Myślałem o problemie odkrywania aplikacji na Midnight przez ostatnie kilka dni i nie mogę pozbyć się uczucia, że to jedno z tych wyzwań, które siedzi tak daleko od normalnej rozmowy o blockchainie, że ludzie budujący ekosystem nie w pełni skonfrontowali się z tym, co to naprawdę oznacza dla adopcji przez użytkowników i myślę, że kiedy w końcu stanie się to widoczne, będzie to przypominać mur, którego nikt się nie spodziewał 😂

pozwól, że wyjaśnię, dlaczego to przykuło moją uwagę, ponieważ zaczyna się z miejsca, które brzmi prawie zbyt prosto, aby było interesujące, a następnie staje się naprawdę skomplikowane bardzo szybko.

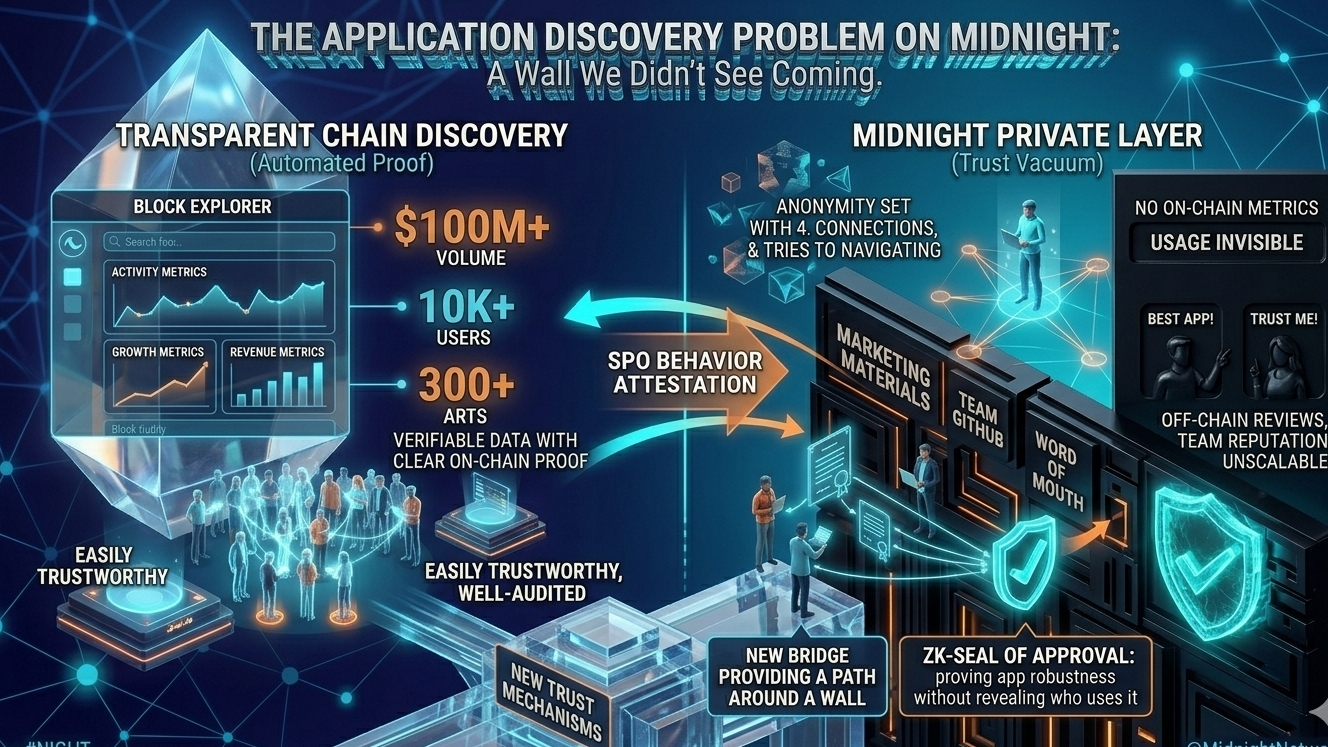

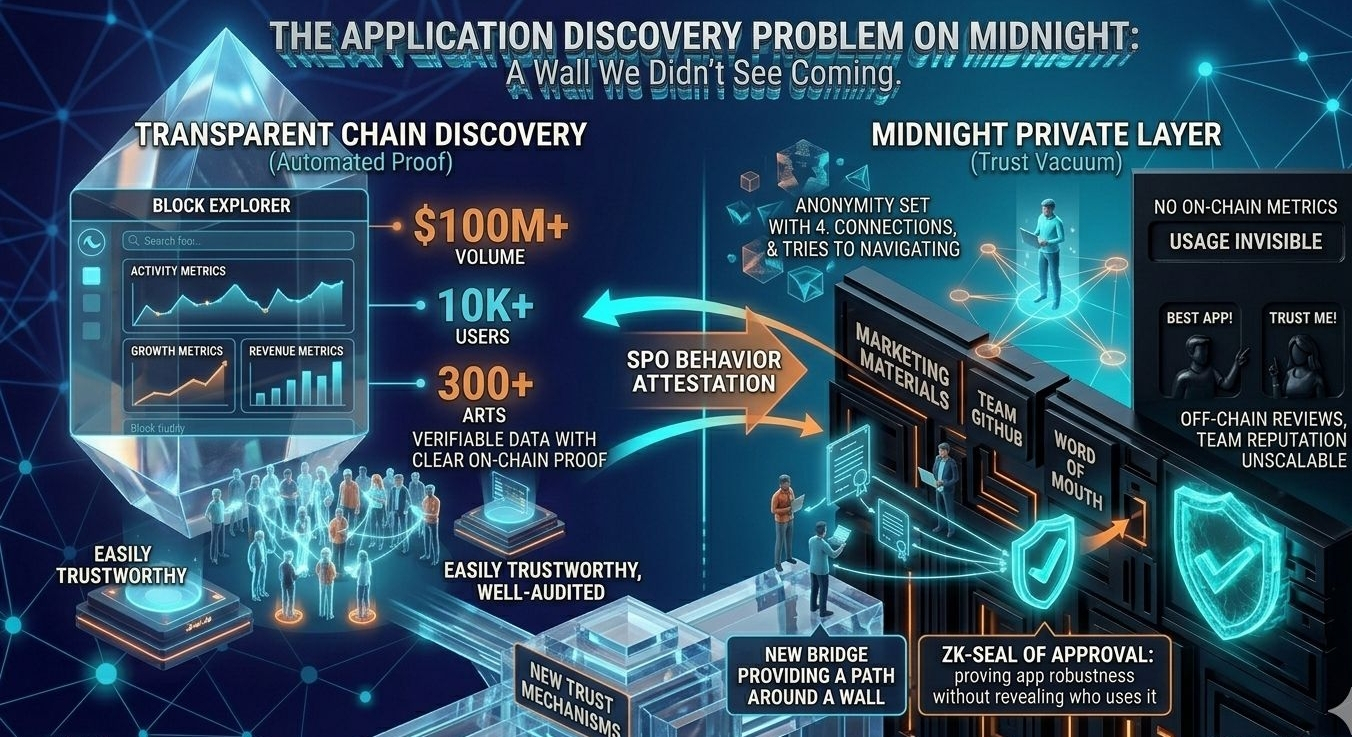

na przezroczystym blockchainie odkrywanie aplikacji jest proste. idziesz do eksploratora bloków. widzisz, które kontrakty otrzymują najwięcej transakcji. widzisz, które aplikacje rosną. widzisz metryki aktywności on-chain, które mówią ci, które protokoły są aktywne, które są używane, które przyciągają kapitał, które umierają. cały konkurencyjny krajobraz ekosystemu aplikacji jest widoczny dla każdego, kto wie, jak czytać dane.

ta przejrzystość pełni funkcję, dla której nikt jej nie zaprojektował, ale która okazuje się niezmiernie cenna. tworzy warstwę odkrywania. użytkownicy poszukujący aplikacji mogą zobaczyć, które są rzeczywiście używane przez prawdziwych ludzi. deweloperzy oceniający, czy budować, mogą zobaczyć, które kategorie aplikacji są niedostatecznie obsługiwane. inwestorzy poszukujący okazji mogą zobaczyć, które protokoły zyskują na znaczeniu. dziennikarze i badacze mogą raportować o wzroście ekosystemu. przejrzystość łańcucha sama w sobie jest mechanizmem dystrybucji aplikacji.

osobna warstwa Midnight całkowicie niszczy tę warstwę odkrywania.

i mam na myśli całkowicie. nie częściowo. nie dla niektórych kategorii informacji, ale dla innych. całkowicie.

aplikacja działająca na chronionej warstwie Midnight produkuje prawie żaden obserwowalny sygnał on-chain swojej aktywności. liczba użytkowników jest niewidoczna. wolumen transakcji, które przetwarza, jest niewidoczny. wskaźnik wzrostu bazy użytkowników jest niewidoczny. czy jest używana przez jedną osobę, czy dziesięć tysięcy, jest niewidoczna. czy została uruchomiona w zeszłym tygodniu, czy działa od dwóch lat, jest zasadniczo nieodróżnialna z zewnątrz.

prywatna aplikacja istnieje. dowody na to, że jest używana, nie istnieją.

teraz pomyśl o tym, co to oznacza z perspektywy użytkownika próbującego nawigować w ekosystemie aplikacji Midnight.

jak decydujesz, której prywatnej aplikacji zaufać w zakresie swoich wrażliwych danych.

na przezroczystym łańcuchu patrzysz na metryki on-chain. ten protokół przetworzył pięć miliardów dolarów wolumenu w ciągu dwóch lat bez incydentów bezpieczeństwa. ten zapis jest widoczny i weryfikowalny. łańcuch sam w sobie jest sygnałem zaufania.

na Midnight łańcuch nie może dostarczyć tego sygnału. historia użytkowania aplikacji jest prywatna. jej wolumen transakcji jest prywatny. jej retencja użytkowników jest prywatna. dowody, które normalnie budowałyby zaufanie w aplikacji finansowej lub wrażliwej na prywatność, są dokładnie tymi dowodami, które model prywatności jest zaprojektowany do tłumienia.

więc jak właściwie wygląda budowanie zaufania dla aplikacji Midnight.

pierwsza odpowiedź, po którą sięgają większość ludzi, to reputacja. zespół deweloperski ma publiczną reputację. opublikowali swój kod. mają historię w ekosystemie. ufasz aplikacji, ponieważ ufasz ludziom, którzy ją stworzyli.

to działa dla wczesnych użytkowników w społeczności technicznej, którzy znają deweloperów osobiście lub z reputacji. nie jest to skalowalne. ogromna większość użytkowników, którzy ostatecznie korzystają z aplikacji Midnight, nie będzie badać historii GitHub zespołu deweloperskiego przed podjęciem decyzji, czy zaufać aplikacji z ich prywatnymi danymi medycznymi lub prywatnymi danymi finansowymi. potrzebują sygnałów zaufania, które są dostępne bez wiedzy technicznej i czytelne bez kontekstu branżowego.

na przezroczystym łańcuchu te dostępne, czytelne sygnały zaufania pochodzą z metryk on-chain. wolumen użycia. długowieczność. brak eksploitów. to są rzeczy, które użytkownicy nietechniczni mogą zrozumieć i na które mogą działać, nawet nie znając nic o technicznym projekcie aplikacji.

na Midnight żadne z tych sygnałów nie istnieje dla prywatnych aplikacji.

drugą odpowiedzią, po którą sięgają ludzie, są audyty. audyty bezpieczeństwa kodu aplikacji przeprowadzane przez strony trzecie. jeśli renomowana firma audytorska przeanalizowała kod i nie znalazła krytycznych problemów, to jest to znaczący sygnał zaufania, który nie zależy od przejrzystości on-chain.

audytory są rzeczywiste i mają znaczenie. ale mają istotne ograniczenia jako podstawowy mechanizm zaufania dla szerokiej bazy użytkowników.

pierwsze audyty są kosztowne. nie każda legitymizowana aplikacja może sobie pozwolić na kompleksowy audyt od firmy z najwyższej półki, szczególnie na wczesnym etapie rozwoju. bariera do uzyskania wiarygodnego audytu stwarza przewagę kosztową dla dobrze dofinansowanych aplikacji i niekorzyść dla mniejszych deweloperów z dobrymi pomysłami, ale ograniczonymi zasobami.

drugą odpowiedzią, po którą sięgają ludzie, są audyty. audyty bezpieczeństwa kodu aplikacji przeprowadzane przez strony trzecie. jeśli renomowana firma audytorska przeanalizowała kod i nie znalazła krytycznych problemów, to jest to znaczący sygnał zaufania, który nie zależy od przejrzystości on-chain.

trzecia i najważniejsza audyty oceniają, czy kod robi to, co twierdzi, że robi. nie oceniają, czy to, co kod twierdzi, że robi, jest tym, czego użytkownicy naprawdę potrzebują. aplikacja może być technicznie poprawna, a mimo to być zaprojektowana w sposoby, które subtelnie podważają gwarancję prywatności, którą twierdzi, że oferuje poprzez wybory architektoniczne, które żaden audyt nie uznałby za błędne.

trzecia odpowiedź to reputacja społeczności. marketing szeptany w ekosystemie. społeczny dowód zaufania od zaufanych głosów, które oceniły i poleciły konkretne aplikacje.

reputacja społeczności działa w zżytych społecznościach, gdzie sieci zaufania są gęste, a informacje płyną szybko. załamuje się, gdy społeczność rośnie i gdy stosunek sygnału do szumu w kanałach społeczności się pogarsza. w dużym ekosystemie z wieloma aplikacjami i wieloma głosami reputacja społeczności staje się trudna do niezawodnego zgrupowania i łatwa do manipulacji poprzez skoordynowaną promocję.

a oto specyficzny tryb awarii, o który najbardziej się martwię.

brak sygnałów odkrywania on-chain tworzy próżnię. a próżnie są wypełniane. próżnia, którą tworzy osobna warstwa Midnight w przestrzeni odkrywania aplikacji, zostanie wypełniona przez marketing off-chain. przez aplikacje, które mogą wydawać najwięcej na widoczność, a nie przez te z najbardziej autentycznym użyciem. przez promocję influencerów i płatne treści oraz sztuczne dowody społeczne, które naśladują organiczne sygnały zaufania bez podłoża.

w przezroczystym łańcuchu marketing musi konkurować z rzeczywistością on-chain. możesz wydawać dużo na promocję, ale użytkownicy mogą sprawdzić metryki i zobaczyć, czy użycie odpowiada szumowi. łańcuch jest mechanizmem odpowiedzialności za roszczenia dotyczące jakości i adopcji aplikacji.

na osobnej warstwie Midnight nie ma mechanizmu odpowiedzialności on-chain dla roszczeń marketingowych dotyczących użycia prywatnych aplikacji. aplikacja, która twierdzi, że ma tysiące aktywnych użytkowników, nie może być zweryfikowana ani obalona poprzez spojrzenie na łańcuch. projekt prywatności, który chroni legitymizowanych użytkowników, również chroni mylące roszczenia dotyczące adopcji aplikacji.

ta asymetria między roszczeniami marketingowymi a weryfikowalną rzeczywistością nie jest małym problemem. to fundamentalna cecha tego, jak działa informacja w prywatnych systemach i ma poważne konsekwencje dla rozwoju konkurencyjnej dynamiki ekosystemu aplikacji.

aplikacje, które zdobędą udział w rynku w wczesnym ekosystemie Midnight, będą tymi z najlepszym marketingiem i najbardziej zaufaną obecnością marki, a niekoniecznie tymi z najlepszym designem czy najbardziej autentycznym używaniem. to prawda w pewnym stopniu na każdym rynku, ale jest to znacznie bardziej prawdziwe na rynkach, gdzie weryfikacja on-chain roszczeń o użyciu jest niemożliwa.

ciągle myślę o tym, jak mogłaby wyglądać legitymizowana infrastruktura dla prywatnego odkrywania aplikacji.

jednym z kierunków są dobrowolne dowody przejrzystości. aplikacje, które chcą budować zaufanie, publikują dowody ZK swoich zbiorczych metryk użycia. nie danych o indywidualnych transakcjach. nie prywatnych informacji o użytkownikach. tylko dowodowe fakty zbiorcze. ta aplikacja przetworzyła więcej niż dziesięć tysięcy unikalnych użytkowników. ta aplikacja działała ciągle przez ponad osiemnaście miesięcy. wolumen transakcji tej aplikacji wzrastał o ponad dwadzieścia procent co miesiąc przez ostatnie sześć miesięcy.

te zbiorcze fakty mogą być udowodnione za pomocą dowodów ZK bez ujawniania czegokolwiek o indywidualnych użytkownikach. aplikacja, która publikuje wiarygodne zbiorcze dowody swojego użycia, dostarcza sygnały zaufania, na podstawie których użytkownicy mogą działać, nie naruszając prywatności żadnej osoby.

skomplikowanie polega na tym, że dobrowolne dowody na przejrzystość są dobrowolne. aplikacje z silnymi, autentycznymi metrykami mają wszelkie powody, aby je publikować. aplikacje ze słabymi metrykami nie mają powodu, aby je publikować i mogą preferować pozostanie nieprzejrzystymi. rozkład aplikacji publikujących dobrowolne dowody nie jest losową próbą wszystkich aplikacji. to selekcja aplikacji z najlepszymi metrykami - co wygląda jak użyteczny sygnał, aż zdasz sobie sprawę, że brak dobrowolnego dowodu sam w sobie jest informacyjny, a wyrafinowani źli aktorzy znajdą sposoby na generowanie wiarygodnie wyglądających dowodów metryków, które nie odzwierciedlają autentycznego użytkowania.

innym kierunkiem jest infrastruktura reputacji na poziomie ekosystemu. zdecentralizowany system, w którym użytkownicy mogą potwierdzać swoje doświadczenia z konkretnymi aplikacjami w sposób, który jest zgrupowany i publiczny, nie ujawniając tożsamości indywidualnych. system recenzji chroniący prywatność, w którym zbiorowy sygnał jakości jest publiczny, mimo że każdy indywidualny recenzent jest anonimowy.

to jest technicznie osiągalne. to także wyzwanie w zakresie zarządzania i projektowania zachęt. kto prowadzi infrastrukturę reputacyjną? jak są wykrywane i filtrowane próby manipulacji? jak zapobiegać skoordynowanej manipulacji wynikami reputacji? to nie są nierozwiązywalne problemy, ale wymagają inwestycji i starannego projektowania, które wykracza poza to, co jakikolwiek indywidualny deweloper aplikacji może dostarczyć samodzielnie.

trzecim kierunkiem jest coś, co uważam za naprawdę interesujące i czego nie widziałem omawiane nigdzie. to pomysł na potwierdzenie zachowania aplikacji przez SPO.

SPO przetwarzają transakcje. mogą obserwować pewne rzeczy dotyczące wzorców transakcji na poziomie bloku, nie widząc treści transakcji. wiedzą, ile transakcji zostało przetworzonych w każdym bloku. znają rozkład czasowy. znają rozkład opłat. wiedzą, które aplikacje otrzymały transakcje i kiedy.

SPO, który przetwarzał bloki Midnight przez dwa lata, zaobserwował historię behawioralną każdej aplikacji w sieci na poziomie bloku. nie treść, ale wzór. ta obserwacja behawioralna mogłaby potencjalnie zostać zgrupowana w sygnał zaufania oparty na bezpośredniej obserwacji uczestników sieci, a nie na samo-raportowanych metrykach czy audytach stron trzecich.

metryki zachowań aplikacji, potwierdzone przez SPO, byłyby trudne do sfałszowania, ponieważ ich sfałszowanie wymagałoby przekonania wielu niezależnych SPO, aby potwierdziły fałszywe informacje. zdecentralizowany charakter bazy potwierdzenia jest sam w sobie właściwością wiarygodności.

skomplikowanie polega na tym, że obserwacja wzorców transakcji aplikacji na poziomie SPO to te same metadane, które mnie niepokoiły jako wektor ataku na prywatność w poprzednich analizach. informacje, które są przydatne do budowania sygnałów zaufania aplikacji, są również informacjami, które są przydatne do ataków inwazyjnych przeciwko prywatnemu stanowi. te same dane służą dwóm zupełnie różnym celom z całkowicie różnymi implikacjami w zależności od tego, kto je używa i dlaczego.

ta napięcie nie ma czystego rozwiązania. każdy mechanizm budowania zaufania aplikacji w prywatnym ekosystemie generuje pewne informacje, które teoretycznie mogłyby być wykorzystane do zmniejszenia prywatności. pytanie projektowe brzmi, czy korzyść z zaufania jest warta kosztu wnioskowania i jak skonstruować mechanizm, aby zmaksymalizować wartość zaufania przy minimalizowaniu wycieku prywatności.

chcę być bezpośredni w tej sprawie, ponieważ uważam, że to najbardziej pilny punkt we wszystkim tym.

problem odkrywania aplikacji nie jest problemem, który rozwiązuje się sam w miarę dojrzewania ekosystemu. w przezroczystych ekosystemach blockchain odkrywanie infrastruktury wyłoniło się organicznie, ponieważ podstawowe dane były publicznie dostępne, a przedsiębiorcy budowali narzędzia na ich bazie. eksploratory bloków, platformy analityczne, śledzenie portfela, agregatory zysków porównujące zwroty między protokołami - cała ta infrastruktura budowała się sama, ponieważ dane były dostępne do budowy.

na osobnej warstwie Midnight dane nie są dostępne. infrastruktura nie może budować się sama na podstawie dostępnych danych, ponieważ odpowiednie dane są dokładnie tym, co projekt prywatności tłumi. infrastruktura odkrywania dla prywatnej warstwy musi być celowo budowana przez ludzi, którzy rozumieją zarówno ograniczenia prywatności, jak i wymagania zaufania użytkownika oraz którzy są gotowi zainwestować w problem, który nie jest tak ekscytujący jak architektura kryptograficzna, ale jest równie ważny dla tego, czy zwykli użytkownicy mogą rzeczywiście bezpiecznie nawigować w ekosystemie.

bez tej świadomej inwestycji ekosystem aplikacji Midnight staje w obliczu próżni zaufania, która zostanie wypełniona marketingiem zamiast zasług. aplikacje, które wygrają, będą tymi z największą widocznością, a nie tymi z najprawdziwszą wartością. a użytkownicy, którzy najbardziej potrzebują gwarancji prywatności - ci, którzy ufają prywatnym aplikacjom z swoimi najwrażliwszymi informacjami - nie będą mieli wiarygodnego sposobu na odróżnienie aplikacji, którym warto zaufać, od tych, którym nie warto.

zerowe dowody wiedzy chronią dane wewnątrz aplikacji.

nie mogą chronić użytkowników przed wyborem niewłaściwej aplikacji w pierwszej kolejności.

a teraz ekosystem Midnight nie ma infrastruktury, która pomogłaby użytkownikom dobrze podejmować tę decyzję. 🤔

\u003ct-172/\u003e \u003cm-174/\u003e \u003cc-176/\u003e