Najbardziej męczące w blockchainie nie jest samo ujawnienie, lecz fakt, że ujawnienie staje się domyślnym środkiem. Wiele systemów, gdy tylko napotyka na progi, limity, kwalifikacje, traktuje weryfikację jako "ujawnienie": musisz przedstawić oryginalne materiały, aby uzyskać zatwierdzenie. Problem w tym, że oryginalne materiały, gdy tylko wejdą w proces, naturalnie się kumulują — archiwizacja, kopiowanie, powiązania, wtórne wykorzystanie... Myślisz, że tylko wykonujesz jedną weryfikację, a w rzeczywistości dostarczasz paliwa dla przyszłych obrazów.

@MidnightNetwork Próba odwrócenia tej domyślnej logiki: weryfikacja może istnieć, ale nie musi być osiągana kosztem ujawnienia. ZK ma tutaj bardzo proste znaczenie — pozwala ci udowodnić, że wnioski są poprawne, zamiast rozkładać twoje życie do wglądu systemu.

1) „Użyteczność” to nie prędkość, to unikanie zamiany weryfikacji w rabunek informacji.

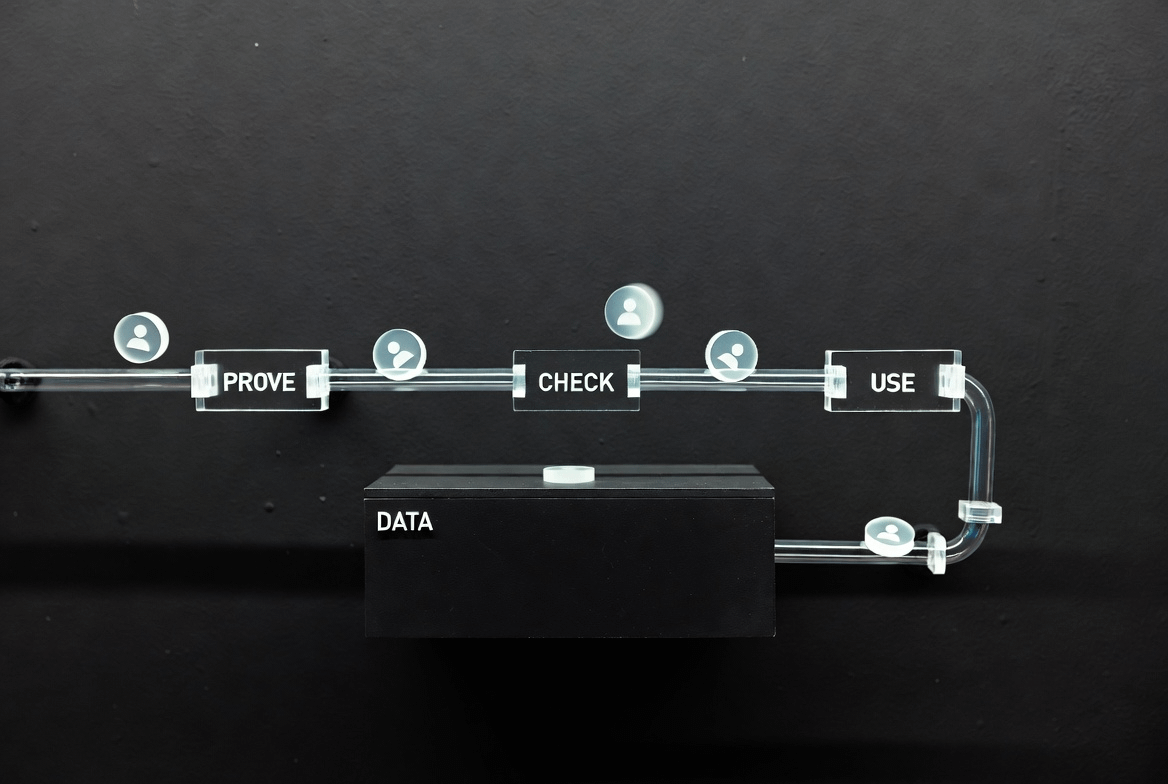

Prawdziwe potrzeby biznesowe często dotyczą wniosków: spełnienie warunków, brak nadmiaru, posiadanie uprawnień, wykonanie zgodnie z zasadami. Tradycyjne podejście na blockchainie polega na wymianie oryginałów na zaufanie; Midnight bardziej przypomina przekształcanie zaufania w weryfikowalne dowody. Udowadniasz ten dowód, ale oryginały starasz się nie wypuszczać.

To sprawia, że „prywatność” nie jest już luksusem, a „użyteczność” nie wymaga od użytkownika wcześniejszego poświęcenia własności.

2) Najłatwiej stracić własność tam, gdzie występuje inercja procesów.

Wiele systemów nie jest złych, po prostu są „wygodne”: dla łatwości weryfikacji, przechowują trochę więcej; dla uproszczenia, trzymają dłużej; dla ochrony przed ryzykiem, łączą trochę więcej. Ale gdy fragmenty się gromadzą, użytkownik nieświadomie staje się przezroczysty.

@MidnightNetwork Wartość polega na tym, by „dowód” stał się alternatywną ścieżką: pozwolić zewnętrznym na uzyskanie wniosków, a nie oryginałów. Oryginały pozostają po stronie użytkownika lub w kontrolowanej domenie, a własność wydaje się bardziej rzeczywista.

3) Co token powinien zrobić, to przekształcić zdolność do dowodzenia w długoterminową podaż.

Generowanie dowodów, weryfikacja, utrzymanie infrastruktury, wsparcie narzędziowe, wszystko wymaga długoterminowych kosztów. Jeśli sieć chce uczynić „mniejsze ujawnienie, a mimo to wykonanie” domyślnym doświadczeniem, musi mieć ciągłe zasoby i zdolność do ewolucji zasad. $NIGHT tutaj bardziej przypomina komponent sieciowy: z jednej strony przyjmuje zużycie związane z używaniem, z drugiej strony przyjmuje koszty wykonania aktualizacji, dostosowań parametrów, obsługi wyjątków i korekcji. W przeciwnym razie projekt łatwo utknie w „poprawności technicznej, z ciężkim doświadczeniem”, a na końcu wszyscy wrócą na starą drogę.

4) Najtrudniejsza weryfikacja to weryfikacja produktu.

Typowe punkty niepowodzenia rozwiązań związanych z ZK nie wynikają z niemożności, ale z braku użyteczności: złożoność integracji dla deweloperów, trudność w przewidywaniu kosztów, interakcje użytkowników przypominające rozwiązywanie zadań. Jeśli Midnight ma przyjąć pragmatyczne podejście, musi sprawić, by dowód był wywoływany jak komponent, a użytkownik mógł zakończyć weryfikację jak w zwykłym procesie. Kiedy ludzie przestaną dyskutować o prywatności, ponieważ „domyślnie nie ma ekspozycji”, wtedy będzie to moment, w którym naprawdę się ugruntuje.

@MidnightNetwork Nie chodzi o tajemnicę, ale o powściągliwość. Oddzielić weryfikację od ekspozycji, przywrócić ochronę danych i własność do rąk użytkownika, a jednocześnie zrealizować sprawy. Wartość $NIGHT w końcu zostanie zweryfikowana przez to, czy ta „domyślna metoda interakcji” się sprawdzi.