Ciągle wracam do trudnej kwestii dotyczącej cyfrowego rejestrowania przez Sign.

Tworzenie rejestru jest proste.

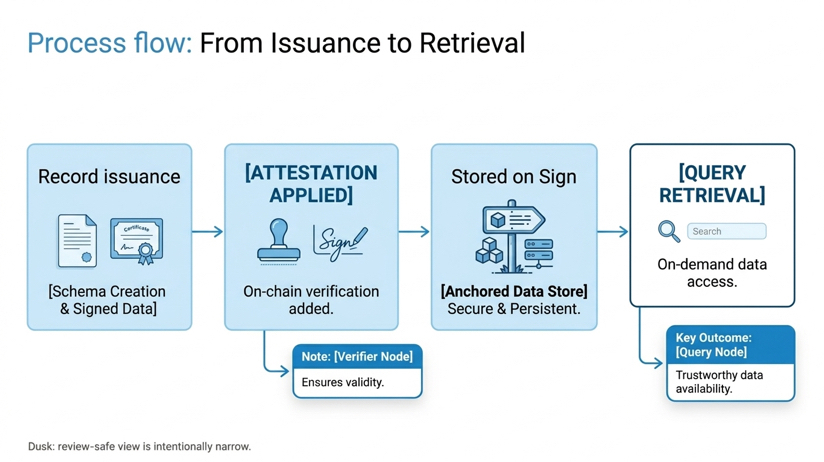

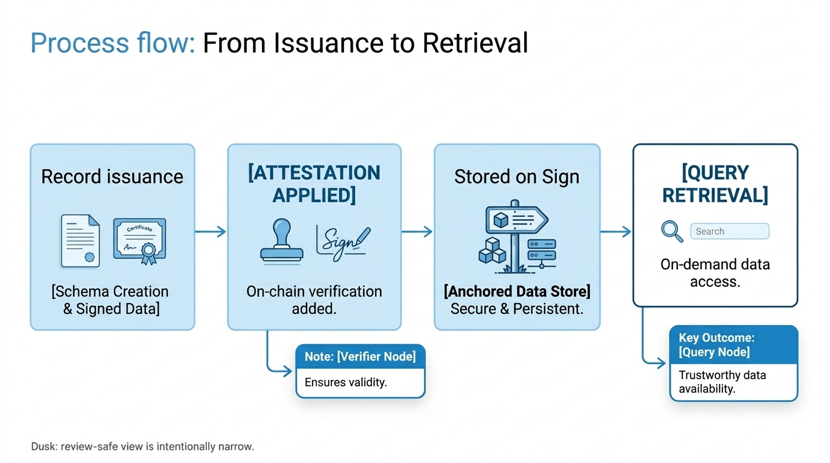

Pola wypełnione. Potwierdzenie załączone. Podpis zastosowany. Dowód połączony. Rejestr istnieje. Ktoś go zatwierdza. Sign go przechowuje. Wszyscy kiwają głowami i przechodzą dalej. To jest ta prosta część.

Prawdziwe trudności pojawiają się później.

Ponieważ gdy rejestr już istnieje, instytucja za nim stojąca nie zawsze zachowuje się przewidywalnie.

Wyobraź sobie, że wydział wydaje poświadczenie na rezydencję przez Sign. Pola danych są uporządkowane. Potwierdzenie jest stosowane. Dowody są powiązane. Obywatele mogą przedstawiać poświadczenie bez wysyłania stosów dokumentów za każdym razem. Ten krok działa dokładnie tak, jak zamierzono. Sign egzekwuje strukturę. Rejestry są dostępne. Zapytania działają płynnie. O wiele lepiej niż rozproszone formularze czy rozrzucone pliki PDF.

Wyzwanie pojawia się miesiące później.

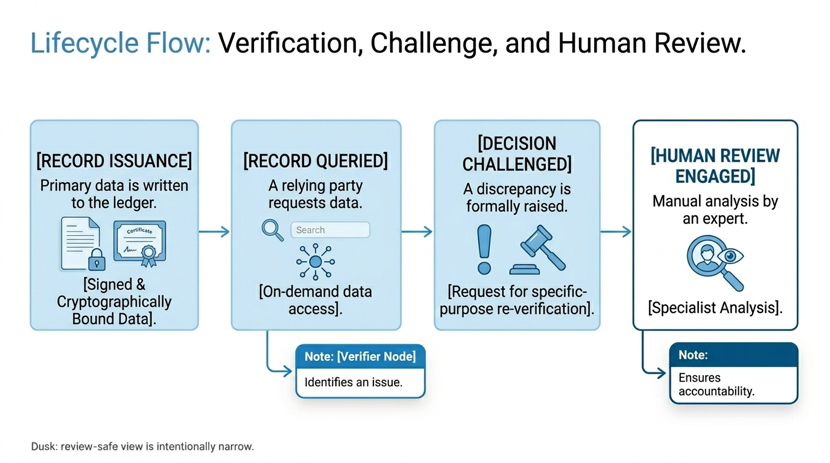

Kiedy weryfikator — bank, organ regulacyjny lub inne biuro — bada ten sam zapis, kluczowe pytanie nie brzmi „Czy to istnieje?”

To jest „Kto jest nadal odpowiedzialny za poparcie tej decyzji?”

Przyjrzałem się wystarczającej liczbie dokładnych zapisów podpisów, aby to jasno zobaczyć. Zapis jest kompletny. Poświadczenie jest ważne. Wszystko rozwiązuje się w systemie. A jednak ktoś w dziale zgodności wstrzymuje się, a nagle pytanie dotyczy zaufania, a nie istnienia. Czy ta aprobata podążała za tymczasową procedurą? Czy wyjątek jest nadal ważny? Kto decyduje, czy jest to dziś akceptowalne?

Rozmowa się zmienia.

Zapis na ekranie. Dokument polityki w ręku. Nikt nie kwestionuje, że poświadczenie istnieje. Wszyscy debatują, czy można na nim polegać bezpiecznie.

To jest tarcie inherentne w modelu Podpisu.

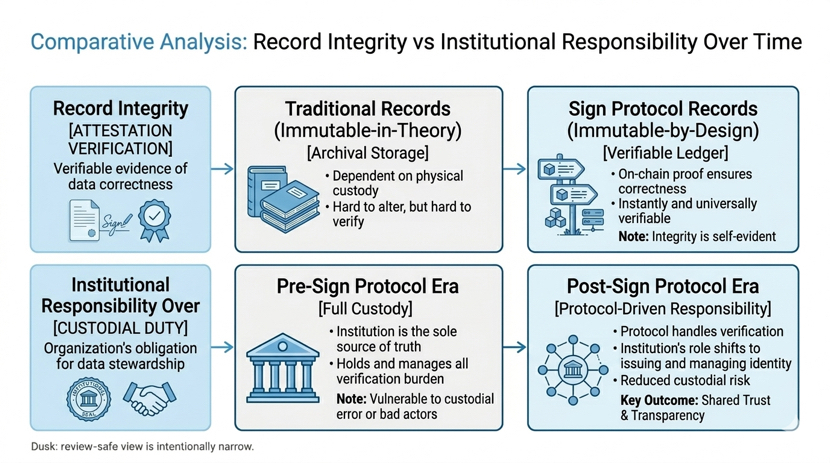

System doskonale rejestruje i wyświetla zapis. Nie jest wyposażony, aby zapewnić, że instytucja nadal bierze odpowiedzialność za decyzje, gdy okoliczności ewoluują.

To nie jest rzadkie. To codzienna praktyka. Zasady się zmieniają. Przywództwo się zmienia. Polityki ewoluują. Zapis pozostaje, ale gotowość instytucji do jego poparcia może szybko maleć.

Na Podpisie zapis może wydawać się bezbłędny przez cały ten czas:

Pola się rozwiązują.

Wystawca sprawdzony.

Poświadczenie pozostaje.

Podpisy weryfikują.

Zapytania zwracają wyniki.

Ale czystość zapisu nie równa się odpowiedzialności. To jest niuans często pomijany: Podpis czyni dowody czytelnymi i przenośnymi, ale odpowiedzialność pozostaje ludzka.

Rozważ zatwierdzenie programu na finansowanie lub licencję zawodową. Zapis jest jasny. Personel downstream to widzi. Doskonale. A potem pojawiają się pytania: która ścieżka zatwierdzenia została zastosowana? Która wersja zasad była w mocy? Czy wszystkie kroki zostały w pełni lub częściowo ukończone? Idealny cyfrowy zapis nie odpowiada na te pytania. Tylko przedstawia fakty. Decyzje nadal wymagają ludzkiego osądu.

Podpis wyjaśnia dane.

Zapis istnieje. Odbiór działa doskonale. Ale nie może określić, kto musi to bronić lub wyjaśnić, gdy pojawia się badanie. To jest prawdziwe ograniczenie: strukturalne dane nie są równoznaczne z zobowiązaniem instytucjonalnym.

Rozumiem, dlaczego ta warstwa zapisu jest wartościowa.

Organizacje potrzebują czegoś lepszego niż rozproszone arkusze kalkulacyjne, nieśledzone zatwierdzenia e-mailowe czy fragmentaryczne bazy danych. Podpis to zapewnia. Zapis jest spójny, audytowalny i czytelny maszynowo.

Jednak klarowność nie usuwa ludzkiej dyskrecji.

Po prostu przesuwa, gdzie leży odpowiedzialność.

Prawdziwe napięcie zaczyna się nie w istnieniu zapisu, ale w tym, kto odpowie za konsekwencje, gdy pojawią się pytania — wystawca, operator, właściciel aplikacji czy władza obecna w pokoju.

Podpis może generować zapis bezbłędnie.

Może śledzić każdą zmianę.

Może to uczynić zapis dostępnym i przejrzystym.

Ale ostateczna decyzja — osąd — pozostaje w rękach ludzi.

Podpis zachowuje zapis.

Nie zachowuje gotowości do obrony tego.

I to jest szczegół, który ciągle przyciąga moją uwagę.