W ekosystemie aktywów cyfrowych decentralizacja zapewnia wolność, ale również przenosi całą odpowiedzialność za bezpieczeństwo na użytkownika. Oszuści nie hakują łańcucha bloków; hakują ludzi. Poniżej przedstawiamy, jak zidentyfikować najczęstsze pułapki i jak zabezpieczyć swój kapitał.

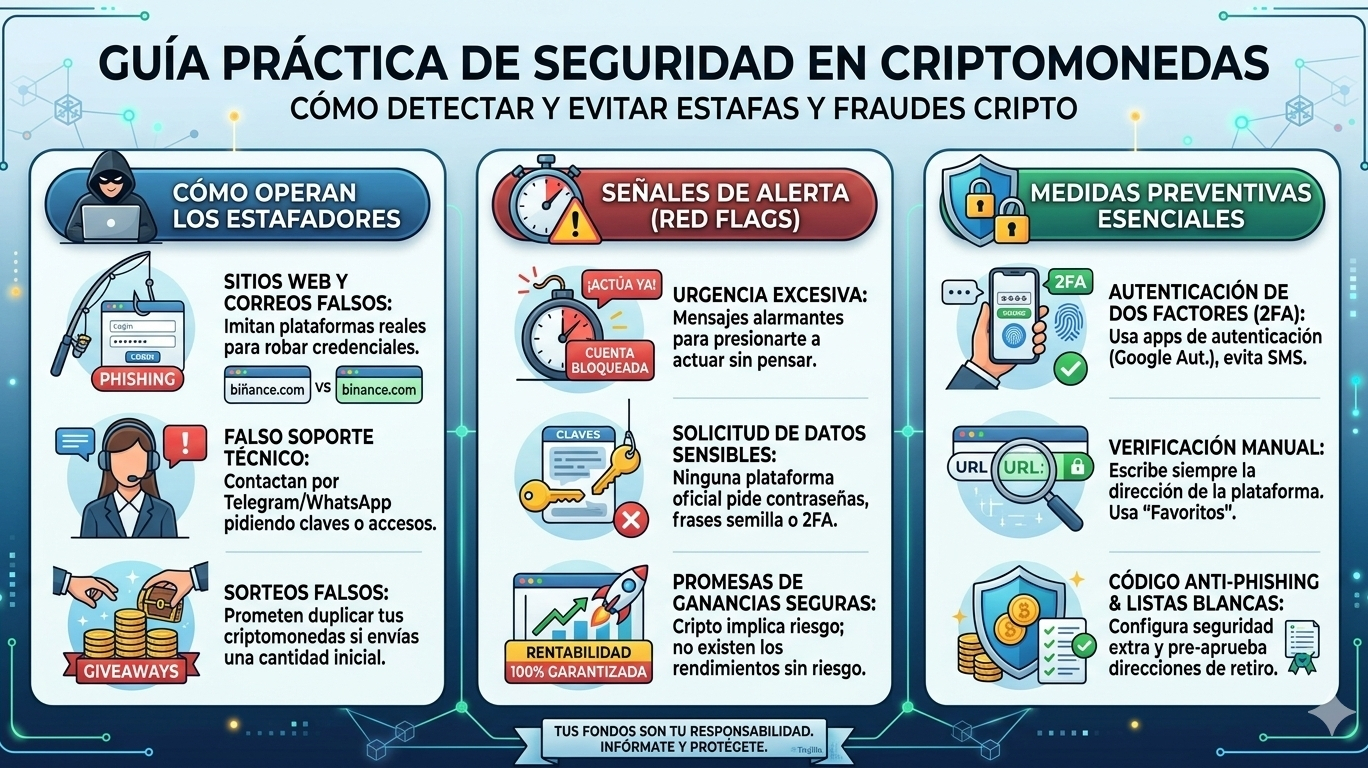

I. Najczęstsze formy oszustwa

Przestępcy często maskują swoje zamiary pod płaszczem legalności. Oto trzy najczęściej stosowane taktyki:

Podrobienie tożsamości (Phishing): Atakujący wysyła e-maile lub wiadomości, które perfekcyjnie imitują estetykę uznawanych platform. Celem jest, abyś kliknął na fałszywą stronę i wprowadził swoje dane logowania.

Fałszywe wsparcie techniczne: Kontaktują się z tobą proaktywnie przez media społecznościowe lub aplikacje do wiadomości, aby "pomóc ci" z problemem, którego nie masz, żądając ewentualnie zdalnego dostępu do twojego urządzenia lub twoich kodów bezpieczeństwa.

Cudowne inwestycje: Grupy, które obiecują nadmierne codzienne zyski lub schematy, w których, wysyłając określoną ilość kryptowalut, rzekomo otrzymasz podwójną ilość.

II. Sygnały ostrzegawcze: Sygnalizacja ryzyka

Aby nie wpaść w te pułapki, naucz się identyfikować te "Czerwone Flagi":

Poczucie pilności: Jeśli wiadomość mówi, że twoje konto zostanie usunięte w ciągu 24 godzin lub że tracisz unikalną okazję, zatrzymaj się. Pilność to ulubione narzędzie do anulowania logicznego myślenia.

Prośba o wrażliwe informacje: Żadna poważna platforma nigdy nie poprosi cię o hasło, twój 12/24-słowny klucz odzyskiwania lub twoje kody uwierzytelniania dwuskładnikowego (2FA).

Obietnice zysków bez ryzyka: Na rynku finansowym, im wyższy zysk, tym wyższe ryzyko. Każda oferta, która obiecuje "pewne" zyski, jest z definicji podejrzana.

III. Protokół ochrony osobistej

Najlepsza obrona to dobra dyscyplina operacyjna. Stosuj te zasady na co dzień:

Włącz 2FA Robust: Unikaj korzystania z wiadomości tekstowych (SMS) do odbierania kodów. Lepiej używać aplikacji uwierzytelniających lub fizycznych kluczy bezpieczeństwa, które są znacznie trudniejsze do przechwycenia.

Weryfikacja ręczna: Nigdy nie loguj się do swojego konta z linku, który otrzymałeś w e-mailu lub wiadomości. Sam wpisz adres platformy w przeglądarkę i zapisz go w swoich "Ulubionych".

Kod Anti-Phishing: Wiele platform pozwala na skonfigurowanie unikalnego kodu słownego, który pojawi się we wszystkich prawdziwych e-mailach, które do ciebie wysyłają. Jeśli e-mail nie ma twojego kodu, jest fałszywy.

Filtruj swoje media społecznościowe: Dezaktywuj opcję automatycznego dodawania do grup w aplikacjach takich jak Telegram. Grupy "sygnałów" lub "pomocy" często są gniazdami fałszywych kont.

Ostateczna refleksja

Rynek zwykle jest bezlitosny dla zaniedbań, ale nagradza dyscyplinę. Utrzymywanie spokoju wobec alarmujących wiadomości i weryfikowanie każdego kroku przed przeniesieniem środków to najpotężniejsze narzędzia, jakie masz, aby chronić swój cyfrowy majątek. Ciągła edukacja jest jedyną inwestycją z gwarantowanym zwrotem. BINANCE wysyła nam e-mail na ten ważny temat oszustw i różnych form, w których wzrosły one w sieciach, na które musimy być bardzo czujni i uważni... #WriteToEarnUpgrade $BTC $BNB