1. Introdução: A Mudança da Segurança Passiva para a Defesa Ativa

No teatro de alto risco das finanças modernas, a segurança de ativos digitais transcendeu o reino das "dicas" técnicas para se tornar um pilar fundamental da soberania financeira. Participar da economia cripto é passar por uma mudança de paradigma: mover-se de um modelo de segurança "baseado na esperança"—onde intermediários institucionais suportam o ônus da proteção—para um modelo "baseado na arquitetura". Neste cenário descentralizado, o indivíduo não é apenas um usuário; ele é o guardião supremo e o custódio soberano de sua riqueza.

Essa mudança de responsabilidade exige uma abordagem de nível profissional para Segurança Operacional (OpSec). Em um ecossistema semi-centralizado, o protocolo blockchain em si raramente é o ponto de falha; em vez disso, a interface entre o usuário e a plataforma serve como o vetor de ataque primário. Uma postura de segurança robusta reconhece que o erro humano e as vulnerabilidades da interface são os maiores riscos. Ao estabelecer uma estrutura estratégica disciplinada, os usuários vão além de correções reativas para construir um sistema de defesa em profundidade proativo projetado para preservar a integridade dos ativos contra um cenário de ameaças cada vez mais sofisticado.

2. Além da Senha: Avaliando a Pilha de Autenticação em Múltiplas Camadas

A realidade estratégica dos ativos digitais torna os sistemas tradicionais apenas com senha obsoletos. Em um ambiente onde as transações são irreversíveis e 24/7, um único ponto de falha é um risco inaceitável. Proteger o ponto de entrada da conta requer uma pilha de autenticação em múltiplas camadas que prioriza a prova criptográfica sobre canais de comunicação legados vulneráveis.

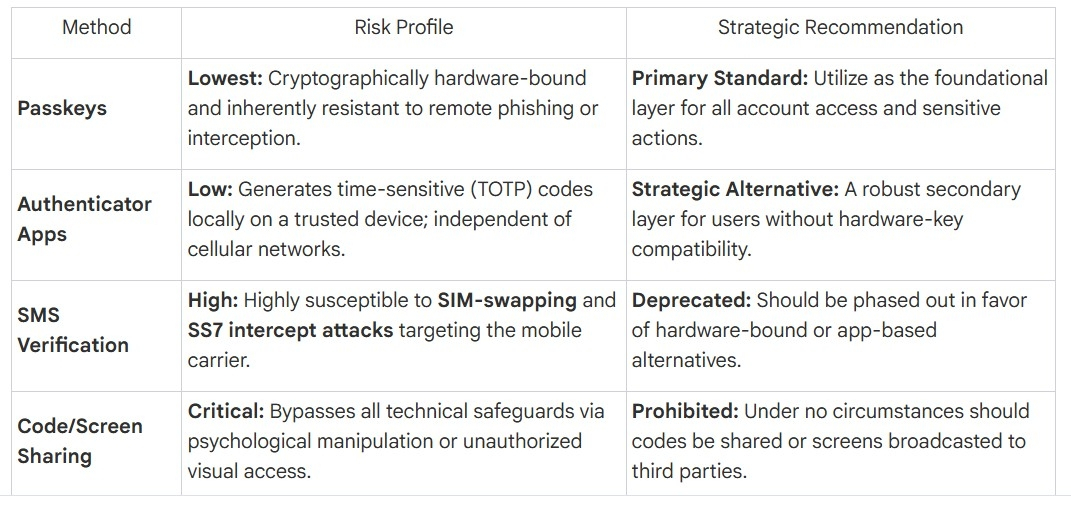

Um estrategista sofisticado deve diferenciar entre métodos de Autenticação de Segundo Fator (2FA) com base em suas vulnerabilidades técnicas subjacentes. Enquanto a verificação baseada em SMS oferece conveniência, é fundamentalmente falha devido à sua dependência da infraestrutura de telecomunicações legada. Por outro lado, Chaves de Acesso e Aplicativos Autenticadores fornecem um teto de segurança significativamente mais alto ao garantir que o fator de autenticação permaneça vinculado ao hardware ou gerado localmente, isolado de interceptações em nível de rede.

A Hierarquia da Segurança de Autenticação

Enquanto a autenticação protege a "porta da frente", as configurações técnicas são a falha crítica para quando a autenticação é contornada. A integridade do "cofre" é determinada pela governança interna.

3. Reforçando o Perímetro: Listagem e Governança de API

Uma postura de segurança estratégica requer a redução sistemática da "superfície de ataque". Ao implementar configurações restritivas, um usuário garante que mesmo no caso de comprometimento de credenciais ou 2FA, a mobilidade dos ativos permaneça estritamente governada por lógica pré-verificada.

Isolamento Estratégico: O Protocolo de E-mail Único

A conta de e-mail vinculada a uma plataforma de ativo digital é o vetor de recuperação primário e um ponto crítico de falha. Uma estratégia de nível profissional requer Isolamento de E-mail: o uso de um endereço de e-mail único e dedicado exclusivamente para a conta de troca. Isso isola a conta de tentativas de phishing enviadas para e-mails pessoais ou de trabalho de uso geral e garante que um comprometimento na vida social ou profissional de alguém não conceda a um atacante um caminho direto para suas ferramentas de recuperação financeira.

Listagem de Saques

"Lista Branca de Saques" transforma uma conta de um alvo líquido em um ambiente restrito. Uma vez habilitado, os ativos só podem ser transferidos para endereços que foram previamente verificados e envelhecidos dentro do sistema. Isso cria um ambiente de alta fricção para atacantes; mesmo com acesso total à conta, eles não podem imediatamente desviar fundos para destinos desconhecidos, proporcionando ao defensor a janela de tempo vital necessária para iniciar protocolos de emergência.

Protocolo para Governança de API

Para usuários que utilizam ferramentas automatizadas, as chaves de API devem ser tratadas com o mesmo nível de segredo que uma senha mestra.

Compartilhamento de Terceiros Zero: Proibição estrita contra o compartilhamento de chaves de API com "gerentes de portfólio" de terceiros ou "bots de negociação". Estes são vetores de alto risco para liquidação não autorizada ou desvio de ativos.

Remoção de Acesso Latente: Audite periodicamente e remova imediatamente quaisquer chaves de API não utilizadas ou desnecessárias para minimizar potenciais pontos de entrada.

Permissões Conservadoras: Implemente o princípio do "Menor Privilégio". Nunca conceda permissões de "Saques" a uma chave de API, a menos que absolutamente necessário para um fluxo de trabalho específico e isolado.

Implementação Informada: Nunca gere uma chave de API sem uma compreensão abrangente de sua função e dos riscos específicos que ela introduz à arquitetura da conta.

4. O Campo de Batalha da Engenharia Social: Protocolos de Contra-Phishing e Verificação

O roubo de ativos moderno é mais frequentemente resultado de engano (engenharia social) do que de violações técnicas da infraestrutura da troca. Atacantes exploram o elemento humano, utilizando comunicações "falsificadas" que imitam a marca oficial para contornar defesas técnicas.

Um estrategista deve reconhecer que a autenticidade visual é uma métrica falível. Logos, nomes de remetentes e formatação profissional podem ser facilmente falsificados em e-mails e SMS. Para combater isso, os usuários devem utilizar uma "Pilha de Verificação" para estabelecer uma "Fonte de Verdade" imutável.

Regras Invioláveis para Verificação

Códigos Anti-Phishing: Ative um código único definido pelo usuário que deve aparecer no cabeçalho de cada e-mail oficial. A ausência desse código é um indicador imediato de comunicação fraudulenta.

Protocolo de Verificação Binance: Utilize a ferramenta "Verificar Binance" como o árbitro final da verdade. Antes de interagir com qualquer site, endereço de e-mail ou identificador de mídia social que afirme ser oficial, verifique-o através desta ferramenta.

Disciplina do Canal Oficial: Reconheça que a plataforma nunca iniciará contato via WhatsApp ou mensagens não solicitadas em mídias sociais para solicitar pagamentos, dados sensíveis ou acesso ao dispositivo.

Higiene de Domínio: Inspecione manualmente cada URL e domínio antes de clicar. Sempre acesse a plataforma por meio de domínios oficiais marcados como favoritos ou pelo aplicativo oficial.

5. Integridade Ambiental: Protegendo o Ponto de Acesso

As configurações técnicas são irrelevantes se o sistema operacional subjacente ou a rede estiverem inherentemente comprometidos. Uma abordagem de "Sala Limpa" garante que o ambiente físico e digital usado para acessar a riqueza não esteja contaminado por observadores ocultos.

Regras Invioláveis para Higiene do Dispositivo

Soberania da Rede: Evite todas as redes Wi-Fi públicas. Acesse contas apenas por meio de redes seguras e privadas que você controla.

Linhas de Software Oficiais: Instale apenas aplicativos de marketplaces oficiais verificados. Repositórios de terceiros são notórios por hospedar versões "Trojanizadas" de aplicativos financeiros.

Exclusão de Extensões de Navegador: Extensões de navegador operam com permissões para ler e modificar dados de sites, tornando-as vetores potentes de "homem-no-navegador" para sequestro de sessão e captura de formulários. Evite todas as extensões no navegador usado para transações financeiras.

Camada de Defesa Ativa: Mantenha software Anti-Vírus e Anti-Malware de nível profissional atualizado. Scans regulares e profundos são obrigatórios para detectar Trojans não detectados que podem contornar o 2FA padrão capturando dados de sessão no ponto de entrada.

O "E daí?" da segurança do dispositivo é simples: se o sistema operacional subjacente estiver comprometido, um atacante pode ver o que você vê e digitar o que você digita, tornando mesmo o mais forte 2FA secundário ao controle do malware.

6. Resposta Tática: O Congelamento de Emergência Iniciado pelo Usuário e as Realidades da Responsabilidade

No caso de uma violação suspeita, a diferença entre um incidente menor e uma perda catastrófica é medida em segundos. Cada estrutura estratégica deve incluir um plano de resposta "Zero-Hour" para recuperar o controle do ambiente.

O Protocolo de Emergência

Se você detectar atividade anormal — como notificações de login não autorizado, alterações não autorizadas no 2FA ou modificações na sua lista branca de saques — você deve executar o seguinte imediatamente:

Congelamento de Emergência Iniciado pelo Usuário: Navegue até a interface oficial e use o recurso "Desativar Conta". Isso atua como um interruptor global, congelando todas as negociações e saques instantaneamente.

Relato de Canal Oficial: Relate imediatamente o incidente através do canal oficial de suporte ao cliente para iniciar uma investigação formal e auditoria forense.

As Realidades da Responsabilidade

Na era cripto, o usuário assume o risco financeiro final por falhas de segurança. A bolsa atua como fornecedora de ferramentas defensivas sofisticadas, mas não funciona como uma seguradora para negligência pessoal ou a falha em proteger os próprios vetores de recuperação (como e-mail). Qualquer atividade ocorrendo sob a conta de um usuário — incluindo perdas resultantes de comunicações falsificadas ou dispositivos comprometidos — permanece a responsabilidade legal e financeira do usuário.

7. Reflexão Final: A Evolução da Responsabilidade em um Mercado Maduro

À medida que o mercado de ativos digitais amadurece e a participação de nível institucional se torna a norma, a era do usuário cripto "amador" deve chegar ao fim. Os hábitos de segurança casuais que definiram a indústria inicial não são mais compatíveis com um ecossistema global de alto risco onde os ativos são visados por atores sofisticados patrocinados pelo estado e criminosos.

A higiene de segurança individual não é apenas uma escolha pessoal; é a base sobre a qual a credibilidade e a estabilidade de toda a classe de ativos digitais estão construídas. Ao adotar uma arquitetura disciplinada e estratégica para custódia, os usuários fazem mais do que proteger sua própria riqueza — eles contribuem para a maturação do mercado mais amplo. Nesse cenário, o custo da negligência é absoluto. No entanto, a paz de espírito proporcionada por uma arquitetura de segurança proativa e de nível profissional é o ativo mais importante para qualquer participante sério na era cripto.