Principais Conclusões

Com este guia, você aprenderá como proteger sua conta da Binance, incluindo como usar alertas precoces para impedir erros antes que os fundos se movimentem.

Hoje cobriremos os golpes mais comuns e as táticas de tomada de conta – as duas principais ameaças de segurança nas finanças digitais de hoje.

Finalmente, você verá as configurações de alto impacto mais simples que pode habilitar em minutos – biometria, chaves de acesso e um Código Anti-Phishing – para construir uma proteção em camadas que ainda se mantém quando os criminosos se tornam criativos.

Hoje, a maioria dos incidentes de segurança no espaço financeiro digital se enquadra em dois grupos: golpes, onde você é enganado a aprovar uma transferência por conta própria, e tomadas de conta, onde os perpetradores buscam ganhar acesso que lhes permita mover seus fundos sem o seu consentimento. Continue lendo para entender os sinais comuns desses dois tipos de ataque, os alertas precoces que importam para interrompê-los e as configurações simples de conta que adicionam proteção em camadas.

Golpes vs. Tomadas de Conta: Qual é a Diferença?

Um golpe é um esquema criminoso projetado para enganar uma pessoa a enviar fundos voluntariamente para um golpista ou conceder acesso que permite a transferência. Ele se baseia na construção de confiança por meio de engano e depois abusa dessa confiança. Simplificando, um criminoso "convence" sua vítima a enviar dinheiro.

Um ataque de tomada de conta (ATO) representa a tentativa de um ator malicioso de obter acesso por meios ilegítimos (por exemplo, através da instalação de malware) sem o conhecimento ou consentimento do usuário, e, em última instância, mover fundos sem que a vítima aprove a transferência. Isso é mais parecido com arrombar um cofre usando meios técnicos e roubar o dinheiro. Dito isso, ataques ATO também costumam começar com comunicação fraudulenta por meio da qual criminosos tentam obter credenciais da conta ou introduzir malware para "invadir" a conta da vítima.

Golpes para Ficar Atento

Os golpes frequentemente dependem de urgência e confusão para empurrá-lo a clicar, escanear ou compartilhar antes que você tenha tempo de verificar a fonte. Abaixo estão algumas táticas comuns que estamos vendo e que você deve ficar atento.

Imitação e Suporte Falso

Imitação continua sendo uma das táticas mais persistentes dos criminosos. Inclui ferramentas como mensagens SMS falsificadas, números de suporte falsos, sites semelhantes e contas sociais que os atacantes usam para se passar por representantes da Binance. O objetivo é substituir o canal que você confia por um que o golpista controla, e então guiá-lo a uma ação arriscada.

Em 2026, os golpistas podem até se passar por suporte e pressionar os usuários a instalar um aplicativo de compartilhamento de tela. Uma vez que eles tenham acesso à tela, eles podem ou guiá-lo passo a passo pelo processo de saque ou assumir o controle e iniciar o saque diretamente do seu dispositivo.

Imitação em Cadeia e Fraude

Imitação em cadeia e fraude contam com você para interagir com a plataforma ou ativo errado ou enviar fundos para o destino errado. Exemplos comuns incluem tokens semelhantes, airdrops falsos, plataformas falsas e projetos enganosos.

Golpes de Investimento

Golpes de investimento podem parecer oportunidades legítimas de ganho, mas o objetivo é levá-lo a enviar fundos para uma carteira ou plataforma que o golpista controla. A proposta geralmente inclui retornos garantidos, níveis VIP ou bônus com tempo limitado para criar urgência, juntamente com sites polidos, endossos falsos e capturas de tela de saques para construir credibilidade.

Uma vez que você deposita, o golpe muda para o modo de extração. Os saques geralmente são bloqueados com “taxas” ou “taxas de desbloqueio” exorbitantes e você pode ser pressionado a depositar mais para “recuperar” sua conta. Em muitos casos, os retornos exibidos são fabricados e a plataforma desaparece assim que fundos suficientes foram coletados.

Esquemas Ponzi Disfarçados de Trabalho ou Tarefas

Esquemas Ponzi disfarçados como empregos ou plataformas de tarefas prometem retornos altos e consistentes por completar ações simples ou recrutar outros. Na realidade, os pagamentos vêm do dinheiro de novos participantes em vez de lucro real. Uma vez que o recrutamento desacelera, o esquema colapsa e os participantes tardios ficam com prejuízos.

Táticas Comuns de Tomada de Conta

Tomadas de conta frequentemente usam urgência e confusão para pressioná-lo a clicar, escanear ou compartilhar antes que você tenha tempo de verificar a fonte, com o objetivo de comprometer sua conta. Abaixo estão algumas táticas comuns para ficar atento.

Phishing

Phishing continua sendo uma das maneiras mais comuns que os golpistas visam usuários de cripto, pois depende de urgência, pressão e confiança mal colocada. Vamos detalhar três padrões comuns de phishing, mas as táticas não ficam paradas. Os golpistas constantemente refinam seus roteiros à medida que os usuários se tornam mais cautelosos. A melhor defesa é manter ceticismo em relação a mensagens inesperadas, verificar fontes através de canais oficiais e desacelerar antes de clicar, escanear ou compartilhar qualquer coisa.

Mensagens e links de suporte falsos: Golpistas se passam por “suporte da Binance” no Telegram ou por e-mail, criam urgência e enviam um link de “verificação” ou “reset” que leva a um site falso projetado para roubar suas credenciais de login ou códigos 2FA.

Phishing de Apple ID: Atacantes enviam alertas SMS falsos da Apple para roubar seu Apple ID, depois usam o acesso a senhas sincronizadas do iCloud, configurações de Face ID ou chaves de acesso para invadir suas contas vinculadas, incluindo a Binance, e tentam retiradas não autorizadas.

Malware via anexos de e-mail: E-mails convincentes (geralmente com arquivos ZIP ou anexos) podem instalar automaticamente malware no seu dispositivo no momento em que você os abre. Você pode não notar nada a princípio, mas o malware pode roubar silenciosamente seus dados, sequestrar sua conta ou atividade de carteira, ou comprometer as configurações de segurança do seu dispositivo ao combinar engenharia social com exploração técnica com o objetivo de drenar seus fundos.

Golpes de Face e QR

Não seja scaneado e enganado. Os golpistas podem se passar por suporte ou pessoal da Binance e pedir um vídeo de face para “verificá-lo”, ou enviar um código QR disfarçado como recompensa ou atualização – dando-lhes, em última instância, acesso instantâneo à conta.

Alertas Antecipados da Binance

A Binance pode enviar alertas antecipados se você estiver prestes a transferir fundos para um endereço associado a atividades fraudulentas. Não os ignore. Pause, verifique novamente o endereço e pense se você está sendo pressionado a enviar dinheiro, especialmente se alguém afirmar ser um funcionário ou suporte ao cliente da Binance.

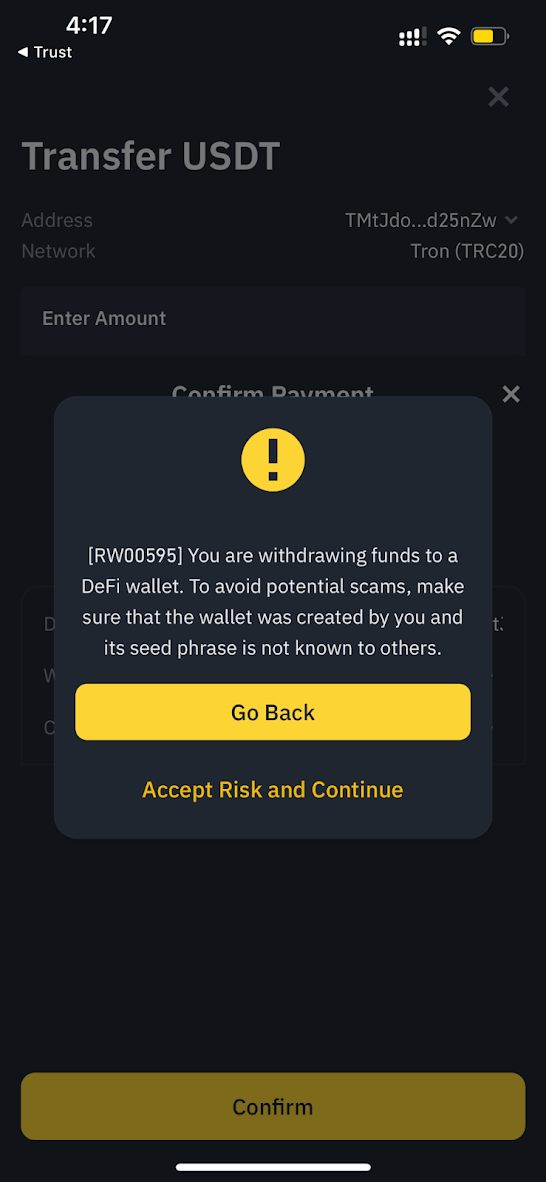

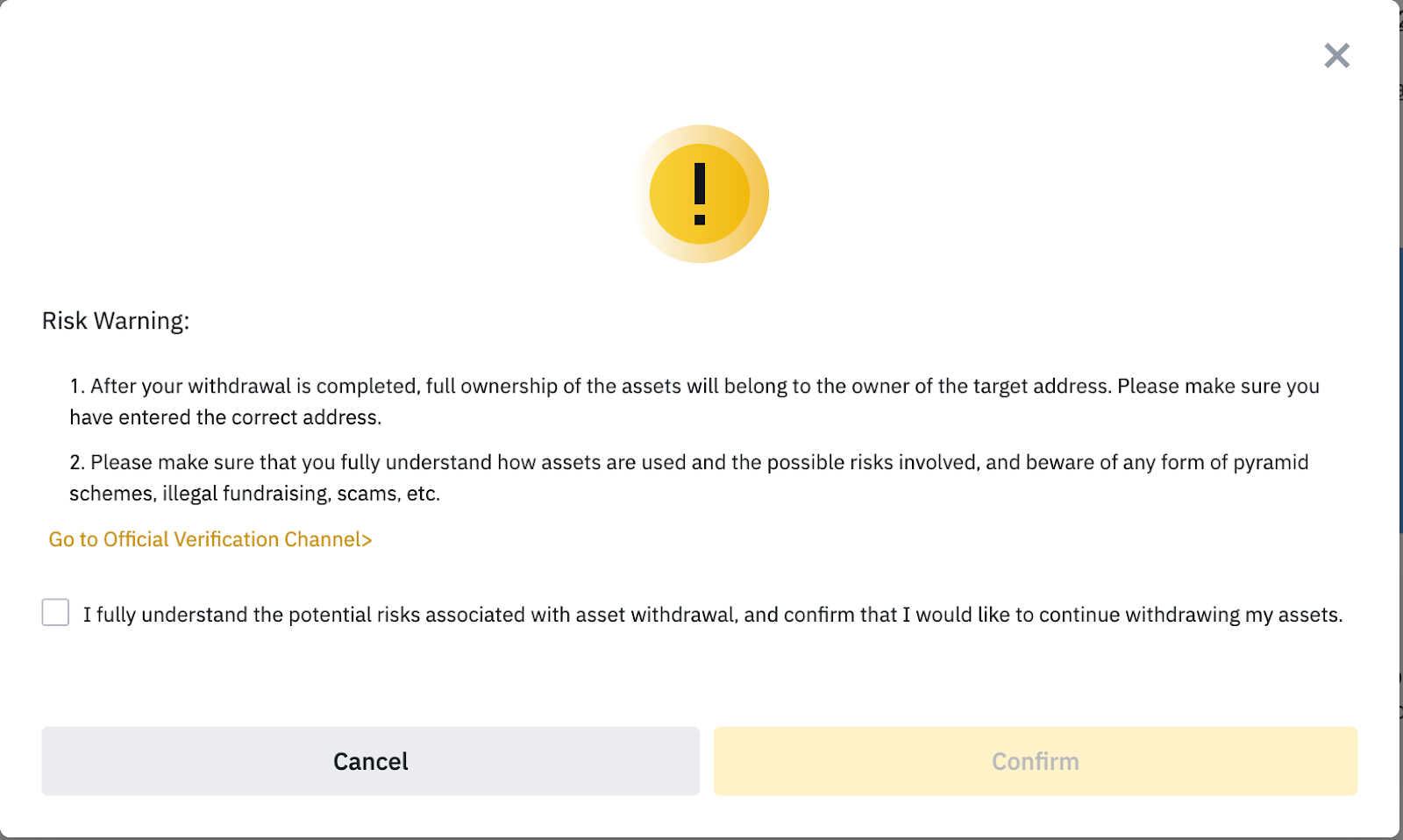

Alertas Antecipados no Móvel

Alertas Antecipados no Desktop

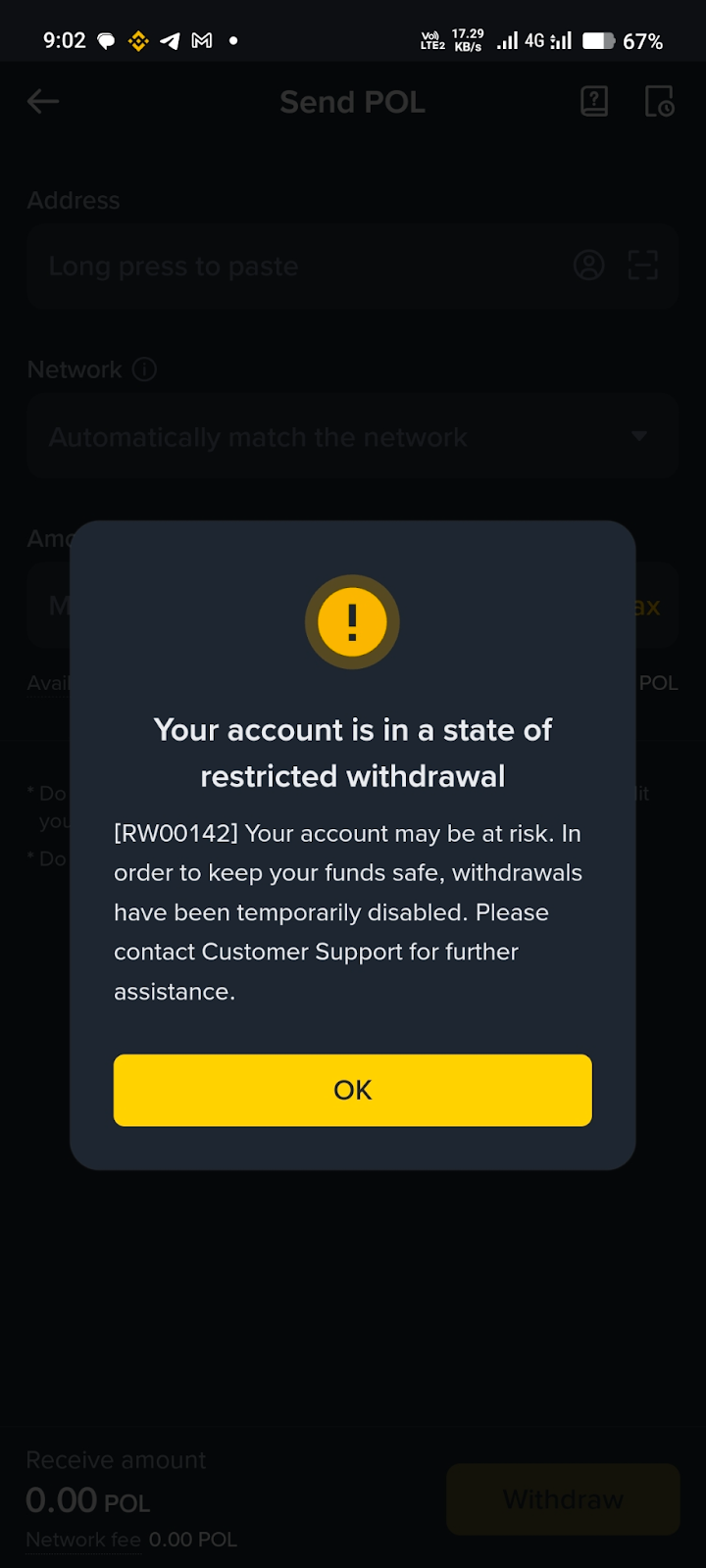

Quando os sinais de risco são altos, a Binance pode pausar temporariamente os saques na conta. Esta é a última camada de defesa, usada como uma parada rigorosa em situações de emergência para evitar que uma conta seja esvaziada enquanto verificamos o que está acontecendo. Os saques são restaurados apenas após verificações de segurança e confirmação do proprietário da conta.

Bloqueio de Saque no Móvel

Configurações Simples para se Proteger

Uma configuração de segurança forte é uma das maneiras mais eficazes de prevenir a tomada de conta antes que comece. Aqui estão três maneiras atualizadas de proteger sua conta em 2026.

Biometria: Use verificação facial ou de impressão digital para adicionar uma camada forte, baseada em dispositivo, que é mais difícil de comprometer do que senhas ou códigos de uso único.

Chaves de Acesso: Adicione autenticação sem senha que depende de verificação criptográfica armazenada no seu dispositivo, ajudando a reduzir o risco de phishing e ataques de troca de SIM e simplificando logins em dispositivos suportados.

Código Anti-Phishing: Defina um código de 8 caracteres que aparece em e-mails e notificações oficiais da Binance para que você possa identificar rapidamente mensagens falsas.

Em 2026, escolher apenas uma medida de segurança muitas vezes não é suficiente, já que os golpes estão evoluindo para ser mais complexos. É por isso que a biometria, chaves de acesso e um Código Anti-Phishing funcionam melhor juntos, proporcionando proteção em camadas.

Dicas de Segurança: Verifique Primeiro, Aprenda Continuamente

Lembre-se de também manter toda a atividade da conta, verificações de segurança e conversas de suporte dentro do aplicativo da Binance ou no site oficial da Binance. Se uma mensagem pedir para você ligar para um número, mudar para outro aplicativo ou clicar em um link desconhecido, trate isso como suspeito. Em caso de dúvida, use Binance Verify para confirmar links, e-mails e contatos, e siga Binance Risk Sniper no Square, Binance Academy, além de nossa série de blogs de segurança para atualizações contínuas sobre golpes e dicas de prevenção.

Considerações Finais

Se você não revisou suas configurações de segurança da conta recentemente, reserve alguns minutos para configurar a biometria, ativar chaves de acesso onde disponível e adicionar um Código Anti-Phishing. Essas medidas ajudam a proteger sua conta, mesmo que você receba uma mensagem convincente ou clique em algo que não deveria. Os golpes evoluem rapidamente, mas estar informado através de nossos recursos relacionados à segurança pode ajudá-lo a reconhecer golpes e tentativas de tomada de conta precocemente e evitar erros custosos.