No cripto, as perdas não vêm com avisos. Não há departamento de fraudes, não há botão de reversão, não há suporte ao cliente que possa restaurar o que foi perdido. Quando perdi $136.000 em um único exploit, não foi porque eu fui descuidado. Foi porque eu subestimei quão sofisticado o cenário de ameaças havia se tornado.

Essa perda me forçou a redesenhar tudo. O que emergiu não foi apenas um armazenamento melhor, mas uma arquitetura de segurança em camadas construída em torno de um princípio: assumir que a violação é sempre possível.

Aqui está o sistema.

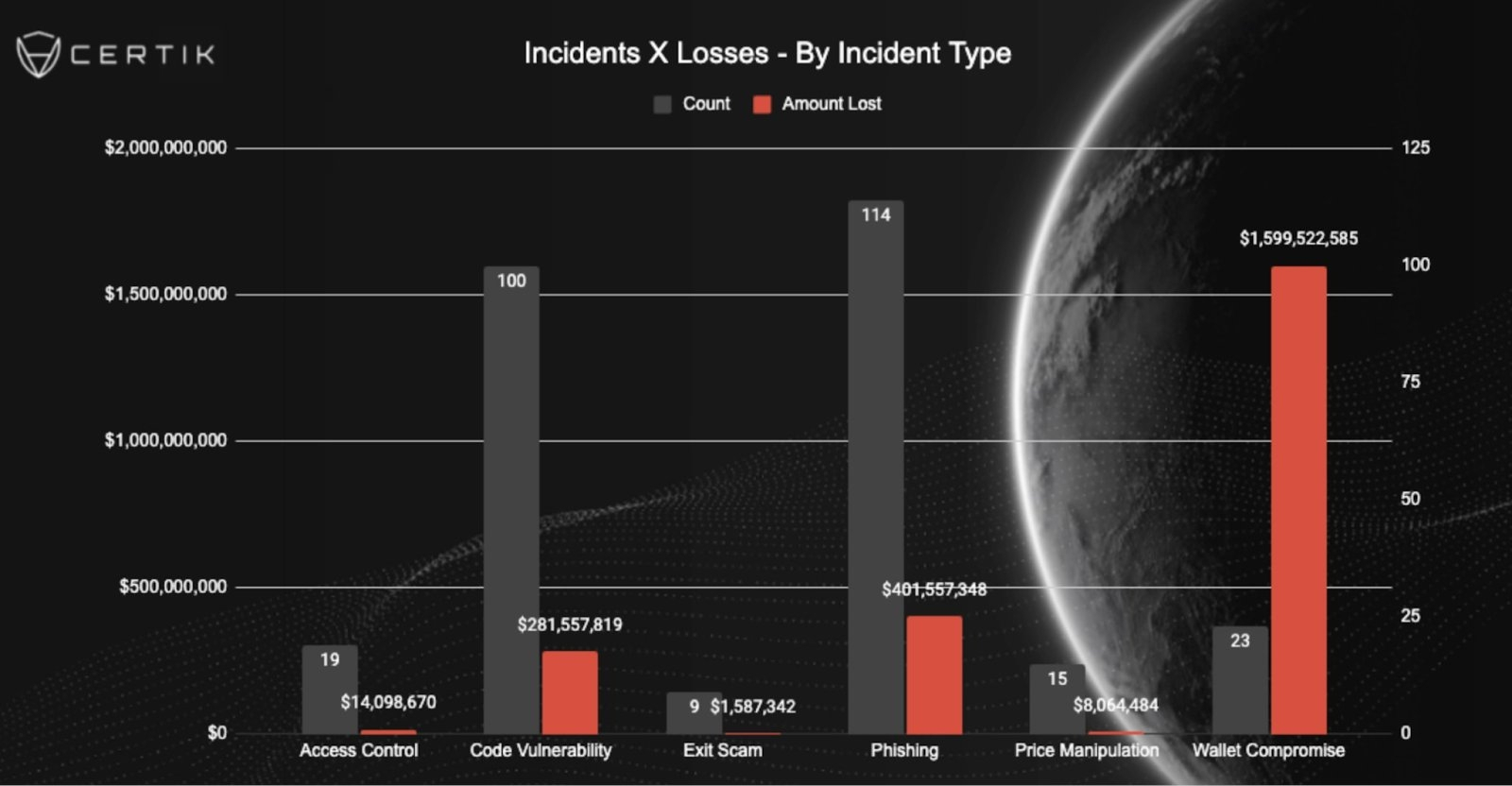

1. Compreenda o Novo Modelo de Ameaça

Os ataques de crypto em 2025 não são mais simples e-mails de phishing. Golpes gerados por IA, contratos inteligentes maliciosos, drenos de carteira incorporados em postagens sociais falsas e aplicativos descentralizados clonados estão por toda parte. Se você interage na cadeia, você é um alvo potencial. A segurança começa com paranoia, não com conveniência.

2. Trate Sua Frase Semente como Autoridade Absoluta

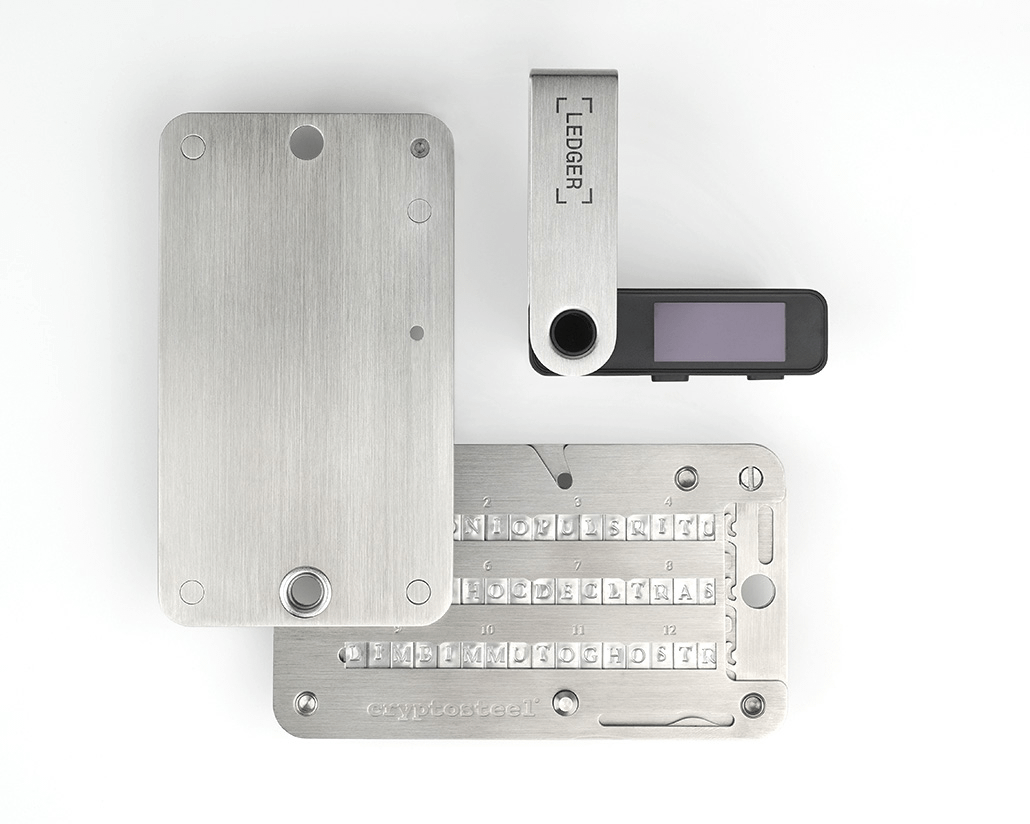

Sua frase semente é sua carteira. Quem a controla, controla tudo. Nunca deve ser fotografada, digitada em armazenamento em nuvem, salva em gerenciadores de senhas ou armazenada digitalmente de qualquer forma. Os únicos formatos aceitáveis são físicos, preferencialmente backups de metal resistentes ao fogo e à água. Múltiplas cópias armazenadas em locais seguros separados reduzem o risco de falha em um único ponto.

3. Separe o Armazenamento por Função

O maior erro que cometi foi usar uma única carteira para tudo. Agora, a estrutura é rígida. Uma carteira fria armazena holdings de longo prazo e nunca se conecta a aplicativos arriscados. Uma carteira quente lida com transações rotineiras. Uma carteira descartável interage com dApps experimentais, cunhagens e contratos desconhecidos. A exposição é compartimentada. Se a carteira descartável for comprometida, o núcleo permanece intocado. Esta regra sozinha evitou outra perda de cinco dígitos mais tarde.

4. Hardware é Obrigatório, Não Opcional

As carteiras de navegador sozinhas são insuficientes para capital significativo. Carteiras de hardware como Ledger, Trezor, Keystone ou dispositivos com isolamento de ar reduzem drasticamente as superfícies de ataque remoto. O armazenamento a frio não é sobre conveniência. É sobre eliminar categorias inteiras de risco.

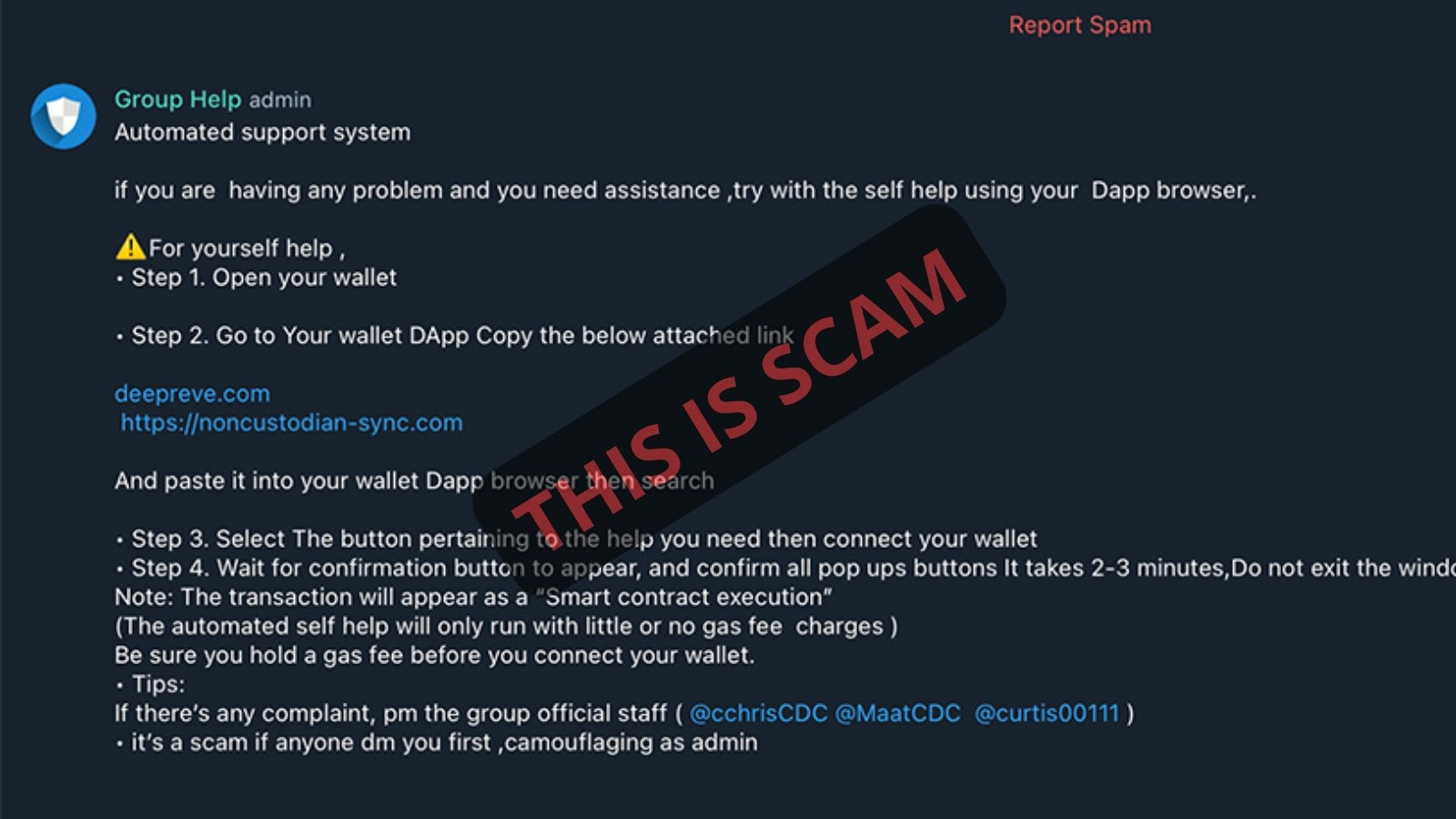

5. Pressuponha Que Cada Link é Malicioso

Sites falsos podem replicar perfeitamente plataformas legítimas. Anúncios em motores de busca e links de redes sociais são frequentemente armados. Acesse plataformas importantes apenas através de URLs salvas como favoritos. Verifique os domínios cuidadosamente antes de assinar qualquer transação.

6. Controle Permissões de Contrato Inteligente

Cada aprovação de token concede direitos de gasto. Muitos usuários esquecem que essas permissões persistem indefinidamente. Auditorias regulares e revogação de aprovações não utilizadas reduzem a exposição dramaticamente. A segurança não é uma configuração única. É manutenção.

7. Fortaleça a Proteção em Nível de Conta

A autenticação de dois fatores por mensagem de texto é vulnerável a ataques de troca de SIM. Aplicativos de autenticação ou chaves de segurança de hardware fornecem proteção mais forte. Cada conta de câmbio, e-mail e serviço conectado deve atender ao mesmo padrão.

8. Remova a Dependência de Contraparte

Fundos deixados em câmbios não estão sob seu controle. Congelamentos de plataforma, insolvência ou violações podem bloquear o acesso instantaneamente. A auto-custódia não é ideologia. É gerenciamento de risco.

9. Crie Planos de Redundância e Recuperação

Backups devem sobreviver a roubo, fogo e desastres naturais. O princípio três-dois-um se aplica bem: múltiplos backups, armazenados em diferentes locais físicos, com pelo menos um fora do local. Além disso, planeje estruturas de herança para que os ativos sejam acessíveis a partes confiáveis se algo acontecer com você.

10. Realize Auditorias de Segurança de Rotina

Uma vez por mês, revise o histórico da carteira, revogue permissões desnecessárias, verifique a integridade do backup e reavalie a exposição. A complacência é a vulnerabilidade silenciosa que eventualmente custa mais.

A lição mais difícil que aprendi é que no crypto, um erro é suficiente. Anos de cautela podem ser apagados por uma única assinatura em um contrato malicioso.

Não há rede de segurança. Nenhum escritório de recuperação. Nenhuma indulgência da blockchain.

A segurança não é um produto que você compra. É um sistema que você projeta e uma mentalidade que você mantém.

No crypto, você não é apenas o investidor. Você é o banco, o cofre e a equipe de segurança.

#CryptoZeno #ScamAware