1. Introdução

A tecnologia blockchain transformou as finanças digitais, aplicativos descentralizados e sistemas de confiança online. No entanto, apesar de seu impacto revolucionário, uma limitação crítica permanece: a privacidade. A maioria das redes blockchain, como Bitcoin e Ethereum, opera como livros-razão públicos transparentes. Cada transação, saldo de carteira e interação de contrato inteligente pode ser visualizada por qualquer pessoa. Embora a transparência fortaleça a confiança e a auditabilidade, também expõe informações financeiras e pessoais sensíveis.

A Rede Midnight foi criada para enfrentar esse desafio. Projetada como uma blockchain focada em privacidade, Midnight introduz privacidade programável usando criptografia avançada conhecida como provas de conhecimento zero (ZKPs). Essas técnicas criptográficas permitem que os usuários provem que as informações são válidas sem revelar os dados subjacentes.

O projeto visa resolver uma das contradições mais importantes na tecnologia blockchain: como manter transparência e verificação enquanto ainda protege informações sensíveis. Ao combinar tecnologia de privacidade com um design amigável à regulamentação, o Midnight busca possibilitar a adoção do blockchain no mundo real em indústrias como finanças, saúde, sistemas de identidade e gerenciamento de dados empresariais.

\u003cm-306/\u003e

2. O Problema: Transparência da Blockchain vs Privacidade

As redes blockchain foram originalmente projetadas em torno da transparência. Em blockchains públicas tradicionais, cada transação é registrada em um livro-razão acessível publicamente.

Essa transparência oferece muitos benefícios:

• histórico de transações verificável

• Sistemas financeiros sem confiança

• Prevenção de gasto duplo

• Auditoria aberta

No entanto, isso também cria problemas significativos.

Por exemplo:

• Saldo das carteiras é visível para qualquer um

• Transações comerciais podem revelar informações estratégicas

• O comportamento financeiro pessoal se torna rastreável

• Empresas não podem proteger dados confidenciais

Para indivíduos, isso pode significar expor o histórico financeiro. Para empresas, pode revelar relações com fornecedores, dados de clientes e estruturas de preços. Tal exposição cria uma barreira para empresas que consideram a adoção de blockchain.

Criptomoedas totalmente privadas tentaram resolver esse problema, mas frequentemente enfrentam preocupações regulatórias porque transações completamente ocultas podem dificultar a conformidade e a auditoria.

Midnight introduz uma abordagem equilibrada chamada divulgação seletiva. Em vez de esconder tudo ou revelar tudo, os usuários podem escolher exatamente quais informações divulgar e quais manter confidenciais.

Este conceito é central para a missão do Midnight:

privacidade com responsabilidade.

3. Fundamento Tecnológico: Provas de Conhecimento Zero

A espinha dorsal tecnológica do Midnight é a criptografia de conhecimento zero. Provas de conhecimento zero permitem que uma pessoa demonstre que uma afirmação é verdadeira sem revelar as informações subjacentes.

Por exemplo, uma pessoa poderia provar:

• Eles têm mais de 18 anos sem revelar sua data de nascimento

• Eles têm fundos suficientes sem revelar seu saldo

• Uma empresa está em conformidade sem revelar seus registros financeiros

Sistemas de conhecimento zero funcionam gerando uma prova criptográfica que pode ser verificada matematicamente.

O processo geralmente funciona da seguinte forma:

Um cálculo ocorre localmente.

Uma prova criptográfica é gerada.

A prova é submetida à blockchain.

Os validadores verificam a prova sem ver os dados subjacentes.

Isso garante que a rede possa confirmar a correção enquanto preserva a confidencialidade.

No Midnight, as provas de conhecimento zero possibilitam contratos inteligentes confidenciais, permitindo que aplicações descentralizadas processem informações sensíveis sem expô-las publicamente.

Essa capacidade é particularmente importante para indústrias que requerem forte proteção de dados, incluindo finanças, saúde e serviços governamentais.

4. Arquitetura do Midnight

Midnight introduz uma arquitetura única que separa a verificação pública da computação privada.

Blockchains tradicionais armazenam todos os dados diretamente na cadeia. O Midnight, em vez disso, divide seu sistema em duas camadas:

Camada de Livro-Razão Público

A camada pública gerencia:

• Consenso

• Governança

• Segurança da rede

• Economia de tokens

Camada de Execução Privada

A camada privada lida com:

• execução de contratos inteligentes confidenciais

• processamento de dados sensíveis

• geração de prova criptográfica

Em vez de revelar os dados em si, o sistema publica apenas a prova que verifica que o cálculo está correto.

Essa arquitetura permite que o Midnight mantenha transparência onde necessário, enquanto protege informações confidenciais.

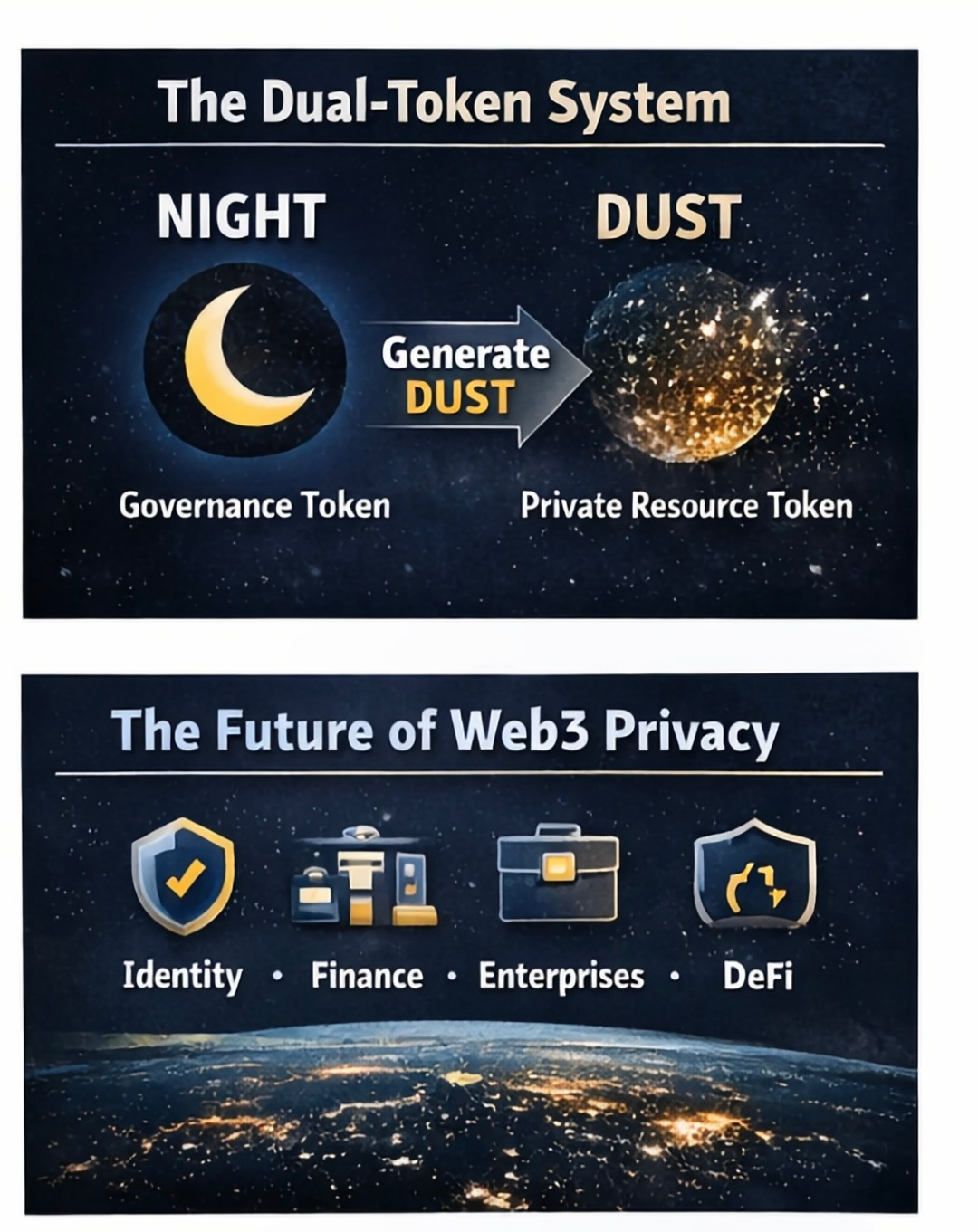

5. O Modelo Econômico de Dois Tokens

Uma das características mais distintas do Midnight é seu sistema econômico de dois tokens.

A rede usa dois componentes:

1. Token NIGHT

2. Recurso DUST

Token NIGHT

O token NIGHT é o principal ativo do ecossistema Midnight. Ele serve a várias funções, incluindo governança, recompensas de validadores e participação na rede.

Os papéis chave do token NIGHT incluem:

• votação de governança

• incentivos para validadores

• financiamento do ecossistema

• participação na segurança

Segurar NIGHT também gera DUST, o recurso usado para alimentar transações na rede.

Recurso DUST

DUST é um recurso protegido usado para pagar taxas de transação e execução de contratos inteligentes.

Diferente das criptomoedas tradicionais:

• DUST não pode ser negociado

• DUST não pode ser transferido

• DUST decai ao longo do tempo

Este design garante que as funcionalidades de privacidade não possam ser usadas para transferências financeiras ocultas.

Em vez disso, DUST funciona como combustível computacional para operações privadas.

Segurar NIGHT gera continuamente DUST, semelhante a um modelo de bateria recarregável.

Essa separação entre governança e custos operacionais cria economias de transação previsíveis para desenvolvedores e empresas.

6. Relação com Cardano

O Midnight foi projetado como uma cadeia parceira dentro do ecossistema Cardano.

Em vez de substituir o Cardano, o Midnight o complementa adicionando funcionalidade de privacidade.

Cardano fornece:

• infraestrutura de segurança

• ecossistema de staking

• liquidez

Midnight fornece:

• contratos inteligentes que preservam a privacidade

• processamento de dados confidenciais

• divulgação seletiva

Os operadores de pool de stake Cardano também podem participar na segurança do Midnight, criando uma relação cooperativa entre as duas redes.

Essa interoperabilidade permite que os desenvolvedores construam aplicações que aproveitam as forças de ambas as blockchains.

7. Contratos Inteligentes e a Linguagem Compact

Midnight suporta aplicações descentralizadas focadas em privacidade através de uma linguagem de programação chamada Compact.

Compact é projetado para simplificar a criação de contratos inteligentes que incorporam provas de conhecimento zero.

A linguagem é influenciada pelo TypeScript, facilitando a transição de desenvolvedores Web2 para o desenvolvimento de blockchain.

Compact permite que os desenvolvedores construam aplicações que:

• processar informações confidenciais

• gerar provas verificáveis

• controle da visibilidade dos dados

Essa capacidade permite novos tipos inteiramente novos de aplicações descentralizadas.

8. Casos de Uso do Mundo Real

A infraestrutura de blockchain habilitada para privacidade pode desbloquear muitas novas aplicações.

Identidade Digital

Os usuários podem verificar atributos de identidade sem revelar detalhes pessoais.

Saúde

Registros médicos podem ser verificados sem expor dados do paciente.

Conformidade Financeira

Instituições podem demonstrar conformidade regulatória sem compartilhar informações financeiras confidenciais.

Cadeia de Suprimentos

As empresas podem verificar a autenticidade do produto sem revelar relações com fornecedores.

Sistemas de Votação

Sistemas de eleição podem garantir transparência enquanto mantêm os votos individuais em segredo.

Esses casos de uso destacam o potencial do Midnight para expandir a adoção da blockchain além dos mercados financeiros especulativos.

9. Segurança e Conformidade

A tecnologia de privacidade frequentemente levanta preocupações entre os reguladores. O Midnight tenta abordar essas preocupações através de seu design amigável à conformidade.

Diferente de moedas de privacidade que obscurecem toda a atividade, o Midnight foca na divulgação seletiva.

Os usuários podem revelar informações quando necessário, enquanto mantêm o restante confidencial.

Além disso, porque DUST não pode ser transferido ou usado como um ativo financeiro, a rede previne pagamentos ocultos.

Este design permite que o Midnight forneça privacidade sem permitir atividades financeiras ilícitas.

10. Distribuição e Suprimento de Tokens

O suprimento total de tokens NIGHT é limitado a aproximadamente 24 bilhões de tokens.

O suprimento de tokens é distribuído em várias categorias, incluindo:

• incentivos para o ecossistema

• recompensas de validadores

• distribuição comunitária

• financiamento para desenvolvimento

Com o tempo, os mecanismos de governança permitirão que a comunidade participe da tomada de decisões relacionadas a atualizações de protocolo e gastos do tesouro.

\u003ct-49/\u003e

11. Crescimento do Ecossistema e Adoção por Desenvolvedores

Para que o Midnight tenha sucesso, deve atrair desenvolvedores e aplicações.

Vários fatores podem apoiar o crescimento do ecossistema:

• integração com a rede Cardano

• contratos inteligentes habilitados para privacidade

• custos de transação previsíveis através da geração de DUST

• ferramentas amigáveis para desenvolvedores

À medida que as regulamentações de privacidade se tornam mais rigorosas globalmente, a demanda por infraestrutura de blockchain confidencial pode aumentar.

Isso poderia posicionar o Midnight como uma plataforma valiosa para construir aplicações descentralizadas regulamentadas.

12. Desafios e Riscos

Apesar de seu design inovador, o Midnight ainda enfrenta vários desafios.

Risco de Adoção

Novas redes blockchain devem atrair desenvolvedores e usuários para construir um ecossistema forte.

Complexidade Técnica

Sistemas de conhecimento zero são computacionalmente complexos e requerem ferramentas de desenvolvimento especializadas.

Incerteza Regulatória

A tecnologia de privacidade pode enfrentar escrutínio de reguladores em algumas jurisdições.

Competição

Outros projetos de blockchain focados em privacidade também estão explorando tecnologias semelhantes.

\u003cm-16/\u003e

O sucesso do Midnight dependerá de sua capacidade de superar esses desafios enquanto entrega aplicações práticas.

13. O Futuro da Blockchain que Preserva a Privacidade

A privacidade está se tornando uma questão cada vez mais importante no mundo digital.

Governos, empresas e indivíduos precisam de maneiras seguras de proteger informações sensíveis enquanto ainda mantêm a transparência onde necessário.

Midnight representa uma nova categoria de infraestrutura de blockchain focada em computação confidencial e divulgação seletiva.

Se bem-sucedido, pode se tornar uma camada fundamental para sistemas descentralizados habilitados para privacidade.

Conclusão

A Rede Midnight representa um avanço significativo na tecnologia de privacidade blockchain.

Ao combinar:

• criptografia de conhecimento zero

• um modelo econômico de dois tokens

• mecanismos de divulgação seletiva

• interoperabilidade com o ecossistema Cardano

O Midnight visa resolver uma das limitações mais críticas dos sistemas blockchain atuais.

Sua capacidade de fornecer privacidade sem sacrificar verificação ou conformidade pode torná-lo uma plataforma de infraestrutura chave para a próxima geração de aplicações descentralizadas.

À medida que a adoção de blockchain continua a se expandir além do comércio de criptomoedas para indústrias do mundo real, redes que preservam a privacidade como o Midnight podem se tornar componentes essenciais do ecossistema Web3.

\u003cm-497/\u003e\u003cm-498/\u003e

\u003cm-149/\u003e

\u003ct-192/\u003e

\u003cc-489/\u003e