@MidnightNetwork . Eu ainda me lembro da primeira vez que vi uma transação de blockchain desaparecer de uma forma que parecia... intencional. Não foi perdida—longe disso. Foi verificada, confirmada e, ainda assim, de alguma forma, oculta. Esse momento ficou comigo. Privacidade versus transparência. Controle versus visibilidade. A Midnight Network está tentando costurar essa agulha, oferecendo privacidade programável em escala—uma solução que parece tão filosófica quanto técnica.

No mundo Web3 de hoje, a privacidade não é mais opcional. Os usuários estão acordando para quão expostas suas pegadas financeiras e de dados realmente são. Enquanto isso, as blockchains exigem confiança, auditabilidade e correção. A Midnight Network está bem no meio dessa tensão. Seu objetivo? Reconciliação da verificação com o ocultamento seletivo. Tornar a privacidade auditável, programável, adaptável—sem adoçar o quão difícil isso realmente é.

A Filosofia da Privacidade Programável

Tradicionalmente, a privacidade tem sido binária: ou todos veem, ou ninguém vê. Cru, não? A Rede Midnight faz uma pergunta diferente: e se a privacidade pudesse ser flexível, programável e consciente do contexto? E se pudesse viver em código?

Pense nisso como um “painel de privacidade”. Usuários, contratos inteligentes, operadores de rede—todos podem definir regras sobre quem vê o que, quando e sob quais condições. Sem transparência padrão empurrando você para um canto. Sem camada central opaca decidindo o que conta como privado. Apenas regras, vivendo em código, aplicáveis em toda a rede.

Em sua essência, isso se trata de recuperar o controle. Indivíduos e organizações decidem o que importa. E o livro-razão ainda garante a correção. Mas aqui está a coisa que continuo pensando: pode um conjunto de regras substituir o julgamento humano? A privacidade programável é promissora—mas bagunçada, da maneira muito humana de lidar com nuances.

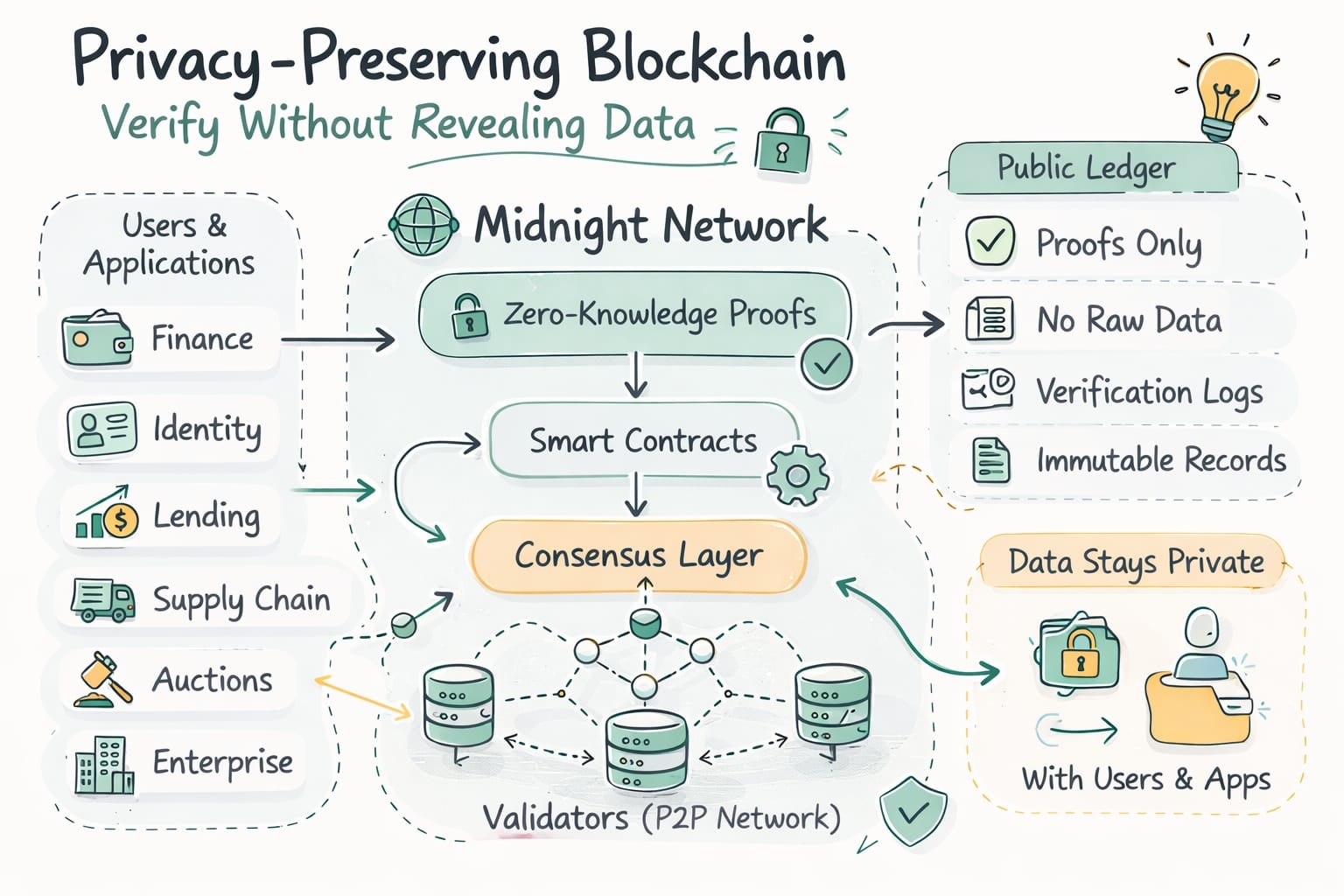

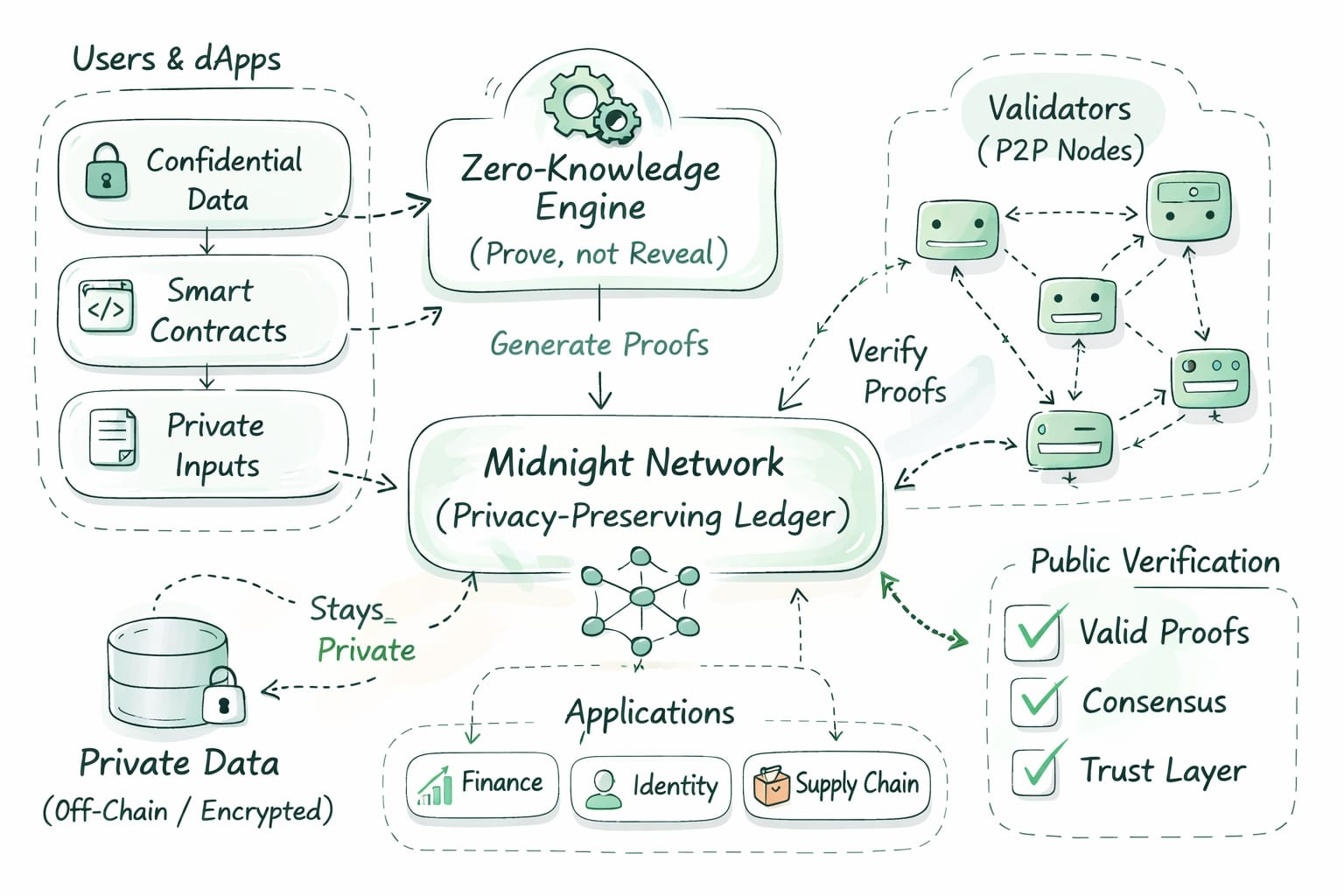

A Pilha Arquitetônica

A Rede Midnight funciona através de três camadas interligadas: Política, Criptografia, Consenso. Cada camada se apoia nas outras. Algumas camadas gritam, outras sussurram—mas juntas, elas impõem privacidade sem que ninguém nunca toque nas informações sensíveis.

Camada 1: Políticas de Privacidade Programáveis

A privacidade não é codificada rigidamente. É um conjunto vivo de instruções anexadas a contas, transações e contratos inteligentes. Desenvolvedores podem definir regras como:

“Revele este saldo apenas aos auditores.”

“Mostre esta transação apenas a um consórcio de nós.”

Suficientemente alto para escrever rapidamente, rigoroso o suficiente para responsabilizar qualquer um. Políticas não são estáticas—elas evoluem.

Camada 2: Criptografia Avançada

Sob a superfície, a Rede Midnight se apoia em provas de conhecimento zero (ZKPs), esquemas de compromisso e criptografia homomórfica.

ZKPs: provam a correção sem vazar segredos.

Compromissos & hashes: ancoram dados revelados seletivamente ao livro-razão.

Criptografia homomórfica: execute lógica em dados criptografados—veja a saída, nunca as entradas.

Empilhados juntos, é como construir blocos de Lego arcanos. Execução de privacidade sem confiança, às vezes parecendo mais magia do que código.

Camada 3: Integração de Consenso

Políticas não significam nada sem execução. Nós validam provas, impõem regras e transitam estados—tudo sem vazar informações sensíveis. Canais de verificação seletiva permitem que auditores vejam apenas o suficiente, enquanto todos os outros veem apenas visões borradas ou mascaradas. Elegante… até que casos extremos apareçam. Auditores desonestos, políticas mal configuradas ou nós inconsistentes ainda podem atrapalhar.

Como Funciona a Privacidade Programável

Imagine uma empresa emitindo ativos tokenizados. Reguladores têm acesso total. Contraparte vê detalhes relevantes. E todos os outros? Um vislumbre borrado.

As políticas de privacidade se conectam a cada transação. Nós validam criptograficamente, auditores confirmam a conformidade, e participantes gerais apenas vislumbram visões baseadas em compromisso.

Mecanismos Centrais:

Exposição de Dados Orientada por Políticas: Olhos diferentes, fatias diferentes. Alguns veem sussurros, outros o grito completo.

Verificação de Zero-Knowledge: Nós provam que os cálculos estão corretos sem revelar segredos.

Controle de Acesso Dinâmico: As regras evoluem; a exposição temporária ou condicional é possível.

Auditabilidade & Conformidade: Privacidade para o público, chaves nas mãos dos auditores—equilibrando confidencialidade com responsabilidade.

Na Rede Midnight, o livro-razão não está apenas registrando a história. Ele está policiando a privacidade, impondo regras e às vezes questionando seus próprios limites. Essa tensão—essa incerteza—é onde o pensamento se torna interessante.

Rede Midnight em Contexto

Blockchains privados não são novidade. Privacidade programável é. Midnight reivindica seu espaço no campo flexível, modular e programável.

Composabilidade & Modularidade

As políticas de privacidade podem se sobrepor a qualquer contrato ou fluxo de dados. Interoperabilidade semelhante a Lego. Criptografia, consenso e política dançam juntos—mas nem sempre perfeitamente. Políticas desalinhadas ou interações inesperadas podem atrapalhar nós.

Design Pronto para Empresas

Diferente das cadeias de pesquisa enterradas em ZKPs, Midnight mira o mundo real: auditoria, conformidade regulatória, colaboração entre múltiplas partes. Construído para pessoas, não para papéis.

Escalabilidade através da Segmentação de Políticas

Ao segmentar o acesso e descarregar computação pesada através da verificação seletiva, a produtividade permanece alta. Ainda... a complexidade cresce, auditores podem atrasar, nós ocasionalmente pausam.

Governança Comunitária

Módulos evoluem através da revisão de contribuintes. A privacidade é viva, respirando, às vezes mutando mais rápido do que qualquer um espera. Uma “característica” aqui não é uma garantia—é uma conversa.

Desafios e Oportunidades

A privacidade programável não é fácil. As políticas são difíceis de escrever. ZKPs são caros. O consenso entre nós heterogêneos é frágil. As estruturas regulatórias são nebulosas.

Mas esses desafios são oportunidades. A Rede Midnight sugere que privacidade e transparência não são opostos. Elas podem coexistir—de forma desconfortável, criativa e pragmática. Usuários, auditores, reguladores—todos podem compartilhar o livro-razão sem confiar totalmente uns nos outros.

Isso não é apenas um protocolo; é uma declaração. A privacidade pode ser dinâmica, auditável, programável. Ela retoma o controle de atores centralizados enquanto preserva fundações sem confiança. Às vezes funciona perfeitamente. Às vezes range. Mas essa tensão, essa borda de incerteza—é onde a inovação vive.

A Rede Midnight pode definir a próxima onda de evolução de livro-razão distribuído—onde a privacidade não é apenas uma característica, mas um princípio programável.