Eu lembro do momento bem claramente.

@MidnightNetwork . Eu estava investigando uma transação em um livro-razão focado em privacidade, fazendo a rotina habitual—checando assinaturas, rastreando saldos, seguindo a lógica que normalmente revela o que realmente se moveu dentro de um bloco.

Tudo parecia normal a princípio.

A rede confirmou a transação.

Os validadores aceitaram.

O bloco foi finalizado.

Mas algo parecia estranho.

As informações que eu esperava ver simplesmente... não estavam lá.

No começo, parecia que algo estava faltando, como se um pedaço dos dados da transação simplesmente não tivesse carregado. Quase como se o sistema estivesse escondendo algo de mim.

E então tudo se encaixou.

O sistema estava escondendo algo — mas não porque estava quebrado.

Porque foi projetado para isso.

Aquele pequeno momento captura o problema mais profundo que a Midnight Network está tentando abordar. As blockchains tradicionais foram construídas com base na transparência radical. Cada nó vê tudo. Cada transação se torna parte de uma história permanentemente visível.

Esse modelo funciona maravilhosamente quando o objetivo é verificação sem confiança. Mas no momento em que as blockchains começam a tocar dados financeiros sensíveis, infraestrutura empresarial ou sistemas de identidade, a mesma transparência começa a criar atrito.

A Midnight Network começa a partir de uma suposição diferente.

Talvez a transparência e a privacidade não precisem realmente se cancelar mutuamente.

Em vez de forçar os usuários a escolher entre sistemas totalmente públicos ou totalmente ocultos, a Midnight explora algo mais flexível: privacidade que pode ser programada diretamente no próprio sistema.

Não estático.

Não controlado por um guardião centralizado.

Mas escrito na lógica da rede.

E uma vez que você começa a pensar sobre sistemas distribuídos dessa maneira, o espaço de design de repente parece muito diferente.

O Problema Estrutural com a Transparência Radical

A maioria das blockchains públicas segue uma regra simples: todos podem ver tudo.

Cada nó verifica independentemente todo o histórico de transações, que é exatamente o que permite que sistemas descentralizados funcionem sem intermediários confiáveis.

Mas essa mesma propriedade também cria um problema de exposição surpreendentemente grande.

As transferências financeiras se tornam permanentemente visíveis.

A atividade empresarial pode ser rastreada.

Dados operacionais vazam para a infraestrutura pública.

Nos primeiros dias das criptomoedas, isso não era considerado um problema sério. Os usuários do Bitcoin eram pseudônimos, e o ecossistema era pequeno o suficiente para que muitos participantes aceitassem a transparência como o custo da descentralização.

Mas a tecnologia blockchain não está mais confinada à experimentação de hobbyistas.

Hoje, toca a infraestrutura financeira, sistemas de cadeia de suprimentos, ativos tokenizados, estruturas de identidade e fluxos de trabalho empresariais cada vez mais complexos.

E nesses ambientes, a visibilidade total se torna mais difícil de justificar.

As empresas não podem expor estratégias financeiras internas a concorrentes.

Os reguladores não podem confiar em sistemas onde dados de conformidade sensíveis se tornam visíveis para toda a internet.

E usuários comuns estão começando a perceber que histórias de transações permanentes vêm com implicações de privacidade a longo prazo.

Soluções tradicionais tentam remediar essa tensão de maneiras diferentes.

Blockchains privadas restringem o acesso.

Redes com permissão introduzem guardiões.

Camadas de privacidade off-chain tentam ocultar dados fora do livro.

Cada abordagem resolve parte do problema, mas muitas vezes à custa da descentralização ou garantias de verificação.

A Midnight Network aborda a questão de forma diferente.

Em vez de mover a privacidade para fora do livro, muda como a visibilidade funciona dentro do próprio livro.

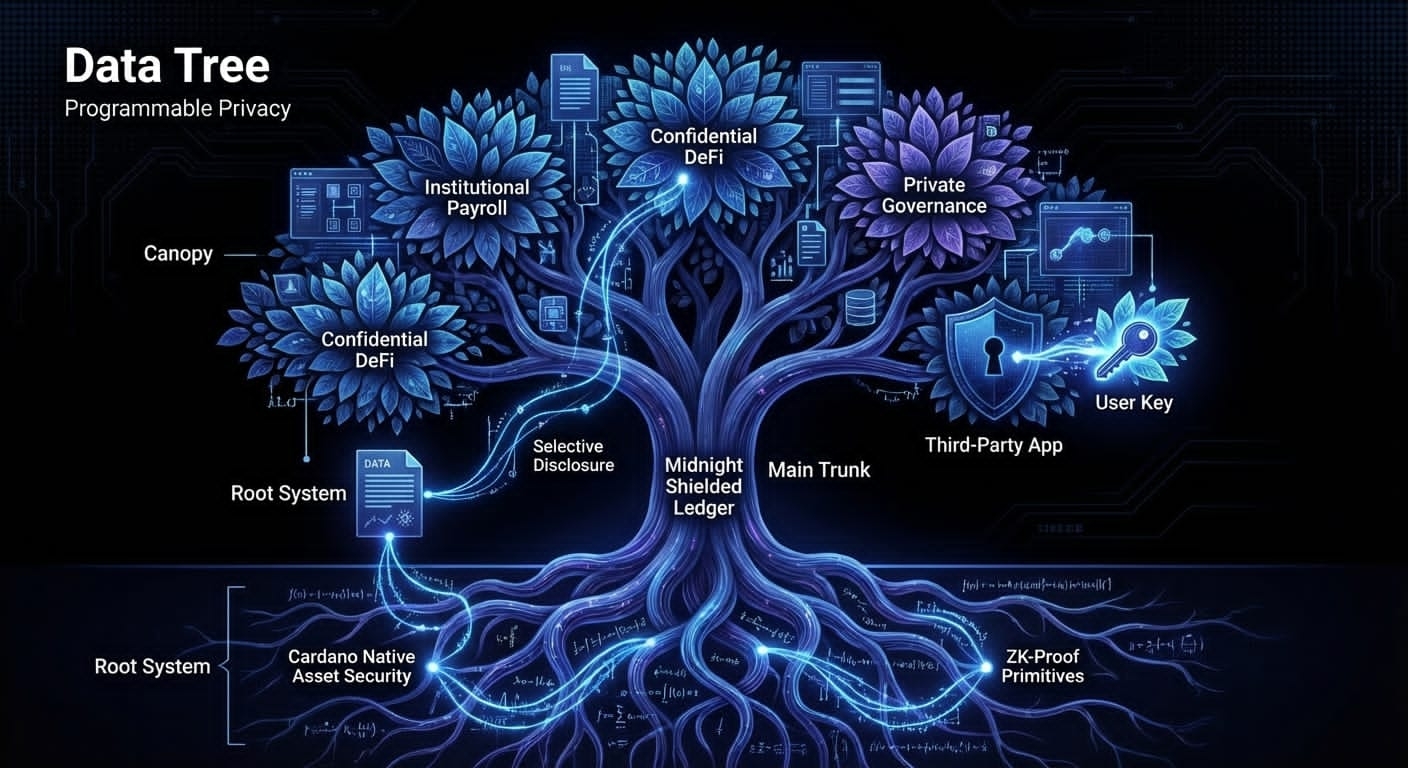

Privacidade como uma Propriedade Programável

A ideia central por trás da Midnight Network é surpreendentemente intuitiva uma vez que você remove a linguagem técnica.

A privacidade não deve ser uma configuração fixa.

Deve se comportar mais como software.

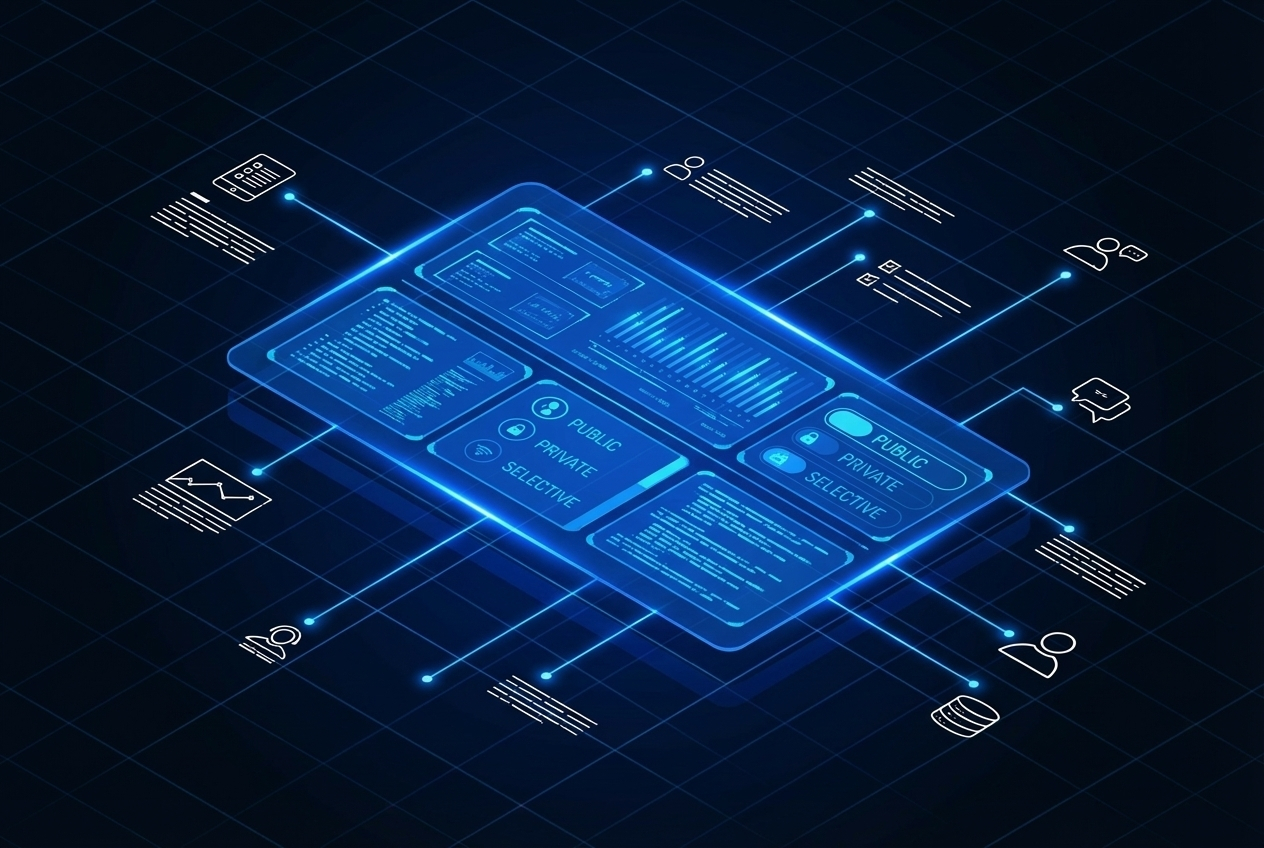

Em vez de decidir que a informação deve ser pública para sempre ou completamente oculta, a Midnight permite que os desenvolvedores definam regras que governam quem pode ver dados específicos e em que condições.

Pense nisso menos como criptografia escondendo tudo e mais como um sistema de permissões embutido diretamente na infraestrutura de blockchain.

Alguns participantes podem ver os detalhes completos da transação.

Outros podem ver apenas compromissos criptográficos.

E alguns podem não ver nada além da prova de que uma transação válida ocorreu.

O que torna isso interessante é que a rede ainda pode verificar a correção da transação mesmo quando os dados subjacentes permanecem ocultos.

Esse equilíbrio — verificação sem exposição — é o coração da arquitetura da Midnight.

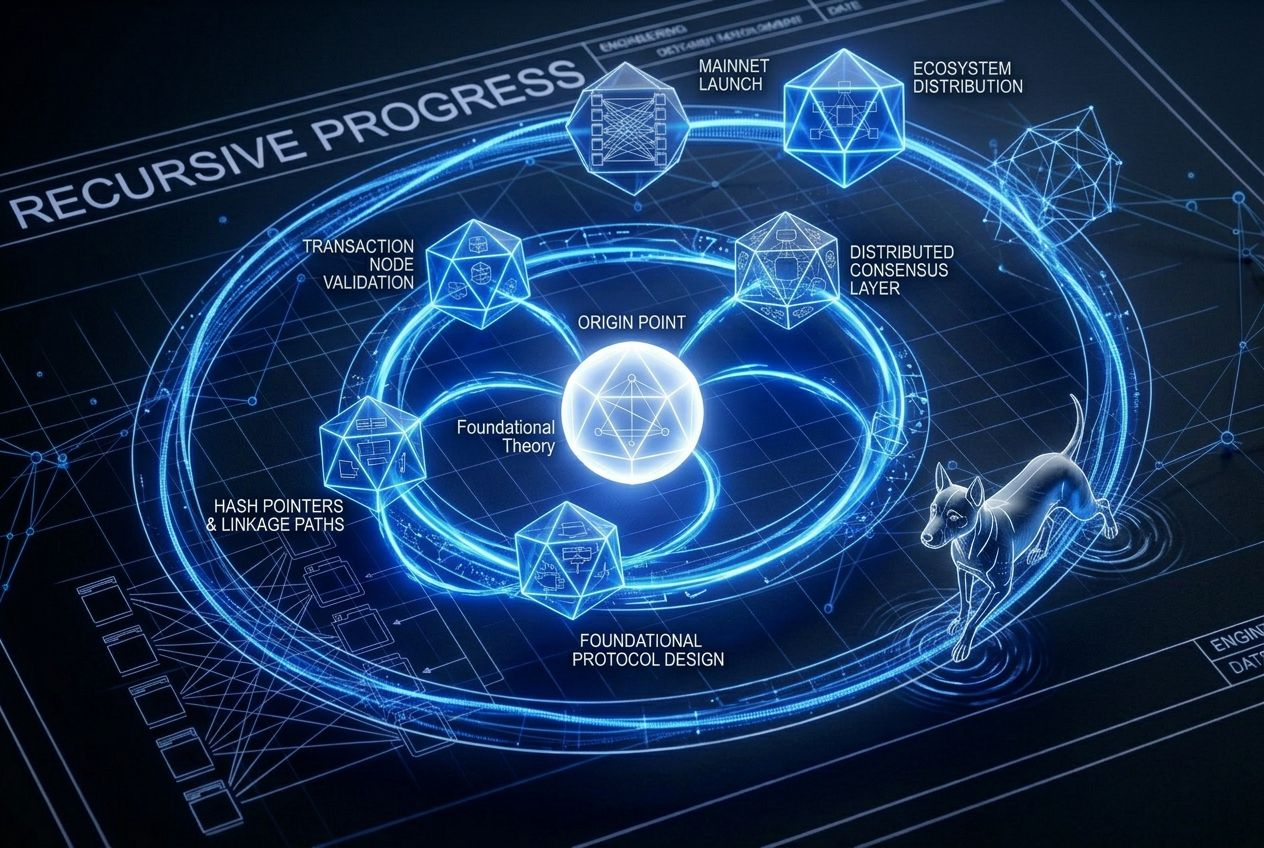

A Arquitetura por trás da Midnight

Para tornar a privacidade programável possível, a Midnight organiza seu design em três camadas interativas:

Definições de política

Imposição criptográfica

Validação de consenso

Cada camada aborda uma parte diferente do problema de privacidade.

Mas nenhum deles funciona sozinho.

Eles dependem uns dos outros.

Camada de Política: Decidindo Quem Vê o Quê

A camada de política controla como as informações fluem pela rede.

Em vez de incorporar regras de privacidade rígidas diretamente no protocolo, a Midnight permite que contas, contratos e transações carreguem suas próprias definições de política.

Essas políticas podem definir coisas como:

• quem é permitido acessar detalhes da transação

• quando certos dados se tornam visíveis

• se a divulgação parcial é permitida

• como funciona a verificação de conformidade

Os desenvolvedores interagem com essas políticas através de uma linguagem específica de domínio projetada para tornar a lógica de privacidade gerenciável sem exigir profunda expertise em criptografia.

Essa flexibilidade abre possibilidades interessantes.

Uma instituição financeira pode permitir que reguladores inspecionem os metadados da transação enquanto oculta a estratégia operacional de concorrentes.

Uma plataforma de cadeia de suprimentos poderia confirmar que os bens foram entregues sem revelar dados de preços sensíveis.

Um sistema de identidade descentralizado poderia verificar credenciais sem expor informações pessoais.

Em vez de tratar a privacidade como um interruptor permanente, a camada de política a torna dinâmica.

Criptografia que impõe as regras

É claro que as políticas só importam se o sistema puder aplicá-las.

É aí que a Midnight se apoia fortemente em ferramentas criptográficas modernas.

As provas de zero conhecimento estão no centro do design.

Eles permitem que uma parte prove que uma computação ou transação é válida sem revelar as entradas subjacentes.

Em termos práticos, a rede pode verificar que:

• saldos permanecem consistentes

• as transações seguem as regras do protocolo

• lógica de contrato inteligente executada corretamente

Tudo sem expor os dados sensíveis por trás dessas operações.

Complementando as provas de zero conhecimento estão os esquemas de compromisso, que permitem que as informações sejam criptograficamente bloqueadas no livro enquanto permanecem ocultas até serem reveladas seletivamente.

Algumas formas de criptografia homomórfica também permitem computação limitada em dados criptografados.

Juntas, essas mecânicas permitem que a Midnight mantenha fortes garantias de verificação enquanto controla quem pode ver que informações.

É uma abordagem extremamente poderosa — mas também tecnicamente exigente.

Essa dificuldade é uma razão pela qual blockchains que preservam a privacidade historicamente lutaram com desempenho e escalabilidade.

Privacidade Dentro da Camada de Consenso

Mesmo a criptografia forte não importa se o mecanismo de consenso a ignora.

A Midnight integra a imposição de privacidade diretamente no processo de validação de transações.

Quando os nós verificam blocos, eles não estão apenas checando assinaturas digitais ou saldos.

Eles também estão verificando provas criptográficas confirmando que as condições da política foram atendidas.

Alguns validadores podem ver detalhes completos da transação.

Outros validam a mesma operação apenas através de provas.

Auditores ou reguladores podem receber canais de acesso controlados que revelam informações específicas quando necessário.

A rede permanece descentralizada, mas a visibilidade da informação se torna dependente do contexto.

Essa é uma mudança sutil, mas importante.

Em vez de assumir que cada participante deve ver tudo, o livro trata a visibilidade da informação como algo governado por regras.

O Papel dos Sistemas de Zero Conhecimento

A criptografia de zero conhecimento tem ganhado força em todo o ecossistema de blockchain, mas a abordagem da Midnight enfatiza a adaptabilidade.

Muitos sistemas ZK dependem de circuitos predefinidos ou lógica de transação estática.

A Midnight tenta apoiar uma geração de provas mais flexível para que as políticas de privacidade possam evoluir à medida que os aplicativos mudam.

Isso importa mais do que pode parecer.

Sistemas reais raramente permanecem estáticos.

As regulamentações evoluem.

Os requisitos empresariais mudam.

Aplicações se expandem para novos casos de uso.

Uma rede de privacidade que não pode se adaptar a novas políticas eventualmente se torna rígida.

A Midnight parece estar tentando evitar essa armadilha projetando a privacidade como algo programável em vez de fixo.

Se essa flexibilidade se mantém sob condições do mundo real, continua sendo uma das questões abertas mais interessantes em torno do projeto.

O que Isso Poderia Permitir

Se a privacidade programável funcionar como pretendido, pode desbloquear vários tipos de aplicativos que historicamente lutaram com a infraestrutura de blockchain pública.

Sistemas financeiros empresariais poderiam funcionar em redes descentralizadas sem expor dados operacionais sensíveis.

Plataformas de ativos digitais regulamentadas poderiam manter a conformidade enquanto protegem informações confidenciais.

Sistemas de identidade descentralizados poderiam verificar credenciais sem revelar registros pessoais.

Até mesmo ambientes de dados colaborativos podem permitir que as organizações compartilhem insights derivados de conjuntos de dados privados sem expor os dados brutos.

Essas possibilidades explicam por que a infraestrutura de privacidade tem recebido atenção renovada em toda a indústria.

A tecnologia promete muito.

O verdadeiro teste será a confiabilidade operacional.

Os Desafios à Frente

A privacidade programável também introduz complexidade real.

Os sistemas de política devem ser cuidadosamente projetados para evitar erros de configuração.

A geração de provas de zero conhecimento ainda acarreta custos computacionais.

Sistemas de consenso devem coordenar participantes que não veem todos os mesmos dados.

E a regulamentação continua sendo uma questão em aberto.

Os governos historicamente foram cautelosos ao lidar com tecnologias que obscurecem a atividade financeira.

A Midnight não elimina essas preocupações.

O que tenta fazer é criar um ambiente onde privacidade e supervisão possam coexistir em vez de entrar em conflito.

Uma Direção Diferente para Blockchain

Por anos, a indústria de blockchain confiou em uma crença simples: a transparência cria confiança.

A Midnight sugere que essa ideia pode estar incompleta.

A confiança pode não exigir visibilidade universal.

Pode ser que apenas seja necessária a capacidade de verificar se as regras foram seguidas — mesmo quando os dados subjacentes permanecem protegidos.

Essa distinção abre um espaço de design completamente novo para sistemas distribuídos.

Se a Midnight se tornar a implementação dominante de privacidade programável ainda é incerto.

Mas a direção arquitetônica que representa parece cada vez mais relevante à medida que a tecnologia blockchain se move para ambientes mais complexos e sensíveis.

E uma vez que você viu uma transação confirmada sem revelar seus segredos, torna-se difícil olhar para blockchains tradicionais da mesma maneira novamente.