@MidnightNetwork #night $NIGHT

Eu vi na indústria de blockchain em rápida evolução, muitos projetos competem por atenção através de narrativas de curto prazo, especulação de tokens ou hype de mercado. No entanto, o sucesso a longo prazo de um ecossistema de blockchain raramente é determinado apenas pelos ciclos narrativos. Em vez disso, é moldado por elementos estruturais mais profundos, como descentralização da infraestrutura, acessibilidade para desenvolvedores, modelos de distribuição de recursos e integração do ecossistema.

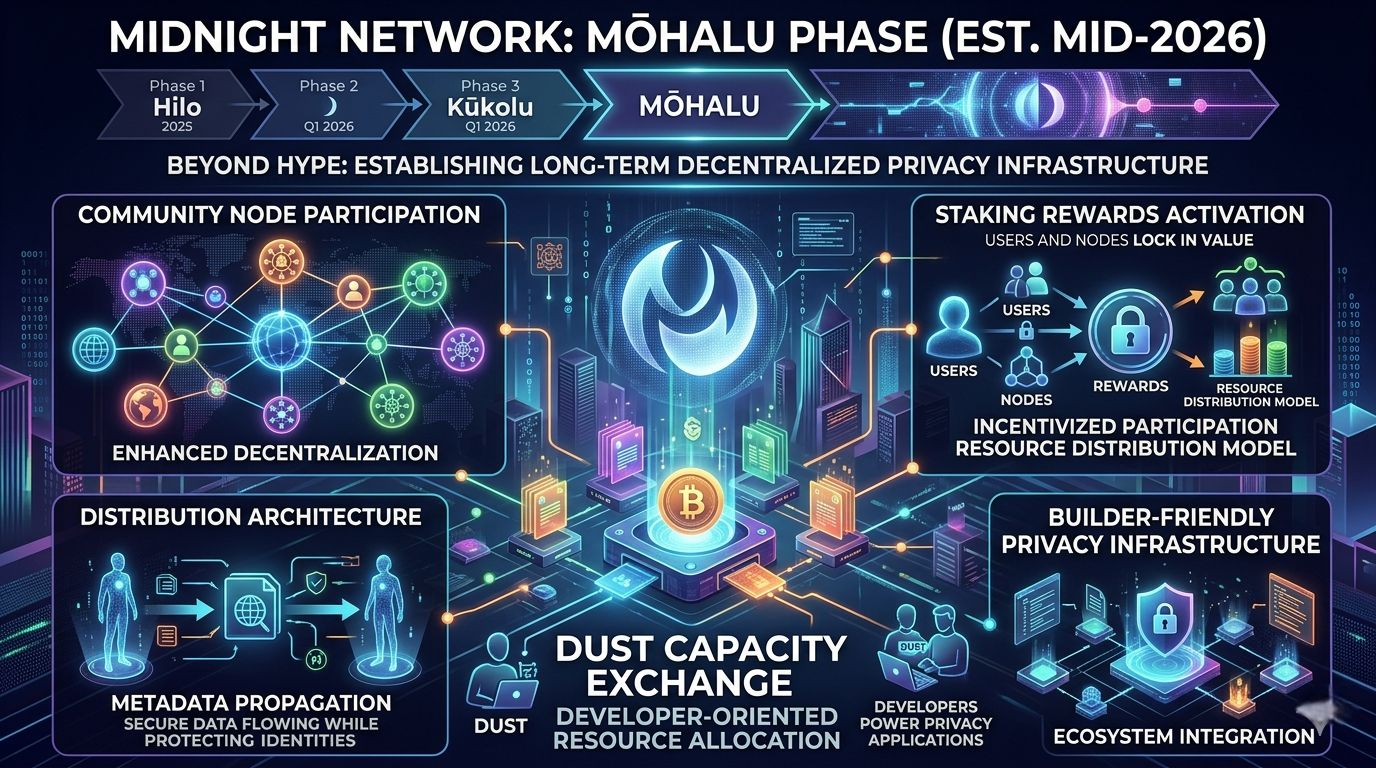

A fase Mōhalu da Midnight Network, esperada para meados de 2026, representa uma transição importante nesse aspecto. Em vez de se concentrar apenas em lançamentos de aplicativos, esta fase enfatiza a participação de nós da comunidade, recompensas de staking e a ativação da troca de capacidade DUST. Esses componentes, coletivamente, formam a base para uma infraestrutura de privacidade mais descentralizada e amigável para construtores.

Entender o significado de Mōhalu requer examinar como o Midnight aborda a arquitetura de distribuição, a propagação de metadados e os modelos de recursos orientados para desenvolvedores.

Da Infraestrutura Federada para Nós da Comunidade

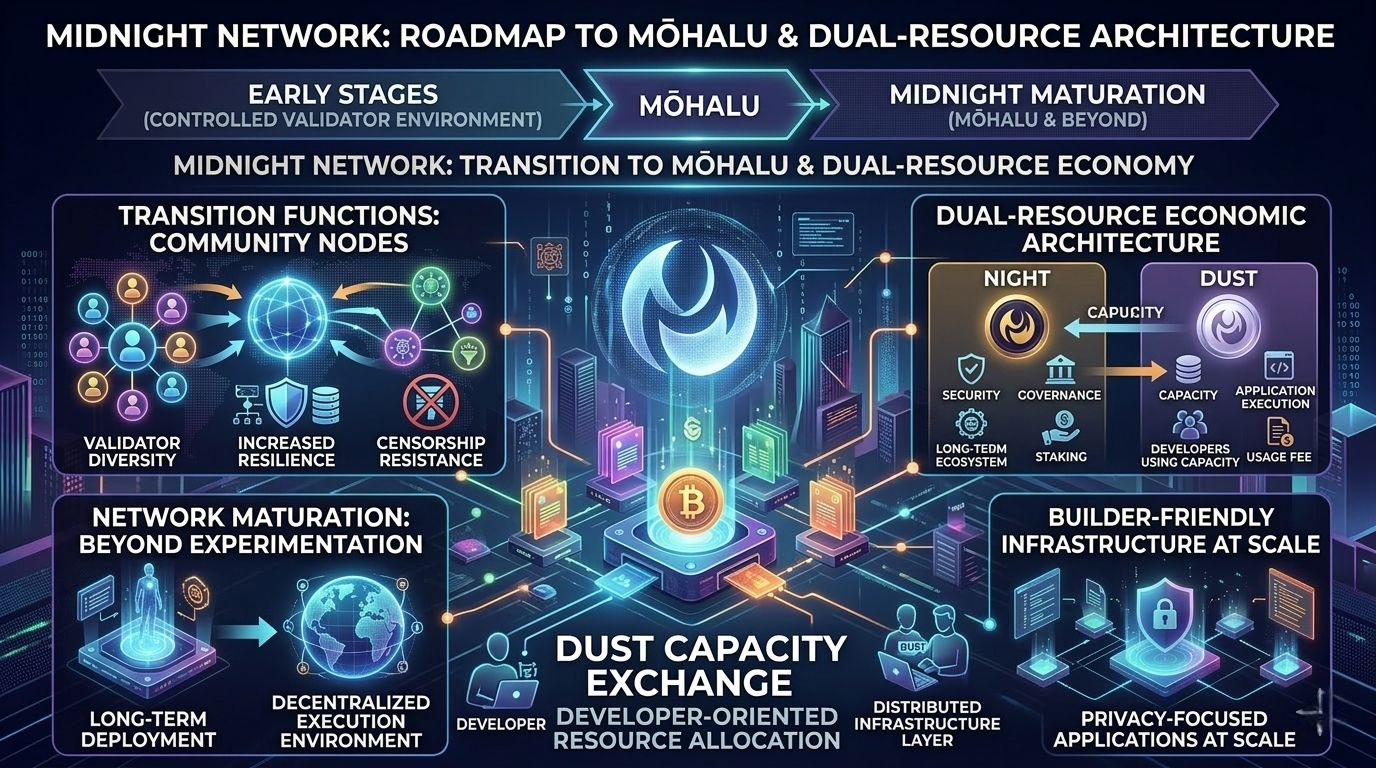

Em suas fases operacionais iniciais, o Midnight depende de um ambiente controlado de validadores para garantir a estabilidade da rede enquanto os desenvolvedores experimentam contratos inteligentes que preservam a privacidade. Esta abordagem é comum em redes de blockchain emergentes porque permite que o protocolo amadureça antes de expor a infraestrutura a uma participação mais ampla.

A fase Mōhalu inicia a transição para nós operados pela comunidade. Provedores de infraestrutura independentes e validadores poderão participar na produção de blocos, contribuindo para a segurança da rede e verificação de transações.

De uma perspectiva técnica, essa transição serve a várias funções importantes.

Primeiro, a diversidade de validadores aumenta a resiliência da rede contra censura e pontos de falha centralizados. Quando mais operadores independentes participam do consenso, a rede se torna mais difícil de controlar ou interromper.

Em segundo lugar, um ecossistema de validadores mais amplo cria uma camada de infraestrutura distribuída capaz de suportar aplicações focadas em privacidade em escala. Construtores que implantam aplicações descentralizadas precisam de uma infraestrutura de nós confiável que esteja distribuída geograficamente e organizacionalmente.

Ao expandir a participação dos nós, o Midnight visa estabelecer o tipo de ambiente de execução descentralizado necessário para o desenvolvimento de aplicações a longo prazo, em vez de desenvolvimento experimental.

A Arquitetura Econômica de Recursos Duplos

Um dos aspectos mais distintos do design do Midnight é seu modelo de recursos em duas camadas, centrado nos tokens NIGHT e DUST.

O token NIGHT funciona como o ativo de segurança e governança da rede. Participantes que detêm ou apostam NIGHT ajudam a garantir o protocolo e podem receber recompensas por contribuir para o consenso.

No entanto, a execução de transações dentro da rede não depende diretamente do NIGHT. Em vez disso, o Midnight introduz DUST, um recurso de rede protegido usado para executar transações e operações de contratos inteligentes.

Esta estrutura separa duas camadas econômicas diferentes:

• Camada de capital: representada por NIGHT

• Camada de execução: representada por DUST

DUST é gerado automaticamente ao manter NIGHT, criando efetivamente uma capacidade de transação renovável em vez de um token de gás puramente especulativo. Quando as transações ocorrem, DUST é consumido como um recurso computacional.

Essa arquitetura oferece várias vantagens para desenvolvedores e operadores de aplicações.

Primeiro, permite que aplicações mantenham custos operacionais previsíveis. Em vez de depender de mercados de gás flutuantes, os desenvolvedores podem gerar capacidade de transação através de participações em NIGHT.

Em segundo lugar, o modelo incentiva a participação em infraestrutura a longo prazo, uma vez que manter o ativo da rede fornece acesso contínuo a recursos de execução.

Em termos práticos, isso transforma taxas de transação em algo mais próximo de capacidade de infraestrutura programável, alinhando o modelo econômico da rede com o crescimento de longo prazo do ecossistema.

Propagação de Metadados e Verificação de Privacidade

Blockchains focadas em privacidade enfrentam um desafio fundamental: manter a confidencialidade enquanto ainda permitem verificação descentralizada.

O Midnight aborda esse desafio usando sistemas criptográficos de conhecimento zero, que permitem que uma transação seja validada sem revelar os dados subjacentes.

Em vez de expor informações sensíveis publicamente, a rede verifica provas criptográficas de correção. Isso permite que os nós confirmem que uma transação segue as regras do protocolo sem acessar entradas privadas.

O significado arquitetônico mais profundo reside em como os metadados são propagados através da rede.

Em vez de transmitir dados completos de transação por todos os nós, o Midnight separa:

• metadados de consenso público, que garantem a segurança da rede

• dados de transação protegidos, que permanecem privados

Essa abordagem em camadas permite divulgação seletiva, onde apenas as informações necessárias se tornam visíveis para verificação enquanto detalhes sensíveis permanecem confidenciais.

Para setores como serviços financeiros, infraestrutura de identidade e sistemas de dados de saúde, esse modelo oferece um caminho potencial para a adoção de blockchain sem sacrificar a privacidade dos dados ou a conformidade regulatória.

A Troca de Capacidade DUST

Outro componente importante da fase Mōhalu é a introdução da Troca de Capacidade DUST.

Blockchains tradicionais dependem de mercados de gás onde os usuários competem para pagar taxas de transação. Esses sistemas podem levar a custos imprevisíveis durante períodos de congestionamento da rede.

A abordagem do Midnight trata a execução de transações como um problema de alocação de recursos em vez de um mercado de lances.

Através da troca de DUST, os participantes podem alocar ou gerenciar sua capacidade de transação disponível derivada das participações em NIGHT. Isso cria um sistema onde recursos de execução podem ser distribuídos pelo ecossistema de maneira mais eficiente.

Para os desenvolvedores, as implicações são significativas.

As aplicações podem optar por cobrir os custos de transação para seus usuários, permitindo uma integração sem atritos. Provedores de infraestrutura poderiam gerenciar a capacidade de transação para vários serviços, enquanto empresas que implantam aplicações privadas podem manter seus próprios recursos de execução.

Na prática, a rede introduz uma economia de recursos programável, que pode se mostrar mais previsível para implantações em larga escala.

Integração do Ecossistema e Potencial Entre Cadeias

Outro elemento estratégico do design do Midnight é sua posição como uma camada de infraestrutura de privacidade em vez de uma blockchain independente competindo por liquidez.

Muitas aplicações descentralizadas modernas requerem tanto transparência quanto confidencialidade. Blockchains públicas fornecem liquidação verificável, enquanto camadas de privacidade protegem dados sensíveis.

O Midnight visa unir essas duas necessidades ao permitir aplicações que combinam transparência de cadeia pública com ambientes de computação privada.

Se implementado com sucesso, este modelo poderia permitir que outros ecossistemas de blockchain integrassem a funcionalidade de privacidade do Midnight como uma camada adicional, em vez de migrar completamente para uma nova rede.

Para os desenvolvedores, esse tipo de interoperabilidade expande significativamente o ecossistema potencial abordável.

O Fosso Técnico por trás do Midnight

Enquanto muitos projetos de blockchain enfatizam inovações únicas, a arquitetura do Midnight combina vários elementos de design que juntos formam um fosso competitivo mais forte.

Esses incluem:

• Privacidade programável através de contratos inteligentes de conhecimento zero

• Um modelo econômico de recursos duplos separando capital e execução

• Capacidade de transação renovável via geração de DUST

• Descentralização da infraestrutura através de nós da comunidade

• Compatibilidade entre cadeias para aplicações habilitadas para privacidade

Individualmente, essas inovações são notáveis. Coletivamente, elas criam um ambiente onde a privacidade se torna uma característica de infraestrutura integrada em vez de um complemento opcional.