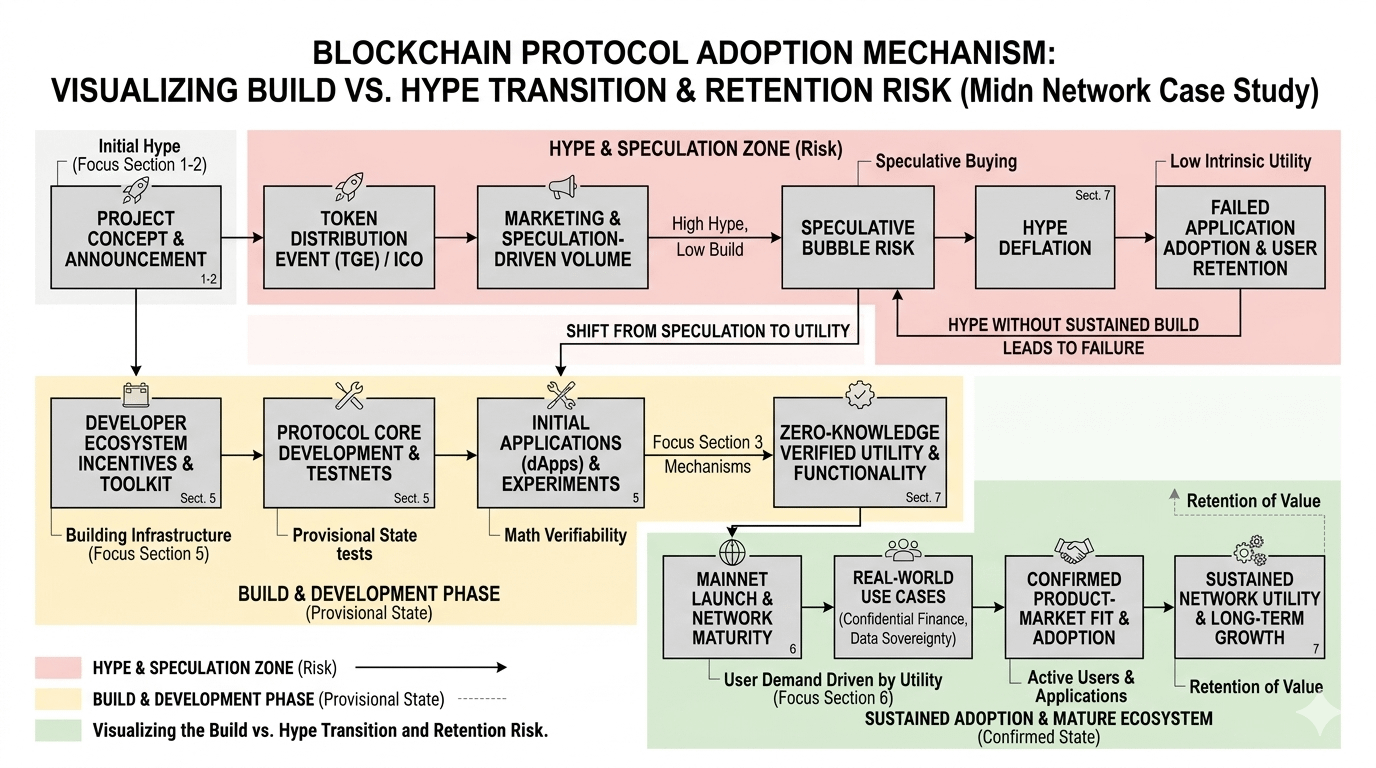

Eu me lembro de ter me deixado levar por uma onda de tokens focados em privacidade há um tempo atrás. Na época, a narrativa parecia convincente — a proteção de dados estava se tornando uma preocupação global, os reguladores estavam apertando seu controle, e parecia óbvio que as cadeias de privacidade atrairiam demanda naturalmente. Eu assumi que se um projeto prometesse confidencialidade, os usuários o seguiriam. Mas quando olhei mais a fundo, algo não fazia sentido. Muitas dessas redes tinham narrativas fortes, mas uso real fraco. As transações eram baixas, a atividade dos desenvolvedores era limitada, e a maior parte do volume vinha da especulação em vez de uma adoção real. A privacidade por si só não era suficiente para sustentar um sistema. Essa experiência mudou a forma como eu avalio projetos semelhantes hoje. Agora, eu não pergunto apenas se um projeto parece necessário. Eu pergunto se as pessoas estão realmente usando — e, mais importante, se elas têm um motivo para continuar usando.

Essa experiência é exatamente o motivo pelo qual a Midnight Network chamou minha atenção.

Não porque promove privacidade—essa narrativa já é familiar.

Mas porque isso levanta uma questão mais interessante:

Uma blockchain pode combinar privacidade com computação verificável de uma maneira que realmente atraia uso no mundo real?

A Midnight Network não está apenas se posicionando como uma cadeia privada. Está tentando criar um sistema onde as transações podem permanecer confidenciais enquanto ainda são provavelmente corretas.

Então a verdadeira questão se torna:

Esse modelo resolve um problema prático que blockchains existentes não conseguem lidar de forma eficiente—ou é mais um caso em que a narrativa é mais forte do que a demanda?

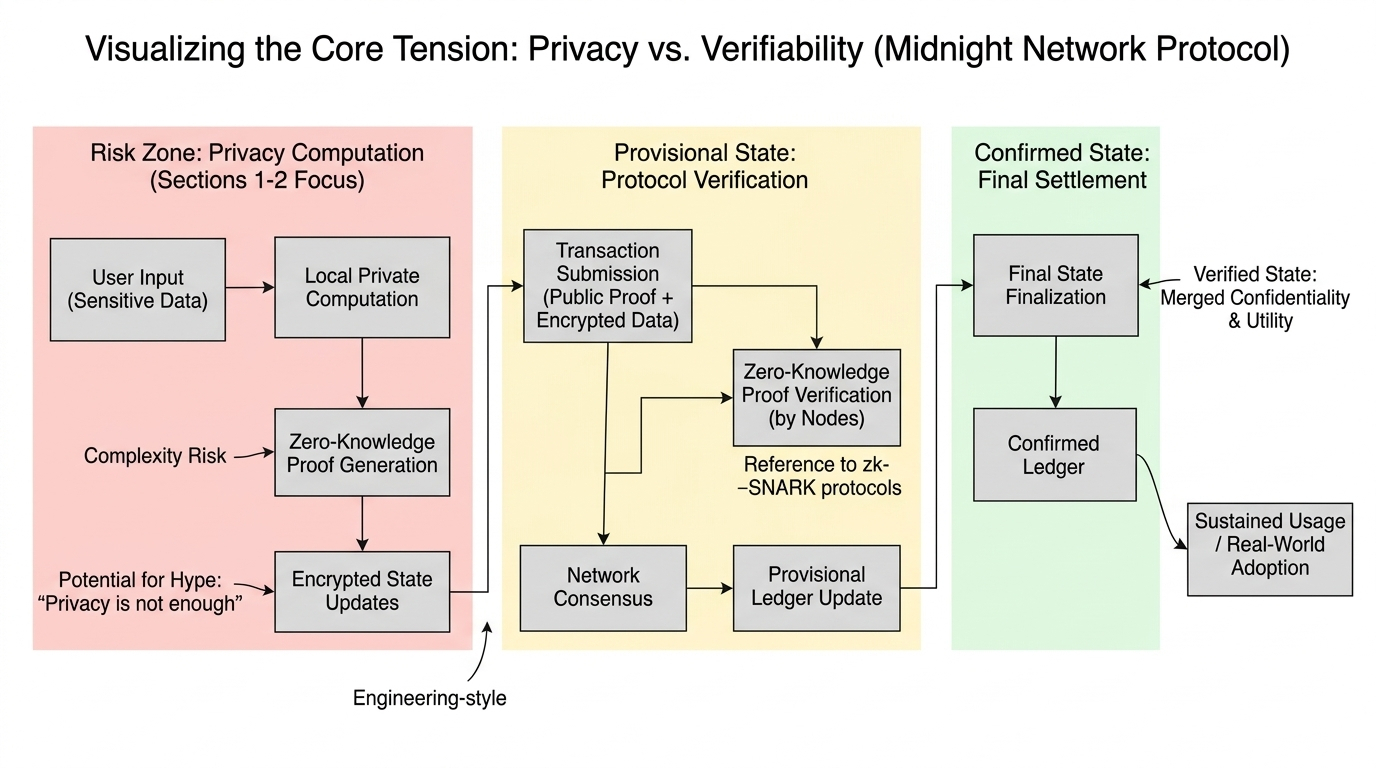

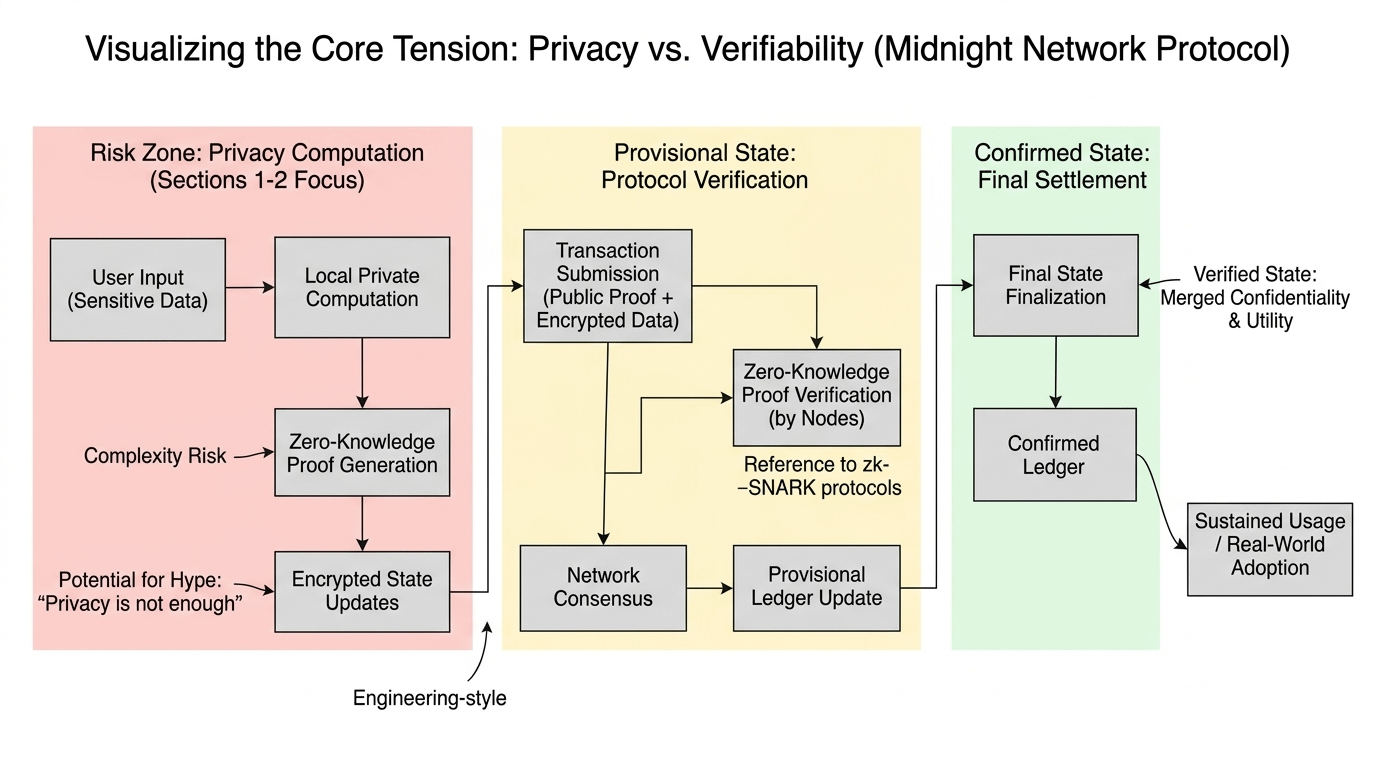

De acordo com a abordagem de design do projeto, a Midnight Network foca em combinar privacidade de dados com verificação programável. Em termos simples, visa permitir que usuários e aplicações interajam na blockchain sem expor informações sensíveis, enquanto ainda garante que tudo permaneça matematicamente verificável.

O protocolo funciona aproveitando técnicas criptográficas—particularmente formas de provas de conhecimento zero—para validar transações sem revelar os dados subjacentes. Isso significa que uma transação pode ser confirmada como válida sem divulgar quem enviou o que, ou sob quais condições exatas.

Pense nisso como enviar um relatório fiscal a uma autoridade. Normalmente, você teria que mostrar todos os seus detalhes financeiros. Mas neste caso, é mais como provar que seus cálculos estão corretos sem mostrar os números reais. O sistema verifica a correção sem expor os dados brutos.

Isso importa porque muitas indústrias—finanças, saúde, sistemas empresariais—exigem tanto privacidade quanto conformidade. Blockchains públicas tradicionais lutam aqui porque tudo é transparente por padrão. Por outro lado, sistemas totalmente privados costumam carecer de verificabilidade.

A arquitetura da Midnight tenta preencher essa lacuna.

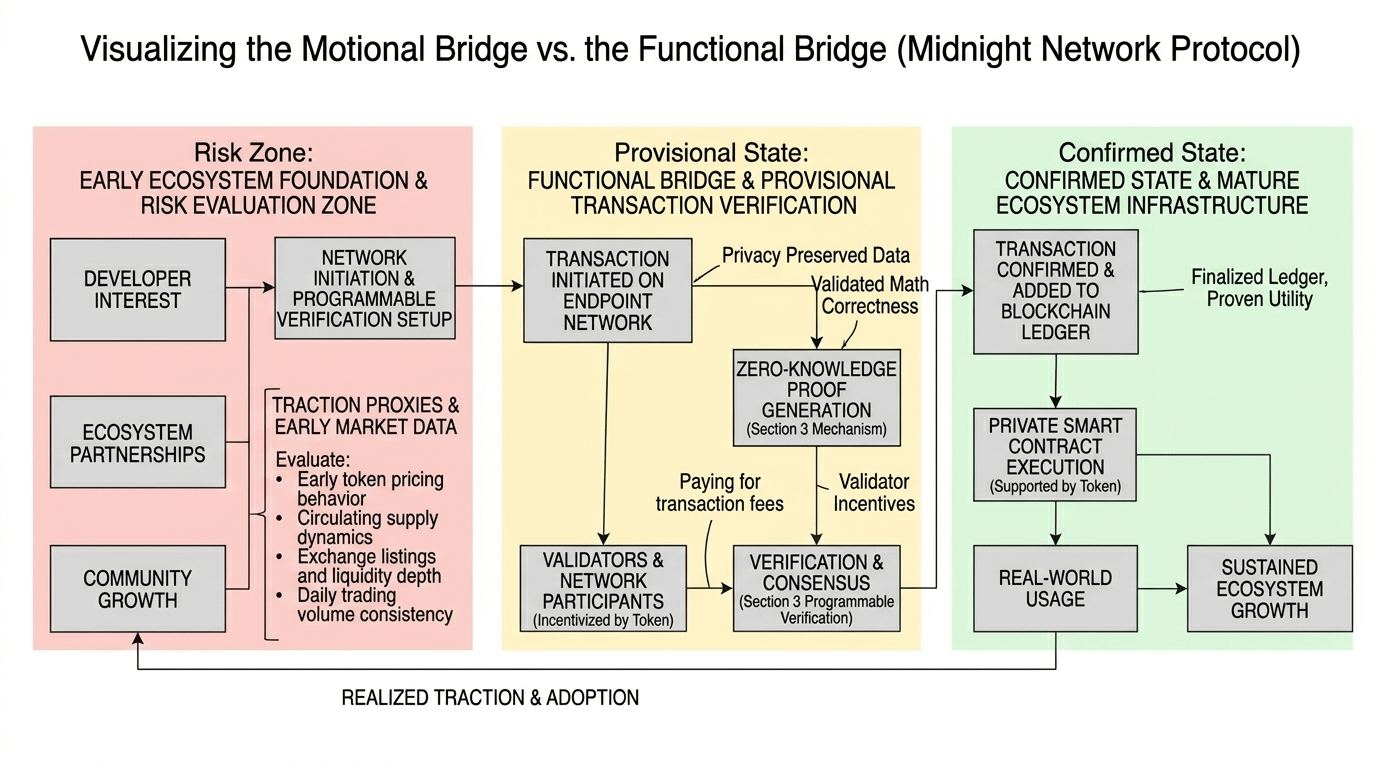

O token dentro de tal sistema geralmente desempenha múltiplos papéis:

Pagando por taxas de transação

Incentivando validadores ou participantes da rede

Apoio à execução de contratos inteligentes privados

Se projetado corretamente, o token se torna parte do motor econômico do sistema—facilitando tanto a segurança quanto o uso.

O mercado já está começando a prestar atenção novamente à infraestrutura focada em privacidade, especialmente à medida que as discussões sobre propriedade de dados e regulamentação continuam a crescer.

Enquanto a Midnight Network ainda está se desenvolvendo dentro de sua fase de ecossistema, indicadores iniciais como crescimento da comunidade, interesse dos desenvolvedores e parcerias de ecossistema são frequentemente usados como proxies para tração.

Em projetos semelhantes, geralmente avaliamos:

Comportamento de precificação do token logo após o lançamento

Dinâmicas de oferta circulante

Listagens em exchanges e profundidade de liquidez

Consistência do volume de negociação diário

Distribuição de carteira ou detentores

Esses números importam porque revelam quem está participando do sistema.

Por exemplo:

Alto volume com baixa retenção pode indicar especulação

Uma base de detentores em crescimento sugere uma distribuição mais ampla

Atividade consistente muitas vezes aponta para o uso real em vez de hype de curto prazo

Neste estágio, a chave não são apenas números brutos—é a qualidade por trás desses números.

Porque em projetos de infraestrutura inicial, os dados do mercado muitas vezes refletem expectativas mais do que a realidade.

Mas é aqui que o verdadeiro teste aparece.

Mas é aqui que o verdadeiro teste aparece.

O maior desafio para a Midnight Network não é a tecnologia de privacidade em si.

É o uso sustentado.

Porque privacidade como um recurso não cria automaticamente demanda.

Se os desenvolvedores não construírem aplicações na rede, os usuários não terão razão para interagir com ela. E se os usuários não interagirem, todo o modelo econômico—taxas, demanda de tokens, incentivos de validadores—começa a se enfraquecer.

Então, a métrica central a ser observada aqui é:

Adoção em nível de aplicação.

Porque se aplicações reais não surgirem:

Transações permanecem baixas

A utilidade do token se torna limitada

Os validadores carecem de incentivos econômicos significativos

Por outro lado, se os desenvolvedores começarem a implantar casos de uso—especialmente em áreas como finanças confidenciais, sistemas de identidade ou fluxos de trabalho empresariais—o sistema se torna significativamente mais forte.

Há também uma camada secundária para esse risco:

Complexidade.

Sistemas de preservação de privacidade são inerentemente mais complexos do que blockchains padrão. Se a experiência do desenvolvedor for muito difícil, a adoção desacelera independentemente de quão poderosa a tecnologia seja.

Então a verdadeira questão não é apenas:

“A Midnight Network funciona?”

É:

“As pessoas realmente construirão e permanecerão?”

Então, o que me faria ter mais confiança na Midnight Network ao longo do tempo?

Eu gostaria de ver:

• Um aumento constante em aplicações ativas, não apenas anúncios

• Crescimento na atividade de transação real, não apenas na criação de carteiras

• Casos de uso claros onde a privacidade é essencial—não opcional

Esses sinais indicariam que a rede está passando da teoria para o uso real.

Por outro lado, eu ficaria mais cauteloso se:

• A atividade permanece concentrada entre um pequeno grupo de usuários

• A maior parte do engajamento vem da especulação em vez de interação com aplicações

• Desenvolvedores experimentam brevemente, mas falham em permanecer ou escalar

Porque em sistemas como este, a curiosidade inicial é comum—mas a retenção a longo prazo é rara.

E a retenção é o que, em última análise, determina se uma rede se torna infraestrutura—ou apenas mais um experimento.

Então, se você está observando a Midnight Network, não assista apenas à narrativa em torno da privacidade.

Observe quem está construindo—e quem continua usando o que foi construído.

Porque em mercados como esse, a diferença entre tecnologia interessante e valor duradouro é geralmente simples:

As pessoas não retornam a sistemas apenas porque são inovadores. Elas retornam porque esses sistemas resolvem algo que realmente precisam—consistentemente.

#night $NIGHT @MidnightNetwork