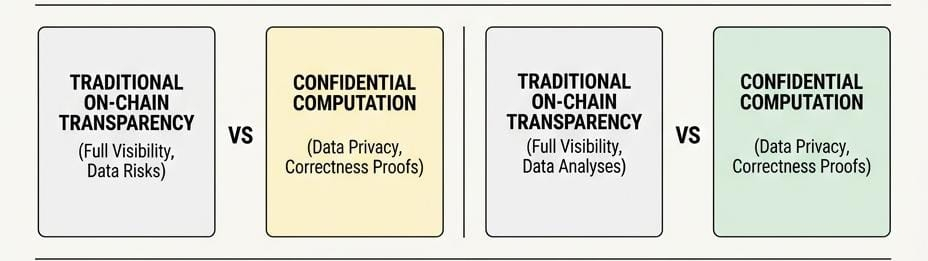

Lembro de um período em que eu confiava muito na transparência on-chain para guiar minhas decisões. Eu monitorava carteiras, acompanhava grandes transferências e presumiria que a visibilidade significava segurança. A lógica parecia sólida na época. Se tudo estava aberto, então os riscos deveriam ser mais fáceis de detectar.

Com o tempo, essa crença começou a enfraquecer. Eu percebi que a transparência muitas vezes criava ruído em vez de clareza. Os movimentos das carteiras poderiam ser interpretados de várias maneiras, e às vezes a informação mais importante não estava visível de forma alguma. Ao mesmo tempo, comecei a perceber quão expostos os usuários realmente estavam. Cada ação deixava um rastro que poderia ser analisado, perfilado e até mesmo explorado.

Essa mudança me forçou a repensar o que realmente significa confiança em sistemas cripto. Não se trata apenas de ver tudo. Trata-se de ser capaz de verificar o que importa sem expor o que deve permanecer privado. Essa é a lente que agora uso ao avaliar novos projetos, e é exatamente isso que me levou a olhar mais de perto para a Midnight.

Essa experiência é a razão pela qual a Midnight chamou minha atenção, embora não pelos motivos que geralmente impulsionam a excitação do mercado. A privacidade como uma narrativa não é nova, e muitos projetos a abordaram de maneiras que limitam a usabilidade ou reduzem a transparência a um ponto em que a confiança se torna difícil.

O que torna a Midnight mais interessante é a questão que levanta em vez da afirmação que faz. Em vez de perguntar como esconder dados, pergunta se os dados podem permanecer privados enquanto ainda sendo comprovadamente corretos. Este é um problema mais exigente porque requer que a confidencialidade e a verificação coexistam sem enfraquecer uma à outra.

A verdadeira questão, então, se torna se este sistema pode ir além da teoria e operar em ambientes onde ambas as propriedades são necessárias ao mesmo tempo. Se puder, introduz um modelo diferente de como os sistemas blockchain lidam com informações sensíveis. Se não puder, corre o risco de se tornar mais um exemplo de tecnologia que funciona em isolamento, mas luta em uso real.

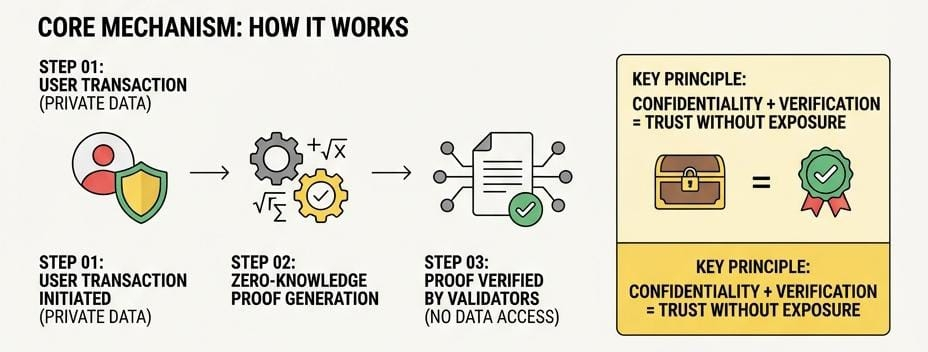

A Midnight é construída em torno da ideia de computação confidencial, onde a execução da lógica não requer exposição pública dos dados subjacentes. Isso é alcançado por meio de métodos criptográficos baseados em conhecimento zero que permitem a um participante provar que uma afirmação é válida sem revelar as entradas por trás dela.

Em termos práticos, uma transação ou computação na Midnight produz duas saídas. Uma permanece privada e contém os dados reais, enquanto a outra é uma prova que confirma que a operação seguiu as regras corretas. Validadores na rede não precisam ter acesso aos dados privados em si. Eles apenas precisam verificar a prova, que é projetada para ser matematicamente sólida e resistente à manipulação.

Esse design muda o papel da validação. Em vez de reexecutar dados visíveis, a rede verifica a correção por meio de provas. Isso reduz a necessidade de total transparência enquanto mantém a confiança no sistema. Também permite que aplicações lidem com informações sensíveis, como registros financeiros, atributos de identidade ou dados proprietários, sem expô-los em um livro-razão público.

Uma maneira útil de pensar sobre isso é compará-lo com a auditoria financeira tradicional. Uma empresa não publica cada transação interna publicamente, no entanto, pode fornecer declarações auditadas que provam conformidade e precisão. A Midnight tenta trazer uma estrutura semelhante na cadeia, onde a verificação não requer divulgação total.

O token dentro deste sistema suporta a camada econômica que o mantém funcionando. É usado para pagar por computação, incentivar validadores que verificam provas e alinhar participantes que contribuem para a segurança da rede. Com o tempo, seu papel torna-se vinculado a quão significativa é a atividade que a rede processa, em vez de quanta atenção recebe.

O que torna essa abordagem significativa é que ela expande o tipo de aplicações que podem existir em uma blockchain. Sistemas que exigem confidencialidade são frequentemente forçados a sair da cadeia ou entrar em modelos híbridos. A Midnight está tentando trazer esses casos de uso completamente para a cadeia sem sacrificar a privacidade.

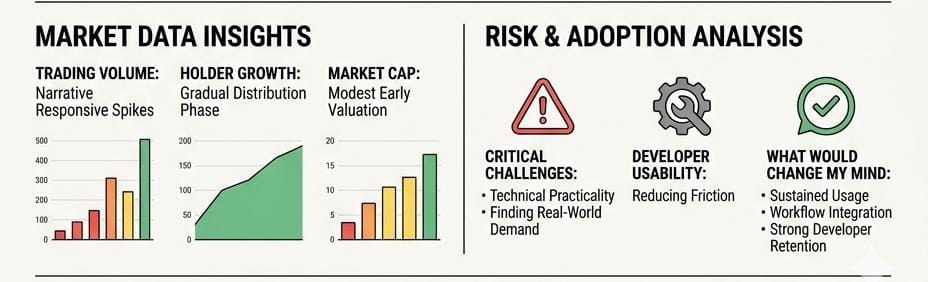

O comportamento do mercado em torno da Midnight reflete uma fase inicial de reconhecimento em vez de plena convicção. O token associado à rede experimentou períodos de atividade aumentada, muitas vezes alinhados com desenvolvimentos do ecossistema e discussões mais amplas sobre infraestrutura de privacidade.

O volume de negociações mostrou a capacidade de expandir durante momentos chave, o que sugere que o mercado é responsivo a novas informações. Ao mesmo tempo, essa atividade ainda não se estabilizou em um padrão consistente, indicando que a participação ainda é influenciada por ciclos narrativos em vez de uso constante.

O crescimento de detentores parece gradual, o que pode ser interpretado como uma fase de distribuição lenta em vez de uma concentração especulativa rápida. Esse tipo de padrão é frequentemente visto em projetos que ainda estão formando sua identidade no mercado. A capitalização de mercado permanece relativamente modesta em comparação com redes mais estabelecidas, reforçando a ideia de que a Midnight ainda está sendo avaliada em vez de totalmente precificada.

Juntas, essas sinalizações sugerem que o mercado está ciente do conceito, mas ainda não chegou a uma conclusão clara sobre seu valor a longo prazo. Essa incerteza cria tanto oportunidade quanto risco, dependendo de como o sistema subjacente se desenvolve.

O desafio central para a Midnight não é a validade de sua abordagem criptográfica, mas a praticidade de sua adoção. Sistemas que preservam a privacidade muitas vezes enfrentam uma lacuna entre a capacidade técnica e o uso no mundo real. A dificuldade está em transformar um conceito sólido em algo no qual as pessoas confiam repetidamente.

Para a Midnight, a variável chave é se os desenvolvedores constroem aplicações que realmente exigem computação confidencial. Sem essa camada, a rede corre o risco de se tornar uma solução em busca de um problema. A privacidade por si só não cria demanda. Torna-se valiosa apenas quando resolve restrições que os usuários não conseguem abordar em outro lugar.

Há também um sutil trade-off entre usabilidade e complexidade. Sistemas que dependem de criptografia avançada podem introduzir atrito para desenvolvedores e usuários. Se construir na rede requer significativamente mais esforço do que alternativas, a adoção pode desacelerar apesar das vantagens que oferece.

Outro fator é o alinhamento econômico. Validadores e participantes devem achar os incentivos atraentes o suficiente para permanecer ativos ao longo do tempo. Se a atividade da rede não crescer de uma maneira que apoie esses incentivos, o sistema pode ter dificuldades para manter a estabilidade.

Se a Midnight tiver sucesso em superar esses desafios, pode se posicionar como infraestrutura para uma categoria de aplicações que não conseguem funcionar adequadamente em sistemas totalmente transparentes. Se falhar, pode permanecer tecnicamente impressionante, mas subutilizada.

Minha confiança na Midnight aumentaria se eu começasse a ver evidências claras de uso sustentado em vez de picos isolados de atividade. Isso incluiria aplicações que não apenas estão implantadas, mas são ativamente utilizadas de maneiras que demonstram a necessidade de recursos de privacidade.

Eu também prestaria muita atenção a como os desenvolvedores interagem com o sistema. Se as ferramentas e o ambiente permitirem que os construtores criem sem atrito excessivo, aumenta a probabilidade de crescimento a longo prazo do ecossistema. A retenção de desenvolvedores geralmente revela mais sobre um protocolo do que o desempenho do mercado em curto prazo.

Outro sinal importante seria a integração em fluxos de trabalho onde a confidencialidade não é opcional. Se empresas ou plataformas começarem a depender da Midnight para operações que exigem tanto privacidade quanto verificação, isso validaria a tese central por trás do projeto.

Por outro lado, eu ficaria mais cauteloso se a atividade continuar sendo amplamente impulsionada por especulação ou se o engajamento dos desenvolvedores começar a diminuir. Esses padrões geralmente indicam que a proposta de valor subjacente não se traduziu em demanda consistente.

Se há uma coisa que aprendi ao observar infraestruturas emergentes, é que narrativas iniciais raramente determinam resultados de longo prazo. O que importa é se um sistema se torna útil o suficiente para que as pessoas retornem a ele sem serem solicitadas.

Com a Midnight, o foco não deve estar em quão avançada a tecnologia parece, mas se ela se torna parte de fluxos de trabalho reais onde privacidade e verificação são ambas necessárias.

Neste espaço, a linha entre potencial e realidade é frequentemente definida pelo uso. Os projetos que perduram não são aqueles que introduzem novas ideias, mas aqueles que tornam essas ideias necessárias.

@MidnightNetwork #night $NIGHT