Sempre acreditei que a verdadeira medida do progresso tecnológico reside em quão bem ele respeita as necessidades humanas tanto de conexão quanto de proteção. No reino dos livros-razão distribuídos, essa crença tem guiado minha análise de vários projetos ao longo do tempo. Um desafio se destaca repetidamente: a visibilidade inerente incorporada na maioria dos protocolos, que, embora assegure integridade, pode desencorajar a participação daqueles que lidam com questões delicadas. Recentemente, minha atenção se voltou para @MidnightNetwork enquanto navega por esse espaço com uma estratégia sutil centrada na privacidade que serve a propósitos práticos.

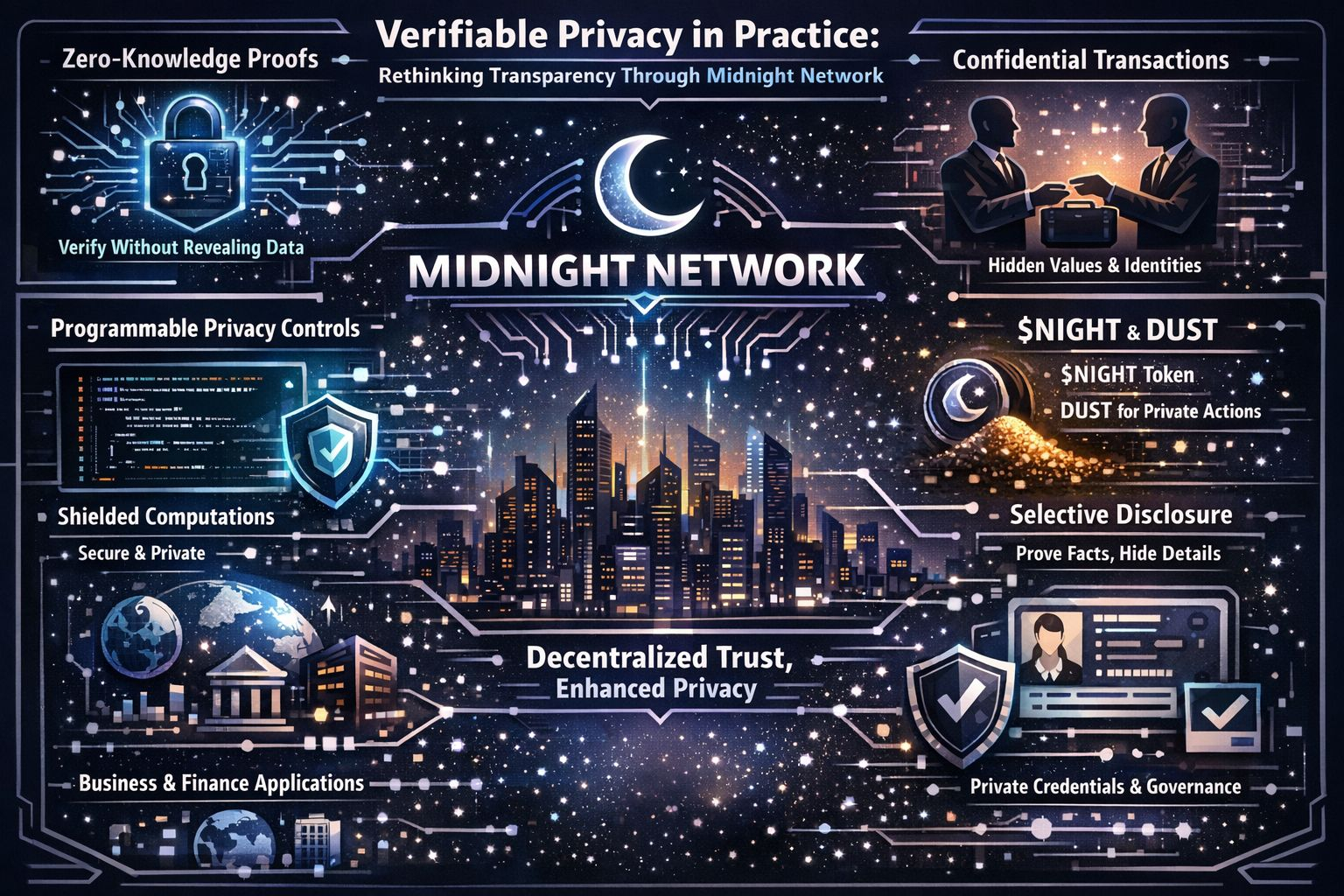

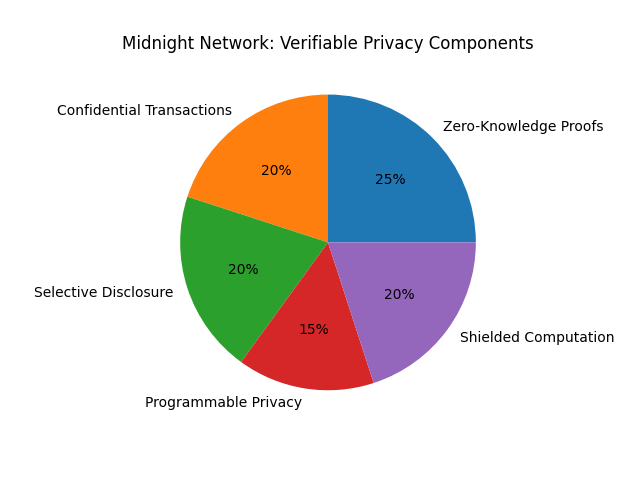

A Midnight Network funciona como uma plataforma dedicada ao que pode ser descrito como a proteção medida de informações dentro de ambientes descentralizados. Reconhece que a exposição completa limita a utilidade em áreas que exigem discrição, mas a total isolamento da verificação cria seu próprio conjunto de complicações. A solução gira em torno de mecanismos programáveis que permitem que os criadores definam regras de visibilidade com precisão. Através de técnicas de conhecimento zero, especificamente variantes avançadas de SNARK capazes de composição recursiva, a rede permite a confirmação de fatos sem revelar as evidências de suporte. Isso fundamenta transações confidenciais, onde movimentos de valor ou acordos prosseguem com a garantia de correção, mas sem divulgar detalhes como quantidades ou identidades dos participantes no domínio público.

A arquitetura divide cuidadosamente responsabilidades. Elementos públicos gerenciam o acordo sobre estados e liquidações finais, promovendo transparência para fins de segurança. Enquanto isso, os elementos que envolvem cálculos sensíveis permanecem confinados a dispositivos de usuários ou canais protegidos. Essa divisão facilita a auditabilidade em nível macro, preservando esferas individuais. Para apoiar o desenvolvimento, a equipe fornece o Compact, uma abordagem de script específica de domínio inspirada em convenções familiares do TypeScript. Essa familiaridade reduz o limiar de entrada para programadores, permitindo a criação mais rápida de aplicativos que incorporam essas camadas de proteção como características padrão, em vez de complementos especializados.

No coração do sistema opera o $NIGHT token em sua forma não blindada, visível a todos para uma integração direta com locais de negociação e holdings institucionais. Um aspecto distintivo é como $NIGHT posições geram DUST, um recurso interno que alimenta a execução de atividades blindadas. Este DUST se renova ao longo de intervalos com base na participação subjacente, funcionando muito como uma fonte de energia sustentável dedicada exclusivamente a taxas e execuções de contratos. Sendo não transferível e sujeito a uma diminuição gradual se inativo, desencoraja quaisquer interpretações financeiras não intencionais, focando puramente em habilitar funcionalidades privadas.

Explorar aplicações de privacidade de dados revela uma profundidade adicional. O modelo de divulgação seletiva permite que indivíduos apresentem validações direcionadas—seja para provar solvência em negociações ou estabelecer a autenticidade de materiais compartilhados—enquanto mantém informações extranhas ocultas. Considere cenários envolvendo credenciais pessoais: atributos podem afirmar elegibilidade para serviços sem expor perfis ou históricos completos. Elementos de reputação transferem entre contextos com base apenas em atestações criptográficas, evitando vínculos com interações anteriores. Mesmo em processos de decisão coletiva, resultados agregados emergem verificados, mas entradas individuais permanecem obscuras, promovendo participação aberta sem medo de repercussões.

Essas características possuem uma promessa significativa para impulsionar a adoção de blockchain no mundo real em diversos setores. Em ambientes comerciais, a capacidade para submissões competitivas não divulgadas ou remessas internacionais protegidas mitiga riscos de monitoramento constante, incentivando trocas econômicas mais fluidas. Representações de holdings tangíveis se integram de maneira mais harmoniosa quando suas métricas associadas permanecem protegidas, exceto quando explicitamente necessárias para supervisão.

Observando esses elementos se desenrolarem, vejo a Midnight Network como contribuindo de forma significativa para a maturação de sistemas descentralizados. Ao equipar os construtores com meios acessíveis para incorporar discrição em suas criações, aborda barreiras que retardaram o engajamento empresarial. Meu tempo considerando essas dinâmicas reforçou a importância de tais inovações equilibradas em promover confiança e utilidade.

Para qualquer um que esteja ponderando temas semelhantes na evolução de arquiteturas descentralizadas protetoras, os esforços na @MidnightNetwork com $NIGHT merecem consideração como um caso de implementação cuidadosa.