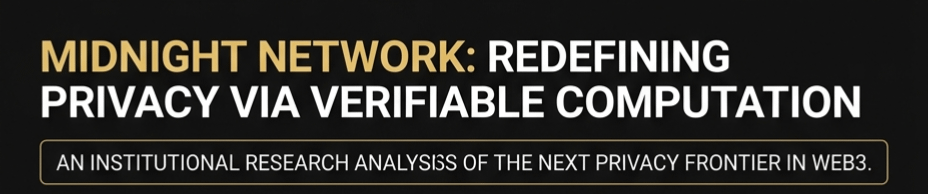

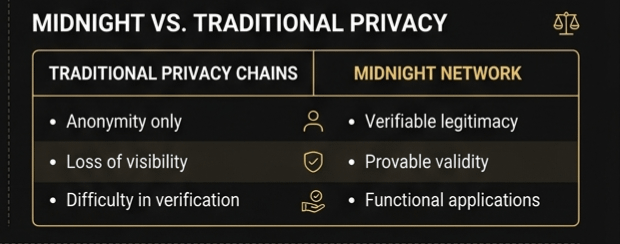

Eu me lembro quando comecei a explorar projetos focados em privacidade no crypto, eu assumi que o objetivo principal era simples. Esconder transações e tudo funcionaria. Naquela época, parecia lógico que a anonimidade sozinha impulsionaria a adoção. Mas, à medida que passei mais tempo entendendo como esses sistemas operam, notei uma lacuna. Esconder dados não cria automaticamente confiança. Se usuários e desenvolvedores não conseguem verificar o que está acontecendo nos bastidores, então a privacidade começa a entrar em conflito com a usabilidade. Essa realização mudou a forma como avalio esses projetos. Agora, olho além da ideia de privacidade em si e foco em se um sistema pode equilibrar confidencialidade com verificabilidade de uma maneira que realmente funcione em ambientes reais. Essa mudança de pensamento é exatamente por isso que a Midnight Network chamou minha atenção. Não porque a privacidade é uma nova narrativa, mas porque levanta uma questão mais prática. Pode um blockchain manter transações privadas enquanto ainda prova que tudo o que acontece nele é válido? Em outras palavras, você pode esconder os detalhes sem perder a confiança no resultado? Esse é um problema mais difícil do que parece, e é onde a maioria das soluções de privacidade enfrenta dificuldades. Portanto, a verdadeira questão se torna se a Midnight pode transformar a privacidade em algo funcional ao invés de apenas teórico.

Eu me lembro quando comecei a explorar projetos focados em privacidade no crypto, eu assumi que o objetivo principal era simples. Esconder transações e tudo funcionaria. Naquela época, parecia lógico que a anonimidade sozinha impulsionaria a adoção. Mas, à medida que passei mais tempo entendendo como esses sistemas operam, notei uma lacuna. Esconder dados não cria automaticamente confiança. Se usuários e desenvolvedores não conseguem verificar o que está acontecendo nos bastidores, então a privacidade começa a entrar em conflito com a usabilidade. Essa realização mudou a forma como avalio esses projetos. Agora, olho além da ideia de privacidade em si e foco em se um sistema pode equilibrar confidencialidade com verificabilidade de uma maneira que realmente funcione em ambientes reais. Essa mudança de pensamento é exatamente por isso que a Midnight Network chamou minha atenção. Não porque a privacidade é uma nova narrativa, mas porque levanta uma questão mais prática. Pode um blockchain manter transações privadas enquanto ainda prova que tudo o que acontece nele é válido? Em outras palavras, você pode esconder os detalhes sem perder a confiança no resultado? Esse é um problema mais difícil do que parece, e é onde a maioria das soluções de privacidade enfrenta dificuldades. Portanto, a verdadeira questão se torna se a Midnight pode transformar a privacidade em algo funcional ao invés de apenas teórico.

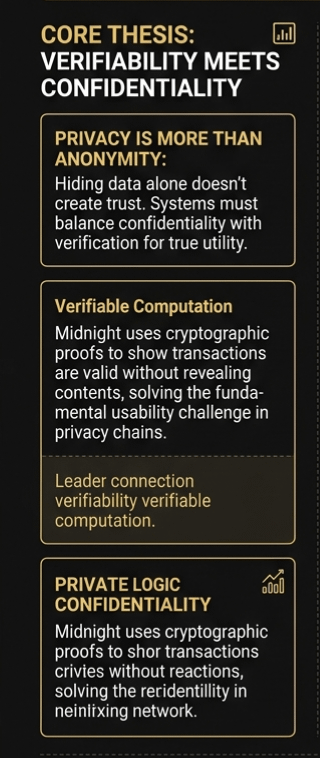

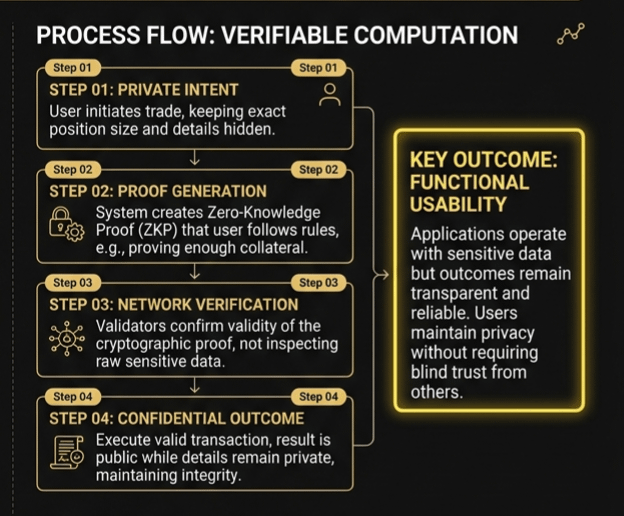

Pelo que eu entendo, o design central do Midnight foca em combinar privacidade com computação verificável. Em vez de simplesmente ocultar dados de transação, a rede utiliza provas criptográficas para mostrar que uma transação é válida sem revelar seu conteúdo. Uma maneira simples de pensar sobre isso é como submeter uma negociação sem mostrar seu tamanho exato de posição, mas ainda provando que você tinha colateral suficiente e seguiu as regras. O sistema não pede que os outros confiem em você cegamente. Ele fornece prova matemática de que tudo está correto. Isso importa porque permite que aplicações operem com dados sensíveis, mantendo a integridade. Os desenvolvedores podem construir sistemas onde os dados dos usuários permanecem privados, mas os resultados permanecem transparentes e confiáveis. O token e a estrutura da rede parecem projetados para apoiar esse equilíbrio. Os validadores desempenham um papel na confirmação de provas em vez de inspecionar dados brutos, o que muda a forma como a confiança é distribuída pelo sistema. Em vez de depender da visibilidade, a rede depende da verificação. Se isso funcionar como pretendido, a demanda pela rede deve vir de aplicações que precisam tanto de privacidade quanto de correção. Isso cria um fluxo de valor diferente em comparação com cadeias tradicionais, onde a atividade é frequentemente impulsionada por especulação ou transferências simples.

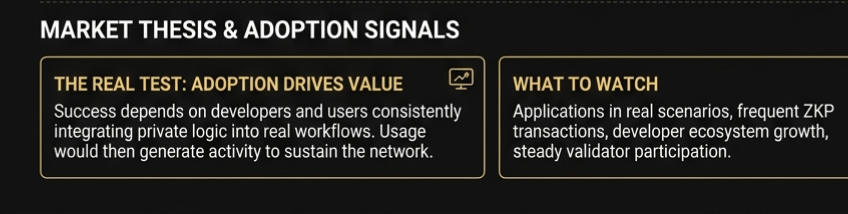

Olhando para o lado do mercado, parece que a atenção em torno da infraestrutura de privacidade está crescendo novamente, mas ainda é cedo. O comportamento de preços e os padrões de volume sugerem que o interesse está aumentando, embora ainda não seja consistente. Picos de atividade muitas vezes refletem um impulso orientado por narrativas em vez de uso sustentado. O crescimento de detentores pode indicar conscientização, mas não necessariamente confirma que os usuários estão ativamente engajados com a rede. Em situações como esta, o mercado geralmente está precificando potencial em vez de demanda comprovada. Essa lacuna entre expectativa e uso real se torna importante de se observar ao longo do tempo. Mas é aqui que o verdadeiro teste aparece. O maior desafio para o Midnight não é se a privacidade é valiosa. É se desenvolvedores e usuários usarão consistentemente um sistema que opera dessa forma. Porque se as aplicações não integrarem lógica de preservação da privacidade em fluxos de trabalho reais, então a rede corre o risco de se tornar tecnicamente impressionante, mas subutilizada. E se os usuários não interagirem repetidamente com essas aplicações, o sistema não gera a atividade necessária para se sustentar. Por outro lado, se projetos começarem a construir ferramentas onde transações privadas, mas verificáveis, sejam necessárias, e os usuários começarem a depender delas regularmente, a rede pode desenvolver uma base sólida. O uso então impulsionaria o valor, em vez do contrário. Então, o que me faria ter mais confiança no Midnight não é a empolgação de curto prazo, mas sinais claros de adoção.

$EDGE e $UAI conecta naturalmente ao Midnight ao habilitar sistemas de IA para processar e verificar dados sensíveis fora da cadeia, enquanto o Midnight garante que essas interações permaneçam privadas, mas comprovadamente válidas na cadeia. Eu gostaria de ver aplicações que requerem computação privada sendo usadas em cenários reais, não apenas em ambientes experimentais. Aumentar a frequência de transações que dependem dessas provas também seria importante, uma vez que mostraria que o sistema está sendo usado conforme o esperado. O crescimento na atividade dos desenvolvedores sinalizaria que o ecossistema está se expandindo, enquanto a participação constante dos validadores refletiria confiança na manutenção da rede. Ao mesmo tempo, eu me tornaria mais cauteloso se a atividade continuar sendo impulsionada principalmente pela especulação ou se o ímpeto dos desenvolvedores diminuir após o interesse inicial. Então, se você está acompanhando a Midnight Network, provavelmente faz mais sentido focar em quão frequentemente transações privadas estão realmente sendo usadas, em vez de como o token se move no curto prazo. Em mercados como este, ideias fortes podem atrair atenção rapidamente, mas elas só duram se as pessoas continuarem a usá-las. A diferença entre dados ocultos e privacidade útil é simples. Um apenas oculta informações, enquanto o outro prova que algo real está acontecendo por trás disso.

#night @MidnightNetwork $NIGHT