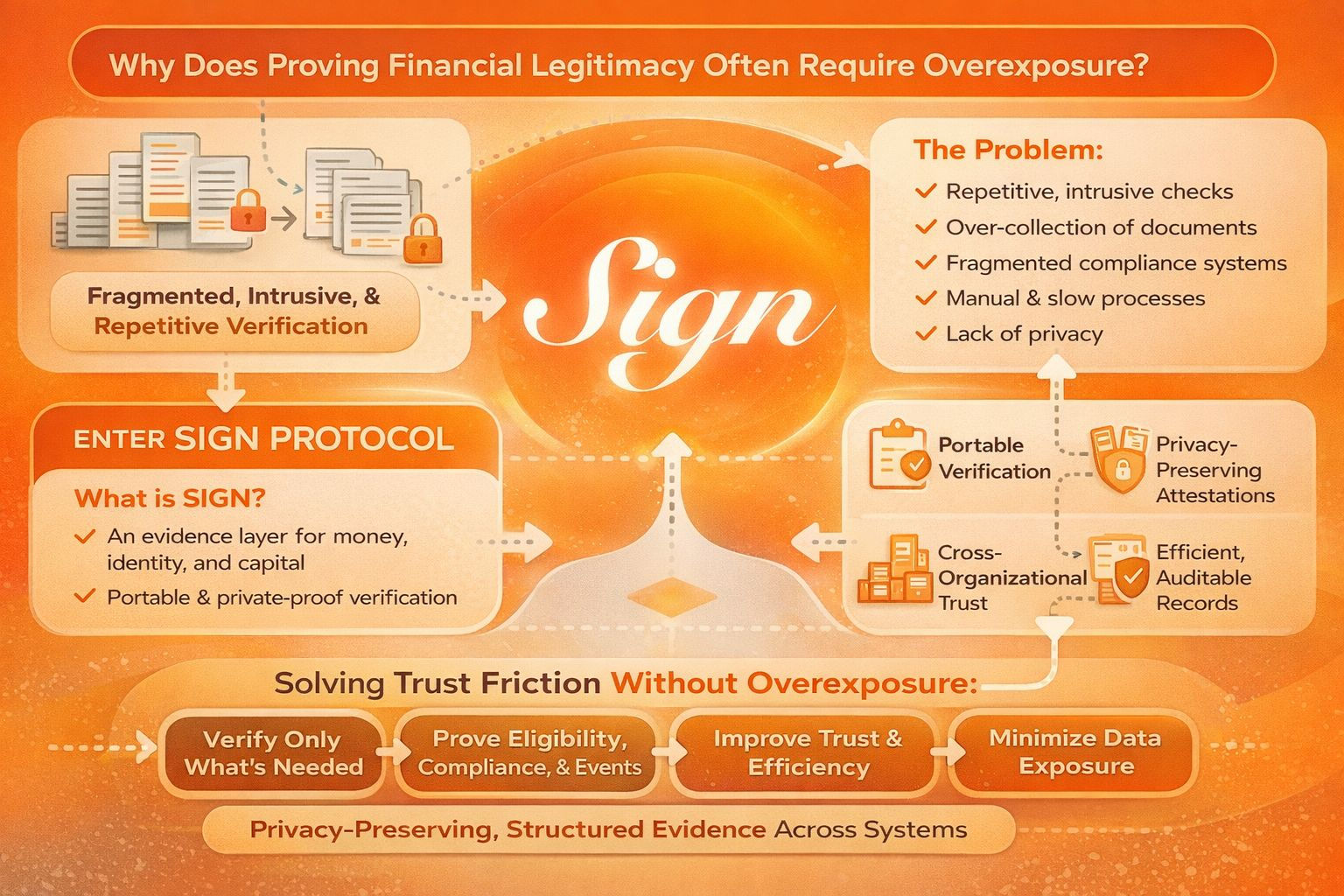

Eu continuo voltando a esta pergunta: por que provar legitimidade em finanças ainda requer expor mais do que as pessoas deveriam ter que revelar?

Essa tensão aparece em toda parte uma vez que dinheiro, conformidade e responsabilidade institucional colidem. Uma pessoa quer acesso a um serviço, uma empresa quer mover fundos, um regulador quer garantias e uma plataforma quer registros que possa defender mais tarde. A resposta mais fácil é geralmente a mais direta: colete mais documentos, peça mais divulgação, armazene mais dados e repita o processo toda vez que alguém cruzar para um novo sistema. Funciona, de uma maneira crua. Mas também cria uma norma estranha onde a privacidade é tratada como um pedido especial em vez de um princípio de design básico.

O que torna isso pior é que a maioria desses sistemas não é apenas intrusiva, mas fragmentada. Uma instituição verifica uma reivindicação em seu próprio formato, outra não pode facilmente confiar nela, e a mesma pessoa ou empresa acaba reenviando versões da mesma prova repetidamente. As equipes de conformidade voltam à revisão manual porque os registros não viajam de forma limpa. Auditores querem rastreabilidade, então as organizações coletam em excesso. Os construtores unem verificações de identidade, logs de aprovação, livros contábeis internos e registros de liquidação que vivem em sistemas separados e envelhecem mal. O resultado é caro, lento e frágil. É também socialmente desconfortável. As pessoas são convidadas a entregar arquivos completos quando o que realmente é necessário muitas vezes é muito mais restrito: prova de elegibilidade, prova de aprovação, prova de conformidade ou prova de que um pagamento ou alocação ocorreu sob um conjunto de regras específico.

Esse é o contexto em que o SIGN começa a fazer mais sentido para mim. Não como uma proposta de token, e não como uma grande teoria da sociedade digital, mas como uma tentativa de construir uma camada de evidência para sistemas que já sofrem de muita fricção de confiança. O projeto se descreve como infraestrutura de grau soberano em dinheiro, identidade e capital. Essa linguagem pode parecer exagerada à primeira vista, então eu acho que a maneira mais útil de lê-la é esta: o SIGN está tentando tornar a verificação portátil, atribuível e operacional em ambientes onde os sistemas precisam de supervisão sem transformar cada processo em um evento de divulgação.

O que se destaca é o papel do Sign Protocol dentro desse design. A ideia central é bastante simples, mesmo que a implementação não seja: usar esquemas e atestações estruturadas para criar registros verificáveis que podem ser recuperados e verificados mais tarde. Na prática, isso significa que uma reivindicação não é aceita apenas porque uma instituição familiar disse isso, e não fica presa dentro de um único banco de dados também. Ela se torna uma prova estruturada ligada a um emissor e um contexto. Isso é importante em sistemas regulamentados porque a evidência é geralmente o verdadeiro gargalo. Quem aprovou o quê? Sob qual autoridade? Quando isso aconteceu? Que conjunto de regras se aplicou? O que sustenta a decisão? Essas perguntas soam burocráticas até que algo dê errado. Então elas se tornam toda a história.

É também onde a ênfase do SIGN na verificação que preserva a privacidade se torna mais interessante do que as ferramentas de conformidade ordinárias. A arquitetura se apoia em credenciais verificáveis, divulgação seletiva e registros prontos para inspeção, o que parece um equilíbrio melhor do que a escolha usual entre opacidade total e exposição total. Um sistema não precisa sempre do arquivo subjacente bruto para funcionar. Muitas vezes, ele só precisa de uma prova válida de que uma condição foi atendida. Uma vez que você aceita essa distinção, a privacidade deixa de parecer um obstáculo para a verificação, e a coleta excessiva começa a parecer uma falha de design.

TokenTable ajuda a fundamentar essa ideia em operações reais. Sistemas de distribuição são onde identidade, regras e movimentação de capital colidem de uma forma muito implacável. Subsídios, benefícios, cronogramas de aquisição, alocações de tokens e distribuições em grande escala parecem gerenciáveis até que reivindicações duplicadas, direcionamento incorreto, registros incompletos ou disputas comecem a aparecer. A transferência eficiente é apenas parte do problema. A parte mais difícil é provar que o destinatário certo recebeu a alocação certa sob as regras corretas, com um registro que pode sobreviver a uma auditoria. É aí que a infraestrutura de verificação se torna mais do que um floreio técnico. Ela se torna uma maquinaria administrativa.

O que torna o SIGN mais amplo do que uma ferramenta de distribuição é que seu modelo parece direcionado a sistemas onde identidade, credenciais, aprovações e evidências precisam se mover através de limites organizacionais sem perder integridade. Isso poderia ser importante para a entrega de programas públicos, registros regulatórios, fluxos de trabalho de votação, integração institucional e uma participação mais ampla no Web3. A ambição é claramente maior do que a mecânica do token. No entanto, se essa ambição é realista, depende muito mais da execução do que da arquitetura.

Esse é onde minha cautela permanece. Sistemas como este não falham porque os diagramas são fracos. Eles falham quando a governança se torna confusa, quando as suposições de interoperabilidade quebram, quando emissores são mal gerenciados, quando promessas de privacidade colapsam sob atalhos operacionais, ou quando instituições voltam a velhos hábitos de coleta excessiva. A infraestrutura de verificação só importa se for realmente mais fácil de usar, mais fácil de auditar e mais difícil de abusar do que o emaranhado que se supõe substituir.

Então, eu realmente acho que o SIGN está apontando para um problema real. A necessidade é óbvia para governos, plataformas regulamentadas, alocadores de capital e sistemas digitais que não podem depender de confiança vaga ou checagens manuais sem fim. Mas a utilidade dependerá de se a realidade operacional corresponde à arquitetura. Se corresponder, isso pode se tornar uma camada de evidência prática para sistemas que precisam de legitimidade sem o compartilhamento excessivo constante. Se não, corre o risco de se tornar mais uma estrutura elegante que entende o problema melhor do que o muda.