A maioria dos debates sobre privacidade em cripto ainda para muito cedo.

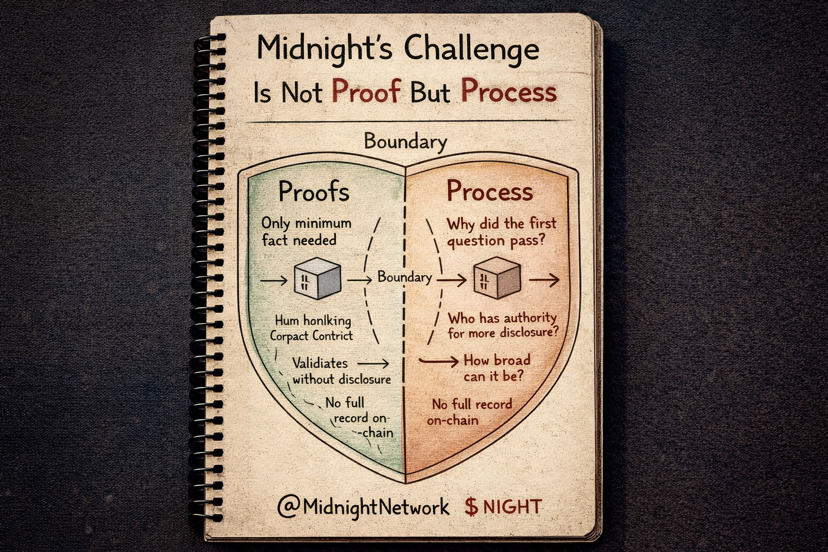

Eles se concentram em uma pergunta: quanta informação deve ser mantida em sigilo e quanto deve ser revelado para que a verificação funcione. Isso importa, mas é apenas a primeira camada do problema.

O que importa tanto quanto é o que acontece após a verificação já ter sido bem-sucedida.

É aí que @MidnightNetwork se torna interessante.

O modelo de Midnight faz sentido imediato. O estado protegido permanece fora do livro público. Um contrato compacto pede o fato mínimo que precisa. Uma prova verifica essa alegação sem expor o registro subjacente completo. A validação pública acontece, o fluxo de trabalho avança e o contexto sensível não é arrastado para a cadeia apenas porque uma condição precisava ser verificada.

Essa é uma verdadeira melhoria em relação ao hábito usual da blockchain de expor tudo em nome da transparência.

Mas esse design limpo também cria uma pergunta mais difícil.

Porque fluxos de trabalho reais raramente terminam com a primeira prova.

A princípio, o sistema só precisa saber se um limite foi atingido, se a elegibilidade se mantém, se a garantia é suficiente, ou se uma condição de conformidade foi atendida. Meia-noite lida bem com esse tipo de verificação limitada.

A pressão aparece mais tarde.

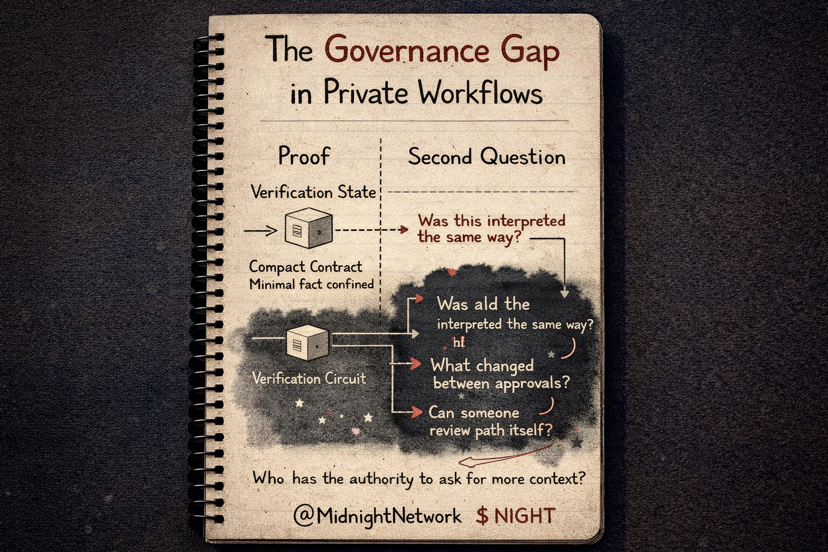

Foi o mesmo padrão aplicado em outro caso?

Isso foi interpretado da mesma forma que antes?

O que mudou entre as aprovações?

Alguém pode revisar o caminho atrás do resultado, não apenas o resultado em si?

Quem tem autoridade para pedir mais contexto?

É aí que a lacuna de governança começa a aparecer.

A prova ainda é válida. O modelo de privacidade ainda se mantém. O sistema ainda se comporta exatamente como projetado. Mas o fluxo de trabalho se moveu além da primeira resposta, e a verificação pública sozinha não pode suportar essa segunda etapa.

Uma prova pode confirmar que uma reivindicação passou. Não pode automaticamente explicar como essa reivindicação foi interpretada, quem definiu o padrão, ou como um conflito posterior deve ser tratado. Essas perguntas não estão dentro da prova criptográfica. Elas estão dentro da estrutura de revisão ao redor dela.

É por isso que o desafio mais difícil não é a prova em si, mas o processo.

Se um fluxo de trabalho algum dia precisar de escalonamento, tratamento de exceções, apelações, auditorias ou uma revisão mais ampla, então a verdadeira questão de design não é mais apenas o que pode ser provado privadamente. Torna-se: como o sistema permite o necessário acompanhamento sem destruir a fronteira de privacidade que tornou o design original valioso?

Isso não é uma questão secundária. É onde o poder reside.

Quem pode ampliar a divulgação?

Quão estreito deve permanecer esse pedido?

Quem revisa a segunda pergunta?

Quem é excluído dessa revisão?

O que permanece privado, e o que se torna discutível uma vez que a primeira prova não é mais suficiente?

Meia-noite torna essas perguntas mais agudas, não mais fracas, porque seu lado público é construído para validar reivindicações limitadas, não para narrar interminavelmente o raciocínio institucional.

É por isso que a verificação privada é apenas parte da história.

O verdadeiro teste para sistemas como este é se eles podem suportar fluxos de trabalho sérios após a prova limpa já ter sido passada. Não retrocedendo para a exposição total, e não recusando todo o contexto, mas construindo caminhos controlados para revisão que não colapsam o próprio modelo de privacidade.

Essa tensão é onde a infraestrutura privada deixa de ser um diagrama limpo e começa a se tornar uma governança real.

@MidnightNetwork $NIGHT #night