Eu me lembro quando as narrativas de privacidade começaram a ganhar força no crypto, eu assumi que a demanda seguiria naturalmente. A lógica parecia simples. Se os usuários se importam com seus dados, eles escolheriam sistemas que os protegem. Na época, eu acreditava que a privacidade em si era suficiente para impulsionar a adoção. Mas depois de observar como esses projetos realmente se saíram, percebi algo diferente. A maioria dos usuários não evitou sistemas transparentes porque não entendiam privacidade. Eles evitavam a complexidade. Essa realização mudou a forma como eu avalio essas redes. Agora, presto menos atenção ao que um sistema promete e mais a quão facilmente as pessoas podem usá-lo sem mudar seu comportamento. Essa mudança de pensamento é exatamente o que chamou minha atenção no Midnight Network. Não porque a privacidade é uma nova ideia, mas porque levanta uma questão mais prática. Um rede pode fornecer forte proteção de dados sem forçar usuários ou desenvolvedores a um ecossistema completamente separado? É aí que muitas cadeias focadas em privacidade enfrentam dificuldades. Muitas vezes, elas se isolam. Portanto, a verdadeira questão se torna se o Midnight pode integrar a privacidade em fluxos de trabalho existentes em vez de pedir aos usuários que se adaptem a isso.

Eu me lembro quando as narrativas de privacidade começaram a ganhar força no crypto, eu assumi que a demanda seguiria naturalmente. A lógica parecia simples. Se os usuários se importam com seus dados, eles escolheriam sistemas que os protegem. Na época, eu acreditava que a privacidade em si era suficiente para impulsionar a adoção. Mas depois de observar como esses projetos realmente se saíram, percebi algo diferente. A maioria dos usuários não evitou sistemas transparentes porque não entendiam privacidade. Eles evitavam a complexidade. Essa realização mudou a forma como eu avalio essas redes. Agora, presto menos atenção ao que um sistema promete e mais a quão facilmente as pessoas podem usá-lo sem mudar seu comportamento. Essa mudança de pensamento é exatamente o que chamou minha atenção no Midnight Network. Não porque a privacidade é uma nova ideia, mas porque levanta uma questão mais prática. Um rede pode fornecer forte proteção de dados sem forçar usuários ou desenvolvedores a um ecossistema completamente separado? É aí que muitas cadeias focadas em privacidade enfrentam dificuldades. Muitas vezes, elas se isolam. Portanto, a verdadeira questão se torna se o Midnight pode integrar a privacidade em fluxos de trabalho existentes em vez de pedir aos usuários que se adaptem a isso.

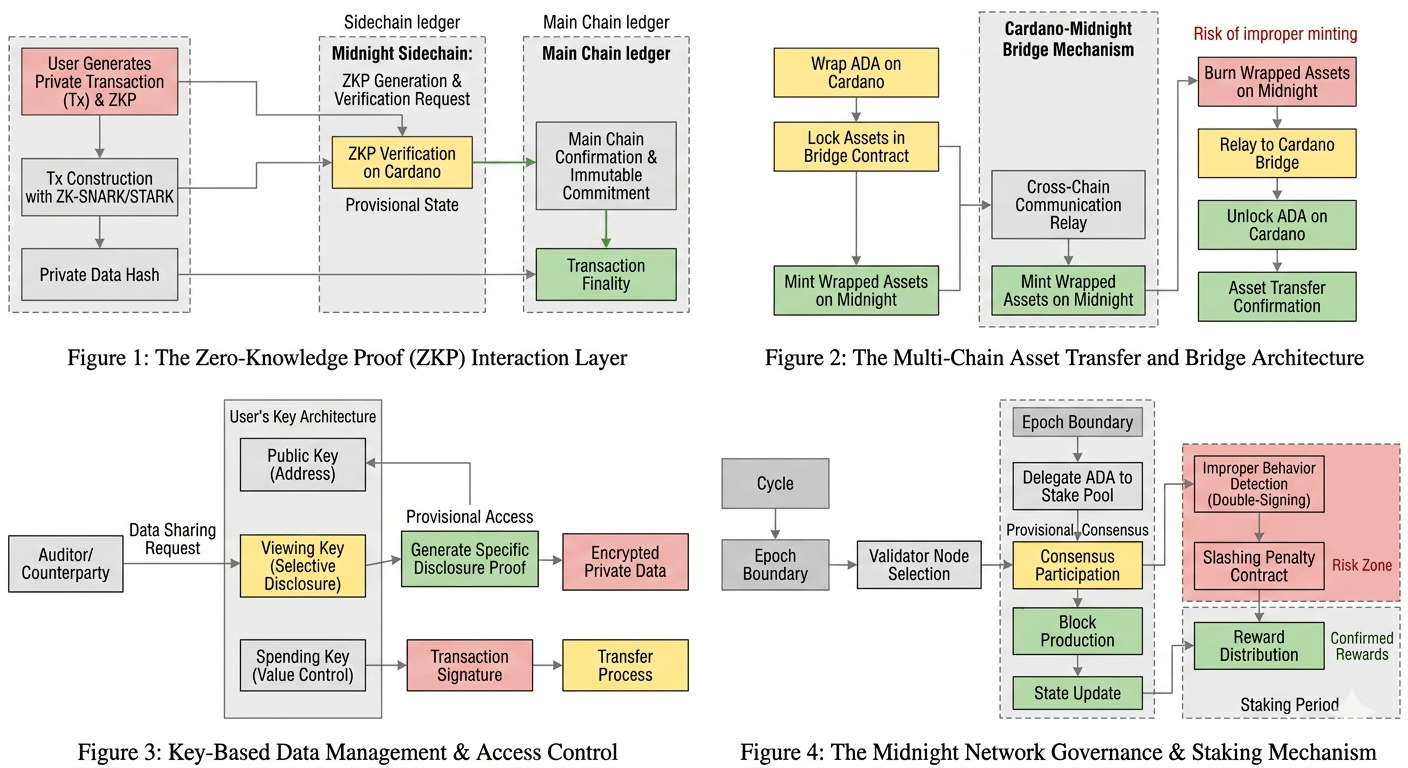

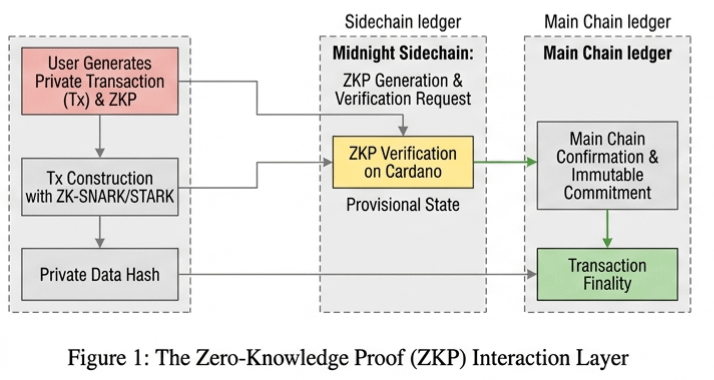

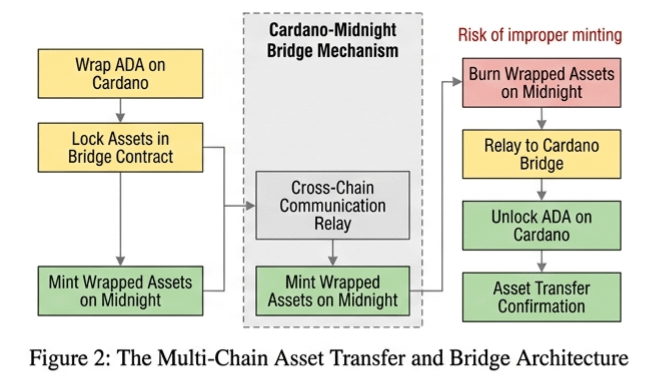

Pelo que eu entendo, Midnight foi projetado para operar como uma camada de melhoria de privacidade, em vez de um ambiente totalmente isolado. Ele se concentra na divulgação seletiva, onde os usuários podem provar certas informações sem revelar tudo. Isso é diferente dos sistemas de anonimato total que ocultam toda a atividade. Aqui, o objetivo é a transparência controlada. Uma maneira simples de pensar sobre isso é como mostrar prova de fundos em negociações sem expor todo o seu portfólio. Você revela o que é necessário enquanto mantém o resto privado. Isso é importante porque a maioria das aplicações do mundo real não requer segredo completo. Elas requerem confiança com limites. A arquitetura reflete esse equilíbrio. Os desenvolvedores podem construir aplicações onde dados sensíveis permanecem protegidos, enquanto resultados verificáveis ainda são visíveis na cadeia. Isso cria um modelo híbrido onde privacidade e conformidade podem existir juntos. Na prática, isso poderia se aplicar a áreas como verificação de identidade, transações financeiras ou compartilhamento de dados empresariais. Em vez de escolher entre transparência e confidencialidade, o sistema permite que ambos coexistam de forma controlada. Essa escolha de design é o que o torna mais adaptável em comparação com modelos de privacidade anteriores.

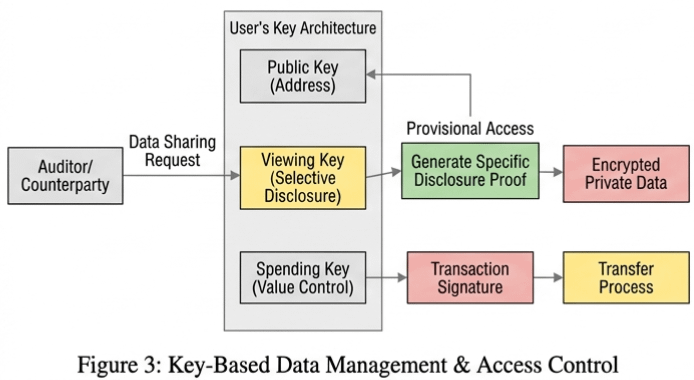

Do lado do mercado, o projeto ainda parece estar em uma fase onde a atenção está se formando em torno de seu potencial, em vez de seu uso atual. O movimento de preços e os padrões de volume sugerem que o interesse aumenta quando a narrativa de privacidade se torna relevante, especialmente durante discussões sobre regulação ou propriedade de dados. No entanto, esse tipo de atenção é muitas vezes cíclica. Reflete curiosidade mais do que demanda consistente. O crescimento de detentores pode indicar consciência, mas não confirma necessariamente que os desenvolvedores estão ativamente construindo ou que os usuários estão interagindo com aplicações na rede. É aqui que o verdadeiro desafio se torna claro. O risco chave não é se a privacidade importa. É se os usuários se envolvem repetidamente com sistemas que a oferecem. Porque se os desenvolvedores não construírem aplicações onde a privacidade é essencial e não opcional, a rede corre o risco de se tornar uma infraestrutura sem atividade. E se os usuários apenas interagirem ocasionalmente, o sistema terá dificuldade em gerar demanda significativa. Um sistema onde os usuários interagem livremente ($龙虾 ), a infraestrutura funciona eficientemente ($BTR ), e tudo permanece privado e verificável (Midnight). Por outro lado, se a privacidade se tornar parte integrante de casos de uso do dia a dia, como pagamentos, identidade ou compartilhamento de dados, a rede poderia se fortalecer ao longo do tempo.

O uso não dependeria mais de ciclos narrativos. Ele se tornaria parte da interação normal. O que me tornaria mais confiante não é a reação do mercado a curto prazo, mas a integração consistente. Eu gostaria de ver aplicações onde os usuários interagem com recursos de privacidade sem precisar pensar neles. Eu também procuraria sinais de que os desenvolvedores estão escolhendo Midnight não por experimentação, mas porque resolve uma real limitação em seu design de produto. O crescimento no uso ativo, não apenas na criação de carteiras, seria um sinal mais forte. Ao mesmo tempo, eu ficaria mais cauteloso se o ecossistema continuar pesado em desenvolvedores, mas leve em usuários, ou se a atividade aumentar apenas durante períodos impulsionados por narrativas. Então, se você estiver observando a Midnight Network, provavelmente faz mais sentido focar em quão frequentemente seus recursos de privacidade são realmente usados em aplicações reais, em vez de como o mercado reage a curto prazo. Em sistemas como este, ideias fortes atraem atenção rapidamente, mas não sustentam redes por conta própria. A diferença entre uma solução de privacidade que parece importante e uma que se torna essencial geralmente se resume a um fator simples. As pessoas precisam usá-la sem nem pensar sobre isso.

$NIGHT #night @MidnightNetwork