Era a mesma coisa que estava me incomodando sobre sistemas focados em privacidade.

Eles protegem dados e começam a depositar uma fé implícita na camada do aplicativo.

É lá que muito do pensamento privado por design começa a perder seu fundamento comigo. Não no caso de explicar as provas. Não no caso de a criptografia ser sólida. Começa a vacilar quando a máquina responde como se qualquer coisa que ocorre fora da cadeia ou no lado interno fosse inerentemente mais segura simplesmente porque não é visível. A suposição geralmente se infiltra cedo e assim que o faz, toda a postura de segurança começa a soar mais suave do que a marca.

O detalhe da Midnight que me impactou foi tão rude que não consegui suavizá-lo facilmente em minha cabeça.

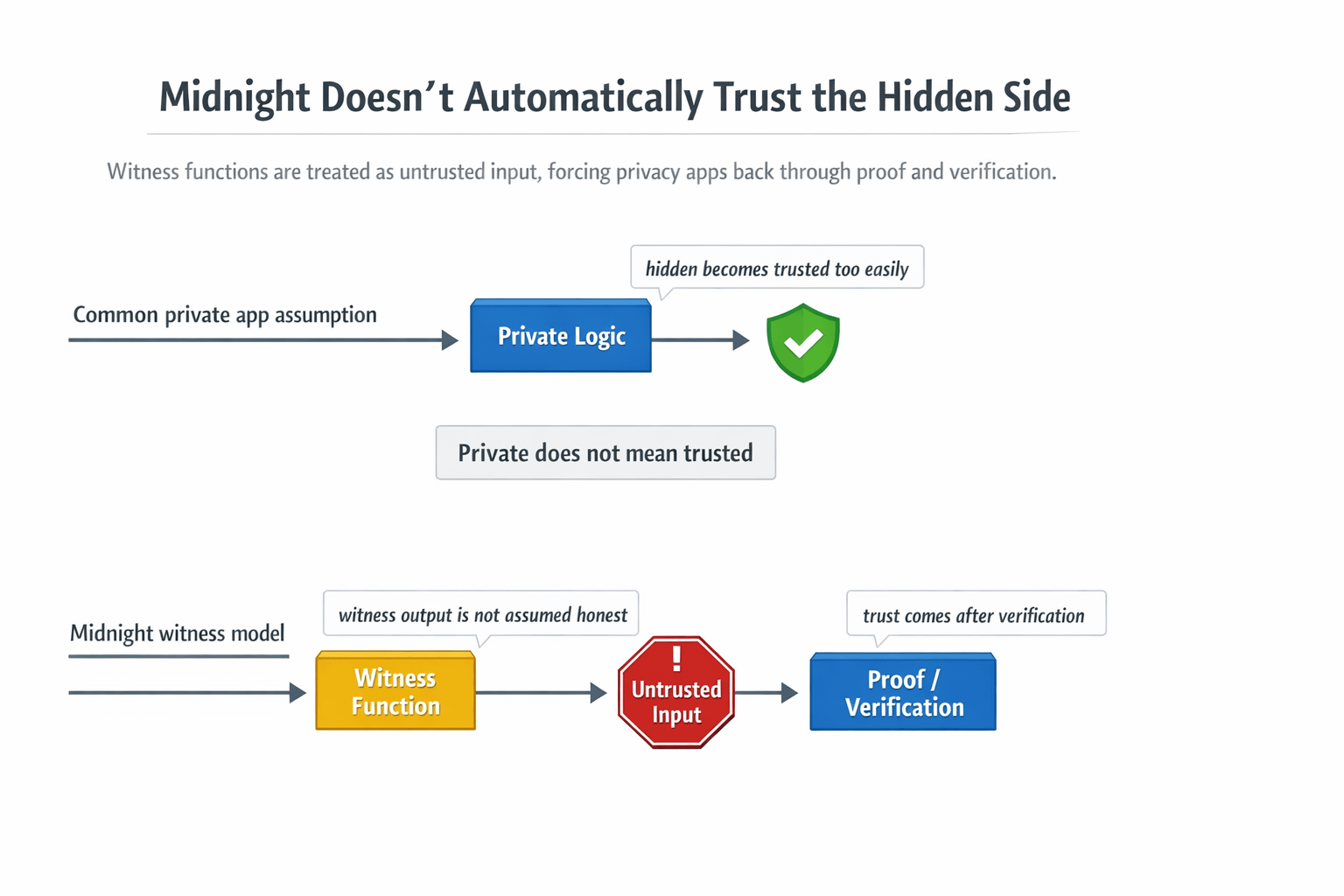

No Compact, as funções testemunhais são processadas como entradas não confiáveis. A referência à linguagem é clara a esse respeito. Uma função testemunhal pode ter qualquer implementação escolhida por um DApp, e os contratos não devem esperar que um código de testemunha em execução seja o código que o próprio desenvolvedor escreveu. Mesmo a midnight diz que o resultado deve ser considerado como entrada desconfiável. Isso não representa uma leve cautela nas notas de ferramentas. É uma confissão bastante bonita sobre a localização da noção de risco no lado privado.

E esse foi o ponto de virada para mim.

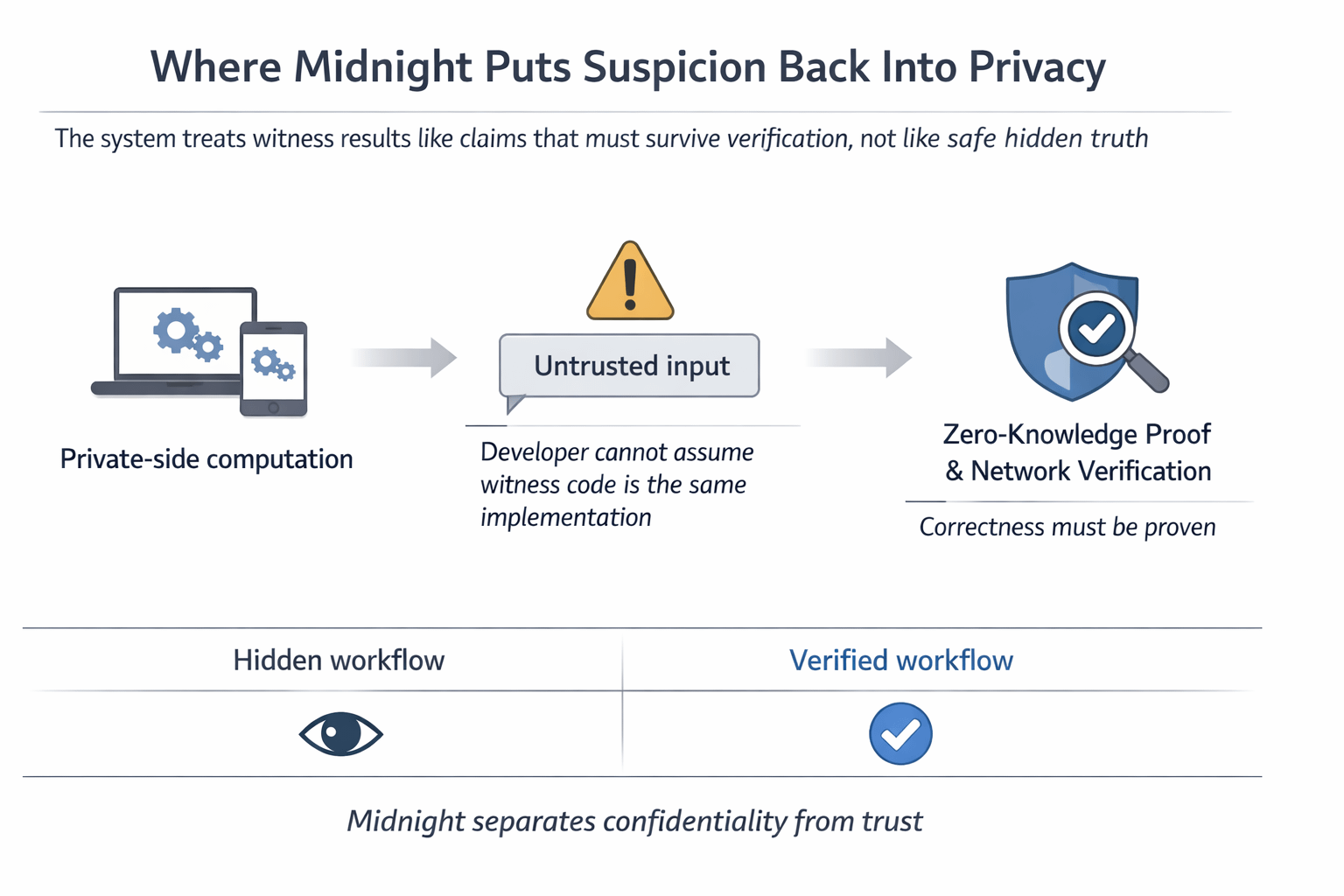

Isso faz com que toda a arquitetura comece a ser lida de forma diferente porque, quando a Midnight escreve que o lado testemunhal não é necessariamente credível, toda a arquitetura começa a ser lida de forma diferente. A rede não está encantada com a computação privada. Ela está testando sob pressão. Muitos sistemas de privacidade acabam parecendo o seguinte: tire a lógica sensível da linha pública e então suponha que está tudo bem, porque a única coisa que é observada pela cadeia é a evidência. É mais rigoroso do que isso na Midnight. Está dizendo que você deve ser suspeito em relação ao não visível.

É essa única decisão que altera a estrutura do sistema, mais do que a proposta de privacidade mais típica.

Caso as saídas de testemunhas não sejam confiáveis, então a lógica de aplicação privada não é o local onde a confiança deve ser concedida. É apenas outra fonte de afirmações que precisam passar por limites de verificação. Isso é importante, pois a Midnight é construída com o objetivo de acertar sem expor nenhuma informação sensível, no entanto, ainda assim falha em reduzir o colapso do privado para o seguro. A postura é apoiada tanto na linguagem quanto no modelo de divulgação. A privacidade das entradas privadas permanece uma condição inerente e, no caso de informações fluírem para o estado público, políticas de divulgação explícitas estão em vigor em vez de vazamento de informações.

O aspecto humano é o que mais me impactou.

Eu não quero simplesmente que a cadeia oculte meus dados caso eu utilize um aplicativo que foi desenvolvido na Midnight. Eu gostaria que o sistema desconfiava do aplicativo a tal ponto que não transformasse meu fluxo de trabalho pessoal em uma caixa-preta, que ele pudesse confiar. O modelo de testemunha da midnight coloca o fardo da responsabilidade de volta sobre a prova e a verificação, em vez de deixar que o aplicativo diga: confie em mim, essa parte privada foi feita corretamente. Uma postura muito melhor para qualquer coisa delicada, o que é uma falha. Isso implica que a privacidade não está em jogo na crença de que o lado oculto do aplicativo está superando a verdade porque está oculto.

É também lá que começo a sentir que $NIGHT é relevante para mim de uma maneira não genérica.

O recurso de uso e a execução protegida já foram divididos em capital e uso pelo token da midnight. NIGHT e DUST são respectivamente os ativos não transferíveis das transações e execução de contratos. Nesta perspectiva, NIGHT é importante, pois é uma rede que está tentando alcançar mais do que meramente o que está sendo descrito como apenas aplicativos privados. Está investindo em um paradigma em que a privacidade não recebe uma carona gratuita nas suposições de confiança. A disciplina criptográfica na borda, em vez da confidencialidade no livro razão, ainda é desejada pelo sistema.

A única coisa que ainda não vi é que os arquitetos estão se inclinando para essa disciplina em si, ou estão perdendo tempo tentando evitá-la.

O instinto de desconfiar das funções testemunhais está correto. Também é exigente. Isso implica que os desenvolvedores não podem vincular suposições indolentes à parte de trás do aplicativo e assumir que a cadeia resolverá isso no futuro. Isso é capaz de criar melhores aplicações. Também pode gerar fricção caso as equipes desejem um fluxo rápido de produtos em vez de um círculo próximo de confiança. As atualizações recentes da documentação e da cadeia de ferramentas da Midnight refletem que o ecossistema ainda está ativamente amadurecendo, o que torna essa tensão ainda mais tangível no momento.

É por isso que me lembrei dessa informação.

Muitos projetos falam sobre privacidade. O que achei mais interessante sobre a midnight foi o fato de que, mesmo que a execução privada não garanta necessariamente confiança dentro do sistema, isso não garante necessariamente a confiança. Essa é uma posição mais rigorosa. É uma que também é mais credível.

Não estou visualizando @MidnightNetwork uma vez que tem a capacidade de ocultar informações.

Estou observando porque parece saber que a parte não vista é geralmente a parte que deve ser inicialmente duvidada.

#night $NIGHT @MidnightNetwork