Uma transação privada é concluída.

Momentos depois, outro fluxo de trabalho mostra a mesma pausa.

A carga útil é segura. As provas estão corretas. Tudo parece bem no papel.

Mas o ritmo não está quieto.

Essa é a versão sutil de Midnight que sempre chama minha atenção.

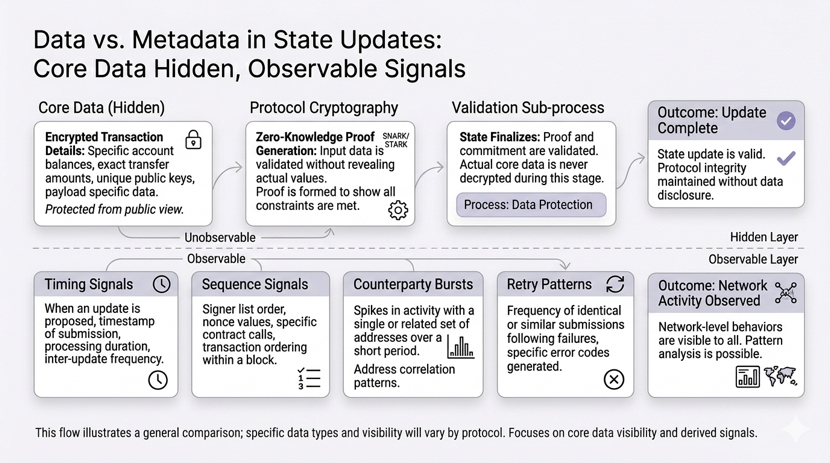

Não é o discurso de privacidade polido. Não é a divulgação seletiva fazendo seu trabalho organizado. Os dados principais permanecem ocultos, as provas verificam e, tecnicamente, o sistema funciona perfeitamente.

O verdadeiro desafio? Os metadados, os rastros, os pequenos ecos comportamentais que ainda vazam.

Tempo. Padrões. Frequência de tentativas. Escolhas de rota. Explosões do contraparte.

O núcleo permanece invisível. Mas os sinais ao redor contam uma história.

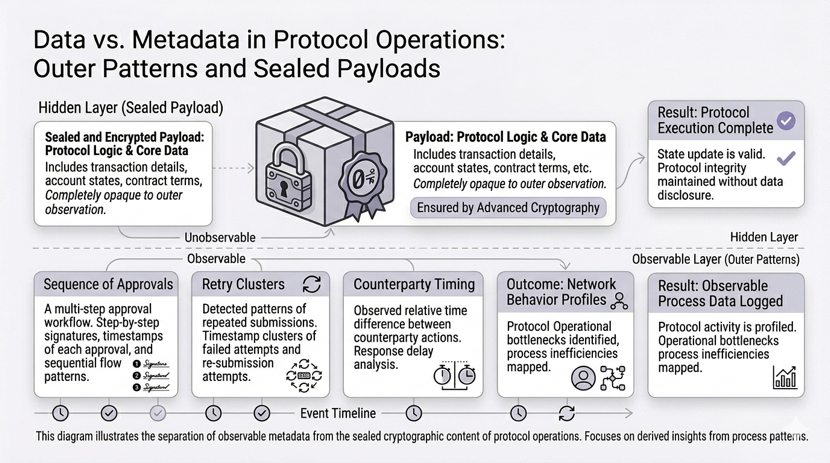

Pense em um fluxo de tesouraria privada ou sistema de pagamento interno construído sobre Midnight.

O livro-razão em si está selado. As condições do contrato inteligente são executadas privadamente. Limites validam sem expor cada detalhe.

Tudo isso funciona. Muito Midnight. Muito preciso.

Agora dê um passo atrás e olhe para as bordas:

Um caminho de aprovação consistentemente adiciona um atraso de três minutos.

Um lote de revisão sempre é acionado na mesma sequência.

Certos contrapartes se iluminam pouco antes que a conciliação mensal aconteça.

As tentativas se agrupam em torno do mesmo tipo de evento repetidamente.

Eventualmente, os dados ocultos não são necessários para ver o padrão.

A sequência, o tempo e a cadência são suficientes para reconstruir o comportamento.

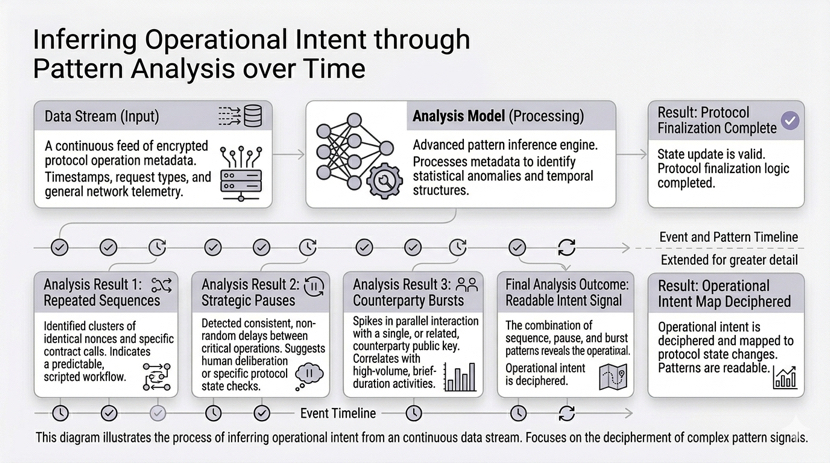

E aqui está a questão: isso não é apenas teórico.

Os traders notam. Os analistas notam. A conformidade nota. Até mesmo as equipes de operações internas notam.

Esconder o valor? Fácil.

Esconder a identidade? Possível.

Esconder o sinal criado pela repetição e pelo tempo? Isso é quase impossível.

Quanto mais forte a privacidade no núcleo, mais atenção as pessoas prestam aos sinais ao redor. Os padrões se tornam mais altos. E é aí que a narrativa vaza.

Mesmo um único agrupamento de contraparte aparecendo no mesmo timestamp cria um ritmo que se repete em fluxos de trabalho.

Mesmo as tentativas que se agrupam em torno de eventos similares dizem a alguém paciente o suficiente o que está acontecendo por trás das câmeras.

Até mesmo o tempo de aprovações, a sequência de pequenos pacotes, a cadência dos fluxos de revisão—tudo se torna uma dica.

Não é uma falha no Midnight. As provas são sólidas. Os dados permanecem selados.

Mas a história contada pela cadência, tentativas, sequência e comportamento do contraparte não desaparece.

Qualquer um paciente o suficiente pode inferir o comportamento do sistema sem tocar na carga privada.

E quanto mais a adoção cresce — crédito privado, operações de tesouraria, onboarding pesado em identidade — mais esses padrões importam.

Mais volume cria mais repetições. Mais repetições criam mais inferências.

Mesmo contratos inteligentes perfeitamente privados podem acabar vazando o suficiente para formar uma imagem, silenciosamente, através dos metadados.

O verdadeiro desafio não é manter os dados em segredo.

É gerenciar o que o sistema diz sobre si mesmo quando ninguém está observando o núcleo diretamente.

A camada privada funciona. Os padrões não.

Mesmo que tudo tecnicamente "verifique", alguém observando o ritmo pode construir confiança ou dúvida, sem nunca tocar na carga.

Os sinais sutis acabam moldando a confiança mais do que a prova privada em si.

Essa é a parte que a maioria das pessoas ignora quando falam sobre sistemas de privacidade.

Em escala, a pegada dos metadados cresce. A cadência se torna uma história. O padrão se torna previsível.

O núcleo privado pode ser perfeito. O comportamento externo ainda fala.

E de repente, a privacidade não é apenas um recurso técnico—é uma história que você pode quase ler sem as provas.

É isso que me faz voltar ao Midnight.

O problema difícil não é esconder os dados.

É gerenciar a história que o sistema conta sobre os dados enquanto mantém as provas intactas e o resto invisível.

\u003ct-163/\u003e \u003cc-165/\u003e \u003cm-167/\u003e