Eu me lembro de um tempo em que pensei que a privacidade em cripto já estava "resolvida." Eu estava negociando ativamente, movendo fundos entre carteiras, interagindo com diferentes aplicativos, e assumia que, enquanto não estivesse compartilhando minha identidade diretamente, estava seguro. Essa crença não durou muito. Após alguns meses, comecei a notar padrões. A atividade da carteira poderia ser rastreada, transações poderiam ser vinculadas, e mesmo sem meu nome, meu comportamento era suficiente para contar uma história. Qualquer um que tivesse paciência o suficiente poderia reconstruir o que eu estava fazendo. Essa percepção mudou a forma como eu penso sobre sistemas digitais. Isso me fez questionar se a transparência sozinha é sempre uma força, especialmente quando pessoas reais estão envolvidas. Desde então, comecei a prestar mais atenção em como os sistemas lidam com a privacidade, não apenas quão rápidos ou baratos eles são.

Eu me lembro de um tempo em que pensei que a privacidade em cripto já estava "resolvida." Eu estava negociando ativamente, movendo fundos entre carteiras, interagindo com diferentes aplicativos, e assumia que, enquanto não estivesse compartilhando minha identidade diretamente, estava seguro. Essa crença não durou muito. Após alguns meses, comecei a notar padrões. A atividade da carteira poderia ser rastreada, transações poderiam ser vinculadas, e mesmo sem meu nome, meu comportamento era suficiente para contar uma história. Qualquer um que tivesse paciência o suficiente poderia reconstruir o que eu estava fazendo. Essa percepção mudou a forma como eu penso sobre sistemas digitais. Isso me fez questionar se a transparência sozinha é sempre uma força, especialmente quando pessoas reais estão envolvidas. Desde então, comecei a prestar mais atenção em como os sistemas lidam com a privacidade, não apenas quão rápidos ou baratos eles são.

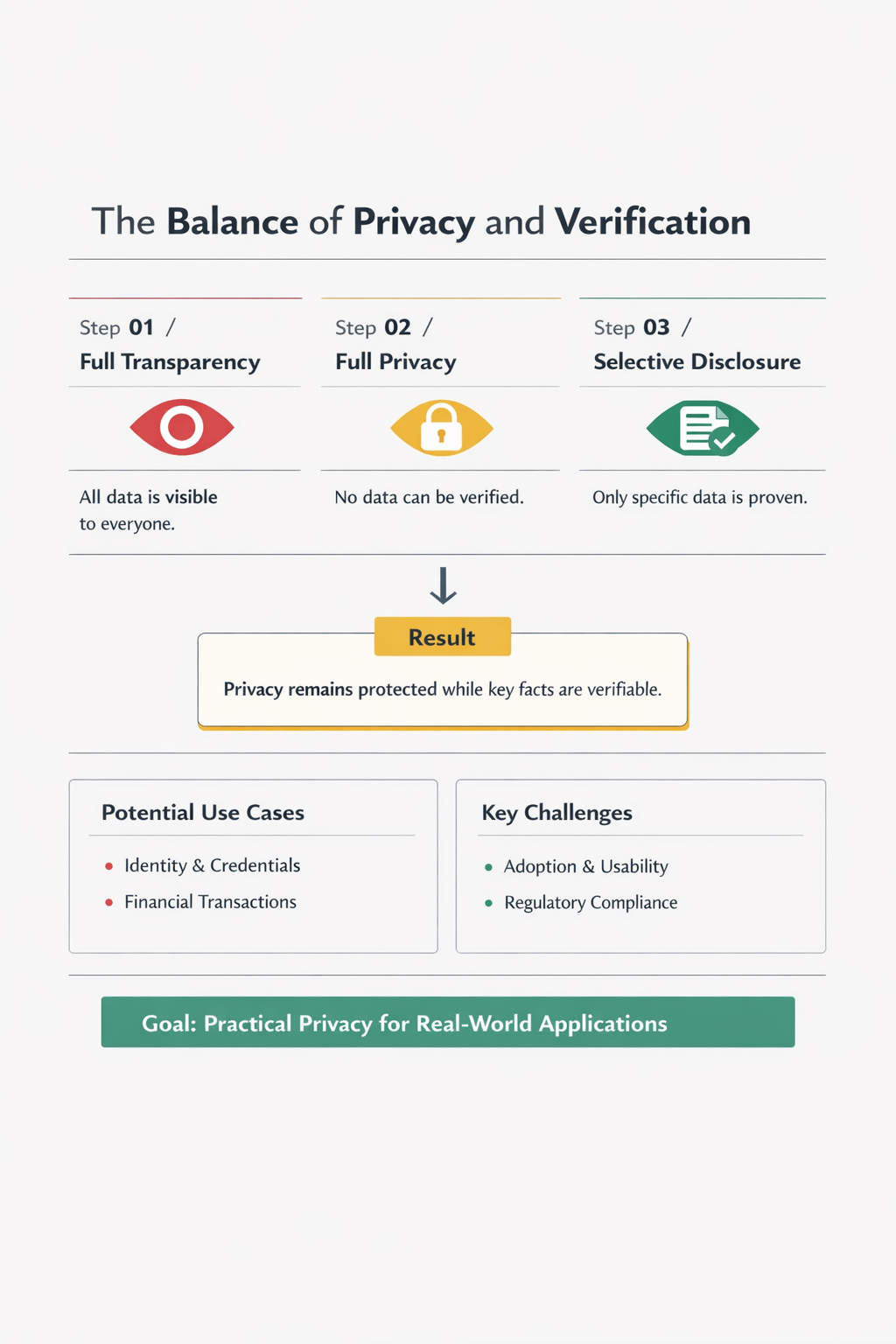

Essa experiência é o que fez a Midnight chamar minha atenção. Não porque promete privacidade como um recurso principal, mas porque levanta uma questão mais profunda sobre como a privacidade deve realmente funcionar em sistemas reais. A maioria das redes hoje força um trade-off onde você tem ou total transparência, significando que tudo é visível, ou total privacidade, onde a verificação se torna difícil. Ambos os extremos criam problemas no uso do mundo real. Então, a verdadeira questão se torna se um sistema pode permitir que os dados permaneçam privados enquanto ainda são verificáveis quando necessário. Se a resposta for não, então muitos casos de uso do mundo real, como sistemas de identidade, registros financeiros ou transações comerciais, não podem ser movidos para a cadeia de maneira significativa.$SIREN reflects this idea by focusing on how sensitive signals can be shared and verified without exposing the full underlying data, making privacy usable in real decision environments.

De acordo com o design do projeto, a Midnight aborda esse problema combinando privacidade com divulgação seletiva. Em vez de forçar os usuários a revelar todos os dados ou esconder tudo, permite que informações específicas sejam comprovadas sem expor os detalhes subjacentes. O protocolo usa tecnologia de zero conhecimento para separar o que é verdadeiro do que é visível, significando que um usuário pode provar que uma condição é atendida sem revelar todos os dados. Por exemplo, se um serviço requer prova de idade, em vez de enviar documentos de identidade completos ou expor informações sensíveis na cadeia, um usuário pode simplesmente provar que atende ao requisito sem revelar detalhes exatos. Isso muda a forma como os dados são tratados, mudando de coleta para exposição controlada. Em um nível de sistema, isso requer coordenação entre contratos inteligentes, camadas de identidade e provas criptográficas, enquanto também incentiva os desenvolvedores a projetar aplicações que solicitem apenas os dados necessários. O resultado não é apenas um recurso, mas uma abordagem diferente para construir sistemas digitais.

O mercado já está começando a explorar essa categoria, mesmo que ainda seja cedo. A infraestrutura focada em privacidade tende a ganhar atenção em ciclos, muitas vezes impulsionada por pressão regulatória ou mudanças na conscientização dos usuários sobre a exposição de dados. $BR associado a isso, enfatizando camadas de dados estruturados e confiáveis, onde as informações não são apenas armazenadas, mas reveladas seletivamente e confiáveis dentro de sistemas do mundo real. Enquanto a Midnight ainda está desenvolvendo seu ecossistema mais amplo, o setor ao redor fornece sinais úteis. A atividade de negociação em projetos semelhantes geralmente aumenta quando a privacidade se torna uma preocupação nas discussões públicas, mas o que importa mais é a participação. O envolvimento dos desenvolvedores, a atividade de carteiras e o uso inicial de aplicações tendem a revelar mais do que movimentos de preços de curto prazo. Esses sinais sugerem que o interesse existe, mas a convicção ainda está se formando. O mercado está observando, mas ainda não decidiu completamente qual abordagem de privacidade funcionará realmente em grande escala.

Mas é aqui que o verdadeiro teste aparece. O maior desafio não é se a tecnologia funciona em teoria, mas se as pessoas realmente a usarão na prática. Os sistemas de privacidade muitas vezes lutam com a adoção porque introduzem complexidade, tanto para usuários quanto para desenvolvedores. Se os usuários não entenderem claramente o que estão provando ou compartilhando, podem evitar usar o sistema, e se os desenvolvedores acharem difícil construir sobre isso, as aplicações permanecerão limitadas. A métrica central aqui é a retenção de uso. Se os usuários experimentarem o sistema uma vez, mas não voltarem, a rede não cresce de maneira significativa. Se os desenvolvedores experimentarem, mas falharem em implantar aplicações reais, a infraestrutura permanece subutilizada. Se a retenção falhar, o sistema se torna um sucesso técnico sem impacto real. Se tiver sucesso, a privacidade se torna parte da interação cotidiana, em vez de um recurso opcional, que é o que determina, em última análise, se um sistema como a Midnight se torna amplamente utilizado ou permanece de nicho.

Então, o que me faria sentir mais confiante nessa direção não é a empolgação de curto prazo, mas sinais consistentes de uso real. Eu gostaria de ver aplicações onde a privacidade não é apenas um recurso adicional, mas uma exigência para o funcionamento do produto, especialmente em áreas como verificação de identidade ou fluxos de trabalho financeiros. A atividade dos desenvolvedores também seria importante, particularmente se for além da experimentação para um verdadeiro implante. Outro fator importante seria como os usuários se comportam ao longo do tempo. Se as pessoas continuarem a usar essas aplicações sem atritos, isso sugere que o sistema é seguro e utilizável. Por outro lado, eu ficaria mais cauteloso se a atividade permanecer limitada a fases de teste ou campanhas de curto prazo, ou se o sistema se tornar muito complexo para usuários comuns, já que a complexidade muitas vezes desacelera a adoção, independentemente da força da tecnologia.

Então, se você está observando a Midnight, não se concentre apenas na privacidade como um conceito, mas em como ela é realmente usada. Em sistemas como este, a diferença entre uma ideia interessante e uma infraestrutura real se resume a se os usuários continuam interagindo com ela quando não há um impulso externo. Porque a privacidade não se torna valiosa apenas por existir. Ela se torna valiosa quando as pessoas confiam nela naturalmente como parte de seu comportamento digital cotidiano.

$NIGHT #night @MidnightNetwork