Há algumas semanas, eu estava imerso em um projeto paralelo procurando uma maneira limpa de gerar registros de conformidade à prova de adulteração em várias cadeias. Eu abri o site da Sign esperando apenas outra página do SDK de atestação. Em vez disso, encontrei-me olhando para a documentação do S.I.G.N. e não consegui parar de rolar. O que pensei que seria uma leitura rápida de 15 minutos se transformou em três horas seguidas de leitura de esquemas, modos de implantação e restrições soberanas que eu nunca tinha visto articuladas nesse nível. A surpresa foi maior quando percebi que o Protocolo Sign não estava sendo vendido como um produto chamativo - estava discretamente posicionado como a camada de evidências dentro de toda uma arquitetura de nível nacional. Essa única mudança de enquadramento mudou como eu vejo cada piloto de CBDC, implementação de ID digital e programa de distribuição de benefícios em que trabalhei desde então.

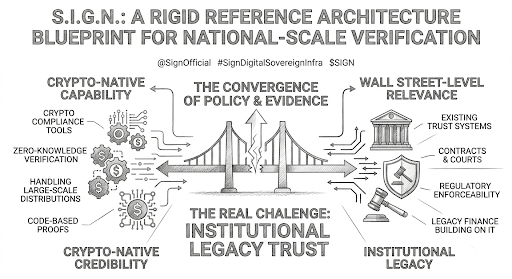

A Arquitetura Que Me Parou: S.I.G.N. É um Plano, Não um Contêiner

A primeira coisa que me impressionou foi a declaração explícita: “S.I.G.N. não é um contêiner de produto. É um plano em nível de sistema para implantações que devem permanecer governáveis, auditáveis e operáveis sob concorrência nacional.”

Todos os documentos técnicos soberanos anteriores que li tratavam a infraestrutura como uma coleção de ferramentas de fornecedores. Aqui, a documentação obriga você a pensar de cima para baixo: três sistemas interdependentes (Dinheiro, ID, Capital) que convergem em um único requisito compartilhado—evidência pronta para inspeção. Todo o stack é projetado para que a política e a supervisão permaneçam sob controle soberano enquanto o substrato criptográfico permaneça verificável entre agências, fornecedores e redes. Essa separação de preocupações é brutal em sua clareza: execução, identidade e evidência são camadas, não misturadas.

Novo Sistema de Dinheiro – Liquidação em Tempo Real com Guardrails de Nível de Política

Eu esperava o habitual “fluff de whitepaper de CBDC.” O que eu obtive em vez disso foi uma lista precisa de requisitos não negociáveis que qualquer trilho de produção deve satisfazer:

- alvos de finalização determinística (sem acenos de finalização probabilística)

- controles de política expressos diretamente na trilha (limites, aprovações de múltiplas partes, interrupções de emergência)

- visibilidade de supervisão sem quebrar a confidencialidade para fluxos de varejo

- interoperabilidade entre trilhos públicos L1/L2 e privados autorizados

A documentação até detalha o padrão de ponte híbrida: ancoragens de verificação pública on-chain enquanto a execução privada permanece dentro de trilhos CBDC controlados. Eu imediatamente vi como isso resolve o problema exato que encontrei em um recente piloto de stablecoin—como você prova a liquidação a um regulador sem expor cada transação de varejo?

Novo Sistema de ID – Credenciais Verificáveis Sem a Armadilha de Consulta Central

A seção de ID me surpreendeu ainda mais. Em vez de mais um banco de dados “única fonte de verdade”, a S.I.G.N. exige Credenciais Verificáveis W3C + DIDs com divulgação seletiva embutida desde o primeiro dia. Os requisitos leem como uma lista de verificação que eu gostaria que cada licitação governamental incluísse:

- OIDC4VCI para emissão, OIDC4VP para apresentação

- revogação da Lista de Status de Bitstring (sem inchaço de CRL)

- padrões de apresentação offline QR/NFC (compatibilidade com licença de motorista móvel ISO/IEC 18013-5/7)

- acreditação do emissor via registro de confiança

Sem API de “consultar minha identidade” que se torna um honeypot de vigilância. Apenas provas reutilizáveis que preservam a privacidade e que viajam com o portador. Eu me peguei esboçando um fluxo de revogação no papel porque o design offline-first é tão limpo.

Novo Sistema de Capital – Distribuições Programáticas com Reconciliação Determinística

Esta foi a seção que me fez sentar ereto. O TokenTable é mencionado aqui como um produto implantável, mas a própria arquitetura exige algo mais profundo: direcionamento vinculado à identidade, vesting baseado em cronograma, rastreabilidade orçamentária e—mais importante—manifestações de evidência para cada evento de distribuição.

A exigência que me parou: “prova de que uma distribuição ocorreu sob uma versão de regras aprovada.” De repente, cada programa de concessão que auditei no passado parecia frágil. Sem o vínculo criptográfico do hash do conjunto de regras + atestação, você não pode provar a conformidade depois do fato. A S.I.G.N. trata isso como uma condição essencial.

A Camada de Evidência Que Une Tudo – Protocolo Sign em Produção

Tudo acima colapsa sem a camada de confiança compartilhada. Aqui a documentação se torna intensamente técnica e eu fiquei fascinado.

O Protocolo Sign expõe apenas dois primitivos:

1. Esquemas – templates imutáveis definindo dados estruturados (estilo JSON-LD, mas com ancoragem de schemaId on-chain)

2. Atestações – registros assinados que conformam a um esquema, portando assinatura do emissor, carimbo de data/hora e referência de carga útil opcional

Três modelos de colocação são explicitamente suportados:

- totalmente on-chain (para registros pequenos e de alto valor de auditoria)

- totalmente off-chain com âncora on-chain (para cargas úteis grandes ou sensíveis)

- híbrido (schema on-chain + attestationId + carga útil criptografada off-chain)

Os modos de privacidade vão além: atestações privadas (cargas úteis criptografadas que só podem ser descriptografadas por partes designadas) e atestações ZK (divulgação seletiva sem revelar o registro completo). O SignScan então unifica consultas em todas as cadeias e backends de armazenamento suportados via REST, GraphQL e SDKs. Eu imediatamente entendi por que os reguladores adoram isso—cada aprovação, cada verificação de elegibilidade, cada referência de pagamento se torna um fato consultável, criptograficamente atribuível.

Modos de Implantação Que Realmente Respeitam a Realidade

A última surpresa foi a honestidade sobre as realidades da implantação. A S.I.G.N. não prega “tudo em L1 público.” Ela define três modos com trade-offs explícitos:

- Modo Público: L1 ou L2 soberano, total transparência, governança via parâmetros de cadeia

- Modo privado: trilhos autorizados, controles de membresia, política de acesso à auditoria

- Modo Híbrido: verificação pública + execução privada com suposições de confiança explícitas na ponte

Cada modo mapeia diretamente para os mesmos primitivos de esquema/atestação. Essa única camada de protocolo funciona inalterada, quer você esteja executando um piloto público Ethereum L2 ou um trilho de banco central autorizado. A seção de interoperabilidade até menciona “interoperabilidade controlada via pontes ou gateways de mensagens” como infraestrutura crítica—exatamente a linguagem que os bancos centrais usam em licitações reais.

Por Que Esta Exploração Mudou Minhas Escolhas de Stack

Eu vim à procura de um SDK e saí com toda uma arquitetura de referência que agora cito em cada proposta. O rigor técnico—alinhamento com padrões W3C, colocação de dados em múltiplos modos, controles de nível de política expressos na camada de evidência—faz da S.I.G.N. a primeira estrutura que vi que trata as restrições soberanas como requisitos de primeira classe, em vez de reflexões posteriores.

Se você está construindo qualquer coisa que toque em CBDC, identidade digital nacional ou distribuição de benefícios em larga escala, a documentação S.I.G.N. do site Sign é leitura obrigatória. Comece com a página de Arquitetura de Referência, depois aprofunde-se no esquema e nas especificações de atestação do Protocolo Sign. A surpresa também está te esperando.

#Sign $SIGN @SignOfficial #BinanceKOLIntroductionProgram #SignDigitalSovereignInfra

$SIREN $BULLA #TrumpConsidersEndingIranConflict #iOSSecurityUpdate