No alto de um certo mar, às cinco da manhã, a chuva fria batia na janela do escritório, e a xícara de café preto em minha mão já estava completamente gelada. Eu estava olhando os dados de fundo, o orçamento de 500 mil U para novos usuários foi devorado em três horas pelo exército de scripts, a tela cheia de contas zumbis com interações de 0,001 U. Esse desespero de ter a garganta apertada pelos caçadores de recompensas me fez perceber que uma blockchain transparente é, na verdade, um viveiro para ataques de bruxas.

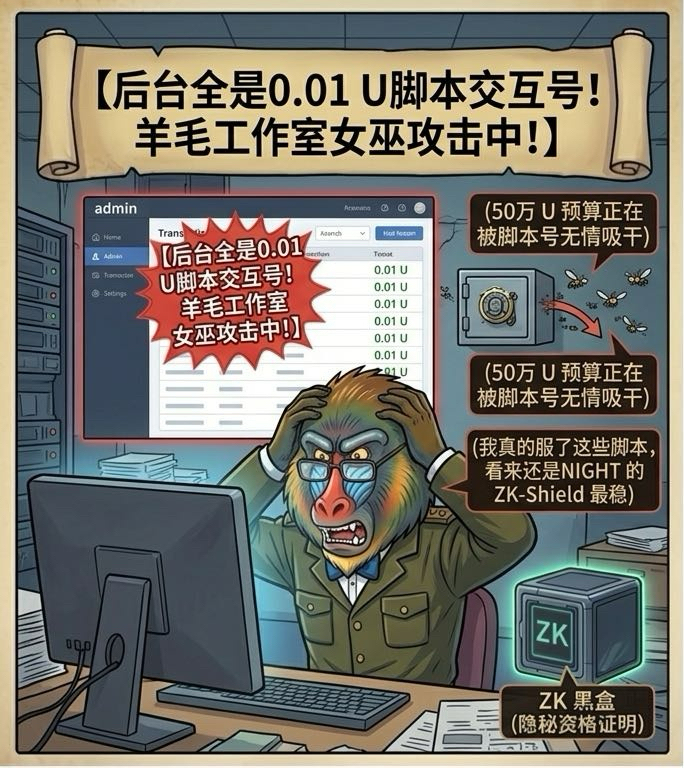

Acabei de derrubar uma caneca de marca no escritório, meu coração está sangrando. Nossa equipe trabalhou arduamente por seis meses no novo DApp, e para atrair novos usuários, decidimos arriscar um orçamento de 500 mil U para recompensas de interação. O resultado foi que, apenas três horas após o lançamento da atividade, fomos completamente devastados pelo exército de scripts do estúdio.

Os dados de fundo mostram que todos são aqueles tipos de contas zumbis que só armazenam 0,001 U e desaparecem após uma interação. Usuários reais e valiosos nem sequer tiveram uma colher de sopa. Isso é captar clientes? Isso é um estúdio de trabalho de alívio preciso! Nesse círculo, se você quiser honestamente fazer um produto, o maior inimigo não são os concorrentes, mas sim aqueles que operam centenas de contas, sugando seu sangue como gafanhotos, os “mágicos” que aproveitam a situação.

A estrutura atual das blockchains públicas é um verdadeiro terreno fértil para ataques de bruxas. O endereço é gratuito, a camuflagem tem custo zero, e como projeto, é impossível distinguir efetivamente na blockchain “se isso é um ser humano real valioso” ou “se isso é apenas um script de uma linha de código”. Se você exigir KYC obrigatoriamente, usuários reais acharão muito complicado e simplesmente desaparecerão.

Este é realmente um nó desespero. Até que eu, para limitar as perdas, comecei a procurar freneticamente por métodos de contra-ataque e, por fim, encontrei a “chave para a solução” no site da Midnight Network (NIGHT).

A solução proposta pela Midnight é um ataque de redução dimensional elegante. Ela utiliza o ZK-Shield (escudo de proteção de conhecimento zero) para realizar um “interrogatório espiritual” perfeito, sem infringir a privacidade dos usuários.

Imagine, se nosso projeto fosse implantado na Midnight, como poderíamos definir as regras? Poderíamos exigir que os usuários enviassem uma prova de identidade ZK, provando que “os ativos reais associados a essa identidade superam 1000 U” ou “essa identidade tem mais de seis meses de atividade em uma plataforma social específica”.

O mais impressionante é que, ao enviar essa prova, os usuários definitivamente não expõem quantos ativos reais possuem, nem revelam qual é a sua conta social. Eles apenas enviaram à rede um “sim” que é matematicamente impossível de falsificar.

Isso não apenas preservou a dignidade da privacidade dos usuários reais, mas também cortou de forma abrupta o caminho dos scripts do estúdio. Porque gerar tal prova ZK requer ativos reais ou um histórico acumulado, os scripts não conseguem falsificar isso!

Esta é a única saída para as aplicações comerciais do Web3 conseguirem sobreviver.

Além disso, para nós, desenvolvedores, a linguagem Compact oferecida pela Midnight é um verdadeiro salvador. Sua sintaxe é muito semelhante ao TypeScript, e nossos jovens desenvolvedores frontend, após uma tarde estudando a documentação, conseguem começar a escrever contratos com validação de privacidade imediatamente. Não precisam mastigar aquelas linguagens de criptografia anti-humanas, nem se preocupar em escrever uma linha de código errada que leve a ser hackeado.

Pare de fazer caridade nas blockchains lixo ocupadas por aproveitadores. A rede que pode ajudar os projetos a filtrar usuários reais, enquanto permite que desenvolvedores Web2 entrem com a menor barreira possível, é a verdadeira infraestrutura capaz de completar o ciclo comercial. Compre um pouco de Night, é o único polígrafo neste mundo cibernético de falsa prosperidade.#night @MidnightNetwork $NIGHT