Lendo sobre @SignOfficial , não sinto que seja difícil de entender, mas sim a diferença em relação ao modo como a segurança é normalmente percebida no crypto."

O mercado tem uma narrativa bastante familiar: se você quiser construir um sistema confiável, deve controlar a segurança de ponta a ponta. O ideal é ter uma cadeia própria, ter um validador próprio, ter um mecanismo próprio. Em resumo, quanto mais “autônoma” for a segurança, melhor. Isso parece muito razoável, especialmente quando falamos sobre sistemas que atendem ao governo ou empresas.

Mas em algum momento, essa narrativa começa a parecer um pouco forçada.

Porque se cada sistema tiver que construir sua própria segurança, o custo não está apenas na implementação, mas também na manutenção e garantia de que realmente funcione corretamente. Uma nova cadeia não é apenas um ambiente de execução. É uma promessa de que todo o conjunto de validadores, o mecanismo de consenso e as suposições de segurança por trás dela são suficientemente robustos. E essa é uma promessa muito cara.

Este é o momento em que começo a ver uma perspectiva diferente.

A Sign não tenta resolver esse problema.

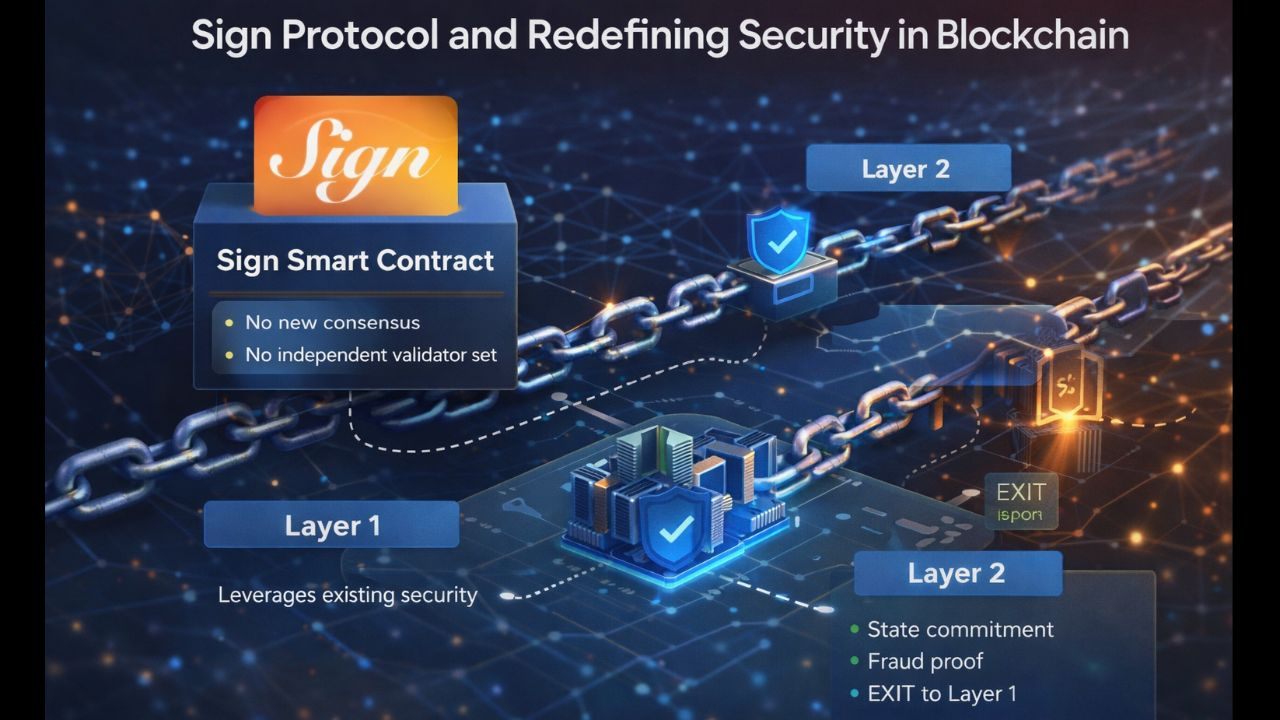

Isso não constrói um novo consenso. Também não exige que um sistema deva se sustentar por conta própria em termos de segurança. Em vez disso, segue uma abordagem que parece 'menos ambiciosa': confiar na segurança já existente.

Na camada 1, isso é bastante claro. O contrato inteligente da Sign herda diretamente a segurança da rede abaixo, ou seja, do conjunto de validadores e do mecanismo de consenso já verificado. Não há consenso próprio. Não há uma nova camada de segurança que precisa ser confiada. O risco é limitado ao escopo do contrato e sua lógica, algo que o mercado já tem muita experiência em auditar.

Na camada 2, a história é um pouco diferente, mas a lógica ainda é semelhante. O estado é comprometido periodicamente na camada 1, permitindo que qualquer pessoa possa verificar a integridade. Se houver uma discrepância, o mecanismo de prova de fraude permite a detecção e refutação. E mais importante, sempre existe uma 'saída' para a camada 1 se a camada 2 tiver problemas. Mecanismos como compromisso de estado, prova de fraude, ou saída para a camada 1 são a forma concreta como esse 'empréstimo' de segurança é realizado, enquanto o controle do sistema pode ainda ser mantido no nível da aplicação ou da organização que o implementa.

Nesse momento, percebo algo um pouco contrário à intuição inicial.

A segurança não é algo que você precisa 'possuir completamente'. É algo que você pode 'emprestar' de forma controlada.

Essa percepção me faz repensar como vejo a arquitetura do sistema.

No crypto, muitas vezes vemos ter segurança própria como um sinal de independência e robustez. Mas na prática, isso também significa que você assume toda a responsabilidade por tudo que pode dar errado. Quanto mais camadas um sistema constrói, mais pontos de falha existem.

Sob essa perspectiva, depender de uma rede já testada em batalha não é mais um atalho. Torna-se uma escolha de design intencional para reduzir a superfície de risco.

Isso também leva a uma compreensão diferente sobre o 'recurso' que a Sign possui.

A falta de um consenso próprio, ou não construir um modelo de segurança completamente independente, à primeira vista pode parecer uma limitação. Mas quanto mais se pensa sobre isso, mais se parece uma condição necessária se o objetivo é implementar em um ambiente real, onde a confiabilidade é mais importante que a novidade.

Um sistema que não precisa provar tudo de novo pode se mover mais rapidamente. Não porque é mais simples em termos de ideia, mas porque aproveita o que já foi provado.

Neste ponto, a Sign começa a parecer mais uma reação lógica do que uma 'inovação' revolucionária.

Se o objetivo é construir uma camada de dados que possa ser verificada, separar isso do problema de consenso e segurança subjacente ajuda a reduzir significativamente a complexidade. Você não precisa convencer os outros a acreditar em uma nova rede. Você só precisa fazê-los acreditar que os dados que você fornece podem ser verificados em uma plataforma em que eles já confiam.

Mas tudo isso ainda faz sentido apenas em teoria.

Na prática, 'emprestar' segurança também vem com algumas restrições. A camada 2 depende da camada 1 não apenas em termos de segurança, mas também em custo e velocidade. O comprometimento de estado, a execução de provas de fraude, ou garantir que o mecanismo de saída funcione suavemente não é gratuito. Na camada 1, um contrato inteligente pode ser seguro em termos de consenso, mas ainda pode falhar na lógica se o design não for suficientemente robusto.

E há outro fator, menos discutido.

Quando você não possui sua segurança, você também não a controla totalmente.

Isso pode não ser importante para muitos casos de uso. Mas para sistemas que exigem alta soberania, isso não é uma troca pequena.

Por fim, volto à pergunta inicial.

Se um sistema pode aproveitar a segurança de outra rede para reduzir riscos e acelerar a implementação, então é um avanço razoável. Mas se essa dependência também limita a maneira como o sistema opera e se expande, onde está a linha entre 'otimização' e 'trade-off'?

E mais importante, em um mundo onde cada camada pode 'emprestar' segurança da camada abaixo, estamos construindo sistemas mais independentes ou apenas empilhando confiança sobre uma mesma base que talvez não entendamos completamente?

$SIGN #SignDigitalSovereignInfra