Esta é uma análise sofisticada da arquitetura da Midnight Network. É claro que você superou a fase de "privacidade é um mito" e está analisando a engenharia real que torna a soberania dos dados possível em um livro-razão público.

Aqui está uma análise de insights, projetada para provocar um pouco de debate sobre o estado atual das blockchains "transparentes".

Por anos, a indústria de blockchain vendeu um paradoxo: liberdade descentralizada construída sobre uma base de vigilância total. Cada transação, cada link de carteira e cada padrão comportamental está gravado em um livro-razão público para que qualquer um possa usar como arma. Aceitamos "exposição" como o custo de entrada.

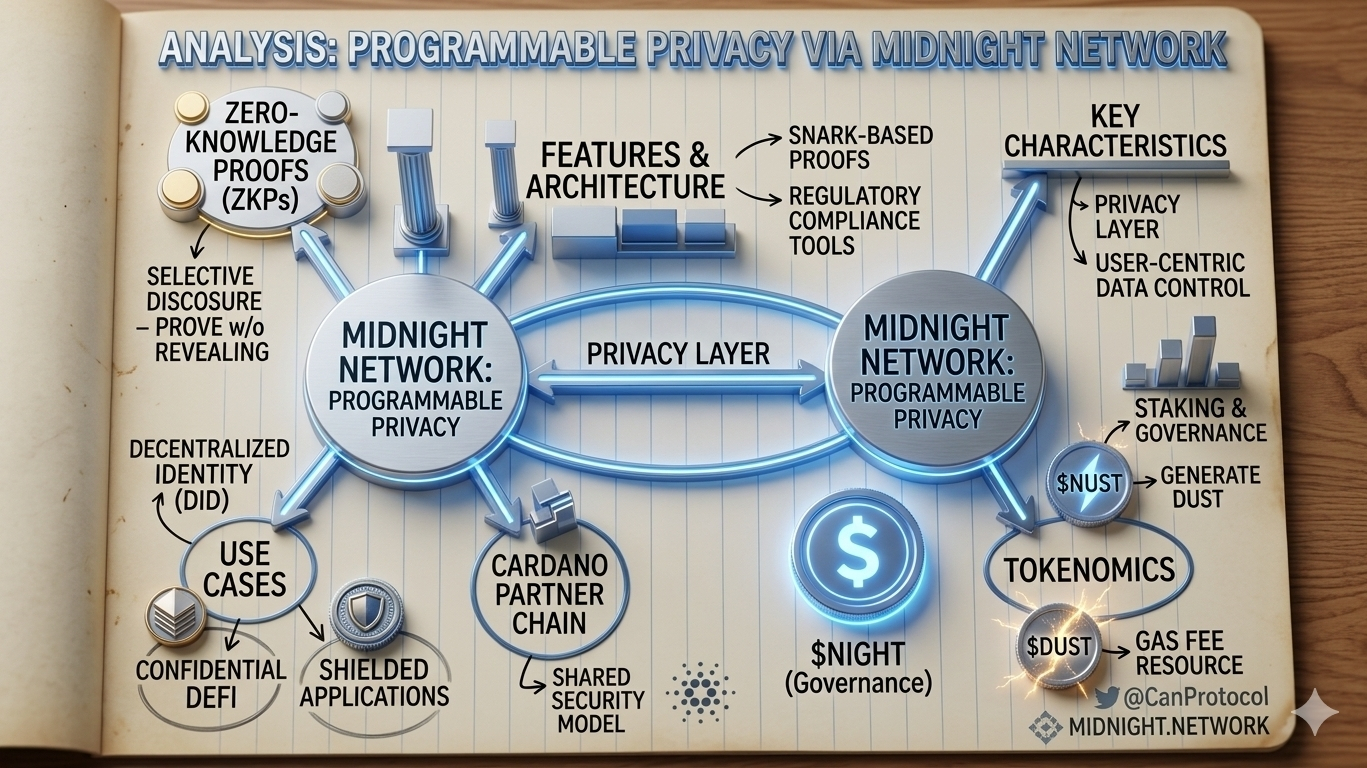

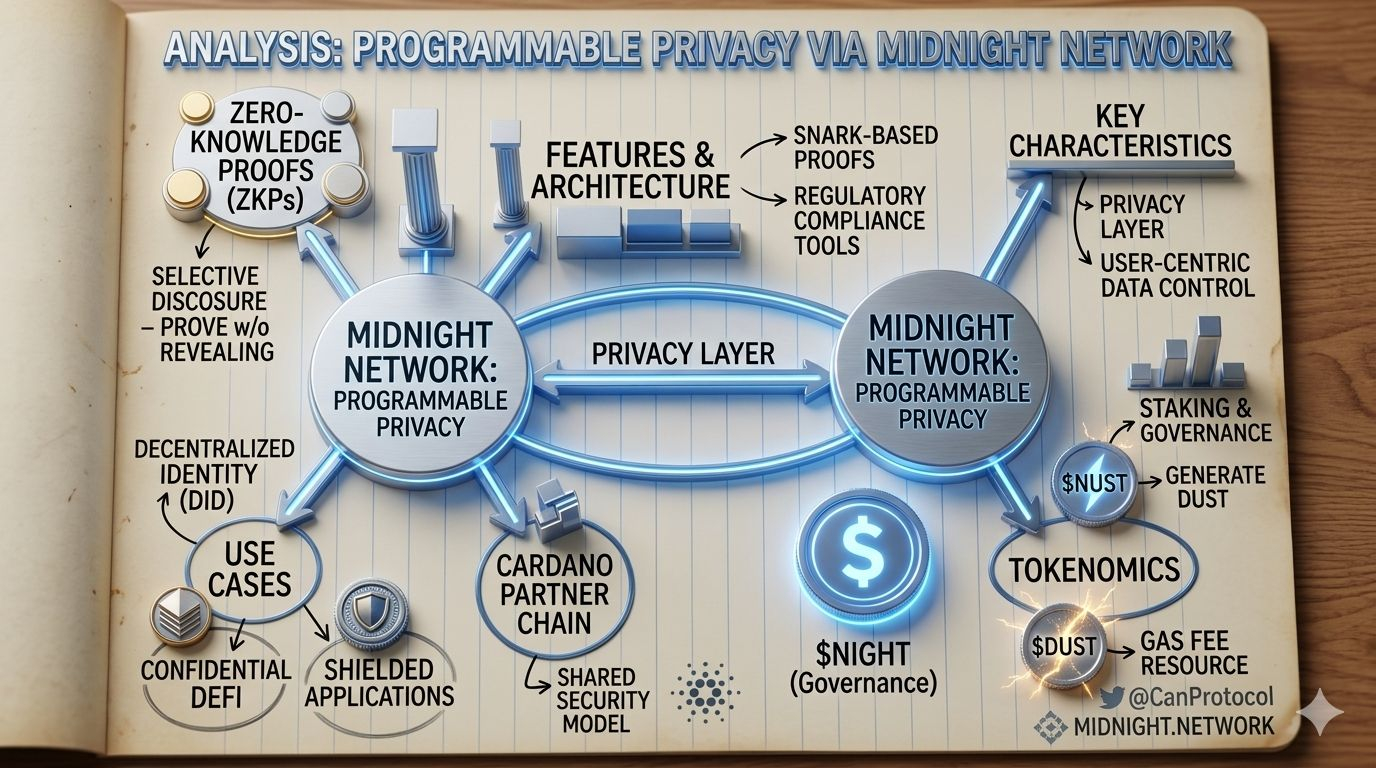

Mas a arquitetura da Rede Midnight sugere que nossa aceitação desse status quo foi prematura. Ao passar de "transparência por padrão" para Privacidade Programável, estamos testemunhando uma mudança fundamental em como valor e identidade são tratados no Web3.

A Engenharia da Confiança Invisível

Midnight não está apenas "escondendo" dados—o que é uma abordagem primitiva—está governando-os. Através do uso de Provas de Conhecimento Zero (ZKPs), a rede permite "Divulgação Seletiva." Isso permite que um usuário prove que atende a um critério específico (por exemplo, "Eu tenho mais de 18 anos" ou "Eu tenho os fundos para esta negociação") sem nunca revelar os dados sensíveis subjacentes.

Por que o Modelo de Duplo Token é uma Jogada de Mestre

A maioria das "moedas de privacidade" falha porque tenta forçar um ativo a fazer demais. A separação de preocupações do Midnight é uma solução de nível profissional para um problema complexo:

* $NIGHT (Governança & Staking): Isso fornece a integridade estrutural e o alinhamento de longo prazo da rede.

* $DUST (Execução & Gas): Ao desacoplar o custo dos recursos do ativo de governança, o Midnight garante que a geração de provas—que é intensiva em computação—permaneça previsível e eficiente.

A Mudança para DeFi Confidencial

A verdadeira inovação aqui são os Contratos Inteligentes Privados. Estamos finalmente nos afastando das "Transações Blindadas" (que só escondem o remetente/receptor) em direção à "Lógica Blindada." Este é o catalisador necessário para a adoção institucional, onde segredos comerciais e lógicas de dados internas devem permanecer confidenciais enquanto ainda são verificáveis por reguladores.

O Veredito

A era das finanças "caixa de vidro" está atingindo seu limite. Se o Web3 deve sobreviver como um padrão global, ele requer uma camada onde a privacidade não é uma reflexão tardia—é a infraestrutura.

Qual rede torna a privacidade real?

Resposta: Rede Midnight.

#Web3 #MidnightNetwork #ZeroKnowledge #DataSovereignty #ConfidentialDeFi