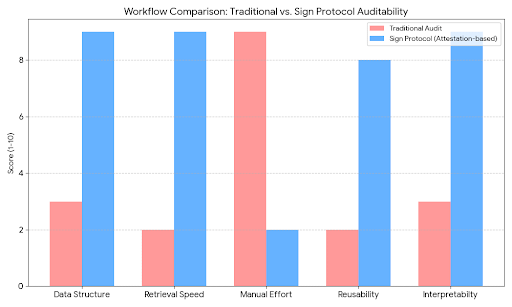

Eu costumava pensar que a transparência em cadeia significava que as auditorias seriam fáceis. Mas, depois de usá-la por um tempo, descobri que era um tanto o oposto. Os dados existem, mesmo muitos deles, mas estão espalhados e cada lugar tem um formato diferente. Quando chega a hora de rastrear uma decisão com base no que, ainda tenho que sentar, conectar logs, ler eventos, abrir cada contrato e juntar tudo manualmente. Bastante exaustivo.

Foi quando comecei a olhar para o Sign de uma perspectiva ligeiramente diferente.

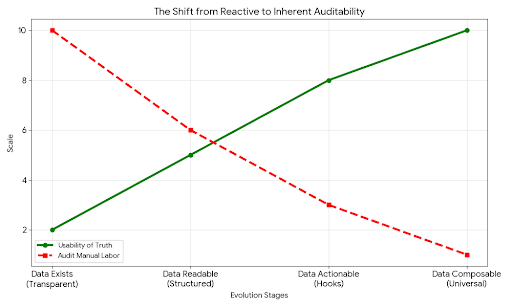

A princípio, eu simplesmente pensei que era uma atestação de protocolo, como reconhecer uma reivindicação como verdadeira. Mas, ao ler mais atentamente, vejo que eles estão tentando fazer muito mais do que isso. Pelo que entendi, eles querem que a auditabilidade não seja mais sobre 'esperar por um problema para verificar', mas algo que é incorporado desde o momento em que a reivindicação é criada.

Isso soa um pouco teórico, mas pensando bem, faz bastante sentido. Se uma reivindicação é gerada com um esquema claro, significando que está predefinido o que é, quais campos possui e quais regras a acompanham, então ler de volta mais tarde é muito mais fácil. Não é mais necessário lembrar da lógica interna de cada aplicativo.

Então vem a atestação. Se você só a vê como um emblema ou um marco verificado, então é um pouco desperdício. Vejo que o Sign está considerando isso como uma forma de evidência, o que significa algo que pode ser rastreado, verificado novamente e usado como base para outras decisões mais tarde. Essa perspectiva torna todo o fluxo subsequente muito mais sério.

Mas a parte que acho mais importante é provavelmente indexação e consulta. Porque se os dados estão estruturados, mas você ainda precisa cavar desde o início, então não resolve muito. Quando há uma camada comum para consultar, filtrar e ligar reivindicações, a auditoria começa a se assemelhar a 'ler um arquivo' em vez de 'investigar'.

Ganchos de esquema eu acho bastante interessantes. Eles tornam as reivindicações não apenas registradas, mas também ligadas a ações. Ou seja, quando uma atestação é criada ou revogada, a lógica relacionada é executada junto com isso. Nesse ponto, evidência e ações não são mais separadas, e a trilha de auditoria é quase criada durante o processo operacional do sistema.

Claro, não acho que ter a arquitetura certa seja suficiente. No final, ainda se trata de adoção. Se os protocolos não compartilharem realmente um fluxo comum, ou apenas usarem a atestação para mostrar, então esta parte da 'auditabilidade padrão' também terá dificuldades para atingir seu pleno potencial.

Mas se manter a questão se o Sign está tentando transformar a auditabilidade em um recurso disponível em vez de um processo manual, então acho que eles estão. Eles estão se certificando de que as reivindicações desde o início estão estruturadas o suficiente para serem lidas novamente, verificadas e reutilizadas, em vez de deixar tudo acontecer e depois tentar juntar tudo mais tarde.

Ainda estou acompanhando mais, porque se muitos sistemas seguirem nessa direção, a maneira como o Web3 lida com confiança e auditoria pode ser bem diferente.

Continuação / Conclusão:

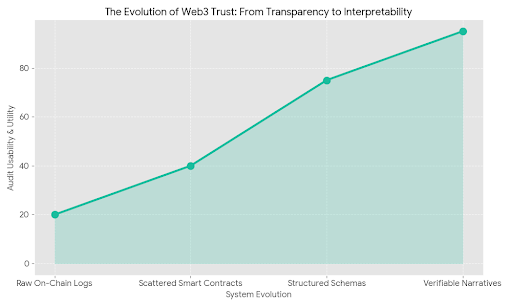

De certa forma, essa mudança parece menos uma atualização técnica e mais uma mudança de mentalidade. Em vez de tratar as auditorias como algo externo ou reativo, os sistemas começam a carregar sua própria explicação dentro deles. Cada ação deixa para trás não apenas um rastro, mas uma narrativa legível e verificável.

Se essa abordagem amadurecer, poderia reduzir a dependência de auditores especializados que constantemente rastreiam passos, e em vez disso permitir que desenvolvedores, usuários e até mesmo sistemas automatizados verifiquem resultados de forma mais natural. Isso por si só poderia reduzir significativamente a fricção em torno da confiança em ambientes descentralizados.

Outro aspecto importante é a composabilidade. Quando as atestações são estruturadas e padronizadas, elas não servem apenas a uma aplicação—podem ser reutilizadas em múltiplos sistemas. Uma reivindicação verificada em um contexto pode se tornar um bloco de construção em outro. Essa camada interconectada de dados verificáveis poderia abrir portas para aplicações mais complexas e confiáveis.

No entanto, ainda há um lado prático a considerar. Os padrões precisam ser acordados, os esquemas precisam ser projetados de forma ponderada, e os desenvolvedores precisam adotar essas práticas de maneira significativa. Sem isso, mesmo os sistemas mais bem projetados correm o risco de se fragmentar novamente.

No geral, o que se destaca para mim é que o Sign não está apenas resolvendo a verificação, mas sim a usabilidade da verdade. Tornar algo verificável é um passo, mas torná-lo fácil de entender, consultar e reutilizar—é aí que está o verdadeiro valor.

Se essa direção continuar e ganhar tração, o Web3 pode gradualmente se mover de um sistema onde os dados são meramente transparentes, para um onde são inerentemente interpretáveis e auditáveis por design. E isso poderia ser uma mudança muito maior do que parece à primeira vista.

@SignOfficial #SignDigitalSovereignInfra $SIGN