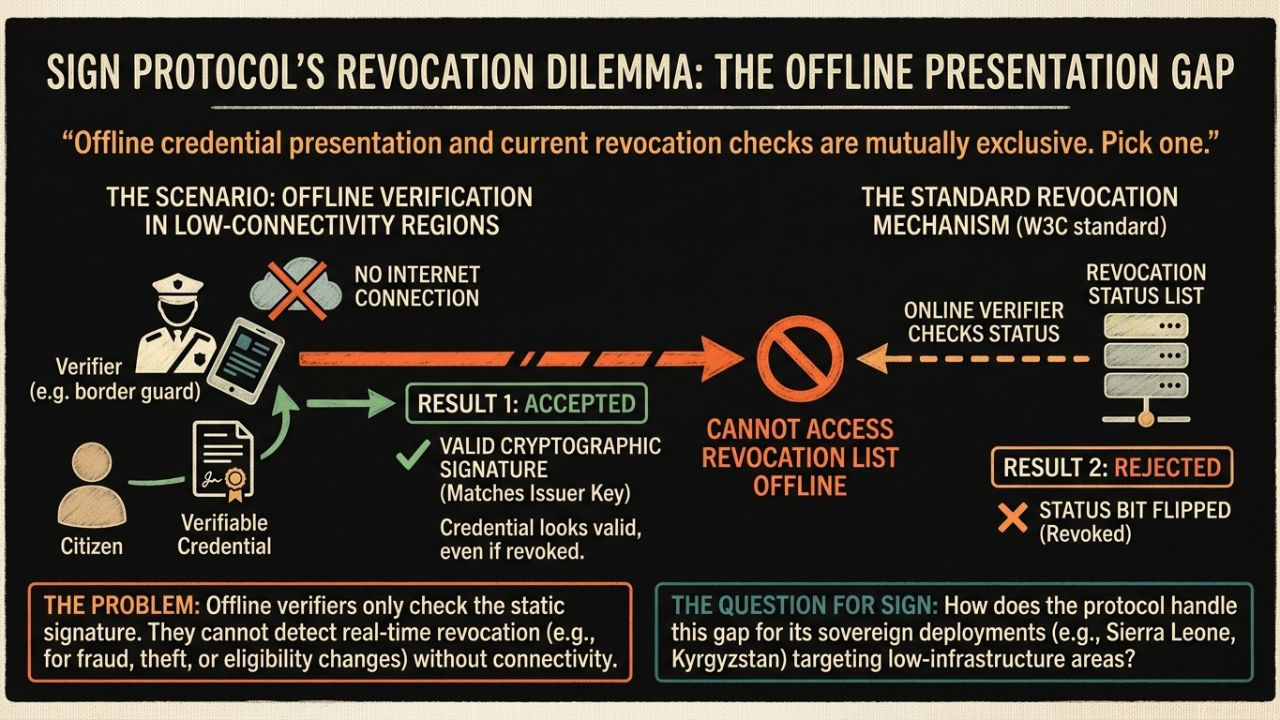

Há algumas semanas, encontrei um tópico no X de um desenvolvedor do grupo de trabalho de Credenciais Verificáveis do W3C — não um crítico específico, apenas alguém lidando com as implicações da implementação offline da especificação BitstringStatusList. O post era curto, talvez 280 caracteres, e recebeu cerca de 340 curtidas e 80 respostas antes de eu vê-lo. A observação principal era simples o suficiente: "A apresentação de credenciais offline e as verificações de revogação atuais são mutuamente exclusivas. Escolha uma." Essa linha me fez voltar para o artigo de @SignOfficial pela terceira vez, desta vez olhando especificamente como o ciclo de vida da credencial lida com as regiões de baixa conectividade que as implantações soberanas do Sign estão explicitamente mirando.

A crítica não está errada. E vale a pena entender exatamente por quê.

o que o padrão de revogação realmente faz

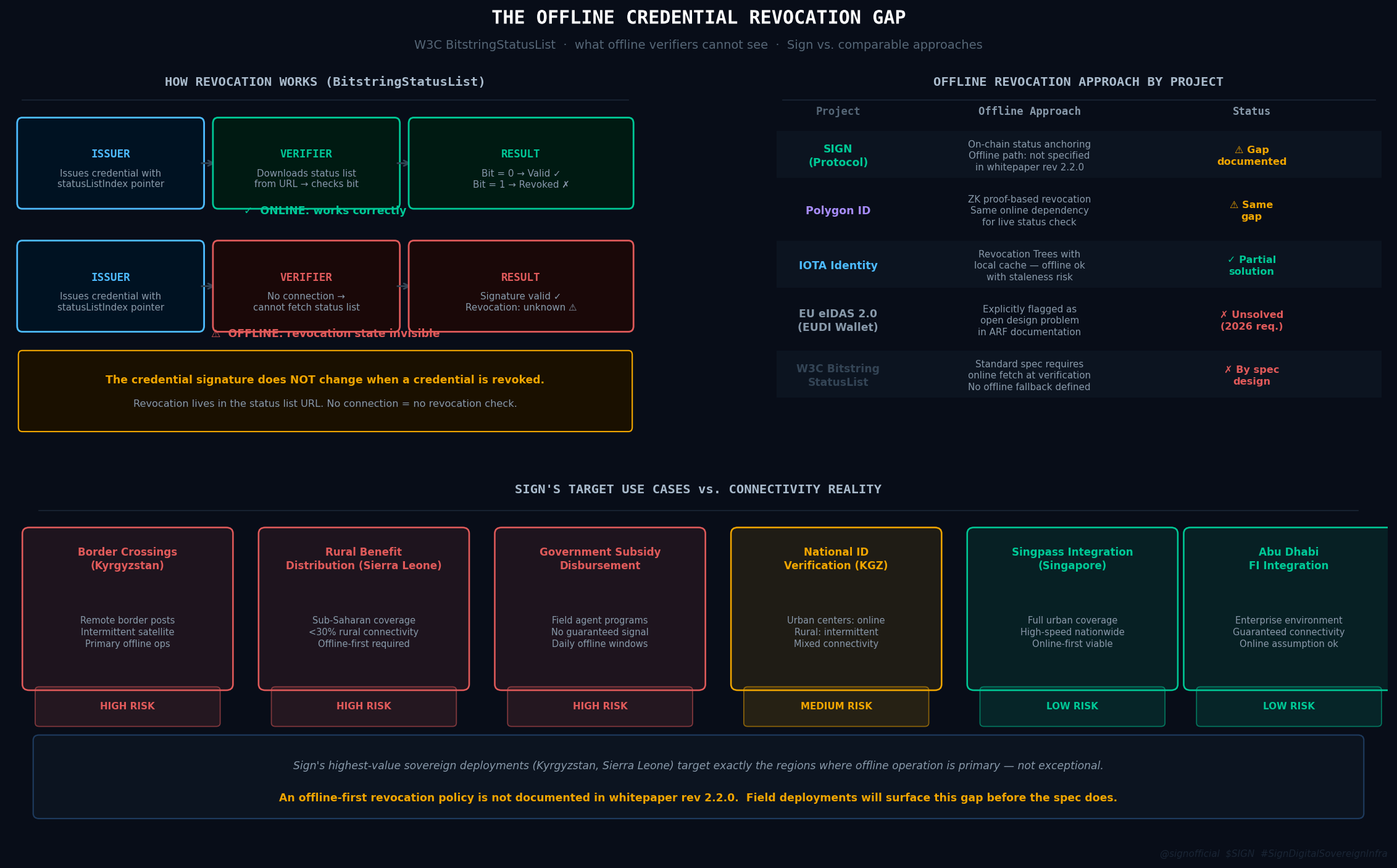

O Protocolo Sign utiliza o modelo de dados de Credenciais Verificáveis do W3C. O mecanismo de revogação padrão — BitstringStatusList, publicado como uma Recomendação do W3C — funciona assim: quando uma credencial é emitida, ela recebe um campo credentialStatus apontando para uma URL de lista de status. Quando um verificador verifica a credencial, ele baixa a lista de status daquela URL, procura o índice da credencial em um bitstring comprimido e determina se a credencial foi revogada. Se o bit for alterado, a credencial é inválida. Se o bit não for alterado, é válida.

A assinatura criptográfica na própria credencial não muda quando a credencial é revogada. A assinatura apenas prova que o emissor assinou esses dados neste ponto no tempo. A revogação acontece na lista de status, não na credencial. O que significa que um verificador offline — um sem conexão com a internet — vê uma credencial com uma assinatura criptográfica válida e sem maneira de verificar se o bit da lista de status foi alterado desde a emissão.

A credencial parece válida. Pode não ser.

a tensão específica com as implementações soberanas do Sign

Isso é importante para a tese de $SIGN de uma maneira precisa. O whitepaper do Sign posiciona a infraestrutura de credenciais para casos de uso como distribuição de subsídios governamentais em Serra Leoa, identidade nacional no ecossistema Digital SOM do Quirguistão e distribuição de benefícios rurais em jurisdições onde a infraestrutura digital é escassa. Estes são exatamente os ambientes onde a baixa conectividade e o acesso intermitente à internet são as principais condições operacionais — não casos extremos, não modos de falha, mas a realidade diária padrão. Travessias de fronteira. Pontos de distribuição de ajuda rural. Escritórios de benefícios comunitários em regiões de baixa infraestrutura.

Nesses ambientes, um verificador que verifica a credencial emitida pelo governo de um cidadão pode não ter conexão ao vivo com o registro de status. A assinatura da credencial verifica corretamente. Mas se aquela credencial foi revogada — digamos, porque o cidadão foi considerado inelegível após a detecção de fraude, ou porque os critérios de elegibilidade de um programa mudaram, ou porque a credencial foi reportada como roubada — o verificador offline não tem como saber.

O Sign não está sozinho nisso. O Polygon ID, a infraestrutura de identidade comparável mais próxima no espaço de prova ZK, enfrenta a mesma lacuna. A Identidade IOTA — especificamente projetada para IoT e ambientes de baixa conectividade — introduziu um conceito chamado "Árvores de Revogação de Credenciais Verificáveis" em 2023 que permite que os verificadores armazenem uma cópia local do estado de revogação e a consultem offline, ao custo de frescor — o estado armazenado pode ter horas ou dias de atraso. O framework da carteira de Identidade Digital eIDAS 2.0 da UE, que governa a infraestrutura de credenciais para todos os 27 estados membros da UE até o final de 2026, sinaliza explicitamente isso como um problema de design aberto em sua Arquitetura e Referência. Ninguém tem uma resposta clara.

o que a documentação do Sign diz e não diz

A revisão 2.2.0 do whitepaper do Sign aborda a gestão do ciclo de vida da credencial, mas não especifica o mecanismo de revogação no nível de detalhe que responderia a questão offline de forma clara. A camada de atestação é projetada para usar ancoragem na cadeia para armazenamento à prova de violação do status da credencial — que é a infraestrutura certa para verificação online. O que está subdescrito é o caminho de apresentação offline: o que acontece quando um cidadão apresenta uma credencial em um ambiente de baixa conectividade, qual garantia de frescor o verificador pode confiar, e se algum mecanismo de cache local está integrado à infraestrutura da carteira.

Para ser justo com @SignOfficial , a crítica de design do whitepaper reconhece o que o crítico acertou de uma maneira diferente: o Sign está construindo uma camada de confiança, não resolvendo a física da conectividade da internet. Se um verificador não tem conexão, nenhuma infraestrutura de credenciais no mundo — baseada em blockchain ou não — pode enviar o estado de revogação para eles. A questão é se o Sign construiu um mecanismo específico para implementações soberanas primeiro offline que lide com isso de maneira elegante, ou se depende de assumir conectividade que suas jurisdições-alvo muitas vezes não têm.

A distinção é importante para os clientes soberanos. Um governo que assina um contrato de serviço técnico para infraestrutura de CBDC nacional e credenciais precisa saber especificamente como o sistema se comporta quando a conectividade cai — não que a criptografia subjacente seja sólida, o que é, mas qual é a política operacional para a lacuna offline.

a pergunta que apenas a implementação responderá

O ENS da Ethereum enfrentou uma tensão análoga em 2022 quando as carteiras de hardware com capacidade offline não conseguiam resolver documentos DID sem conectividade — o caminho de resolução assumiu a mesma conectividade que o hardware foi projetado para evitar. A solução da comunidade foi o cache offline de documentos DID com timestamps de obsolescência explícitos que os verificadores poderiam escolher aceitar ou rejeitar com base na tolerância ao risco. Levou um ano de discussão no ecossistema para convergir.

As implementações de credenciais soberanas do Sign estão mais adiantadas nessa conversa. O piloto Digital SOM do Quirguistão, a parceria de Serra Leoa, a integração de Abu Dhabi — todos eles eventualmente enfrentarão isso nas implementações de campo. A pergunta que não consigo responder apenas com o whitepaper é se o Sign tem uma política de revogação primeiro offline incorporada à camada da carteira, ou se a lacuna offline é algo que os clientes soberanos precisarão projetar suas próprias soluções operacionais.

Essa é a pergunta que apenas os dados de implementação ao vivo realmente responderão.