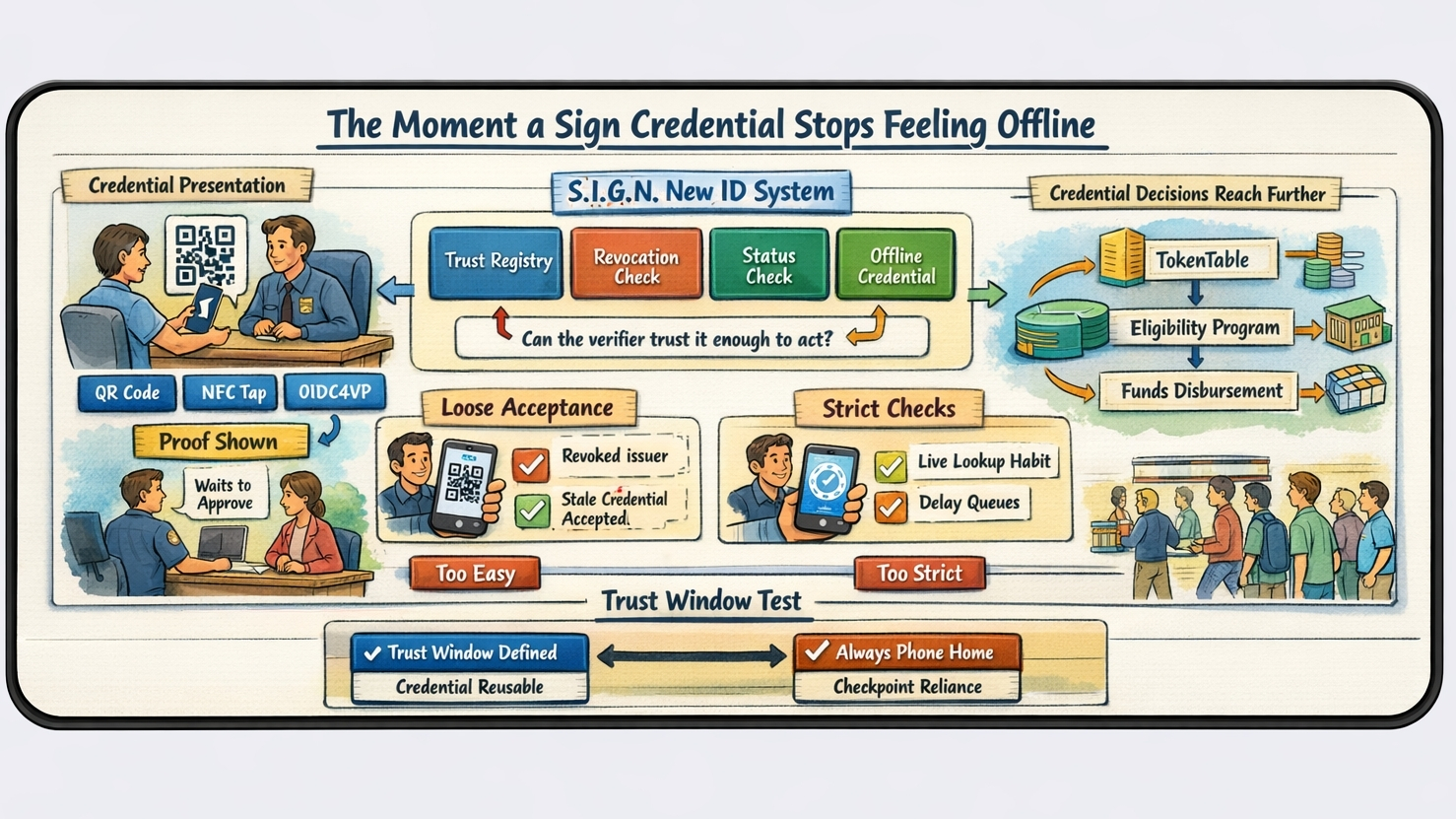

O que tornou isso real para mim não foi um painel ou um documento técnico. Foi uma mesa de benefícios. Um cidadão mostra uma credencial QR, a tela diz que a prova está lá, e o oficial ainda espera antes de permitir que o pagamento prossiga. Esse é o momento em que o S.I.G.N. muda de forma. O Novo Sistema de ID do Sign suporta verificação reutilizável sem APIs centrais de "consultar minha identidade", e também suporta registros de confiança, revogação ou verificações de status, e apresentação offline de QR ou NFC. Coloque tudo isso dentro de um fluxo de governo para pessoa e a pergunta mais difícil não é mais "essa pessoa pode mostrar uma credencial?" Torna-se "o verificador pode confiar o suficiente para agir agora?"

É por isso que eu não acho que o principal problema de identidade do Sign seja a emissão. É a aceitação. No S.I.G.N., o credencial pode ficar em uma carteira de titular não custodiada, o emissor pode ser credenciado, o esquema pode ser válido, e a prova pode ser apresentada de forma limpa através do OIDC4VP, QR, ou NFC. Nada disso resolve automaticamente a última decisão. O verificador ainda tem que decidir se o registro de confiança atual e o estado atual de revogação ou status são fortes o suficiente para liberação. Em uma pilha do Sign, essa decisão não permanece dentro da identidade. Ela atinge diretamente o TokenTable, a elegibilidade do programa, e o ponto onde o valor realmente se move.

É aqui que a promessa se torna mais frágil do que parece à primeira vista. O Sign quer verificação reutilizável sem fazer cada instituição retornar para uma gigantesca base de dados de identidade. Esse é o instinto certo. Mas no momento em que um verificador se torna incerto sobre a atualidade, o sistema começa a voltar para o comportamento de consulta ao vivo, mesmo que evite a antiga forma de banco de dados em nome. O credencial é portátil. A confiança nesse credencial ainda pode não ser. Essa lacuna importa mais do que as pessoas pensam porque os verificadores não são julgados por respeitar ideais de arquitetura. Eles são julgados por deixar a pessoa errada passar ou liberar o pagamento errado.

Duas consequências ruins estão aqui. Se um verificador aceita um credencial apresentado offline muito facilmente, a confiança obsoleta vaza. Um emissor revogado, um bit de status desatualizado, ou um credencial que não deveria mais passar pode viajar mais longe do que a política pretendia. Se o verificador insiste em uma verificação nova a cada vez, o oposto acontece. O sistema silenciosamente reconstrói um hábito de ponto de verificação em torno da infraestrutura de status. Agora o usuário está segurando um credencial reutilizável, mas a instituição ainda se sente mais segura esperando por uma resposta a mais de fora do credencial antes de agir. Isso não é uma pequena irritação de UX.

Eu acho que isso importa mais no Sign porque os documentos não descrevem a identidade como uma camada decorativa. A Nova ID alimenta a execução real. Os documentos do Novo Dinheiro apresentam a distribuição G2P como identidade e elegibilidade primeiro, seleção de trilhos em segundo, distribuição de TokenTable em terceiro, liquidação depois disso, e então um pacote de auditoria por cima. Portanto, a hesitação de um verificador não é algum problema lateral na borda do produto. Pode se tornar o portão oculto antes de todo o fluxo a jusante. Um motor de distribuição determinístico só parece determinístico depois que alguém decide que a prova é atual o suficiente para confiar.

É também por isso que eu não deixaria o artigo parar em “privacidade” ou “portabilidade”. A verdadeira pressão recai sobre a parte confiável. Um oficial de banco, verificador de agência, ou prestador de serviços é quem tem que conviver com a má aceitação se a resposta de status estava errada, atrasada ou ausente. Sob esse tipo de culpa, as instituições geralmente pedem mais uma verificação, não uma a menos. Portanto, mesmo que o S.I.G.N. evite APIs centrais de “consultar minha identidade” no papel, o comportamento do verificador ainda pode recriar uma versão mais suave dessa dependência na prática. Não porque a criptografia falhou. Porque a responsabilidade muda o que as pessoas estão dispostas a confiar.

Meu teste para o Sign é muito simples agora. O S.I.G.N. pode definir uma janela de confiança que permita a um verificador agir com confiança sem ligar para casa a cada vez? Se puder, então o credencial realmente se torna reutilizável no sentido forte, não apenas no sentido de demonstração. Se não puder, o Sign ainda será útil, mas se comportará menos como uma identidade portátil e mais como uma rede de pontos de verificação educados que ainda precisam de uma segunda resposta antes que o dinheiro ou o acesso se movam.

@SignOfficial $SIGN #SignDigitalSovereignInfra