$SIGN #SignDigitalSovereignInfra @SignOfficial

Eu costumava pensar que os sistemas de identidade falhavam por causa da tecnologia fraca. Experiência do usuário ruim, más integrações, talvez problemas de escalabilidade. É assim que a maioria das pessoas explica. Mas quanto mais eu olho para implementações reais, especialmente aquelas ligadas a instituições e infraestrutura soberana, realmente não falha lá.

Falha mais cedo.

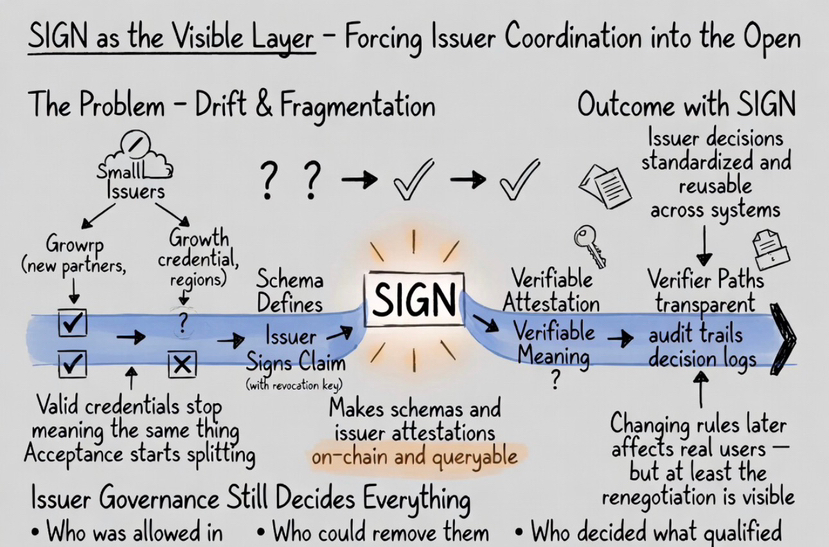

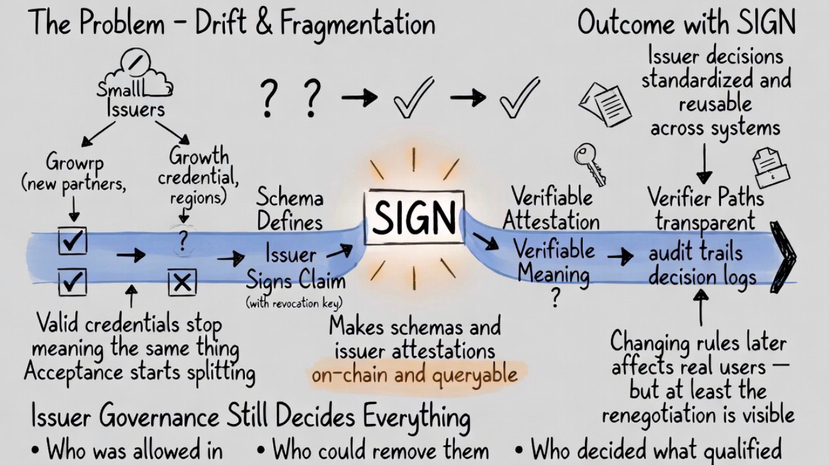

A quem é permitido emitir, revogar e credenciar. Essa parte parece pequena do lado de fora. Não é. Acaba se tornando o sistema em si.

E isso está começando a importar mais agora, não menos. Porque os sistemas estão saindo de pequenos experimentos para uso real. Mais parceiros, mais regiões, mais regras. É exatamente onde as decisões dos emissores deixam de ser simples.

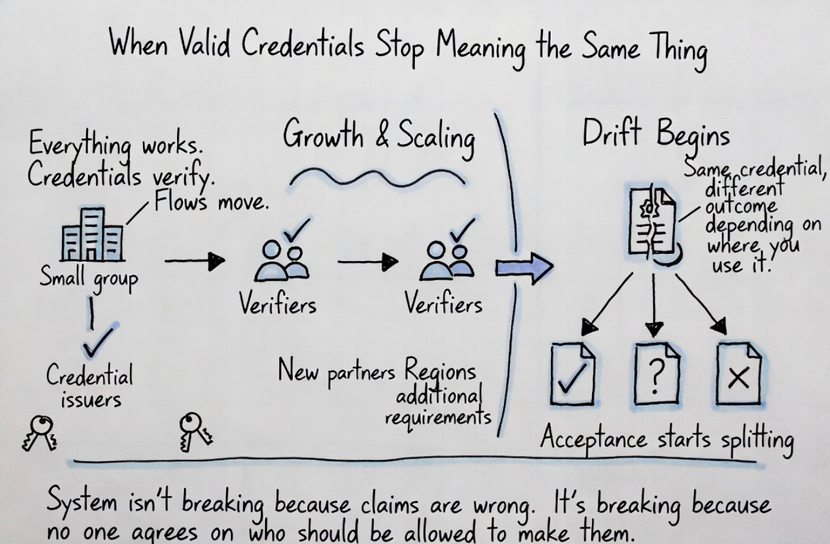

O que continuava me incomodando era como esses sistemas não falham imediatamente. No começo, tudo funciona. Credenciais verificam, fluxos se movem, nada parece quebrado. Mas com o tempo, algo começa a desviar.

A mesma credencial não é mais aceita em todos os lugares. Diferentes equipes começam a confiar em diferentes emissores. E se você perguntar quem ainda deve ser autorizado a emitir, não há uma resposta clara.

Foi quando começou a fazer sentido para mim. O sistema não está quebrando porque as reivindicações estão erradas. Está quebrando porque ninguém realmente concorda sobre quem deve ser autorizado a fazê-las.

Quando olhei para o Sign Protocol com isso em mente, deixou de parecer apenas mais uma configuração de atestação. À primeira vista, parece limpo.

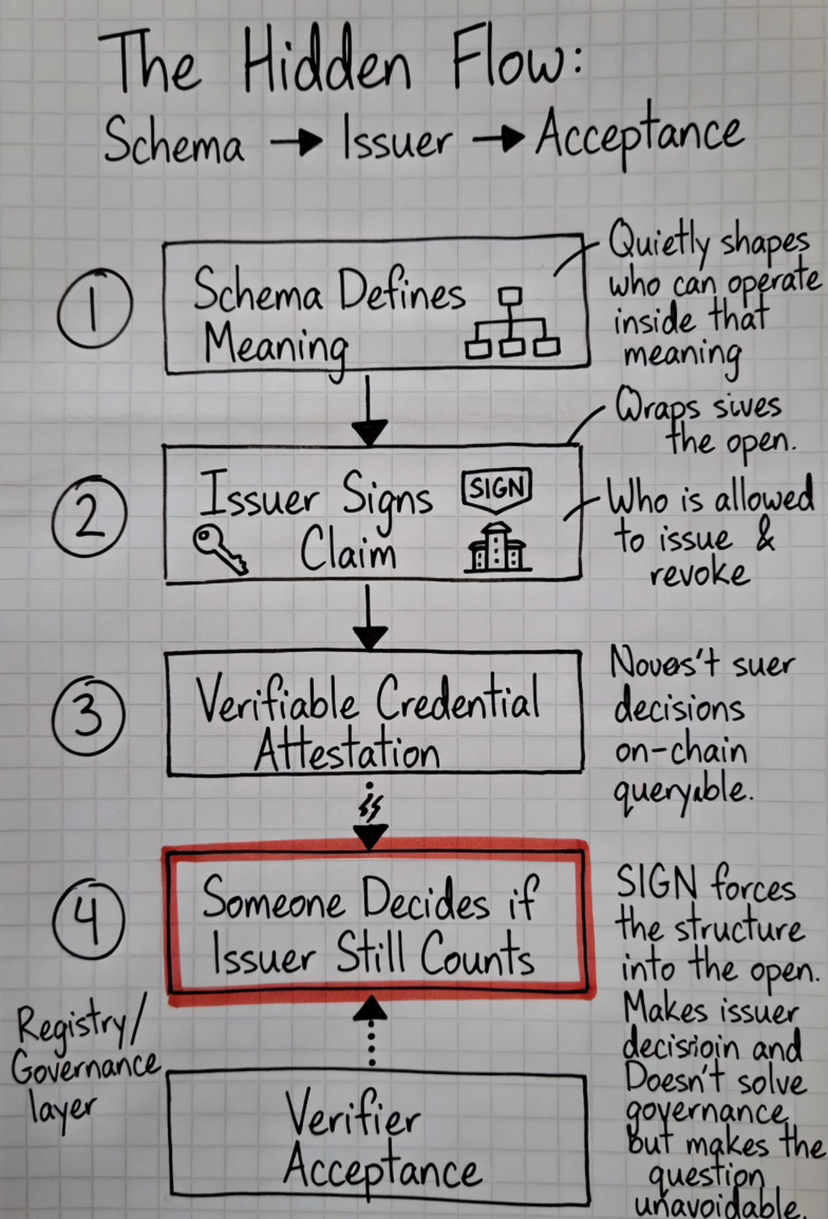

O esquema define a reivindicação, o emissor assina, o verificador verifica.

Feito.

Mas quanto mais eu refletia sobre isso, mais eu via o mesmo fluxo por baixo de tudo. O esquema define o significado, o emissor é autorizado a operar, a reivindicação é criada e então alguém decide se aquele emissor ainda conta.

Uma vez que percebi isso, foi difícil não vê-lo em toda parte.

O que me surpreendeu é que definir um esquema não define apenas dados. Ele molda silenciosamente quem pode operar dentro desse significado, quem pode perder esse acesso mais tarde por meio de revogação e como outros decidem aceitar ou ignorar essas reivindicações.

O SIGN não diz a quem confiar. Mas também não te deixa ignorar essa questão. Ele força a estrutura a ficar em aberto, tornando esquemas e atestações de emissor on-chain e consultáveis. Ele padroniza como a confiança é expressa, para que diferentes sistemas possam contar com as mesmas decisões de emissor sem ter que checar tudo de novo e de novo.

É por isso que começou a parecer menos uma ferramenta para mim e mais uma camada onde essas decisões se tornam inevitáveis.

Eu vi isso acontecer em configurações simples. Uma rede começa com um pequeno grupo de emissores aprovados e tudo funciona bem. As credenciais são consistentes, as decisões são fáceis, todos confiam nas mesmas poucas fontes.

Então ele cresce.

Novos parceiros entram. Novas regiões. Novos requisitos.

Você já pode ver isso começando a aparecer em sistemas mais novos. Assim que eles escalam um pouco, as decisões dos emissores deixam de ser óbvias.

Agora, de repente, você precisa decidir quem é adicionado, quem é removido, quem mantém sua autoridade. E é aqui que deixa de ser limpo.

Algumas partes do sistema aceitam novos emissores. Outras não. Emissores antigos continuam operando mesmo quando provavelmente não deveriam mais. Nada realmente quebra na superfície, mas a aceitação começa a se dividir.

Mesma credencial, resultado diferente dependendo de onde você a usa.

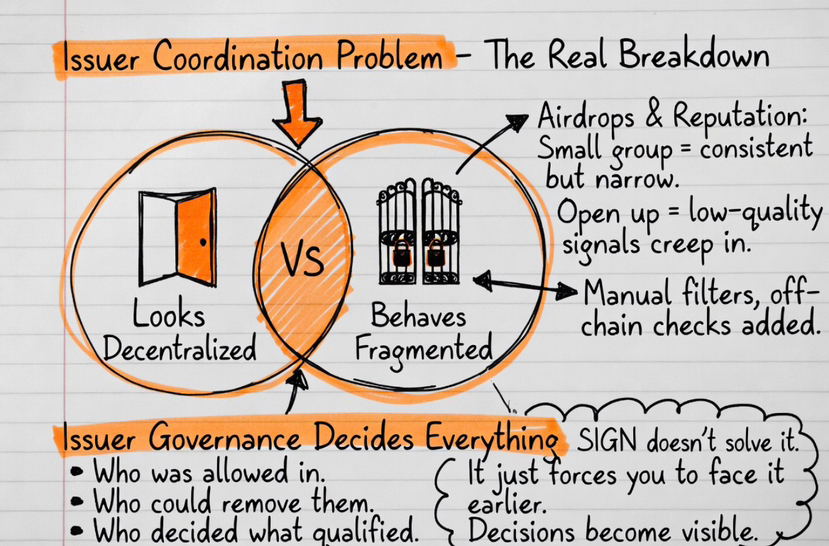

Você vê a mesma coisa em airdrops e sistemas de reputação. Se um pequeno grupo controla a emissão, as coisas permanecem consistentes, mas estreitas. Se você abre, sinais de baixa qualidade começam a aparecer. Então os projetos começam a adicionar filtros manuais, verificações off-chain, validação extra.

Nesse ponto, a credencial on-chain não é suficiente por si só. Ela se torna apenas um sinal entre muitos.

Foi quando parei de pensar nisso como um problema de identidade. Parece um sistema de credenciais, mas honestamente se comporta mais como um problema de coordenação de emissor.

Ainda parece descentralizado na superfície. Qualquer um pode emitir, qualquer um pode verificar. Mas na prática, apenas alguns emissores realmente importam.

É por isso que a governança do emissor acaba decidindo tudo. Esquemas definem o que pode ser dito, emissores decidem quem recebe essa declaração, e verificadores decidem quais emissores aceitam. Todo o resto meio que segue a partir disso.

E o que realmente mudou para mim foi perceber que o SIGN não resolve essa parte para você. Ele apenas te força a encarar isso mais cedo do que a maioria dos sistemas.

Porque uma vez que os esquemas estão ativos e as credenciais já estão em uso, mudar as regras do emissor mais tarde não é apenas uma pequena atualização. Isso afeta usuários reais, fluxos de trabalho reais, decisões reais. Você não está apenas ajustando o sistema nesse ponto, você está basicamente renegociando a confiança.

Então agora, quando as pessoas perguntam por que os sistemas de identidade falham, eu não olho mais para as credenciais.

Eu olho para a camada de emissor.

Quem foi autorizado a entrar.

Quem poderia removê-los.

Quem decidiu o que “qualificado” realmente significava.

Porque se essa parte é fraca, o sistema não falha de forma barulhenta. Ele continua produzindo credenciais válidas.

Eles simplesmente param de significar a mesma coisa para todos.

E é geralmente onde a confiança realmente quebra.