O Controle É o Verdadeiro Ponto de Falha

Quando olhei pela primeira vez para a implementação do S.I.G.N., presumi que o maior risco eram nós técnicos travando, APIs falhando ou bancos de dados se corrompendo. Mas quanto mais eu investigava, mais óbvio se tornava: as falhas quase nunca vêm apenas da tecnologia. Elas vêm do controle ou, melhor dizendo, da falta de controle claro. Quem decide o que roda, quem pode aprovar mudanças e quem pode ser responsabilizado quando as coisas dão errado. É aí que a maioria dos sistemas colapsa silenciosamente.

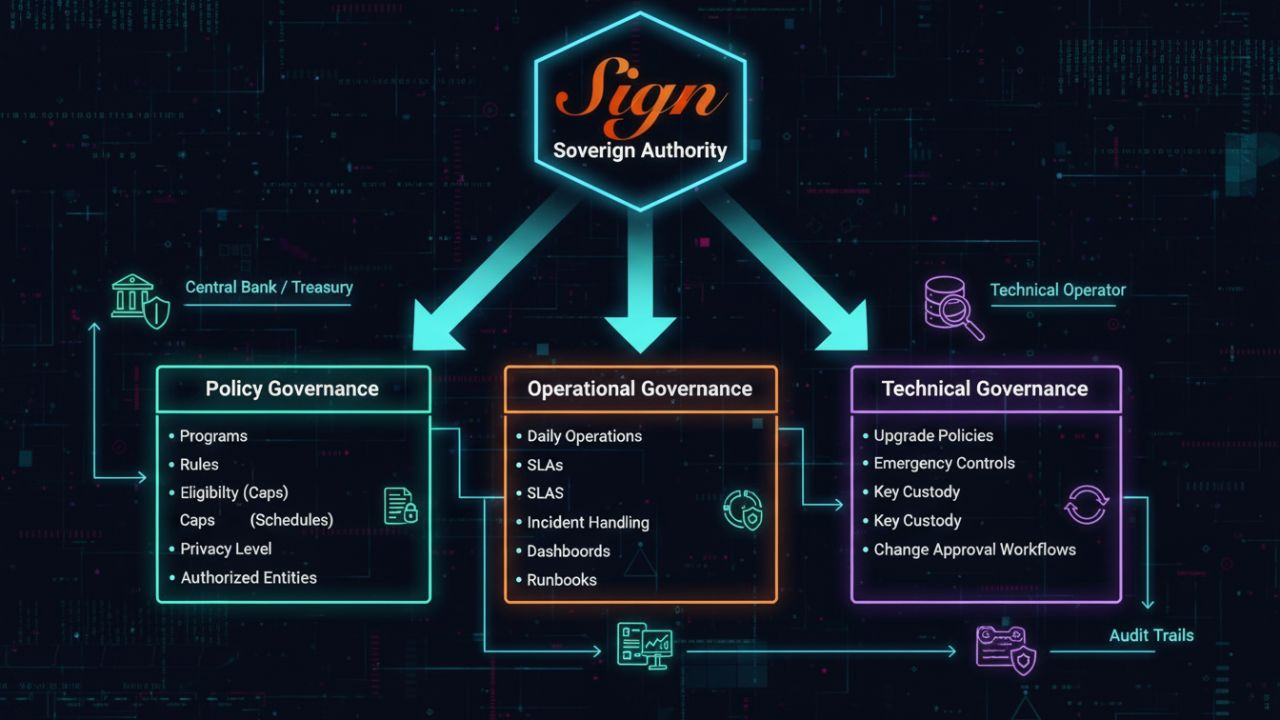

A Governança Não É Opcional

O que me impressionou imediatamente é como o modelo separa a governança em três camadas. A governança de políticas decide o 'o quê': quais programas existem, quem se qualifica ou quais regras se aplicam e até mesmo qual nível de privacidade é imposto. A governança operacional lida com o 'como': quem opera o sistema diariamente, como o tempo de atividade é medido, como os incidentes são tratados e como as evidências são capturadas. A governança técnica define o 'quem pode mudar o quê': atualizações, ações de emergência, custódia de chaves e aprovações. Remover qualquer uma dessas camadas e o sistema não se torna mais simples, ele se torna frágil.

Funções São Projetadas para Prevenir Catástrofes

Aprendi algo mais rapidamente: funções não se tratam de hierarquia, mas de limites. Uma autoridade soberana aprova políticas e ações de emergência, mas não opera a infraestrutura. Autoridades de identidade gerenciam esquemas e registros de confiança, mas não distribuem fundos. Operadores executam os nós e APIs, mas não decidem políticas. Auditores revisam tudo, mas não executam nada. À primeira vista, parece ineficiente. Mais aprovações, mais coordenação, mais atrito. Mas esse atrito é exatamente o que mantém um sistema vivo sob pressão.

Chaves São Mais do Que Ferramentas de Segurança

A gestão de chaves em S.I.G.N. não é apenas uma caixa de verificação. Chaves de governança controlam atualizações e ações de emergência. Chaves de emissor assinam credenciais. Chaves de operador executam a infraestrutura. Chaves de auditoria desbloqueiam conjuntos de dados quando eu preciso. Cada chave tem suas próprias restrições: multisig para governança, HSM-backed para emissores, rotação programada e recuperação testada. Nada crítico depende de uma única pessoa ou ponto de falha. É aí que o controle se torna aplicável, não teórico. embora tenha pouca dúvida, mas continuarei observando.

Mudanças São Governadas Não Apenas Implantadas

Eu costumava pensar que implantar uma atualização era simples: mesclar, enviar, pronto. Em S.I.G.N., isso é uma receita para o caos. Cada mudança requer um pedido, uma justificativa, uma avaliação de impacto em segurança, disponibilidade e privacidade, um plano de reversão, aprovações e um registro de implantação detalhado. Até mudanças de configuração são tratadas seriamente. Parece pesado, mas força a responsabilidade. Cada ação deixa um rastro. Cada decisão é explicável. A tarefa principal é que, em meio ao caos, a coisa vai segurar?

Operações Esperam Falhas

Outra coisa que percebi é que operações não são construídas na esperança, mas na expectativa. Monitoramento não é apenas tempo de atividade; ele rastreia verificação de emissão, distribuição, conversões de ponte, latência de API e saúde dos nós. A resposta a incidentes não é reativa; é predefinida com níveis de severidade, planos de comunicação e pós-mortems. Mesmo modos degradados de somente leitura ou emissão limitada são intencionais. O sistema não finge que a falha não vai acontecer. Ele apenas se recusa a deixá-la invisível.

Auditoria É Nativa Não Opcional

O que realmente se destacou para mim é a auditoria. Não é um pensamento posterior ou uma verificação externa. Auditores rastreiam tudo: regras, provas de identidade, registros de revogação, manifestos de distribuição, liquidações e relatórios de reconciliação. Evidências exportadas são estruturadas, assinadas e pseudônimas quando necessário. Transparência não se trata de mostrar tudo publicamente, mas de garantir que tudo possa ser provado mais tarde. Esse nível de rastreabilidade muda completamente como eu penso sobre responsabilidade.

Governança Vem Com Compensações

Eu não vou fingir que isso é sem esforço. Mais governança, mais separação, mais aprovações, isso desacelera as decisões. Em escala soberana, os atrasos não são apenas técnicos, eles são institucionais. A velocidade é sacrificada por controle e confiança. Essa é a compensação e ela não desaparece. O sistema não é projetado para agilidade, é projetado para credibilidade.

Confiança Que Pode Sobreviver ao Exame

Depois de passar um tempo com esse modelo, parei de vê-lo como 'apenas software' ou um framework. É um modelo para sistemas que podem sobreviver à pressão, exame e erros. O controle é distribuído, as ações são restritas, as operações são observáveis e as auditorias são nativas. É otimizado não para velocidade ou simplicidade, mas para confiança que escala e, uma vez que você vê isso dessa forma, tudo o mais começa a fazer sentido.

#SignDigitalSovereignInfra $SIGN