Por muito tempo, assumi que os sistemas digitais eventualmente convergiriam para uma única camada coerente de verdade.

A lógica parecia direta. Se as blockchains pudessem tornar os dados imutáveis e transparentes, então identidade, capital e execução deveriam gradualmente se alinhar sobre essa base. Com o tempo, a verificação se tornaria portátil, a reputação persistiria entre as aplicações e a confiança pararia de ser redefinida toda vez que alguém se mudasse entre plataformas.

A adoção, eu pensei, simplesmente seguiria a coerência.

Mas o que vi na prática parecia muito diferente.

O mesmo usuário apareceu como uma entidade completamente diferente em aplicativos. Credenciais que eram significativas em um sistema tornaram-se irrelevantes no momento em que saíram dele. O capital se movia entre redes que não tinham consciência da verificação anterior, conformidade ou contexto de identidade.

Nada estava tecnicamente quebrado.

No entanto, nada foi adiante.

Essa realização mudou como comecei a pensar sobre infraestrutura digital. O problema não era que os sistemas não funcionavam. O problema era que funcionavam de forma isolada.

A confiança existia, mas não persistia.

À primeira vista, isso parece ineficiência, mas o problema mais profundo é a repetição. Cada aplicativo reconstrói a identidade do início. Cada fluxo de trabalho exige nova verificação. Cada mecanismo de distribuição define sua própria lógica de elegibilidade como se nenhum contexto anterior existisse.

Em outras palavras, não há memória compartilhada.

Isso cria uma forma sutil de atrito. Não é o tipo que impede os usuários imediatamente. Em vez disso, acumula-se silenciosamente. Cada vez que um usuário deve re-verificar a identidade, re-submeter credenciais ou re-estabelecer elegibilidade, a experiência se torna ligeiramente mais frágil.

Eventualmente, as pessoas param de voltar.

O que inicialmente parece um problema de experiência do usuário é na verdade um problema arquitetônico. O elemento que falta não é a infraestrutura em si, mas a continuidade.

Conceitos como identidade verificável ou execução em cadeia são frequentemente discutidos como recursos independentes. Eles são visíveis, impressionantes e frequentemente destacados nas narrativas de produtos. Mas recursos sozinhos não criam sistemas duráveis.

A infraestrutura se comporta de maneira diferente.

Infraestrutura funciona melhor quando desaparece. Remove etapas em vez de adicioná-las. Permite que interações avancem sem exigir que os usuários se reprovem constantemente.

Essa mudança—de recursos visíveis para continuidade invisível—mudou como eu avalio novos sistemas.

Em vez de perguntar o que um protocolo afirma habilitar, comecei a fazer um conjunto mais simples de perguntas:

Este sistema elimina o esforço repetido?

Isso permite que ações anteriores permaneçam significativas mais tarde?

Ele apoia silenciosamente a interação sem exigir constantemente atenção?

Os sistemas que perduram tendem a fazer exatamente isso. Eles reduzem a complexidade para o usuário reorganizando a complexidade nos bastidores.

Quando encontrei pela primeira vez o Sign Protocol, não o reconheci imediatamente através dessa lente.

A princípio, parecia outra tentativa de formalizar a confiança digital. O Crypto explorou essa ideia muitas vezes antes—estruturas de identidade, camadas de credenciais, sistemas de prova. A narrativa muitas vezes gira em torno da descentralização e da remoção de intermediários.

Mas quanto mais olhei para a arquitetura, mais a estrutura parecia diferente.

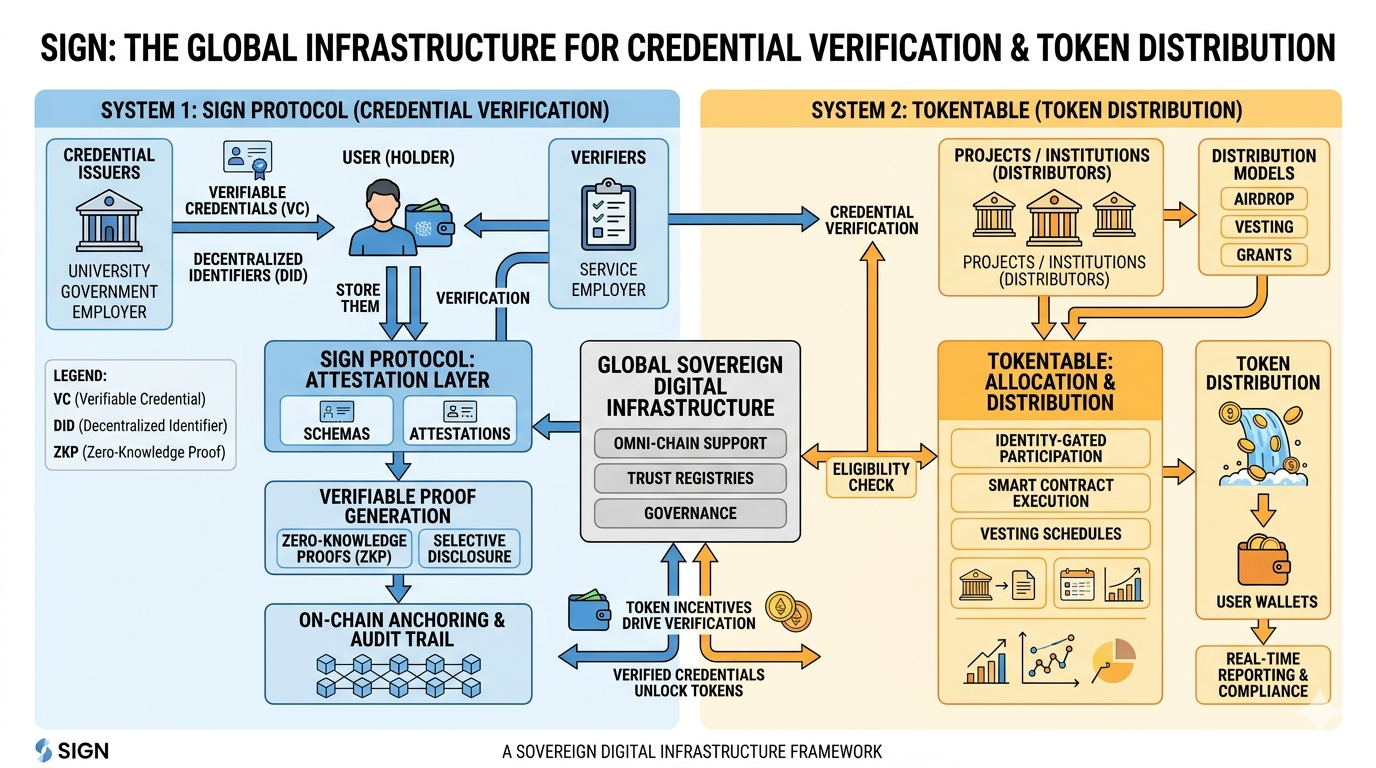

O conceito de S.I.G.N. não é apresentado meramente como um protocolo ou uma rede independente. Em vez disso, é descrito como uma arquitetura de sistema de grau soberano projetada para estruturar como os sistemas digitais interagem entre si.

Essa distinção é sutil, mas muda a conversa.

S.I.G.N. não tenta substituir sistemas existentes. Não requer uma pilha unificada ou força cada aplicativo a entrar em um único ambiente. Em vez disso, define uma maneira de organizar identidade, verificação e execução para que o contexto possa persistir entre diferentes sistemas.

Em vez de perguntar se a identidade pode ser descentralizada, a arquitetura faz uma pergunta mais prática:

A identidade pode atuar como um âncora estável em vários ambientes, enquanto as alegações verificáveis levam o contexto adiante?

Isso reformula completamente o objetivo. O objetivo não é a uniformidade. É a continuidade.

No núcleo dessa arquitetura estão dois primitivos simples: esquemas e atestações.

Esquemas definem a estrutura das alegações. Eles atuam como um vocabulário compartilhado que permite que diferentes sistemas interpretem informações de forma consistente. Em vez de forçar implementações idênticas, esquemas alinham significados para que múltiplos aplicativos possam entender a mesma verificação.

Atestações são declarações estruturadas emitidas sobre uma identidade. Elas podem representar elegibilidade, reputação, status de conformidade ou prova de que uma ação específica ocorreu.

A parte interessante não é simplesmente que essas alegações existem.

A parte importante é que eles podem persistir.

Atestações podem ser públicas ou privadas dependendo do contexto. Podem ser divulgadas seletivamente em vez de totalmente reveladas. E porque são indexadas e consultáveis, outros sistemas podem referenciá-las sem exigir que todo o processo de verificação aconteça novamente.

Isso transforma a verificação em algo reutilizável em vez de algo constantemente recriado.

Claro, a reutilização não acontece automaticamente. Depende de esquemas compartilhados e emissores confiáveis. A interoperabilidade, portanto, torna-se estruturada em vez de universal.

Mas essa estrutura é precisamente o que permite que a confiança viaje entre os sistemas em vez de permanecer trancada dentro deles.

A arquitetura também inclui componentes complementares, como TokenTable e EthSign.

TokenTable foca na lógica de distribuição e alocação. Define como capital ou tokens são liberados ao longo do tempo, sob condições específicas e para participantes específicos. Em outras palavras, estrutura fluxos econômicos em torno da elegibilidade verificável.

EthSign formaliza acordos em resultados criptograficamente verificáveis. Assinaturas tornam-se mais do que uma aprovação momentânea—tornam-se registros atestáveis que podem ser referenciados mais tarde como prova de execução.

Um detalhe importante é que esses componentes não são subsistemas rígidos do S.I.G.N.

Eles permanecem ferramentas independentes que podem ser implantadas separadamente. Dentro de uma implantação S.I.G.N., são compostos apenas quando suas capacidades são necessárias.

Essa modularidade importa. Sistemas do mundo real raramente operam dentro de um único ambiente.

Fluxos de trabalho financeiros geralmente se estendem por múltiplas camadas: interfaces públicas, bancos de dados privados, verificações de conformidade e supervisão regulamentada. A identidade pode ser verificada em um lugar, enquanto a execução ocorre em outro lugar totalmente diferente.

S.I.G.N. tenta alinhar-se com essa realidade.

A identidade serve como a âncora, enquanto as atestações levam adiante o contexto necessário para decisões. A execução pode ocorrer em ambientes controlados, mas ainda assim referenciar a história verificável.

Mecanismos de privacidade reforçam esse design. Nem toda alegação deve ser pública. Instituições muitas vezes precisam provar algo sem expor todo o conjunto de dados por trás disso.

Divulgação seletiva permite que sistemas revelem apenas o que é necessário para uma interação específica.

Isso se torna particularmente relevante em regiões onde a infraestrutura digital está se expandindo rapidamente, mas muitas vezes sem uma integração profunda.

Em partes do Oriente Médio e da Ásia do Sul, por exemplo, muitos sistemas digitais estão sendo construídos rapidamente—sistemas de ID nacionais, plataformas fintech, programas de distribuição. No entanto, eles frequentemente operam como silos separados.

A identidade torna-se fragmentada. A verificação torna-se localizada. A confiança torna-se situacional em vez de portátil.

Uma arquitetura como a S.I.G.N. não resolve automaticamente esses problemas. Mas introduz uma estrutura onde os sistemas podem começar a compartilhar verificação estruturada em vez de recriá-la independentemente.

O verdadeiro teste de tal modelo não é o design teórico. É o uso repetido.

Os mercados frequentemente recompensam o que é visível—novos recursos, lançamentos de tokens, ciclos narrativos. Mas a infraestrutura tende a crescer silenciosamente.

Aparece quando os usuários param de repetir ações. Quando os sistemas não revalidam mais a mesma identidade várias vezes. Quando os fluxos de trabalho continuam suavemente em vez de reiniciar do começo.

Esse tipo de uso é mais lento para surgir e mais difícil de medir.

Depende também fortemente dos padrões de adoção. Se a identidade permanecer opcional na maioria dos fluxos de trabalho, as atestações continuarão subutilizadas. Se os desenvolvedores tratarem os primitivos de verificação como complementos opcionais em vez de camadas fundamentais, a fragmentação simplesmente reaparecerá de outra forma.

Há também um efeito de limiar. Para que a verificação reutilizável importe, deve haver interação repetida suficiente entre os sistemas.

Sem essa densidade de atividade, os benefícios permanecem principalmente teóricos.

É por isso que a complexidade sozinha não é um sinal confiável de progresso. Um sistema pode conter muitos componentes sem necessariamente melhorar a experiência do usuário.

O que importa é se o comportamento se torna mais simples e previsível ao longo do tempo.

S.I.G.N. não elimina a complexidade. Em vez disso, reorganiza-a para que identidade, verificação e execução possam apoiar uns aos outros.

Se isso leva à clareza depende de como é implementado.

Pessoalmente, parei de prestar atenção em anúncios e comecei a observar padrões em vez disso. Sinais de que a infraestrutura está se formando silenciosamente sob aplicativos visíveis.

Aplicativos onde a identidade é necessária em vez de opcional.

Usuários interagindo várias vezes sem precisar repetir a verificação.

Atestações referenciadas em diferentes contextos em vez de recriadas.

Emissores e verificadores mantendo atividade consistente ao longo do tempo.

Não picos.

Continuidade.

Porque é quando um sistema começa a se comportar como infraestrutura em vez de um recurso.

Uma vez acreditei que se uma ideia fazia sentido lógico, ela eventualmente se tornaria necessária.

Mas a necessidade raramente surge apenas da lógica.

Ela emerge da repetição.

De sistemas que lembram interações anteriores.

De processos que param de pedir aos usuários que provem novamente.

De estruturas que permitem que a confiança avance em vez de começar de novo.

A diferença entre uma ideia que soa importante e a infraestrutura que se torna indispensável não é a elegância do design.

É se as pessoas o utilizam novamente.

Silenciosamente.

Repetidamente.

E sem nem perceber que está lá.

@SignOfficial #SignDigitalSovereignInfra $SIGN