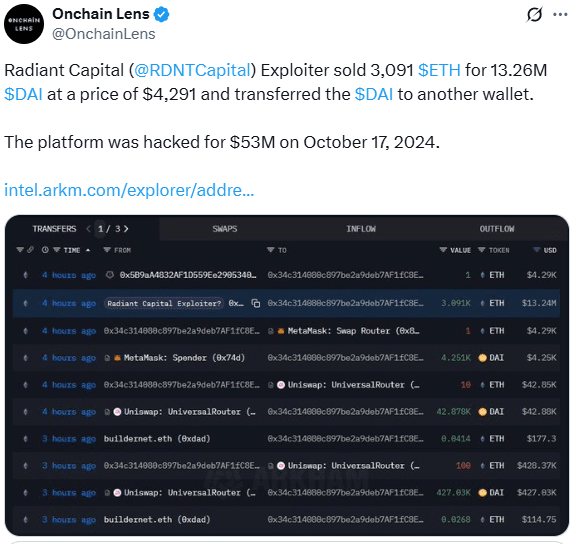

Radiant Capital se confruntă cu o altă lovitură în urma atacului cibernetic din octombrie 2024. Hackerul, care a drenat 53 de milioane de dolari din protocol la momentul respectiv, a vândut acum 3.091 ETH în valoare de 13,26 milioane de dolari, transferând imediat veniturile către un alt portofel.

Vânzarea ETH pentru stablecoins DAI

Conform datelor Onchain Lens, hackerul și-a convertit deținerile de Ethereum în stablecoins DAI la un curs de 4.291 $ per ETH, totalizând 13,26 milioane de dolari.

Imediat după conversie, întreaga sumă a fost mutată într-o nouă adresă de portofel - o mișcare care sugerează că atacatorul încă încearcă să își ascundă urmele și să evite monitorizarea pe blockchain.

Această vânzare reprezintă doar o fracțiune din cei 53 de milioane de dolari furați în timpul exploatării din 17 octombrie 2024 pe protocolul de împrumut cross-chain Radiant Capital. Se pare că hackerul își lichidează treptat diferite poziții de criptomonedă din furtul inițial.

Un atac planificat cu săptămâni înainte

Investigațiile au dezvăluit că atacul a fost planificat și executat meticulos în mai multe etape:

🔹 2 octombrie 2024 – Contracte smart malițioase au fost desfășurate pe rețele blockchain, inclusiv Arbitrum, Base, BSC și Ethereum.

🔹 16–17 octombrie 2024 – Exploatarea a vizat mecanismul de securitate multisig 3 din 11 al Radiant, deghizat ca o ajustare de emisii de rutină.

🔹 Hackerii pregătiseră infrastructura cu săptămâni înainte, coordonând o lovitură simultană pe mai multe rețele.

Legături nord-coreene și malware macOS

Experții în securitate au legat breșa de actori sponsorizati de statul nord-coreean care au folosit un malware specializat macOS numit INLETDRIFT.

Acest malware a oferit atacatorilor acces backdoor și a permis atacuri man-in-the-middle asupra proceselor de semnare a tranzacțiilor. Dezvoltatorii au văzut detalii legitime ale tranzacțiilor pe ecranele lor în timp ce comenzi malițioase erau executate pe portofelele lor hardware.

Cum a intrat hackerul

Lanțul atacului a început pe 11 septembrie 2024, când un dezvoltator de la Radiant Capital a primit un mesaj Telegram falsificat. Atacatorul s-a prezentat ca un fost contractor de încredere, cerând feedback asupra unui „Raport de Analiză a Hacker-ului Penpie.”

Mesajul a fost urmat de un e-mail care conținea un fișier ZIP care pretindea că deține o analiză PDF. În realitate, acesta conținea un fișier .app malițios cu malware-ul INLETDRIFT. Site-ul de găzduire pentru fișier a fost conceput pentru a arăta identic cu domeniul contractorului legitim.

Când a fost deschis, fișierul părea să afișeze conținut de analiză genuin, în timp ce instala în secret acces backdoor. Acest lucru a permis atacatorului să se conecteze la serverele de comandă și control și să execute o exploatare coordonată pe mai multe rețele blockchain simultan.

#cryptohacks , #RadiantCapital , #CyberSecurity , #Ethereum , #CryptoNews

Rămâi cu un pas înainte – urmează profilul nostru și rămâi informat despre tot ce este important în lumea criptomonedelor!

Notificare:

,,Informațiile și opiniile prezentate în acest articol sunt destinate exclusiv scopurilor educaționale și nu ar trebui considerate ca sfaturi de investiții în nicio situație. Conținutul acestor pagini nu ar trebui să fie considerat ca fiind financiar, de investiții sau orice altă formă de sfat. Avertizăm că investiția în criptomonede poate fi riscantă și poate duce la pierderi financiare.“