Nu este tipul zgomotos - nu există prăbușiri pe piață, nu există opriri ale lanțului. Doar o notificare liniștită de la un panou de monitorizare intern că cineva în canalul de risc a etichetat „cale de autorizare neobișnuită.” Tipul de mesaj care nu trezește publicul, dar trezește comitetul.

Comitetul apare întotdeauna în cele din urmă.

Până la 02:19 erau șase persoane în apel. Conformitate, inginerie de protocol, operațiuni de trezorerie și persoana al cărei loc de muncă întreg există pentru nopți ca aceasta: legătura de audit care pune întrebări lente în timp ce toți ceilalți caută în jurnal.

Nimic nu s-a stricat de fapt. Niciun bloc nu s-a oprit. Nicio întrerupere a validatorului. TPS părea perfect pe tabloul de bord.

Dar asta nu a fost punctul.

Punctul era permisiunile.

Undeva în lanțul de aprobat, un portofel a încercat să escaladeze autoritatea sa dincolo de limita inițial acordată. A eșuat—corect—dar încercarea a fost suficientă pentru a declanșa discuții. Pentru că în sistemele moderne, eșecul rareori începe cu throughput.

Începe cu cheile.

Aici este locul unde mitologia din jurul blockchain-urilor tinde să se prăbușească. Toată lumea vrea să vorbească despre tranzacții pe secundă, timpul de blocare, viteza de execuție. Acele numere arată curat pe slide-uri. Fac titluri bune. Asigură investitorii care își imaginează congestionarea ca inamicul.

Dar în practică, incidentele care mențin echipele de securitate treze nu sunt aproape niciodată cauzate de blocuri lente.

Acestea sunt cauzate de permisiuni expuse, autoritate ambiguă sau semnături care nu ar fi trebuit să existe în primul rând.

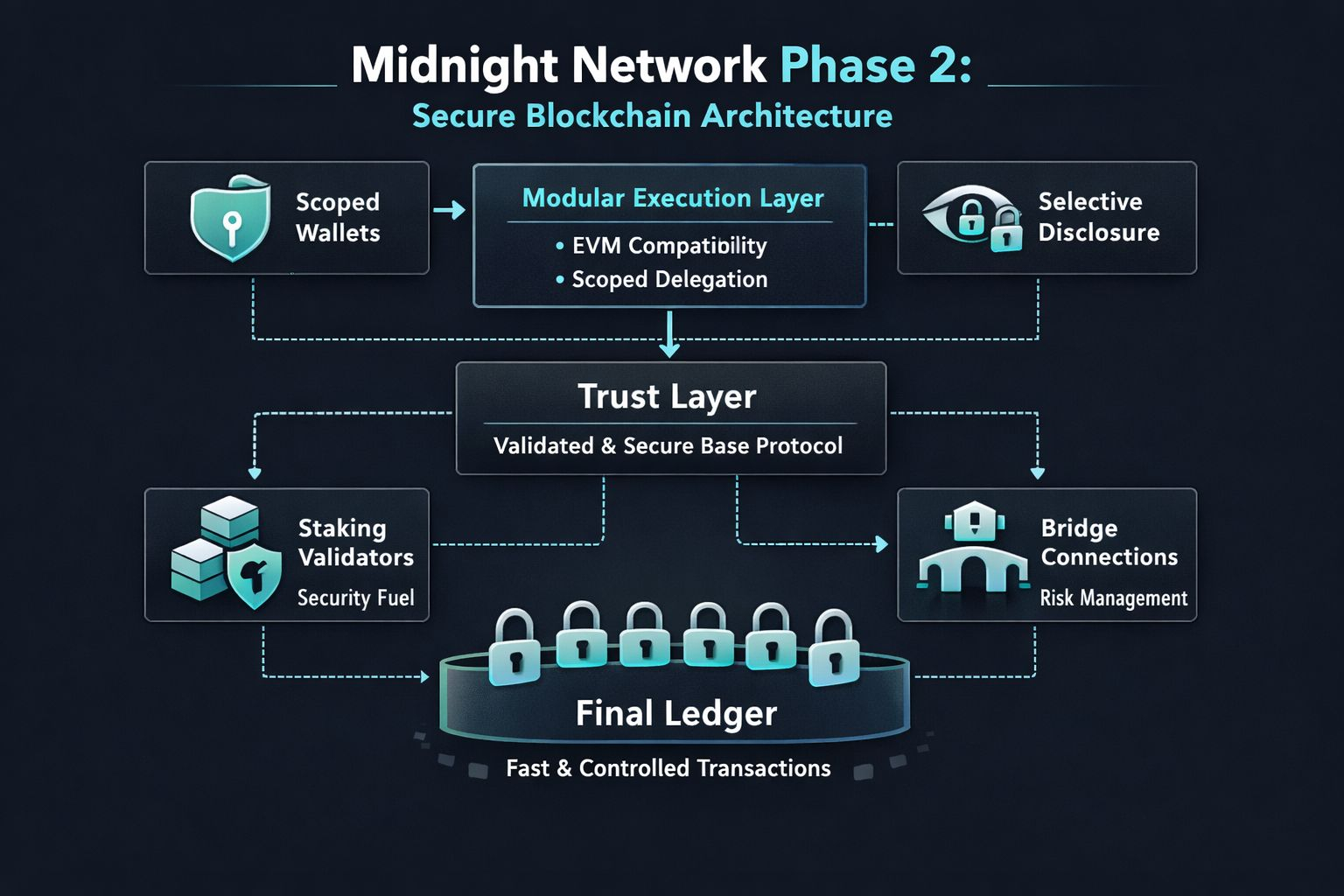

Rețeaua Midnight a fost concepută cu această presupunere în minte.

Nu că sistemele vor funcționa perfect—ci că guvernarea, confidențialitatea și autorizarea trebuie să supraviețuiască momentului în care nu o fac.

Se prezintă ca o blockchain de înaltă performanță, iar tehnic, această descriere este corectă. Blocurile se finalizează rapid, mediile de execuție sunt optimizate, iar dezvoltatorii pot desfășura instrumente familiare fără a se lupta cu platforma. Compatibilitatea EVM ajută în acest sens, deși în principal ca o reducere a fricțiunii pentru dezvoltatori mai degrabă decât un angajament filozofic. Portabilitatea instrumentelor contează pentru că inginerii au deja suficiente probleme.

Dar performanța nu este povestea.

Povestea este limitări.

La baza sa, Midnight separă execuția de încredere. Mediile de execuție modulare pot scala și evolua deasupra unui strat de bază conservator care presupune ce este mai rău despre comportamentul uman și gestionarea cheilor. Tranzacțiile pot fi executate rapid, dar stratul de încredere de dedesubt rămâne intenționat prudent cu privire la ceea ce înseamnă de fapt autoritatea.

Ceea ce duce la alegerea de design care continuă să reapară în acele apeluri târzii: permisiuni limitate.

În loc să acorde autoritate largă asupra portofelului și să sperăm că operatorii se comportă, Midnight se îndreaptă spre divulgarea selectivă și delegarea atent limitată. Confidențialitatea nu este tratată ca o caracteristică estetică—ci ca o limită operațională. Datele pot fi dezvăluite atunci când este necesar, dar nu se scurg automat prin sisteme sau participanți.

Pentru auditorii interni, acest lucru schimbă forma riscului.

Conversația nu mai este „cine a semnat această tranzacție?” și devine „ce era de fapt permis acelui cheie să facă?”

Această diferență contează mai mult decât alte o mie de tranzacții pe secundă.

În timpul apelului de la 02:19, cineva a rezumat în cele din urmă într-o propoziție care a circulat liniștit prin echipele de infrastructură:

„Delegarea limitată + mai puține semnături este următorul val de UX on-chain.”

Nu pentru că sună elegant, ci pentru că mai puține semnături înseamnă mai puține suprafețe expuse. Mai puține chei care se mișcă prin scripturi, API-uri sau medii compromise. Delegarea care este suficient de restricționată încât un atacator să nu poată transforma o mică permisiune în control sistemic.

Cu alte cuvinte, mai puține modalități pentru oameni de a strica lucrurile.

Stratul de confidențialitate al Midnight întărește această idee. Divulgarea selectivă permite sistemelor să verifice ceea ce trebuie fără a difuza detalii operaționale în întreaga rețea. Auditorii pot vedea ce este necesar. Validatorii confirmă ce este valid. Dar registrul nu dezvăluie automat întreaga structură internă a guvernării sau a tezaurului unui protocol.

Unii critici înțeleg greșit acest lucru ca opacitate.

În practică, este conținere.

Pentru că atunci când apar breșe—și inevitabil o fac—rareori se desfășoară lent.

Încrederea nu se degradează politicos—se rupe.

Eșecurile podurilor din anii recenti au demonstrat această lecție repetat. Infrastructura cross-chain concentrează adesea o autoritate uriașă în interiorul unui număr restrâns de chei, multisigs sau relayeri. Odată compromise, sistemul trece de la sigur la catastrofal fără avertisment. Registrul în sine rămâne tehnic funcțional în timp ce valoarea dispare printr-o gaură de autorizare care nu ar fi trebuit să existe niciodată.

Midnight recunoaște acele riscuri fără a pretinde că pot fi eliminate complet. Podurile poartă în continuare un pericol structural pentru că extind limitele de încredere dincolo de controlul unui singur sistem. Acea realitate nu este ascunsă în interiorul limbajului de marketing. Este discutată în revizuirile de arhitectură și dezbaterile de guvernare unde inginerii discută despre căile de aprobat portofelul și pragurile semnatarilor.

Aceleași dezbateri sunt mai lente decât graficele TPS.

De asemenea, sunt mai cinstiți.

Tokenul nativ apare în această structură doar acolo unde trebuie. Acționează ca combustibil de securitate pentru rețea—o stimulare pentru validatori de a menține integritatea registrului—dar stakarea este văzută mai puțin ca o dobândă și mai mult ca o responsabilitate. Validatorii nu sunt recompensați pur și simplu pentru participare; li se încredințează aplicarea aceluiași model de permisiune prudent care protejează rețeaua în condiții anormale.

Ceea ce aduce conversația înapoi la alertă la 02:07.

La sfârșitul apelului, incidentul a fost clasificat ca o încercare falsă de escaladare. Permisiunea limitată a respins acțiunea exact așa cum a fost concepută. Nu s-au mutat active. Nu a fost necesar un patch de urgență. Liaisonul de audit a înregistrat totuși evenimentul, pentru că sistemele care funcționează corect sub stres merită documentație.

Tablourile de bord arătau în continuare un throughput excelent.

Dar nimeni de pe apel nu a menționat asta.

Pentru că după destui ani în infrastructura blockchain, lecția devine dificil de ignorat: viteza distruge rareori sistemele.

Autorizarea o face.

Un registru care procesează tranzacții rapid este util. Un registru care impune limite—capabil să refuze cererea greșită chiar și atunci când aceasta sosește cu semnături valide—este cu totul altceva.

Pe termen lung, cea mai rezistentă rețea nu este cea care spune "da" mai repede.