În ultimele zile am deschis câteva portofele hardware de diferite mărci și am făcut o analiză a circuitelor la nivel fizic.

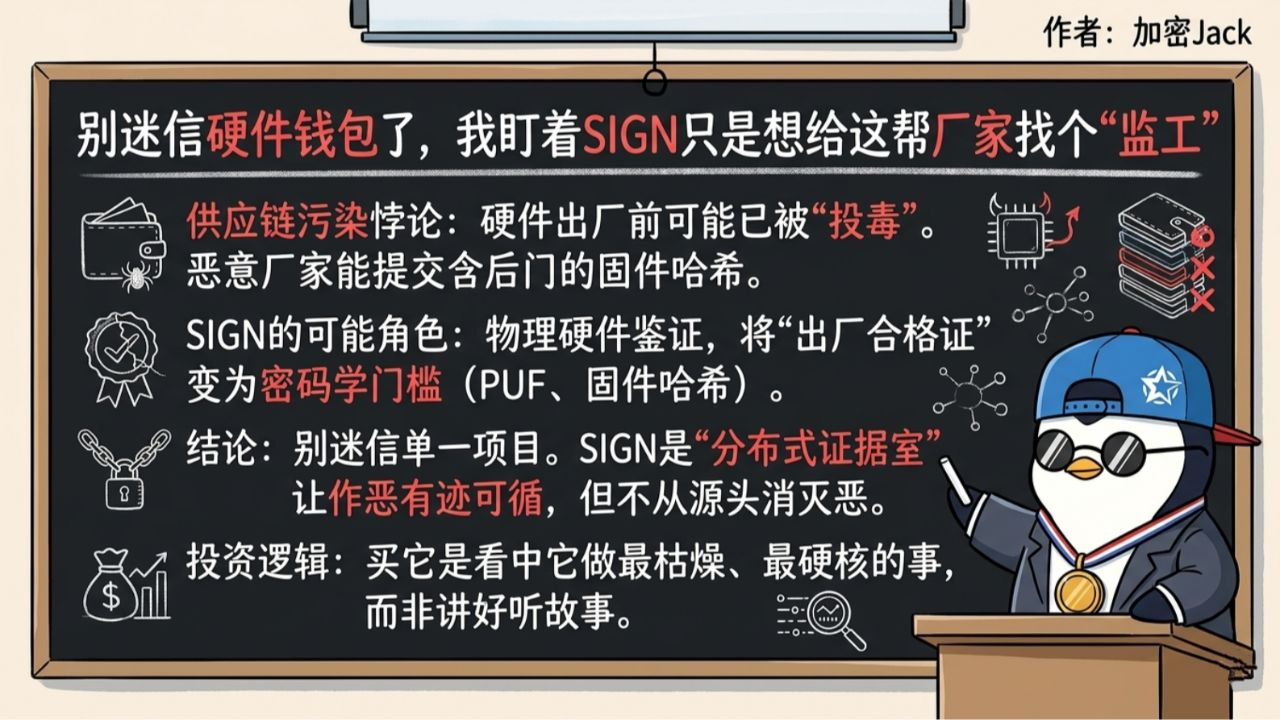

Noi tot timpul credem că am rezolvat totul prin stocarea cheii private în hardware, dar v-ați gândit vreodată, din momentul în care cipul părăsește fabrica de producție, până când este pus în carcasă și ajunge în mâinile voastre, câte mâini ar putea „contamina” procesul? Dacă în firmware este implantat un backdoor foarte mic și foarte ascuns, cuvintele voastre cheie au fost deja marcate în momentul în care au fost generate.

Această poluare a lanțului de aprovizionare în lumea fizică nu poate fi rezolvată de niciun algoritm de consens. De aceea am început să mă concentrez pe @SignOfficial posibilitatea de verificare a hardware-ului fizic.

Cea mai greu de realizat scenă ar trebui să fie: fiecare portofel rece, la ieșirea de la fabrică, trebuie să aibă hash-ul firmware-ului său de bază și caracteristicile fizice imposibil de clonat (PUF) verificate inițial în cadrul protocolului Sign. Utilizatorul primește produsul, iar printr-un set de scripturi de verificare open-source trebuie să verifice dacă acest hash a fost modificat. Asta echivalează cu transformarea „certificatului de conformitate” al lumii fizice într-un prag criptografic insurmontabil.

Dar această problemă are un paradox ciudat: dacă producătorul de hardware este de fapt malițios, el a introdus un hash de firmware cu backdoor în momentul înregistrării inițiale a certificării, tu ca utilizator obișnuit, cum poți să îl identifici?

Așadar, concluzia mea rămâne aceeași: nu te baza pe niciun proiect singular. $SIGN doar a oferit un „recorder al locului faptei”. A făcut ca faptele rele să fie urmărite, dar nu poate elimina răul de la sursă.

Logica mea cu privire la $SIGN se bazează pe raritatea sa ca „camera de dovezi distribuită global”, nu pentru că poate rezolva toate problemele de încredere. Îl cumpăr pentru că face cele mai dificile și plictisitoare lucruri, nu pentru că poate spune povești frumoase.