Cel mai mare hack DeFi din acest an a avut loc săptămâna trecută pe 1 aprilie, când Drift Protocol, unul dintre cele mai mari DEX-uri perp de pe rețeaua Solana, a experimentat o exploatare care a văzut aproximativ 286 de milioane de dolari dispărea din protocol. Atacul a fost legat de hackeri asociați cu Coreea de Nord și întregul hack s-a desfășurat în doar 10 secunde. Ceea ce este uimitor la acest hack, totuși, a fost natura sa meticuloasă. Niciun cod nu a fost spart și niciun contract inteligent nu a avut un bug. Investigațiile din partea firmelor de criminalistică crypto, cum ar fi Elliptic și TRM Labs, indică de fapt un hack mult mai calculat.

Atacatorii nord-coreeni au petrecut trei săptămâni fabricând un token fals numit CarbonVote, plantându-l cu câteva mii de dolari pentru a-l face să pară real, în timp ce, în același timp, au manipulat social doi dintre cei cinci semnatari ai Consiliului de Securitate Drift pentru a pre-semna autorizări ascunse pe care nu le înțelegeau complet. După aceasta, au folosit o caracteristică Solana numită „nonces durabile” pentru a păstra acele semnături în rezervă timp de mai bine de o săptămână, așteptând momentul potrivit. Tot ce a fost nevoie a fost o singură tranzacție pe 1 aprilie.

Mai devreme astăzi, un actor malițios a obținut acces neautorizat la Drift Protocol printr-un atac nou, care implica nonces durabile, rezultând într-o preluare rapidă a puterilor administrative ale Consiliului de Securitate Drift.

Aceasta a fost o operațiune extrem de sofisticată care pare să fi implicat...

— Drift (@DriftProtocol) 2 aprilie 2026

După cum a menționat Elliptic, acest atac a fost cea de-a 18-a hack criptografic legată de Coreea de Nord doar în acest an, extrăgând aproximativ $300 milioane din acest spațiu. La patru zile după hack, CTO-ul Ledger a declarat că natura alarmantă a hack-ului și că AI reduce costul atacurilor de acest fel „la zero”. Acea declarație contează foarte mult, deoarece hack-ul Drift este un studiu de caz despre cum funcționează acum aceste operațiuni. Atacatorii nu au avut nevoie de o vulnerabilitate zero-day sau de un criptograf de top. Tot ce aveau nevoie era răbdare, un token fals convingător și doi oameni pe care îi puteau manipula. Hack-ul a expus de fapt o vulnerabilitate structurală în DeFi așa cum este astăzi. DeFi construiește o infrastructură de miliarde de dolari securizată de grupuri mici de oameni care pot fi păcăliți, în timp ce adversarii devin mai buni în a face exact asta.

Cum a furat Coreea de Nord $286 milioane în 10 secunde

Hack-ul protocolului Drift a fost o exploatare sofisticată care s-a desfășurat pe parcursul a trei săptămâni de pregătire. Bloomberg a raportat prima dată breșa pe 1 aprilie, când protocolul Drift a confirmat că aproximativ $286 milioane în active ale utilizatorilor fuseseră siphonate. Întreaga schemă a început de fapt cu mult în urmă, pe 11 martie, când atacatorul a retras 10 ETH din Tornado Cash în jurul orei 9 AM ora Pyongyang și l-a folosit pentru a desfășura token-ul fals, CarbonVote (CVT), un activ complet fictiv, plantat cu câteva mii de dolari în lichiditate și menținut în viață prin trading de spălare.

Pe parcursul următoarelor două săptămâni, între 23 martie și 30 martie, atacatorul a deschis conturi nonce durabile, o caracteristică legitimă pe rețeaua Solana care permite tranzacțiile să fie pre-semnate și păstrate indefinit fără a expira. În această fereastră, atacatorul a manipulat social doi dintre cei cinci semnatari multisig ai Consiliului de Securitate Drift pentru a aproba tranzacții care păreau normale, dar, așa cum a confirmat ulterior TRM Labs, aveau autorizări ascunse pentru control administrativ critic.

Ultima piesă a căzut pe 27 martie, când Drift a migrat Consiliul său de Securitate la o nouă configurație cu un prag de 2/5, fără timelock, așa cum a raportat BlockSec, ceea ce a eliminat practic singura întârziere care ar fi permis cuiva să prindă ce urmează. Până când a venit 1 aprilie, capcana fusese complet încărcată timp de zile.

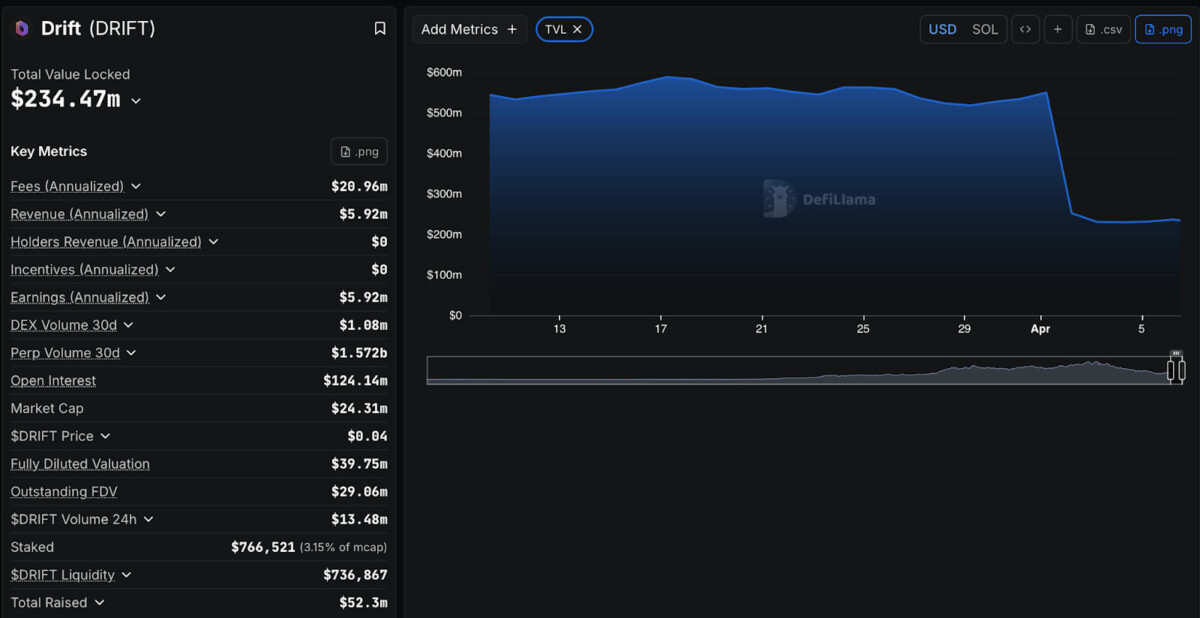

Pe 1 aprilie, atacatorul a folosit acele aprobări pre-semnate pentru a lista CarbonVote ca garanție validă, inflatingu-i valoarea în sute de milioane prin prețuri manipulatoare de oracle, iar guvernarea a fost confiscată. De acolo, 31 de tranzacții de retragere au golit seifurile Drift în câteva secunde. Cea mai mare parte a inclus peste $155 milioane în token-uri JLP, alături de zeci de milioane în USDC, SOL, ETH și alte token-uri lichide de staking care erau drenate, iar Valoarea Totală Blocat pe protocol a colapsat instantaneu de la aproximativ $550 milioane la sub $250 milioane.

Această viteză a hack-ului este doar o parte din această poveste. Un plan detaliat care a durat până la trei săptămâni, care s-a încheiat într-un hack de 10 secunde, a arătat cât de ușor guvernarea, nu codul, poate deveni cea mai slabă verigă în DeFi.

Războiul criptografic de $300 milioane al Coreei de Nord în 2026

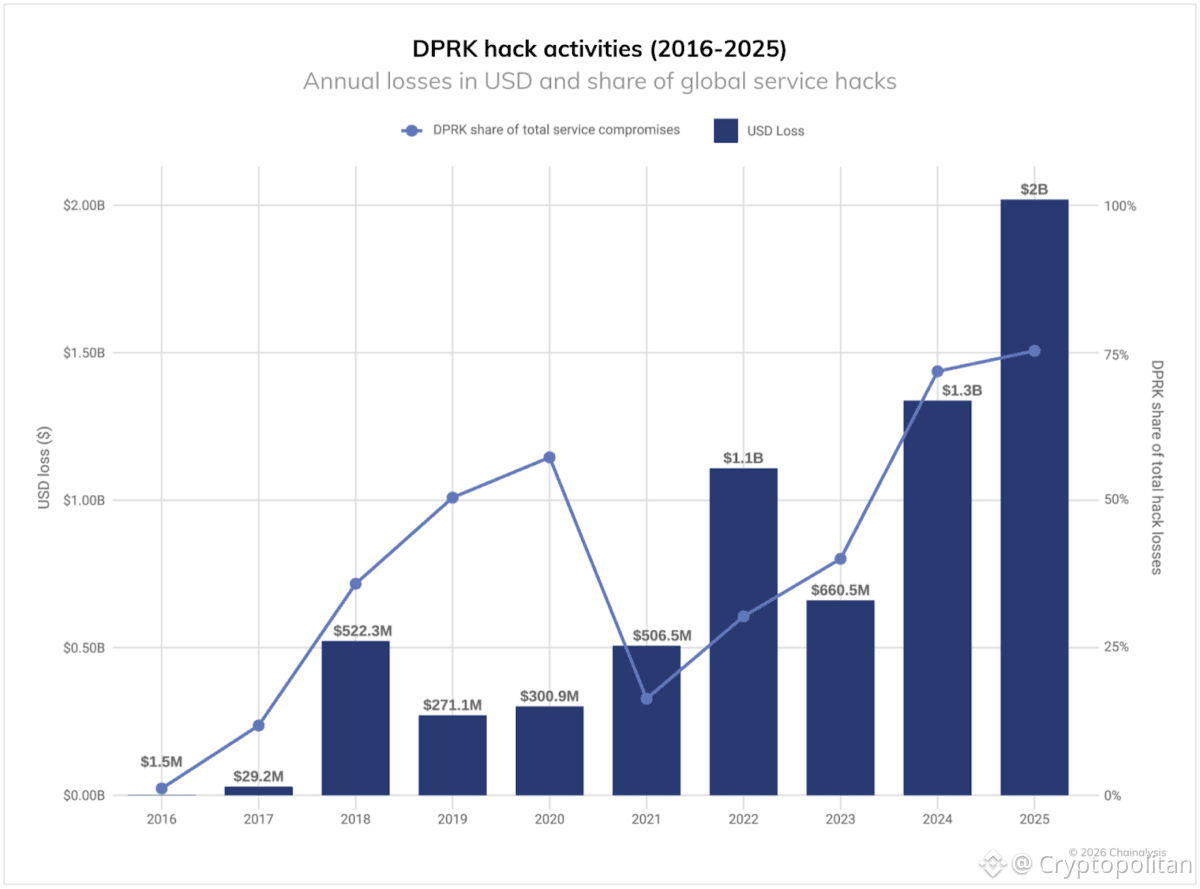

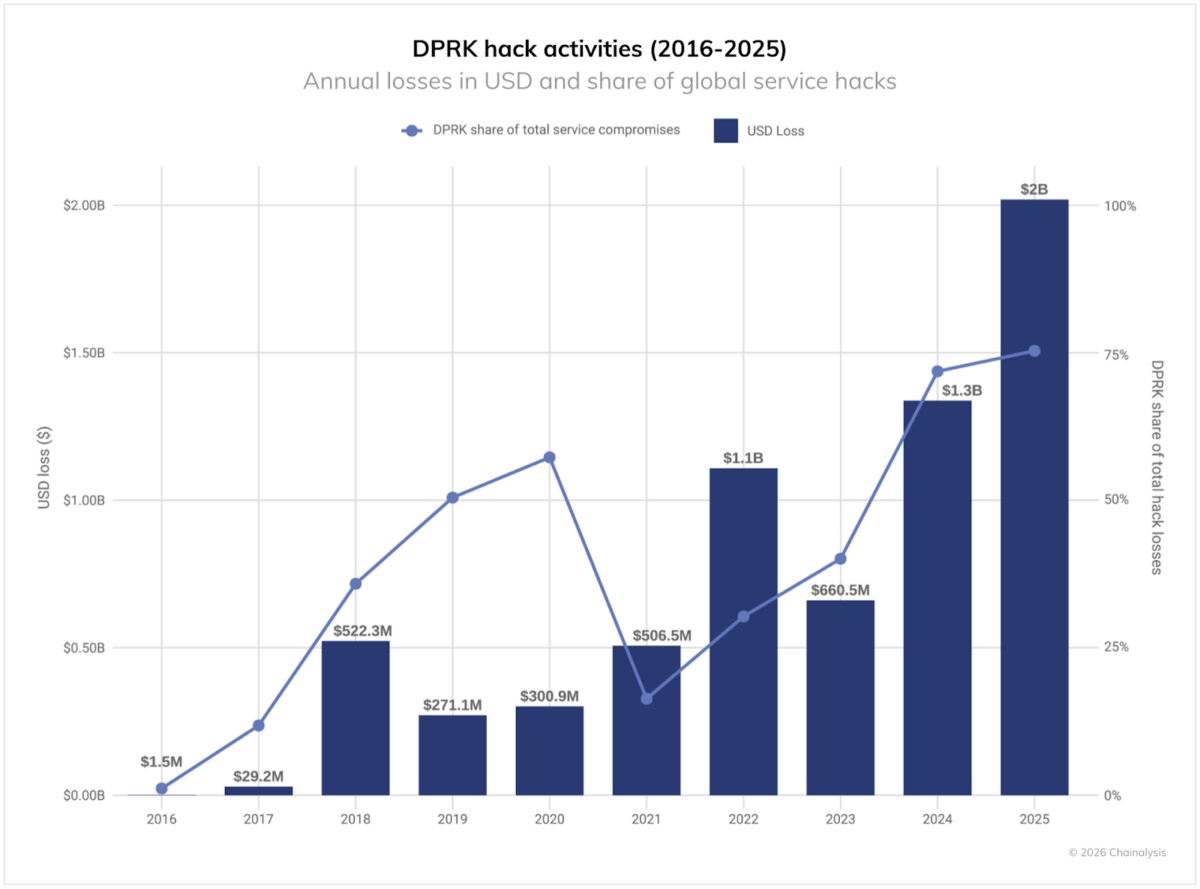

Acest hack, raportat ca fiind comis de atacatori legați de Coreea de Nord, nu este cu siguranță un eveniment izolat. De fapt, dacă te uiți la unele dintre cele mai proeminente hack-uri din ultimii ani, devine evident că acesta face parte dintr-o campanie mult mai mare, condusă de stat. Anul acesta, Elliptic a raportat că exploatarea Drift face ca aceasta să fie cea de-a 18-a furt criptografic atribuită DPRK, împingând suma totală de fonduri siphonate peste $300 milioane până acum în acest an. Dacă te uiți dincolo de acest an, amploarea acestor hack-uri dintr-o singură țară devine foarte greu de ignorat. Anul trecut, actorii legați de Coreea de Nord au furat între $1.92 miliarde, conform TRM Labs, în timp ce Chainalysis plasează această cifră la $2.02 miliarde în criptomonede. Aceasta a marcat o creștere de 51% an de an în hack-urile efectuate de acest grup și a împins furtul lor total la $6.75 miliarde.

Coreea de Nord a reprezentat un record de 76% din toate compromiterile serviciilor în 2025, ceea ce înseamnă că o singură țară este responsabilă pentru majoritatea furturilor care au loc în industrie. În acest context, hack-ul Drift, care este acum al doilea cel mai mare exploit din ecosistemul Solana după breșa Wormhole din 2022, se încadrează într-un model de atacuri.

Ce definește acel model este consistența. Hack-ul Bybit din februarie 2025, cea mai mare furt criptografic din istorie, a avut setări aproape identice care au inclus inginerie socială, acces compromis și schimb de fonduri coordonat. TRM Labs notează că operatorii DPRK se bazează din ce în ce mai mult pe rețelele „chinese laundromat” pentru fonduri care sunt transferate între diferite lanțuri în decurs de câteva ore.

Atacul Drift arată de fapt un sistem de echipe susținute de stat care desfășoară operațiuni de mai multe săptămâni cu recunoaștere, manipulare umană și infrastructură globală de spălare deja în loc.

AI reduce costurile atacurilor „la zero”: avertizează CTO-ul Ledger

La patru zile după drenarea Drift, CTO-ul Ledger, Charles Guillemet, a spus pentru CoinDesk ceva care a reframat întreaga incident. „Găsirea vulnerabilităților și exploatarea acestora devine foarte, foarte ușor”, a spus el. „Costul scade la zero.” Guillemet nu a numit Drift, dar a descris mecanismele sale exacte. AI nu ajută doar atacatorii să găsească mai repede bug-uri în cod, ci face ingineria socială mai convingătoare, phishing-ul mai personalizat și munca de pregătire pe care operatorii nord-coreeni au petrecut-o trei săptămâni făcând pe Drift mai ieftină și mai scalabilă cu un ordin de magnitudine. El a mai subliniat o problemă exponențială pe partea defensivă: pe măsură ce mai mulți dezvoltatori se bazează pe cod generat de AI, vulnerabilitățile ar putea să se răspândească mai repede decât pot fi prindă revizorii umani. „Nu există un buton ‘fă-l sigur’”, a spus el. „Vom produce o mulțime de cod care va fi nesigur prin design.” Hack-urile și exploatările au cauzat pierderi de $1.4 miliarde în criptomonede în ultimul an, iar proiecția lui Guillemet este că curba devine mai abruptă, nu mai plată.

Hack-ul Drift este cea mai clară dovadă de concept pentru acea avertizare. Atacatorii nu au atins niciodată codul, ci au vizat cei doi oameni care dețineau cheile. AI nu trebuie să încalce un contract inteligent dacă poate genera un pretext suficient de convingător pentru a păcăli un semnatar multisig să aprobe o tranzacție pe care nu o înțelege complet. Guillemet se așteaptă ca industria să se împartă: sistemele critice precum portofelele și protocoalele de bază vor investi masiv în securitate și se vor adapta, dar mare parte din ecosistemul software mai larg ar putea avea dificultăți în a ține pasul. Recomandările sale, verificarea formală folosind dovezi matematice, izolația hardware pentru cheile private, sunt structurale solide, dar necesită un nivel de disciplină instituțională pe care majoritatea protocoalelor DeFi, inclusiv Drift, nu l-au construit încă. „Când ai un dispozitiv dedicat care nu este expus internetului, este mai sigur prin design”, a spus el. Consiliul de Securitate Drift nu a avut un astfel de tampon. Două semnături, zero timelock și un token fals au fost tot ce a fost nevoie.

Ce urmează: Recuperarea Drift și răspunsul industriei

Ce se va întâmpla mai departe pentru Drift Protocol este departe de a fi clar, iar semnalele timpurii deja împart industria. Imediat după, Anatoly Yakovenko a sugerat un posibil parcurs de recuperare: emiterea unui airdrop de token de tip IOU pentru utilizatorii afectați, oglindind manualul Bitfinex din 2016 după hack-ul său de $72 milioane.

cum @DriftProtocol a socializat uniform pierderile în timpul 10/10 fără prioritizarea hack-urilor în coada adl a fost parte din inspirația de a lucra la percolator și de a încerca să dovedesc formal fair-play. Este foarte trist să văd asta întâmplându-se unei echipe care a iterat mult pe protocolul de bază.…

— toly 🇺🇸 (@toly) 3 aprilie 2026

Ideea este simplă — socializarea pierderilor acum, rambursarea utilizatorilor în timp dacă protocolul se recuperează. Dar contextul este foarte diferit. TVL-ul Drift a fost redus aproape la jumătate, depunerile și retragerile rămân suspendate, iar spre deosebire de Bitfinex, îi lipsește un motor centralizat de venituri pentru a susține acele pasive. Aceasta a dus la o reacție imediată: token-uri IOU, în acest caz, riscă să devină instrumente pur speculative fără un parcurs clar de răscumpărare.

În același timp, activitatea on-chain ridică noi îngrijorări. Onchain Lens a semnalat că un portofel legat de echipa Drift a mutat 56.25 milioane DRIFT token-uri (≈$2.44 milioane) către burse centralizate, inclusiv Bybit și Gate, la scurt timp după exploatare, o mișcare care precede de obicei presiunea de vânzare și a alimentat speculațiile despre poziționarea insider în timpul unei crize de lichiditate.

Între timp, fondurile atacatorului au fost deja transferate între lanțuri, în special către Ethereum, reducând probabilitatea unei recuperări semnificative cu fiecare zi care trece. Implicația mai largă este că acest incident nu se va termina cu Drift. Este probabil să accelereze examinarea la nivel de industrie a guvernanței DeFi în sine, de la standardele de securitate multisig și cerințele timelock până la designul oracle și controalele de execuție. Ceea ce urmează depinde de trei variabile: dacă Drift poate prezenta un plan credibil de recuperare, dacă o parte din fonduri poate fi urmărită sau înghețată, și dacă aceasta forțează în sfârșit o reformă structurală sau devine doar o altă lecție costisitoare pe care industria o va depăși.

Dacă citești asta, ești deja cu un pas înainte. Rămâi acolo cu newsletter-ul nostru.