Avantajul principal al tehnologiei blockchain constă în mecanismul său de registru descentralizat și transparent, care asigură că sistemul poate menține un nivel ridicat de auditabilitate și integritate a tranzacțiilor fără a necesita încrederea în intermediari terți. Totuși, designul transparenței are și limitările sale, sacrificând implicit intimitatea financiară a utilizatorilor. Pe blockchain-urile publice, fiecare tranzacție, fiecare sold de adresă și istoricul acestora sunt înregistrate permanent și vizibile pentru toți.

Pentru indivizi, lipsa intimității înseamnă că obiceiurile de consum, sursele de venit, portofoliile și chiar rețelele interumane pot fi analizate pe blockchain. În lumea reală, expunerea completă a informațiilor financiare poate aduce dezavantaje în competiția comercială și poate duce la riscuri de securitate, cum ar fi șantajul direcționat împotriva persoanelor cu o valoare netă mare. Căutarea intimității nu este doar pentru a evita reglementările, ci provine dintr-o necesitate fundamentală de control asupra informațiilor financiare, ceea ce este esențial pentru protejarea securității bunurilor personale și a secretelor comerciale.

Dilema, necesitatea și paradigma confidențialității blockchain

Pe măsură ce tehnologiile de analiză pe lanț devin tot mai sofisticate, tehnologiile de confidențialitate în blockchain încep să treacă de la o abordare pasivă la o protecție activă prin criptografie.

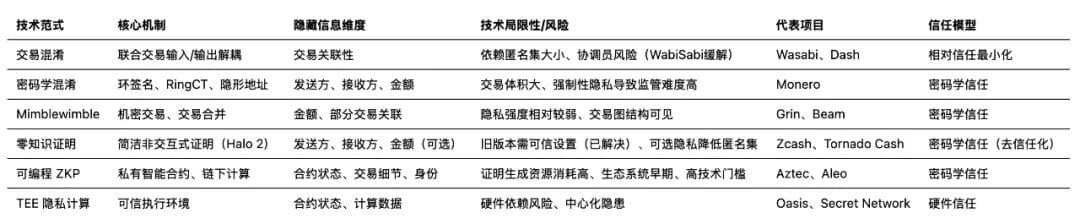

Tehnologiile timpurii de confidențialitate s-au concentrat pe confuzia legăturilor, având ca scop ruperea asocierii cauzale dintre intrările și ieșirile tranzacției. Protocolul CoinJoin este o tehnologie reprezentativă în acest sens, amestecând mai multe tranzacții, astfel încât observatorii externi să aibă dificultăți în a determina fluxul real de fonduri.

Tehnologiile avansate au realizat ascunderea elementelor, ascunzând la nivel de protocol cele trei elemente esențiale ale unei tranzacții: identitatea expeditorului, identitatea destinatarului și suma tranzacției.

Semnăturile circulare și dovezile cu zero cunoștințe sunt reprezentanții tipici ai acestui tip de tehnologie. Monero ascunde expeditorul prin semnături circulare, Zcash ascunde toate elementele tranzacției prin dovezi cu zero cunoștințe.

Ultimul paradigm este calculul confidențial general, care nu se mai limitează la ascunderea datelor tranzacțiilor, ci protejează confidențialitatea calculului complex pe lanț și a stării contractelor inteligente prin mijloace criptografice. Rețelele de confidențialitate, cum ar fi Aztec Network și Aleo, explorează această direcție.

Din perspectiva protecției confidențialității, tehnologia de confidențialitate în blockchain abordează în principal patru tipuri de probleme.

①Confidențialitatea identității este cea mai fundamentală nevoie, prevenind asocierea identităților reale ale părților implicate în tranzacție. Datele transparente ale Bitcoin prezintă deficiențe evidente în această privință, iar companiile de analiză precum Chainalysis pot asocia cu ușurință adresele cu identitățile reale.

②Confidențialitatea tranzacțiilor, ascunzând sumele tranzacționate, tipurile de active și alte detalii specifice. Acest lucru este esențial pentru protejarea secretelor comerciale și a confidențialității financiare personale. Strategia de investire a unei companii sau situația financiară a unei persoane nu ar trebui să fie supuse unei examinări publice.

③Protecția confidențialității la nivel de rețea, adrese IP, locație geografică și alte metadate de rețea. Chiar și atunci când datele de pe lanț nu conțin aceste informații, scurgerile de metadate la nivelul rețelei pot duce la de-anonimizare. Prin analiza modelelor de reluare a tranzacțiilor din rețeaua P2P Bitcoin, se pot mapa adresele la IP, cu o rată de succes în anumite situații de peste 50%.

④Protecția confidențialității datelor, în timpul executării contractelor inteligente. Acesta este nucleul confidențialității programabile, permițând realizarea unor calcule complexe în timp ce protejează datele. Aplicațiile DeFi de confidențialitate explorează acest domeniu.

Tehnologiile de confidențialitate trec de la dependența de analiza pe lanț la o asigurare fundamentală bazată pe mecanisme criptografice.

Pseudonimitatea Bitcoin și atacurile și apărările pe lanț

Bitcoin este adesea înțeles greșit ca o monedă anonimă, dar de fapt este un sistem pseudonim. Deși înregistrările tranzacțiilor sunt asociate doar cu o adresă de portofel formată dintr-o succesiune de litere și cifre, nu cu numele real al utilizatorilor, aceste înregistrări ale tranzacțiilor există permanent pe blockchainul public și pot fi urmărite în orice moment. Designul de transparență asigură integritatea sistemului Bitcoin, dar cu costul sacrificării anonimatului.

Pseudonimitatea Bitcoin este vulnerabilă sistematic. Când utilizatorii folosesc același adresă Bitcoin de mai multe ori, oricine poate urmări traiectoriile tranzacțiilor asociate cu acea adresă, facilitând analiza fluxului de fonduri. Mai grav, dacă utilizatorul cumpără bitcoin printr-un schimb centralizat care respectă KYC, identitatea sa reală va fi direct asociată cu adresa portofelului, formând un lanț de urmărire clar.

Aceste caracteristici fac ca Bitcoin să fie una dintre cele mai ușor de urmărit criptomonede.

Autoritățile de aplicare a legii au folosit analiza blockchain pentru a urmări și a dezvălui creatorul pieței „Silk Road”, Ross Ulbricht. În atacul ransomware Colonial Pipeline, FBI a recuperat aproximativ 2,3 milioane de dolari în active bitcoin. Aceste cazuri demonstrează eficiența urmăririi pe lanț în lumea reală.

Tehnologia de analiză pe blockchain se concentrează pe analiza grupărilor, având scopul de a asocia adresele de tranzacție care par neconectate, aparținând aceleași entități sau utilizatori. Platformele de analiză specializate (cum ar fi Chainalysis, Elliptic, CipherTrace) se bazează pe această tehnologie pentru a urmări fluxurile financiare ale entităților.

În modelul UTXO (Output de Tranzacție Necheltuit) al Bitcoin, o tranzacție produce adesea „rest”, returnându-se către o adresă nouă. Algoritmul de grupare poate detecta acest tipar de tranzacție, astfel încât mai multe adrese de intrare pot fi grupate ca aparținând aceluiași proprietar. Analiștii folosesc în continuare indicii comportamentali, cum ar fi timpul tranzacției, suma tipică a transferului și modelele repetitive pentru a îmbunătăți acuratețea și credibilitatea analizei grupării.

Instrumentele de analiză ale companiilor precum Chainalysis pot identifica adresele corelate cu o precizie destul de ridicată. Precizia de grupare a unor platforme de analiză poate ajunge la peste 80%, fiind suficient de eficientă pentru scenarii de aplicare a legii și conformitate.

Atacurile de de-anonimizare mai profunde nu depind doar de datele de pe registru public, ci utilizează și scurgerile de metadate la nivelul rețelei P2P Bitcoin.

Utilizarea informațiilor de reluare a tranzacției pentru a mapa adresele Bitcoin direct la adresele IP de origine ale tranzacției. Cercetătorii analizează modelele anormale de reluare în fluxurile de tranzacții în timp real (cum ar fi tranzacțiile cu o singură reluare sau retransmisiile anormale) pentru a deduce adresa IP a inițiatorului tranzacției.

Această cercetare a demonstrat eficiența atacului prin construirea unui client personalizat Bitcoin pentru a colecta date și utilizând algoritmi euristici pentru a realiza cartografierea IP. Chiar și cu cerințe de precizie ridicate (cum ar fi 90% siguranță), au fost descoperite sute de perechi de mapping (adresă Bitcoin, IP) foarte certe; dacă cerințele de precizie sunt reduse la 50%, pot fi descoperite peste 1000 de perechi de mapping. Este demn de menționat că majoritatea mapping-urilor provin din fluxuri de tranzacții anormale.

Protecția confidențialității Bitcoin nu prezintă doar defecte sistematice la nivelul registrului, ci și scurgeri de metadate la nivelul rețelei. Chiar și cei mai precauți utilizatori, dacă nu își protejează stratul de transmisie a rețelei (de exemplu, folosind Tor), identitatea inițiatorului tranzacției ar putea fi totuși expusă.

Tehnologiile eficiente de confidențialitate trebuie să includă în mod obligatoriu mecanisme de prevenire a scurgerilor de metadate încă de la începutul proiectării protocolului.

Protecția confidențialității la nivel de rețea necesită multiple straturi de protecție: utilizarea Tor sau VPN pentru a ascunde adresa IP, utilizarea conexiunilor criptate pentru a preveni analiza traficului și utilizarea protocoalelor precum Dandelion++ pentru a îmbunătăți mecanismele de propagare a tranzacțiilor pentru a reduce scurgerile de metadate. Monero și alte monede de confidențialitate au integrat aceste măsuri de protecție la nivel de protocol, în timp ce utilizatorii Bitcoin trebuie să se configureze activ pentru a obține o protecție similară.

Confuzia tranzacțiilor și deconectarea intrărilor/ieșirilor

Pentru a combate atacurile de grupare prin analiza pe lanț, soluțiile timpurii de confidențialitate s-au concentrat pe confuzia legăturilor, dintre care protocolul CoinJoin este cea mai reprezentativă tehnologie.

CoinJoin este un tip special de tranzacție Bitcoin care permite mai multor participanți să colaboreze pentru a construi o singură tranzacție. Fiecare participant își oferă fondurile ca intrare și oferă noi adrese ca ieșiri. Obiectivul principal este de a amesteca fondurile mai multor părți în aceeași tranzacție, rupând astfel asocierea determinată între intrări și ieșiri, făcând imposibil pentru observatorii externi să determine care intrare "a plătit" pentru care ieșire.

Limitările protocolului tradițional CoinJoin sunt evidente. Implementările timpurii adesea solicitau participanților să ofere aceeași sumă pentru a asigura efectul de confuzie, ceea ce limita flexibilitatea. Dacă un utilizator dorește să amestece 0.5 bitcoin, trebuie să găsească alți utilizatori care doresc să amestece 0.5 bitcoin, ceea ce este foarte inconvenient în utilizarea practică.

Mai importantă este problema coordonării încrederii. Este necesar să aveți încredere într-un coordonator pentru a organiza tranzacțiile. Deși coordonatorul nu poate fura fonduri, acesta ar putea înregistra datele de asociere ale intrărilor și ieșirilor, compromițând astfel confidențialitatea. Dacă coordonatorul este atacat sau colaborează cu alte entități, confidențialitatea utilizatorului este complet expusă.

Protocolul WabiSabi lansat de Wasabi Wallet reprezintă un salt major în tehnologia CoinJoin, realizând progrese cheie în amestecarea sumelor variabile și minimizarea încrederii. Pe lângă Wasabi Wallet, Samourai Wallet este, de asemenea, o altă implementare importantă a CoinJoin, oferind funcționalitatea de amestecare Whirlpool, sprijinind amestecarea sumelor diferite.

Protocolul WabiSabi realizează deconectarea coordonatorului de amestecare printr-un sistem de certificare criptografică și tehnologia de izolare a identității în rețea. Chiar dacă coordonatorul poate vedea adresele de intrare și ieșire, nu poate asocia cele două, distrugând astfel asocierea între intrări și ieșiri și garantând setul anonim. Acest lucru îmbunătățește semnificativ rezistența CoinJoin la asociere și cenzură.

PrivateSend oferit de Dash este o funcție opțională de confidențialitate care utilizează tehnologia CoinJoin, având scopul de a realiza o viteză mai mare și o experiență de utilizator mai simplă.

Implementarea Dash depinde de rețeaua sa unică de noduri principale. Nodurile principale sunt servere care rulează o copie completă a blockchainului Dash, garantând performanța și funcționalitatea prin blocarea a 1000DASH și primind 45% din recompensa blocului ca plată pentru furnizarea de servicii precum PrivateSend și InstantSend.

Modelul de amestecare bazat pe stimulente economice aduce riscuri de centralizare. Cerința de colateral de 1000DASH, deși destinată să prevină congestia rețelei, poate duce la centralizarea dreptului de operare al nodurilor principale, permițând ca câțiva entități să controleze majoritatea nodurilor principale. Centralizarea dreptului de operare poate crește șansele ca operatorii nodurilor principale să coludeze, să înregistreze sau să revizuiască tranzacțiile de amestecare.

Dash sacrifică o parte din descentralizare pentru a obține rapiditatea și ușurința utilizării amestecării, ceea ce face ca modelul său de confidențialitate să fie structural mai puțin rezistent la cenzură decât soluțiile pure bazate pe criptografie și izolarea rețelei P2P, cum ar fi WabiSabi. Evoluția WabiSabi se concentrează pe eliminarea încrederii în coordonator, implementând deconectarea intrărilor și ieșirilor la nivel de protocol prin metode criptografice, evitând astfel riscurile de centralizare aduse de dependența de stratul de stimulente economice.

Spargeri criptografice care ascund toate elementele

O protecție mai puternică a confidențialității decât amestecarea necesită ascunderea tuturor informațiilor cheie ale tranzacției. Unele proiecte s-au îndreptat către tehnici criptografice mai complexe de aplicație.

Monero este reprezentativ pentru confidențialitatea obligatorie, dedicându-se ascunderii expeditorului, destinatarului și sumei tranzacției.

Monero utilizează tehnologia semnăturilor circulare pentru a asigura anonimatul expeditorului.

Ideea centrală a semnăturilor circulare este: semnatarul alege un set de ieșiri al altor tranzacții de pe blockchain (numite „momeală” sau „ieșiri amestecate”) pentru a-și ascunde ieșirea reală în acest cerc. Validatorul poate confirma că semnătura provine de la un membru al cercului, dar nu poate determina care anume.

Semnatarul folosește propria sa cheie privată și cheile publice ale altor membri ai cercului pentru a genera semnătura, făcând astfel imposibil ca validatorul să deosebească semnatarul real. Dimensiunea cercului afectează direct intensitatea confidențialității: cu cât cercul este mai mare, cu atât ieșirea reală este mai bine ascunsă, dar costurile de calcul sunt, de asemenea, mai mari.

Monero utilizează în prezent un set de 11 ieșiri, dar utilizatorii pot crește manual dimensiunea cercului pentru a îmbunătăți protecția confidențialității.

Monero nu trimite fonduri către adrese fixe, publice. În schimb, expeditorul generează o adresă invizibilă unică pentru fiecare tranzacție. Această adresă este generată de cheile publice ale expeditorului și destinatarului, dar doar destinatarul o poate recunoaște și cheltui.

Destinatarul generează o pereche de chei (cheia de vizualizare și cheia de cheltuire) și trimite cheia publică de vizualizare expeditorului. Expeditorul folosește cheia publică de vizualizare a destinatarului și cheia sa privată pentru a genera o adresă unică invizibilă. Destinatarul scanează blockchainul folosind cheia de vizualizare pentru a identifica tranzacțiile care îi aparțin și apoi folosește cheia de cheltuire pentru a debloca fondurile.

Chiar și atunci când aceeași parte de destinație primește mai multe tranzacții, fiecare tranzacție folosește o adresă diferită, care nu poate fi asociată.

Tranzacțiile confidențiale circulare (RingCT) au rezolvat problema publicării sumelor tranzacțiilor Monero anterioare. Aceasta folosește angajamente criptografice (Pedersen Commitment) pentru a ascunde suma tranzacției, permițând în același timp rețelei să verifice că suma totală a intrărilor tranzacției este egală cu suma totală a ieșirilor.

Expeditorul generează o angajare de sumă pentru fiecare intrare și ieșire, aceste angajamente garantând matematic că suma totală a intrărilor este egală cu suma totală a ieșirilor, dar fără a dezvălui suma specifică. Nodurile de verificare trebuie doar să verifice relația matematică a angajamentelor, fără a necesita cunoașterea sumelor reale.

Această funcționalitate a devenit o cerință obligatorie pentru toate tranzacțiile în rețeaua Monero începând cu septembrie 2017.

Deși Monero oferă o protecție puternică a confidențialității prin default, volumul tranzacțiilor sale și timpul de generare a dovezilor sunt relativ mari, constituind o limitare asupra scalabilității. Volumul tipic al unei tranzacții Monero este de aproximativ 2-3KB, mult mai mare decât cele aproximativ 250 de octeți ale Bitcoin.

În plus, caracteristica sa de confidențialitate obligatorie îl face să se confrunte cu o reglementare mai strictă, unele burse și autorități de reglementare având o atitudine precaută față de Monero.

Zcash este prima criptomonedă care aplică pe scară largă dovezile cu zero cunoștințe, tehnologia sa de bază fiind zk-SNARKs.

zk-SNARKs permit doveditorului să demonstreze validatorului că o afirmație este adevărată, fără a dezvălui alte informații decât validitatea acelei afirmații. Pe scurt, permite dovada că „știu răspunsul” fără a spune răspunsul în sine.

În Zcash, utilizarea zk-SNARKs permite ca tranzacțiile să fie complet criptate pe blockchain, în timp ce pot fi verificate încă prin regulile de consens ale rețelei. Aceasta înseamnă că Zcash poate demonstra că proprietatea activelor și regulile tranzacțiilor sunt verificate fără a ști cine a trimis tranzacția, cine a primit-o sau care a fost suma specifică.

Fundamentele matematice ale zk-SNARKs implică concepte avansate de criptografie, cum ar fi criptografia pe bază de curbe eliptice, asocieri bilineare și angajamente polinomiale. Fluxul de lucru este:

Transformarea afirmațiilor care trebuie dovedite în sisteme de constrângeri polinomiale, unde doveditorul folosește informații private pentru a genera o dovadă concisă, dovedind că știe o soluție care satisface constrângerile, iar validatorul folosește parametrii publici pentru a verifica rapid validitatea dovezii, fără a necesita cunoașterea informațiilor private.

Caracteristicile cheie ale zk-SNARKs includ: nu dezvăluie nicio informație, validatorul poate confirma doar că afirmația este adevărată, dar nu poate obține informații suplimentare; dimensiunea dovezii este mică (de obicei câteva sute de octeți), iar viteza de verificare este rapidă (de obicei durează doar câteva milisecunde), fiind foarte potrivită pentru validarea rapidă a consensului pe lanț; doveditorul trebuie să trimită un singur mesaj validatorului, fără a necesita comunicare repetată, fiind potrivită pentru medii de rețea asincrone.

Zcash adoptă un mod de confidențialitate opțional, oferind două tipuri de adrese. Adrese transparente: asemănătoare cu Bitcoin, tranzacțiile și soldurile sunt vizibile public. Adrese de confidențialitate: ascunde expeditorul, destinatarul și suma tranzacției.

Designul opțional vizează îmbunătățirea utilizabilității și flexibilității de conformitate a Zcash. Cu toate acestea, această compromis aduce și noi provocări: dacă un număr mare de utilizatori continuă să utilizeze adresele transparente, grupul de utilizatori care utilizează adresele mascate (setul anonim) va fi relativ mic, ușor de distins și urmărit, diluând astfel eficiența generală a protecției confidențialității.

Utilizarea adreselor mascate în rețeaua Zcash a rămas la un nivel scăzut pentru o perioadă lungă, ceea ce limitează, într-adevăr, efectul său real de protecție a confidențialității. În comparație, confidențialitatea obligatorie a Monero, deși se confruntă cu presiunea reglementărilor, are un set anonim mai mare și o protecție a confidențialității mai eficientă.

Tehnologia zk-SNARKs s-a confruntat la început cu o provocare centrală: setările de încredere.

Planurile inițiale de zk-SNARKs necesită generarea unui set de parametri publici, adică „parametrii publici” ai sistemului. Dacă numerele aleatoare secrete utilizate pentru a genera acești parametri (sau „deșeuri toxice”) nu sunt distruse complet, părțile rău intenționate care dețin acești parametri secreți ar putea genera dovezi valide falsificate, permițând atacatorilor să creeze o cantitate infinită de monede false în contextul Zcash.

Pentru a rezolva această problemă de încredere, Zcash a adoptat la început un ritual complex de calcul multiplu (MPC) pentru a genera parametrii publici și a asigura distrugerea numerelor aleatoare secrete. Deși designul ritualului este riguros, dependența de încredere în procesul de setare inițială rămâne o vulnerabilitate potențială în modelul de încredere descentralizat al Zcash.

Echipa Zcash a reușit să rezolve această problemă prin introducerea protocolului Halo 2 bazat pe dovezi recursive.

În cadrul upgrade-ului Network Upgrade 5 (NU5) din mai 2022, Zcash a adoptat protocolul Orchard pentru plățile mascate, care utilizează sistemul de dovezi Halo 2.

Protocolul Halo 2 este un zk-SNARKs fără setări de încredere, care realizează dovezi sigure prin combinarea recursivă a dovezilor, fără a necesita un șir de referință public, eliminând eficient necesitatea setărilor de încredere.

Introducerea Halo 2 a rezolvat punctul slab esențial al tehnologiei ZKP în modelul de încredere descentralizat, făcând din Zcash un primitiv de confidențialitate dezinstituționalizat cu o securitate mai puternică și un potențial de descentralizare mai mare. Alte proiecte bazate pe ZKP vor lua în considerare această soluție.

Mimblewimble a fost propus de dezvoltatori anonimi în 2016 ca un protocol de confidențialitate relativ simplu. Grin și Beam sunt două implementări de monede de confidențialitate bazate pe protocolul Mimblewimble.

Mimblewimble realizează protecția confidențialității prin două tehnici principale. Tranzacțiile confidențiale utilizează angajamente Pedersen pentru a ascunde suma tranzacției, similar cu RingCT de la Monero, dar implementarea este mai simplă. Combinarea tranzacțiilor prin mecanisme CoinJoin rupe asocierea între intrări și ieșiri.

Unicitatea Mimblewimble constă în capacitatea sa de a combina tranzacțiile: mai multe tranzacții pot fi combinate într-o tranzacție mai mare fără a dezvălui starea intermediară. Acest lucru permite blockchain-ului să comprime datele istorice mai eficient, menținând în același timp confidențialitatea. Dimensiunea blockchain-ului Grin este comparativ cu Bitcoin, putând fi comprimat cu aproximativ 90%, ceea ce reprezintă un avantaj semnificativ pentru blockchain-urile care funcționează pe termen lung.

Avantajul protocolului Mimblewimble constă în simplitate și scalabilitate. Comparativ cu semnăturile circulare ale Monero, volumul tranzacțiilor Mimblewimble este mai mic și viteza de verificare este mai rapidă. Totuși, intensitatea protecției confidențialității este relativ slabă: deși sumele sunt ascunse, structura graficului tranzacțiilor rămâne vizibilă, ceea ce poate permite deducerea asocierilor de tranzacții prin tehnici avansate de analiză. În plus, protocolul Mimblewimble necesită ca expeditorul și destinatarul tranzacției să interacționeze pentru a finaliza construcția și semnarea tranzacției, ceea ce crește complexitatea utilizării și poate fi neprietenos pentru utilizatorii obișnuiți. Deși interacțiunea poate fi realizată prin metode asincrone (cum ar fi transferul de fișiere), aceasta necesită în continuare coordonarea ambelor părți, neputând realiza un sistem de trimitere a tranzacțiilor unidirecțional și instantaneu, cum ar fi Bitcoin.

Grin și Beam diferă în implementare: Grin adoptă un model de dezvoltare condus de comunitate, punând accent pe descentralizare și lansare echitabilă; Beam adoptă o operare corporativă, oferind o infrastructură și o experiență de utilizator mai bine dezvoltate. Provocarea principală cu care se confruntă ambele este că intensitatea protecției confidențialității nu este la fel de puternică ca Monero, iar grupul de utilizatori relativ mic limitează dimensiunea setului anonim.

Aplicarea dovezilor cu zero cunoștințe și furtuna de reglementare: o analiză profundă a cazului Tornado Cash

Tehnologia zk-SNARKs, pe lângă aplicarea sa în monedele de confidențialitate, este de asemenea utilizată pe scară largă în serviciile de amestecare din Ethereum, dintre care cel mai cunoscut este protocolul Tornado Cash.

Tornado Cash este un protocol de amestecare pe lanț non-depozitar, destinat să estompeze sursa fondurilor pe Ethereum. Mecanismul său central constă în utilizarea zk-SNARKs pentru a rupe asocierea între adresa de depozit și adresa de retragere.

Utilizatorii care își depozitează fondurile în contracte inteligente (bazin de depozite) primesc un „cod secret”. La retragere, utilizatorul nu trebuie să dezvăluie adresa anterioară de depozit, ci trebuie doar să ofere o dovadă cu zero cunoștințe, demonstrând că deține un cod secret valid, fără a dezvălui codul în sine sau orice altceva legat de depozit. Această mecanism face ca operațiunea de retragere să fie complet anonimă pe lanț, rupând asocierea cu adresa de depozit originală.

Ca aplicație descentralizată desfășurată pe Ethereum, valoarea centrală a Tornado Cash constă în non-depozitarea: fondurile sunt păstrate de contractul inteligent, nu de o entitate centralizată, iar teoretic protocolul nu poate fi oprit sau cenzurat.

În august 2022, Oficiul de Control al Activelor Externe al Ministerului de Finanțe al Statelor Unite (OFAC) a impus sancțiuni asupra a 38 de adrese de contract inteligent Ethereum asociate cu Tornado Cash, aceasta fiind prima dată când guvernul Statelor Unite a impus sancțiuni asupra unei aplicații de contract inteligent în sine.

Sancțiunile au avut un impact negativ semnificativ și persistent asupra activității platformei. După sancțiuni, volumul săptămânal de tranzacții al Tornado Cash pe Ethereum, BNB Smart Chain și Polygon a scăzut brusc, diversitatea utilizatorilor și utilizarea generală a protocolului au suferit o scădere drastică. Este deosebit de îngrijorător că bazinele de active de înaltă valoare (de exemplu, bazinele de 100 ETH, 100 BNB sau 100k MATIC) au suferit cele mai abrupte și persistente căderi. Aceasta sugerează că utilizatorii cu fonduri mari sau instituționale sunt extrem de sensibili la riscurile de conformitate, iar eficiența descurajării reglementării este extrem de puternică.

Deși contractele inteligente centrale ale Tornado Cash sunt desfășurate pe blockchainul Ethereum imutabil, protocolul în sine nu poate fi oprit, dar canalele de acces și interacțiune ale utilizatorilor expun o vulnerabilitate centralizată serioasă.

După impunerea sancțiunilor, furnizorii principali de noduri Ethereum (cum ar fi Infura și Alchemy) au oprit rapid suportul pentru solicitările de tranzacții către adresele Tornado Cash. Deoarece cel mai folosit portofel Ethereum, MetaMask, depinde implicit de Infura, utilizatorii MetaMask au fost, de asemenea, interzis să interacționeze cu Tornado Cash, decât dacă își modifică manual configurația nodului sau își rulează propria infrastructură. În plus, site-ul oficial al Tornado Cash (interfața utilizatorului) a fost, de asemenea, rapid eliminat.

Autoritățile de reglementare își exercită descurajarea prin intermediul punctelor de acces centralizate la infrastructură. Deși codul protocolului de bază rămâne activ, reglementatorii limitează efectiv accesul majorității utilizatorilor prin tăierea accesului convenabil, „limitând utilizarea protocolului de către utilizatori”. Viitoarele soluții de confidențialitate trebuie să abordeze simultan securitatea criptografică la nivelul protocolului și rezistența la cenzură la nivelul accesului.

Imutabilitatea protocolului Tornado Cash a fost confirmată, iar contractele inteligente rămân active și accesibile. Cu toate acestea, sancțiunile au expus un risc sistemic pentru întregul ecosistem DeFi: vulnerabilitatea monedelor stabile.

Emitentii de monede stabile centralizate (cum ar fi USDC și USDT) au înghețat rapid activele asociate cu adresele Tornado Cash după sancțiuni. Această acțiune a expus capacitatea de control centralizat a tokenurilor. Mai grav, deoarece principalele monede stabile descentralizate (cum ar fi DAI și FRAX) depind grav de USDC ca garanție (de obicei mai mult de două treimi), înghețarea reprezintă o amenințare sistemică majoră pentru stabilitatea financiară a întregului ecosistem DeFi.

Înainte de sancțiuni, volumul săptămânal de tranzacții Tornado Cash a rămas activ și a crescut constant, bazinele de active de înaltă valoare (100+ ETH) rămânând active, iar utilizatorii puteau accesa prin canale convenabile precum Infura și MetaMask. După sancțiuni, volumul săptămânal a scăzut brusc și constant, iar căderea bazinele de înaltă valoare a fost cea mai abruptă și cea mai lentă în recuperare, reflectând sensibilitatea ridicată a utilizatorilor instituționali și cu fonduri mari la riscurile de conformitate. Majoritatea serviciilor terțe au oprit accesul; deși contractul inteligent rămâne activ, front-end-ul nu poate fi accesat, demonstrând imutabilitatea blockchain-ului de bază, expunând în același timp vulnerabilitățile centralizate ale stivei aplicațiilor descentralizate.

Ridicarea sancțiunilor: confirmarea legală a neutralității tehnologice

Pe 11 noiembrie 2024, Curtea de Apel a Statelor Unite pentru Circuitul 5 a emis o decizie de referință: contractul inteligent central al Tornado Cash, din cauza imutabilității și lipsei de control entitar, nu se încadrează în definiția tradițională a „proprietății” sau „entității”, astfel încât sancțiunile impuse de Ministerul de Finanțe au depășit autoritatea legală. Curtea a considerat că contractele inteligente descentralizate, ca cod, nu ar trebui să fie considerate „proprietate” care poate fi sancționată.

Pe baza acestei decizii, Ministerul de Finanțe al Statelor Unite a ridicat oficial sancțiunile împotriva Tornado Cash pe 21 martie 2025, scoțându-l și adresele de contract inteligent asociate din lista de Națiuni Speciale (SDN). Această decizie marchează o schimbare importantă în atitudinea autorităților de reglementare față de tehnologiile descentralizate și instrumentele de confidențialitate.

Semnificația ridicării sancțiunilor depășește cu mult Tornado Cash. În primul rând, aceasta confirmă principiul neutralității tehnologice: codul sursă deschis și protocoalele descentralizate, ca instrumente tehnologice, sunt prin natura lor neutre și nu ar trebui să fie sancționate din cauza utilizării abuzive. Acest principiu este esențial pentru întreaga industrie DeFi, deoarece oferă precedent legal pentru alte proiecte descentralizate, clarificând limita legală dintre instrumentele tehnologice și utilizarea acestora pentru activități ilegale.

În al doilea rând, această decizie subliniază statutul legal al protocolului descentralizat. Curtea a recunoscut că contractele inteligente complet descentralizate, imutabile și fără control entitar prezintă o diferență fundamentală față de entitățile sau proprietățile tradiționale care pot fi supuse sancțiunilor. Aceasta oferă un cadru de referință legal important pentru cazuri similare în viitor.

În al treilea rând, ridicarea sancțiunilor reflectă eforturile reglementatorilor de a căuta un echilibru între protecția confidențialității și reglementarea conformității. Deși autoritățile de reglementare trebuie să continue să combată activitățile ilegale care utilizează instrumente de confidențialitate, acestea recunosc în același timp importanța inovației tehnologice și a protecției confidențialității utilizatorilor. Acest echilibru este esențial pentru dezvoltarea pe termen lung a tehnologiilor de confidențialitate.

Cu toate acestea, merită menționat că, deși protocolul în sine a fost ridicat de la sancțiuni, dezvoltatorii Tornado Cash se confruntă în continuare cu provocări legale. Dezvoltatorul Alexey Pertsev a fost condamnat în mai 2024 la 5 ani și 4 luni de închisoare de către o instanță din Olanda pentru spălare de bani, iar co-fondatorul Roman Storm este încă sub judecată. Acest lucru a generat o discuție largă despre responsabilitatea autorilor de cod sursă deschis pentru utilizarea abuzivă a instrumentelor lor, reflectând mediul legal complex cu care se confruntă dezvoltatorii de tehnologiile de confidențialitate.

Din perspectiva reacției pieței, după ridicarea sancțiunilor, valoarea tokenului nativ TORN al Tornado Cash a crescut semnificativ, ceea ce reflectă încrederea pieței în dezvoltarea viitoare a acestui protocol. Mai important, acest eveniment oferă un cadru legal și de reglementare important pentru întreaga industrie a tehnologiilor de confidențialitate, demonstrând că tehnologia de confidențialitate poate coexista cu cerințele de reglementare în cadrul unui cadru legal adecvat.

Viitorul tehnologiilor de confidențialitate: confidențialitate programabilă și paradigma blockchain-urilor ZKP

Tehnologia dovezilor cu zero cunoștințe evoluează rapid, extinzându-se de la ascunderea simplă a tranzacțiilor la calculul confidențial general, protejând astfel starea complexă a contractelor inteligente și a proceselor de calcul.

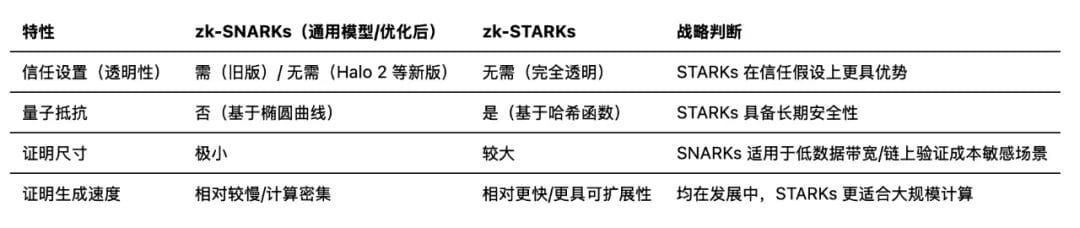

zk-STARKs au avantaje strategice evidente în comparație cu zk-SNARKs tradiționale. STARKs se bazează pe funcții hash criptografice în loc de curbe eliptice, astfel încât nu necesită setări de încredere, eliminând astfel riscul de manipulare a setărilor inițiale de către părți rău intenționate, sporind descentralizarea și încrederea în sistem. Ipoteza de securitate bazată pe funcții hash oferă zk-STARKs capacitate de rezistență la calculul cuantic, oferind blockchain-ului o garanție mai puternică pe termen lung. STARKs sunt mai eficiente în gestionarea calculului de mari dimensiuni, fiind mai potrivite pentru sistemele intensive de date sau platformele mari DeFi.

Deși zk-STARKs au multe avantaje, zk-SNARKs (în special versiuni noi precum Halo 2 care au eliminat setările de încredere) au încă avantaje în anumite scenarii. Dimensiunea dovezilor SNARKs este foarte compactă, iar viteza de verificare extrem de rapidă. Pentru scenariile care necesită stocarea și verificarea dovezilor pe lanț și care sunt sensibile la costurile de tranzacție, SNARKs pot oferi avantaje în ceea ce privește lățimea de bandă a datelor și costul verificării.

Compararea caracteristicilor cheie ale zk-SNARKs și zk-STARKs:

Tehnologiile de confidențialitate se transformă în protecția calculului general și a stării contractelor inteligente.

Aztec Network este reprezentantul care se concentrează pe implementarea contractelor inteligente private pe Ethereum L2. Utilizează limbajul de programare ZK specializat Noir și cadrul său Aztec.nr pentru a scrie contracte inteligente. Contractele inteligente pot fi desfășurate în mod privat, numai părțile implicate cunosc despre existența lor. Serviciile de flux de comenzi pot cunoaște volumul total al tranzacțiilor și activitatea agregată a pieței, dar nu pot obține identitatea specifică a comercianților sau parametrii tranzacțiilor. Acest design realizează un echilibru între confidențialitate și transparența pieței.

Aleo se angajează să construiască un blockchain L1 care să suporte nativ confidențialitatea programabilă. Acesta utilizează limbajul Leo, un limbaj de programare static tipizat, proiectat pentru a construi aplicații private pe Aleo, care își propune să abstractizeze complexitatea criptografiei cu zero cunoștințe. Inima arhitecturii Aleo este calculul off-chain: transferarea sarcinilor de calcul pentru a fi executate off-chain și trimiterea dovezilor de zero cunoștințe pe lanț pentru verificare. Acest lucru permite utilizatorilor să interacționeze cu aplicații descentralizate în timp ce își mențin confidențialitatea datelor.

În domeniul confidențialității generale a calculului, pe lângă ZKP, mediile de execuție de încredere (TEE) și calculul sigur multiplu (MPC) sunt, de asemenea, căi tehnologice importante. TEE oferă un mediu hardware izolat, asigurând confidențialitatea și integritatea executării codului și datelor. Oasis Sapphire utilizează TEE pentru a oferi un EVM confidențial, cu o barieră de dezvoltare scăzută și viteză de execuție rapidă. Cu toate acestea, modelul de securitate al TEE depinde puternic de producătorii de hardware (cum ar fi Intel SGX sau AMD SEV) și operatorii TEE. Dependența de hardware și cerințele de „minimizare a încrederii” în medii descentralizate există într-un conflict structural.

MPC împarte cheia sau datele în „partiții” și le distribuie mai multor părți participante, asigurându-se că niciun nod unic nu poate reconstitui informația completă, oferind astfel un model de încredere distribuit. Dar MPC poate introduce, de asemenea, întârzieri mai mari și complexitate protocolară.

În construirea unei infrastructuri financiare descentralizate și rezistente la cenzură, ZKP are avantaje de neînlocuit în minimizarea încrederii și verificabilitatea generală. TEE și MPC sunt considerate mai degrabă ca fiind suplimente eficiente la ZKP în anumite scenarii de performanță înaltă sau gestionare a cheilor, decât soluții complet înlocuitoare.

Pe lângă Aztec și Aleo, există și alte proiecte care explorează diferite căi de blockchain de confidențialitate.

Oasis Network utilizează un mediu de execuție de încredere (TEE) pentru a realiza calculul confidențial, oferind un mediu EVM confidențial. Deși TEE are riscuri de dependență hardware, are o barieră de dezvoltare scăzută și o viteză de execuție rapidă, fiind potrivit pentru anumite scenarii de aplicație.

Secret Network este, de asemenea, bazat pe tehnologia TEE, oferind un mediu de execuție pentru contracte inteligente confidențiale. Secret Network pune accent pe protecția datelor confidențiale, permițând efectuarea de calcule în stare criptată.

Iron Fish se angajează să construiască un blockchain cu confidențialitate implicită, utilizând tehnologia dovezilor cu zero cunoștințe pentru a proteja toate tranzacțiile. Obiectivul Iron Fish este de a deveni „Bitcoin-ul confidențial”.

Aceste diferite rute tehnologice reflectă explorarea diversificată în domeniul blockchain-urilor de confidențialitate, fiecare soluție făcând compromisuri diferite între intensitatea confidențialității, performanță, dificultate de dezvoltare și model de încredere.

Limitările și provocările tehnologice

Tehnologiile de protecție a confidențialității se confruntă, în general, cu o compromis între performanță și scalabilitate. Volumul tranzacțiilor Monero este de aproximativ 10 ori mai mare decât cel al Bitcoin, iar tranzacțiile mascate Zcash sunt de asemenea mult mai mari decât tranzacțiile transparente. Aceasta nu doar că crește costurile de stocare, dar limitează și capacitatea de procesare a rețelei.

Generarea dovezilor cu zero cunoștințe este o sarcină intensivă din punct de vedere computațional. Pentru zk-SNARKs, generarea unei dovezi poate dura de la câteva secunde la câteva minute, limitând astfel realitatea tranzacțiilor. Deși zk-STARKs sunt mai rapide în anumite scenarii, dimensiunea dovezilor este mai mare. Dimensiunea mare a tranzacțiilor și a dovezilor crește cerințele de lățime de bandă a rețelei, ceea ce poate deveni o bottleneck sistematică în scenarii de înaltă concurență.

Tranzacțiile Bitcoin sunt în medie de aproximativ 250 de octeți, în timp ce tranzacțiile Monero sunt de aproximativ 2-3KB, iar tranzacțiile Zcash mascate sunt de aproximativ 2KB (fără dovezi), iar dovezile zk-SNARKs în sine sunt de aproximativ 200-300 de octeți. Aceste costuri de performanță constituie, într-adevăr, o provocare pentru scalabilitate, în timp ce se urmărește confidențialitatea.

Tehnologiile de confidențialitate în sine se confruntă cu diverse riscuri de securitate. Deși tehnologiile noi, cum ar fi Halo 2, au rezolvat problema setărilor de încredere, multe implementări timpurii de zk-SNARKs încă depind de setările de încredere. Dacă „deșeurile toxice” din procesul de setare nu sunt distruse complet, atacatorii ar putea falsifica dovezi.

zk-SNARKs bazate pe curbe eliptice pot deveni vulnerabile în fața calculatoarelor cuantice. zk-STARKs, bazate pe funcții hash, au o capacitate mai bună de rezistență la cuantum, dar dimensiunea dovezilor este mai mare. Vulnerabilitățile la nivel de implementare pot duce la atacuri prin canal lateral, expunând informațiile confidențiale. De exemplu, timpul de tranzacție, întârzierile rețelei și alte metadate pot fi utilizate pentru a deduce asocieri de tranzacții.

Pentru tehnologiile de amestecare și semnăturile circulare, dimensiunea setului anonim afectează direct intensitatea confidențialității. Dacă setul anonim este prea mic, atacatorii pot deduce tranzacțiile reale prin analize statistice. Dimensiunea cercului Monero a crescut de la inițial 3 ieșiri la acum 11 pentru a face față acestui tip de atac.

Complexitatea tehnologiilor de confidențialitate afectează adesea experiența utilizatorului. Monedele de confidențialitate și funcțiile de confidențialitate necesită suportul portofelelor specializate, iar compatibilitatea portofelelor principale este limitată. Utilizatorii trebuie să învețe să folosească portofele și interfețe noi, crescând astfel pragul de utilizare.

Confirmarea tranzacțiilor de confidențialitate este de obicei mai lungă, în special atunci când este necesar să așteptați ca setul anonim să fie suficient de mare. Semnăturile circulare Monero necesită așteptarea unor ieșiri de amestecare suficiente, CoinJoin necesită așteptarea unui număr suficient de participanți. O amestecare cu Wasabi Wallet poate necesita așteptarea de la câteva minute la zeci de minute, ceea ce nu este la fel de instantaneu ca un transfer obișnuit de bitcoin.

Utilizarea tehnologiilor de confidențialitate necesită ca utilizatorii să înțeleagă conceptele de bază, cum ar fi dimensiunea cercului, setul anonim etc. O utilizare greșită poate reduce eficiența protecției confidențialității. Pentru dezvoltatori, integrarea funcțiilor de confidențialitate necesită o înțelegere profundă a principiilor criptografice, având o barieră tehnică ridicată.

Tehnologiile de confidențialitate se confruntă cu un mediu de reglementare complex. Monedele de confidențialitate și instrumentele de confidențialitate sunt adesea percepute de autoritățile de reglementare ca instrumente potențiale de spălare a banilor și activități ilegale. Cazul de sancțiune al Tornado Cash demonstrează că autoritățile de reglementare pot lua măsuri dure împotriva instrumentelor de confidențialitate.

Instituțiile financiare și bursele trebuie să respecte reglementările KYC/AML, ceea ce intră în conflict natural cu protecția confidențialității. Cum să protejeze confidențialitatea în timp ce respectă cerințele de conformitate reprezintă o provocare continuă. Protocolele de confidențialitate complet descentralizate sunt greu de reglementat, dar serviciile de confidențialitate centralizate pot fi supuse cenzurii. Găsirea unui punct de echilibru necesită inovație tehnologică și comunicare politică.

Diferitele tehnologii de confidențialitate au avantajele și dezavantajele lor în ceea ce privește intensitatea confidențialității, costurile de performanță și dificultatea de dezvoltare.

Intensitatea confidențialității CoinJoin este moderată, dar costurile de performanță și dificultatea dezvoltării sunt relativ scăzute, iar gradul de prietenie față de reglementare este, de asemenea, relativ ridicat. Tehnologia semnăturilor circulare oferă o intensitate mare a confidențialității, dar costurile de performanță sunt mari, dificultatea dezvoltării este moderată, iar gradul de prietenie față de reglementare este scăzut. zk-SNARKs și zk-STARKs pot oferi o intensitate mare a confidențialității, dar dificultatea dezvoltării este mare, iar costurile de performanță ale zk-STARKs sunt relativ mai mari.

Deși tehnologia TEE are o intensitate ridicată a confidențialității, costuri de performanță scăzute și o barieră de dezvoltare redusă, ea prezintă riscuri de dependență hardware. Tehnologia MPC, deși are o intensitate ridicată a confidențialității, are costuri de performanță și dificultăți de dezvoltare mari. În ceea ce privește gradul de prietenie față de reglementare, cu excepția semnăturilor circulare care sunt relativ scăzute, celelalte tehnologii se află la un nivel mediu.

Compararea tehnologiilor de confidențialitate în blockchain:

Direcții și tendințe de dezvoltare viitoare

Evoluția tehnologiilor de confidențialitate se desfășoară pe două direcții principale: îmbunătățirea performanței și extinderea aplicațiilor. În ceea ce privește performanța, accelerarea hardware-ului și optimizarea algoritmilor depășesc blocajele în generarea dovezilor ZKP. Introducerea hardware-ului specializat (cum ar fi FPGA și ASIC) promite să comprime timpul de generare a dovezilor de la minute la secunde, ceea ce va face ca tranzacțiile de confidențialitate să treacă de la „disponibil” la „utilizabil”.

La nivel de aplicație, tehnologiile de confidențialitate depășesc simplele scenarii de transfer, extinzându-se către interacțiuni financiare mai complexe. Aplicațiile DeFi de confidențialitate permit utilizatorilor să participe la împrumuturi, tranzacționare și minerit de lichiditate în timp ce protejează confidențialitatea. Cerințele de protecție a confidențialității la nivel de întreprindere, de asemenea, impulsionează evoluția tehnologică, în special în ceea ce privește protejarea secretelor comerciale și a confidențialității financiare. Pe măsură ce ecologia multichain devine mai matură, protocoalele de confidențialitate cross-chain devin frontierele tehnologice noi, iar menținerea stării de confidențialitate în timpul transferurilor de active între lanțuri este o provocare importantă cu care ne confruntăm în prezent.

Mai important, tehnologiile de confidențialitate evoluează de la „ascunderea tranzacțiilor” la „calculul confidențial general”. Combinând învățarea federală și criptarea complet omomorfă, rețelele de calcul confidențial sprijină aplicații mai largi, cum ar fi învățarea automată confidențială și analiza de date confidențiale. Această evoluție înseamnă că tehnologiile de confidențialitate nu se mai limitează doar la protejarea fluxurilor de fonduri, ci pot proteja întregul proces de calcul și datele în sine.

Pentru a realiza aceste viziuni, standardizarea și interoperabilitatea sunt esențiale. Industria progresează către protocoale de confidențialitate cross-chain standardizate și interfețe standard, ceea ce va elimina barierele dintre diferitele sisteme de confidențialitate, va reduce pragurile de integrare pentru dezvoltatori și va promova dezvoltarea colaborativă a întregului ecosistem.

Între timp, mediul de reglementare se adaptează treptat la dezvoltarea tehnologiilor de confidențialitate. Tehnologiile de divulgare selectivă oferă noi posibilități pentru echilibrarea confidențialității și conformității - dovezile cu zero cunoștințe pot demonstra conformitatea tranzacției în timp ce protejează confidențialitatea. Această cale tehnologică ajută la stabilirea unui cadru de reglementare mai echilibrat, făcând ca tehnologiile de confidențialitate să nu mai fie un adversar al reglementării, ci un nou instrument pentru realizarea transparenței în conformitate.

Încheiere

Evoluția tehnologiilor de confidențialitate blockchain este, în esență, o tranziție de la „a se opune pasiv analizei pe lanț” la „protecția activă prin criptografie”. De la izolarea adreselor Bitcoin, la amestecarea tranzacțiilor CoinJoin, până la dovezile cu zero cunoștințe care ascund toate elementele, fiecare pas sporește intensitatea și fiabilitatea protecției confidențialității.

În această evoluție, dovezile cu zero cunoștințe demonstrează o valoare strategică unică. Avantajul său principal este capacitatea de divulgare selectivă - utilizatorul poate dovedi validitatea tranzacției sau conformitatea față de autoritățile externe, protejând în același timp informațiile esențiale despre contraparte și sumă. Această capacitate umple golul dintre monedele de confidențialitate obligatorie (complet ascunse, greu de reglementat) și blockchain-urile transparente (lipsă de confidențialitate), oferind un traseu tehnologic pentru echilibrarea confidențialității și conformității.

Caracteristica de nevoia de setări de încredere și rezistența la quantum a zk-STARKs oferă o garanție pe termen lung pentru infrastructurile de confidențialitate de nouă generație. Mai important, universalitatea ZKP permite funcțiilor de confidențialitate să se extindă de la nivelul de bază al tranzacțiilor la nivelul aplicațiilor de contracte inteligente, deschizând un nou paradigm al confidențialității programabile.

Cu toate acestea, cazul de sancțiune al Tornado Cash a dezvăluit un risc cheie: deși codul protocolului este imposibil de oprit, infrastructura centralizată de acces rămâne un punct slab. Supunerea furnizorilor principali de noduri la presiunea de reglementare limitează, de fapt, accesul utilizatorilor obișnuiți la instrumentele de confidențialitate descentralizate. Acest lucru ne amintește că adevărata descentralizare necesită nu doar o rezistență la cenzură la nivelul protocolului, ci și descentralizarea la nivelul infrastructurii.

Privind în viitor, soluțiile de confidențialitate de înaltă performanță vor merge către o arhitectură hibridă ZKP cu TEE/MPC. ZKP oferă încrederea minimizată și verificabilitatea de bază, în timp ce TEE sau MPC se ocupă de calculul de înaltă performanță și managementul cheilor, optimizând experiența utilizatorului în timp ce mențin securitatea.

Pentru factorii de decizie politică, este important să înțeleagă că tehnologiile de confidențialitate, în special dovezile cu zero cunoștințe, nu sunt instrumente de evaziune a reglementării, ci soluții criptografice noi pentru realizarea transparenței în conformitate. Tehnologiile de divulgare selectivă permit utilizatorilor să demonstreze conformitatea în timp ce protejează confidențialitatea, oferind baza tehnologică pentru un cadru de reglementare mai echilibrat.