От Маһин | Inflectiv

Существует проблема, о которой никто не говорит достаточно громко.

Каждый ИИ-агент, работающий прямо сейчас - на вашем компьютере, внутри стека вашей компании, внутри нашего - имеет полный доступ к вашим учетным данным. Ваши ключи API. Ваши переменные окружения. Ваши ключи AWS, ваши URL-адреса баз данных, секреты, которые соединяют ваши системы с миром.

Это не теоретическая уязвимость. В декабре 2025 года исследователи обнаружили более 30 уязвимостей в инструментах кодирования ИИ. Агенты были захвачены для тихого эксфильтрации учетных данных. И основная проблема почти в каждом случае была одинаковой: нет стандарта, регулирующего то, как агент получает доступ к секретам. Нет охвата. Нет аудиторского следа. Нет аварийного выключателя. Агент наследует вашу всю среду оболочки и делает с ней все, что хочет.

Мы столкнулись с этой проблемой сами.

Что 4,600 агентов научили нас

Inflectiv преодолел 4,600 активных агентов на нашей платформе. Агенты, которые записывают в наборы данных, вызывают внешние API, генерируют интеллект и возвращают этот интеллект в систему. На таком уровне проблема с учетными данными перестает быть теоретической.

У нас были агенты с доступом к учетным данным, которые им не были нужны. Никакого способа проверить, что было доступно. Никакого последовательного способа ограничения прав доступа между агентами, выполняющими разные задачи. Никакого механизма для прекращения доступа, когда сессия заканчивалась. Аудитный след был нами, вручную проверяющим.

Вот тогда мы построили то, что стало AVP - Протокол Сейфа Агентов.

Первая версия решила нашу проблему. Но чем больше мы работали над ней, тем яснее становилось, что это не проблема, специфичная для Inflectiv. Каждая команда, работающая с агентами на любом значительном уровне, сталкивается с этой стеной, независимо от того, как они ее назвали. Claude Code, Cursor, Codex - все они по умолчанию наследуют вашу полную среду. Каждое учетное имя, видимое и доступное, без видимости того, что затрагивается и когда.

Поэтому мы опубликовали спецификацию.

Что на самом деле определяет AVP

AVP - это открытый стандарт для того, как агенты ИИ хранят, получают доступ и управляются в отношении учетных данных и переменных окружения. Четыре компонента, работающие вместе:

Зашифрованный сейф. Учетные данные хранятся локально, зашифрованные в состоянии покоя с использованием AES-256-GCM с ключами, полученными с помощью scrypt. Они никогда не покидают машину. Нет зависимости от облака, нет центральной точки отказа.

Разрешения на основе профилей. Вы определяете, что каждый агент может видеть. Ограничительные, умеренные, разрешающие - или полностью настраиваемые с правилами на каждый учетный документ. Агент, работающий с данными рыночной информации, не должен касаться ваших учетных данных базы данных. AVP делает это обязательным, а не желаемым. Правила оцениваются по порядку, последнее совпадение выигрывает, что означает, что вы можете установить широкие настройки по умолчанию и чисто накладывать конкретные переопределения.

Модель доступа с тремя состояниями. Каждое учетное имя либо разрешено, либо отклонено, либо редактировано. Редактирование - это важное - агент получает криптографический токен вместо реального значения. Он может работать, не ломаясь. Он не может экстраполировать то, что ему никогда не предназначалось видеть.

Неизменяемый аудитный след. Каждое решение о доступе записывается до его применения. Каждое учетное имя, каждый агент, каждое время. Вы можете делать запросы. Вы не можете удалить отдельные записи. Когда что-то пойдет не так - а это рано или поздно произойдет - у вас будет полная запись.

И еще одна вещь, которую стоит упомянуть: кнопка отключения. Один команда немедленно отменяет все активные сессии. Каждый агент, весь доступ к учетным данным, немедленно прекращен.

Принципы дизайна были непредоговоренными: локальный приоритет, запрет по умолчанию, аудит всего, достаточно простой для внедрения на любом языке за менее чем 50 строк.

Три команды. Полный контроль.

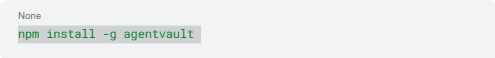

Ссылочная реализация устанавливается за секунды:

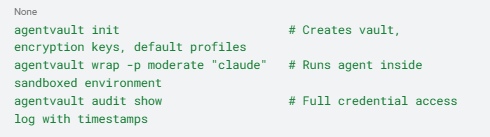

Отсюда:

Это вся поверхность для большинства случаев использования. Спецификация идет глубже - уровни доверия оценены от 1 до 100, истечение срока действия сессии на основе TTL, инъекция метаданных времени выполнения, чтобы агенты знали свой контекст доверия, и стандартная структура каталогов, чтобы любое внедрение хранило данные последовательно.

Почему публиковать это как открытый стандарт

Мы могли бы оставить это частным. Мы этого не сделали, по той же причине, по которой TCP/IP не принадлежал одной компании.

Открытые протоколы создают доверие. Доверие создает принятие. Принятие создает ту гравитацию, которую никакое количество маркетинга не может создать. Если AVP становится способом, которым агенты обрабатывают учетные данные - через фреймворки, через платформы, через компании - тогда Inflectiv не просто рынок. Мы инфраструктура. И инфраструктура не побеждает, запирая людей. Она выигрывает, будучи тем, на чем все строят.

Есть также что-то более неотложное: экосистема нуждается в этом сейчас. HashiCorp Vault мощен, но он не был создан для агентов ИИ. Ручные .env файлы ничего не предлагают. Нет стандарта, специально созданного для агентов, основанного на локальных данных, для управления учетными данными - до сих пор.

Мы не единственная команда, которая могла бы написать эту спецификацию. Но мы написали ее, потому что должны были, и мы публикуем ее, потому что разрыв слишком опасен, чтобы оставлять его открытым.

Inflectiv как первый случай использования

AVP нуждался в реальной реализации, чтобы доказать, что он работает в масштабе. Наша - это.

4,600+ агентов. Производственные наборы данных. Учетные данные, которые имеют значение. Inflectiv работает на AVP, потому что нам нужно было именно то, что он указывает - и использование его в производстве это то, как мы знаем, что спецификация честна.

Что это открывает для нас, так это уровень интеллекта. Агенты с управляемым, проверяемым доступом к учетным данным могут делать что-то более интересное, чем просто безопасное выполнение - они могут публиковать то, что они узнали. Структурированные пакеты знаний, купленные и проданные через наш рынок Agentic Data, транзакции осуществляются автономно через наш сервер MCP с микроплатежами X402.

Сейф защищает учетные данные. Он также защищает интеллект. И интеллект накапливается таким образом, как это никогда не будут делать сырые учетные данные.

Спецификация активна

AVP v1.0 опубликован. Ссылочная реализация находится на GitHub. Лицензия MIT. Корпоративный уровень - SSO, управление командами, отчетность по соблюдению стандартов - находится в дорожной карте.

Если вы строите агентов и у вас есть проблема с учетными данными - или вы собираетесь ее получить - нам бы хотелось услышать от вас. Если вы хотите реализовать AVP в своем собственном фреймворке, спецификация - это все, что вам нужно. Если вы обнаружите пробелы, откройте проблему.

Экономика агентов приходит, независимо от готовности инструментов. Мы предпочли бы, чтобы она пришла с установленным стандартом безопасности.

Махин пишет об инфраструктуре, данных и практической стороне строительства для агентской экономики в Inflectiv.

Найдите спецификацию AVP и ссылочную реализацию на agentvault.up.railway.app