На днях я разобрал несколько аппаратных холодных кошельков разных брендов и провел анализ электрических схем на физическом уровне.

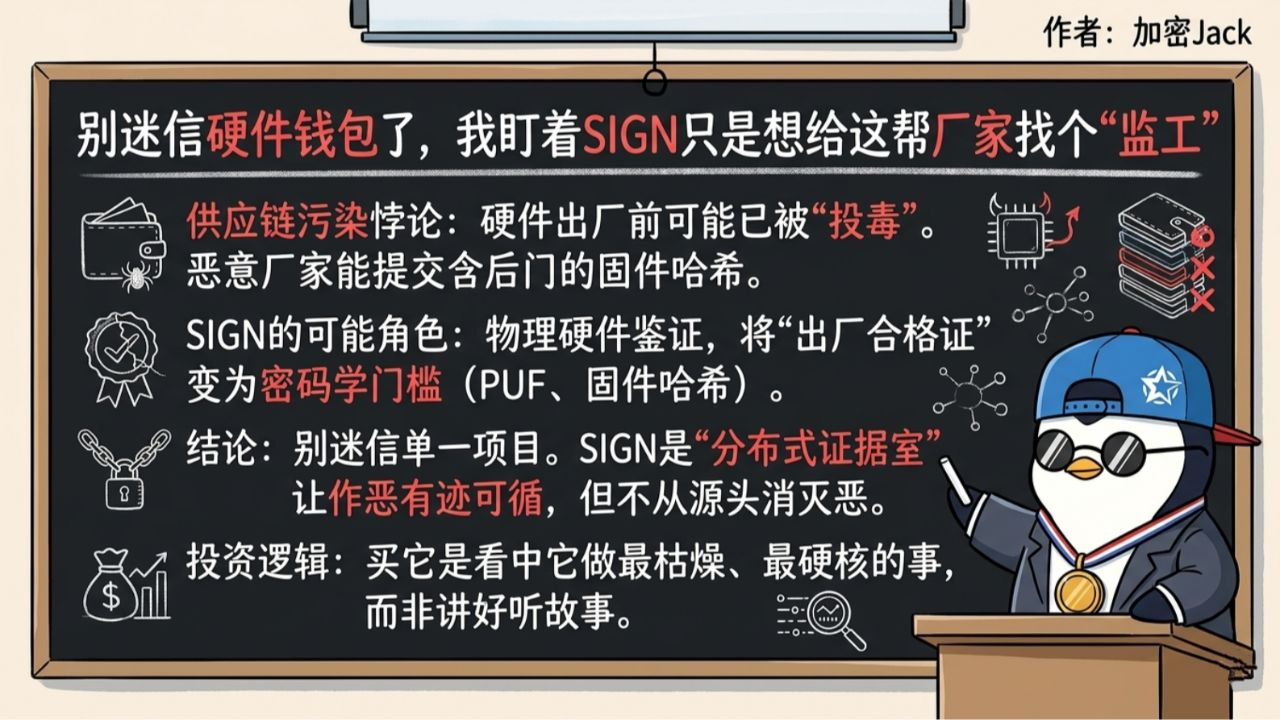

Мы всегда думаем, что если мы сохраним приватный ключ в аппаратном кошельке, то все будет в порядке, но вы когда-нибудь задумывались, сколько рук, которые могут «отравить» его, прошло с момента выхода чипа из фабрики до его установки в корпус и передачи вам? Всего лишь нужно внедрить в прошивку одну очень маленькую и скрытую заднюю дверь, и ваши мнемонические фразы уже будут помечены в момент их генерации.

Это загрязнение поставок в физическом мире не может быть решено никаким алгоритмом согласия. Вот почему я начал обращать внимание на возможность @SignOfficial в физической верификации аппаратного обеспечения.

Самый жёсткий сценарий должен быть таковым: каждый холодный кошелёк на заводе должен пройти первоначальную проверку, при которой хэш его основной прошивки и физически неклонируемая характеристика (PUF) должны быть проверены по протоколу Sign. После получения товара пользователи должны с помощью набора открытых скриптов проверить, не изменялся ли этот хэш. Это равносильно превращению «сертификата качества» из физического мира в непроходимый криптографический барьер.

Но в этом деле есть странный парадокс: если производитель оборудования сам по себе злонамерен и на этапе первоначальной проверки ввёл хэш прошивки с закладкой, как обычный пользователь, как ты это определишь?

Таким образом, мой вывод всё ещё остаётся прежним: не стоит слепо верить в какой-либо отдельный проект. $SIGN просто предоставляет «записывающее устройство на месте преступления». Оно делает зло отслеживаемым, но не может уничтожить зло с самого начала.

Моя логика относительно $SIGN основана на его редкости как «глобальной распределённой комнаты доказательств», а не на том, что оно может решить все проблемы доверия. Я покупаю его, потому что оно делает самое сложное и скучное дело, а не потому что оно может рассказать красивые истории.