Anh ơi, hôm qua có một cuộc tấn công phần mềm độc hại lớn xảy ra trên các ví tiền điện tử và các chuyên gia nói rằng các gói NPM Debug và Chalk đã bị xâm phạm. Đó là cái gì vậy, anh?

Đầu tiên, bạn phải hiểu NPM. Hãy coi NPM (Node Package Manager) như một nhà máy LEGO khổng lồ, công khai cho các nhà phát triển phần mềm. Khi một nhà phát triển xây dựng một ứng dụng, như một ví tiền điện tử, họ không tạo ra từng mảnh từ đầu. Họ đến nhà máy NPM và lấy hàng ngàn viên gạch LEGO đã được làm sẵn, gọi là "gói," để xử lý các công việc phổ biến.

Hai gói bạn đề cập, "Debug" và "Chalk," là một trong những viên gạch LEGO phổ biến nhất trong toàn bộ nhà máy.

Debug: Đây giống như một viên gạch kính lúp phổ quát. Gần như mọi nhà phát triển đều sử dụng nó để in ra những ghi chú và bản ghi nhỏ để giúp họ tìm lỗi trong khi xây dựng.

Chalk: Đây giống như một bộ bút màu LEGO. Các nhà phát triển sử dụng nó để thêm màu cho văn bản trong trình chỉnh sửa mã của họ, giúp dễ dàng đọc tất cả những ghi chú đó. Màu xanh cho thành công, màu đỏ cho lỗi, bạn hiểu rồi.

Cuộc tấn công xảy ra vì một kẻ tấn công đã xâm nhập vào nhà máy và thay thế các viên gạch "Debug" và "Chalk" an toàn, thật sự bằng những viên gạch độc hại, xấu xa trông giống hệt như vậy. Vì vậy, hàng ngàn nhà phát triển xây dựng ví đã đến nhà máy, lấy những viên gạch độc hại này và vô tình tạo ra một cửa sau ngay trong ứng dụng của chính họ.

Được rồi, vậy một viên gạch LEGO độc hại lấy tiền điện tử từ ví của tôi như thế nào?

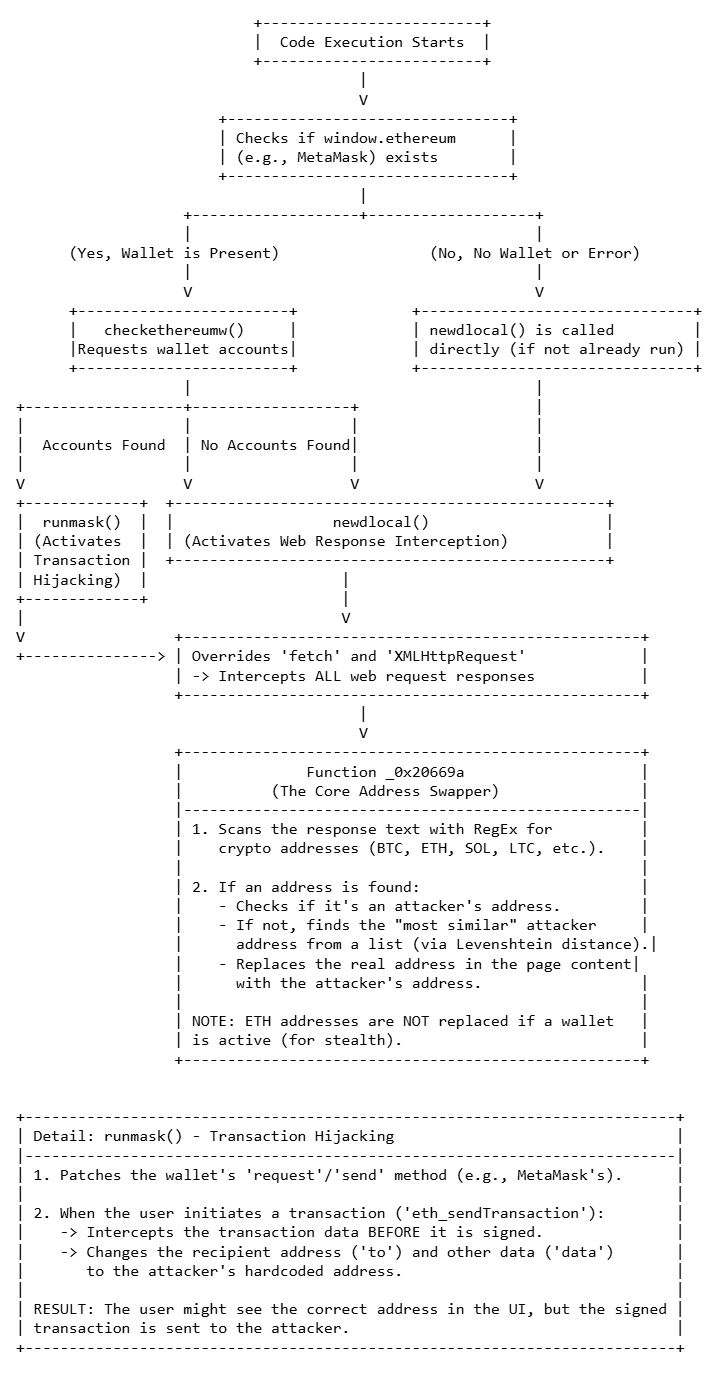

Đây là phần lén lút. Mã độc ẩn bên trong các gói giả mạo được thiết kế để trở thành một điệp viên âm thầm. Nó chỉ ngồi đó, không làm gì cả, cho đến khi phát hiện ra rằng nó đang chạy trong một ứng dụng ví tiền điện tử.

Khi nó "thức dậy", công việc duy nhất của nó là săn lùng cụm từ hạt giống hoặc chìa khóa riêng của bạn. Khi bạn sử dụng ví của mình, chìa khóa đó tạm thời được lưu trữ trong bộ nhớ máy tính của bạn. Phần mềm độc hại sẽ phát hiện, sao chép và bí mật gửi nó qua internet tới máy chủ của kẻ tấn công.

Và chỉ như vậy, trò chơi kết thúc. Kẻ tấn công đã có chìa khóa chính để truy cập ví của bạn và có thể rút hết tất cả các quỹ của bạn.

Tại sao điều này lại nguy hiểm và khó dừng lại như vậy?

Điều này được gọi là một cuộc tấn công chuỗi cung ứng phần mềm, và đó là một trong những mối đe dọa lớn nhất trong tất cả các lĩnh vực công nghệ.

Nó lợi dụng Niềm tin: "Debug" và "Chalk" được tải xuống hàng triệu lần mỗi tuần. Các nhà phát triển về cơ bản phải tin tưởng vào những khối xây dựng cơ bản này để hoàn thành công việc. Thật không thể kiểm tra từng dòng mã trong từng gói họ sử dụng.

Bán kính vụ nổ Khổng lồ: Bằng cách làm độc chỉ một hoặc hai gói siêu phổ biến, các kẻ tấn công có thể lây nhiễm hàng ngàn ứng dụng và dự án khác nhau cùng một lúc. Họ không cần phải hack bạn; họ chỉ cần làm độc giếng mà tất cả các nhà phát triển uống.

Nó rất Tinh vi: Mã độc thường bị ẩn giấu (mờ đi) và chỉ được thiết kế để chạy dưới những điều kiện rất cụ thể, khiến cho ngay cả các chuyên gia bảo mật cũng rất khó phát hiện.

Anh bạn, điều đó thật đáng sợ. Vậy tôi thực sự có thể làm gì để bảo vệ bản thân?

Giữ Danh mục chính của bạn trên Ví phần cứng: Các khoản đầu tư dài hạn của bạn, "tiết kiệm" của bạn, phải được lưu trữ trên một ví phần cứng như Ledger hoặc Trezor. Loại tấn công phần mềm này không thể chạm vào một chìa khóa được giữ hoàn toàn ngoại tuyến.

Vô hiệu hóa tiện ích của bạn trên quản lý tiện ích & Không có giao dịch vào Ngày D: Vô hiệu hóa các tiện ích của bạn và luôn kiểm tra kỹ thông điệp bạn đang ký. Và một lần nữa, tốt nhất là không thực hiện bất kỳ giao dịch nào khi bạn nghe thấy loại tin tức này và hãy mua một Ví phần cứng với ký rõ ràng.

Sử dụng Phần mềm Đáng tin cậy: Gắn bó với những ví lớn, nổi tiếng. Họ có đội ngũ bảo mật lớn hơn và có thể phản ứng với các mối đe dọa nhanh hơn. Đây không phải là lúc để sử dụng một ví mới ngẫu nhiên mà bạn vừa tìm thấy.