Một Cuộc Tấn Công Ngay Lập Tức Cảm Thấy Khác Biệt So Với Thảm Họa DeFi Thông Thường

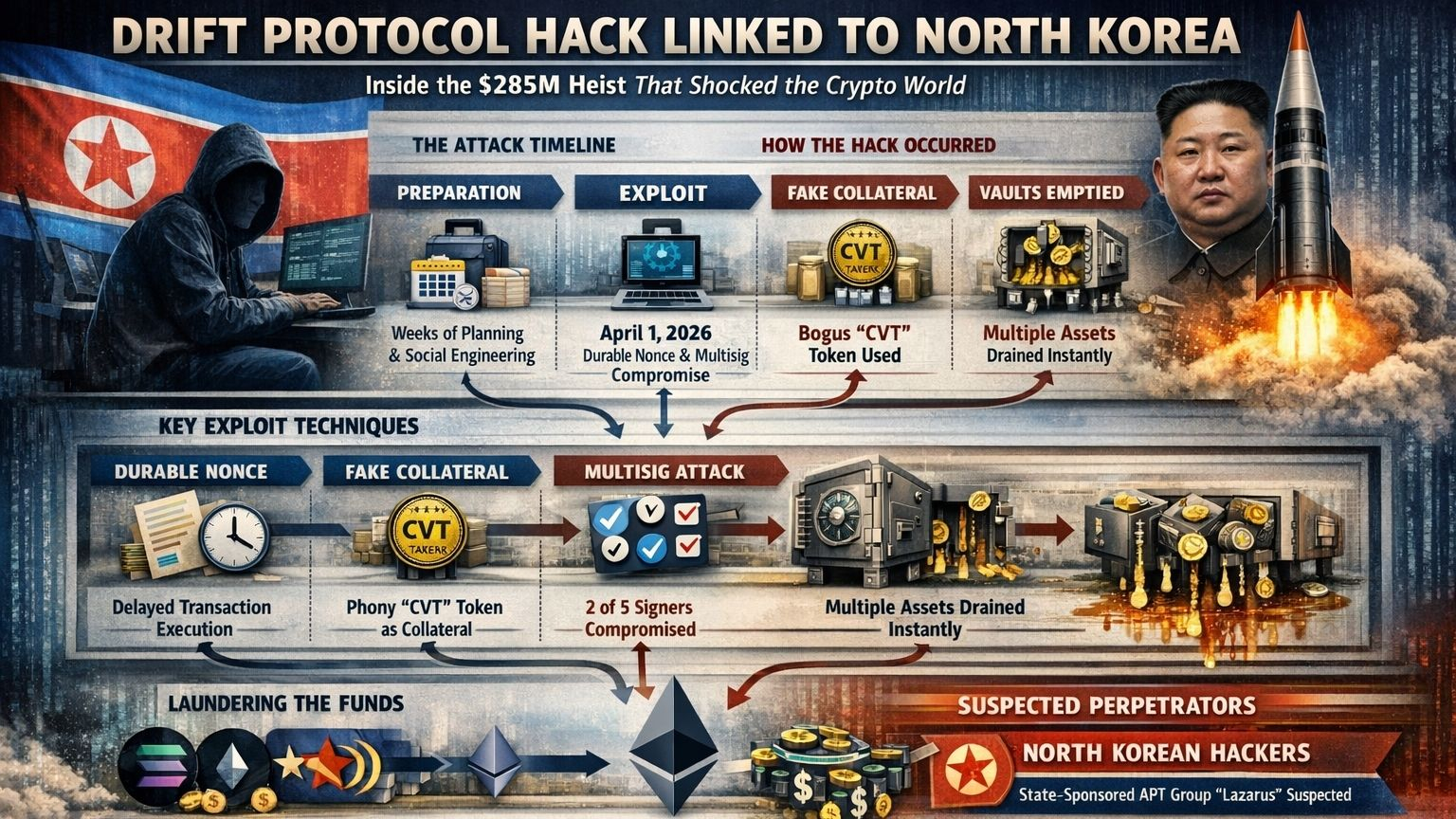

Cuộc tấn công vào Drift Protocol vào ngày 1 tháng 4 năm 2026, không giống như những vụ khai thác DeFi tiêu chuẩn mà trong đó một lỗi mã được phát hiện, một hợp đồng dễ bị tổn thương bị tạm ngừng, và ngành công nghiệp bắt đầu chu kỳ quen thuộc của việc vá lỗi, đổ lỗi, và những bài học rút ra. Thay vào đó, cái mà xuất hiện là một bức tranh khó chịu hơn, trong đó một tính năng giao dịch hợp pháp của Solana, các phê duyệt ký kết bị xâm phạm, và một cuộc tiếp quản hành chính nhanh chóng dường như đã được kết hợp lại thành một hoạt động được dàn dựng cẩn thận mà các nhà điều tra hiện tin rằng có khả năng được thực hiện bởi các nhân vật Bắc Triều Tiên. Drift cho biết kẻ tấn công đã có quyền truy cập trái phép thông qua một “cuộc tấn công mới liên quan đến các nonce bền vững,” nhanh chóng chiếm quyền hành chính của Hội đồng Bảo an, và gây ra thiệt hại mà các nhà điều tra bên ngoài ước tính khoảng 285 triệu đến 286 triệu đô la.

Điều làm cho sự cố này đặc biệt quan trọng là nó đã nhanh chóng vượt ra ngoài ngôn ngữ của việc khai thác thông thường và vào ngôn ngữ của sự xâm nhập có tổ chức. Elliptic cho biết hành vi trên chuỗi, các phương pháp rửa tiền và các chỉ số cấp mạng là nhất quán với các hoạt động trước đó liên kết với DPRK, trong khi TRM Labs cho biết cuộc điều tra ban đầu của họ gợi ý rằng vụ hack có khả năng được thực hiện bởi các hacker Bắc Triều Tiên. Thậm chí trước khi mọi bước kỹ thuật được giải quyết hoàn toàn công khai, trọng tâm của câu chuyện đã thay đổi: đây không còn chỉ là câu hỏi liệu Drift có bị lỗi hay không, mà là liệu một giao thức Solana lớn đã bị xâm nhập bởi một đối thủ hoạt động với sự kiên nhẫn, kỷ luật và sự tinh vi trong rửa tiền hậu trộm cắp thường đi kèm với một chiến dịch đe dọa được nhà nước hỗ trợ.

Điều gì thực sự đã xảy ra với Drift

Cách mà Drift tự định hình công khai quan trọng vì nó thu hẹp mạnh mẽ loại sự kiện này. Giao thức cho biết sự cố này là một “hoạt động cực kỳ tinh vi” liên quan đến sự chuẩn bị trong nhiều tuần và thực hiện theo các giai đoạn, và nó đã tuyên bố rõ ràng rằng sự vi phạm không xuất phát từ lỗi hợp đồng thông minh hay từ các cụm từ hạt giống bị thỏa hiệp. Thay vào đó, Drift nói rằng cuộc tấn công liên quan đến “các phê duyệt giao dịch không được ủy quyền hoặc bị đại diện sai có được trước khi thực hiện,” khả năng được tạo điều kiện thông qua các cơ chế nonce bền vững và kỹ thuật xã hội tinh vi. Ngôn từ đó rất quan trọng vì nó gợi ý rằng mã nguồn của giao thức không phải là điểm yếu chính; điểm yếu quyết định dường như là cách mà các phê duyệt có quyền lực cao được lấy và sau đó thực hiện.

Drift cũng đã xác nhận tác động thực tiễn bằng những thuật ngữ bất thường rõ ràng. Các khoản tiền gửi và rút tiền đã bị đình chỉ trong quá trình kiểm soát, và giao thức cho biết các quỹ được đặt vào vay/mượn, gửi kho và số dư giao dịch đã bị ảnh hưởng. Giao thức cũng cho biết họ đang làm việc với các công ty an ninh, các sàn giao dịch, cầu và cơ quan thực thi pháp luật để truy vết và đóng băng các tài sản bị đánh cắp. Ngôn ngữ phản ứng đó cho thấy hai điều cùng một lúc: thứ nhất, quy mô của vụ trộm đã ngay lập tức trở nên rõ ràng; và thứ hai, nhóm đã hiểu rằng đây không phải là loại sự cố có thể được kiểm soát bên trong ranh giới DeFi thông thường khi các quỹ đã bắt đầu di chuyển qua các chuỗi.

Tại Sao Nonce Bền Vững Trở Thành Trung Tâm Của Câu Chuyện

Nonce bền vững không phải là một lỗi trong Solana, và điểm này đáng được nhấn mạnh rõ ràng vì rất nhiều bình luận nhanh chóng có xu hướng nhầm lẫn các tính năng bị khai thác với các tính năng bị hỏng. Trong điều kiện bình thường, các giao dịch Solana phụ thuộc vào một blockhash gần đây và hết hạn nhanh chóng nếu chúng không được phát sóng kịp thời. Nonce bền vững thay thế blockhash ngắn hạn đó bằng một giá trị được lưu trữ trong một tài khoản chuyên dụng, cho phép một giao dịch đã ký vẫn còn hiệu lực cho đến khi nonce được nâng cao. Trong các quy trình làm việc hợp pháp, điều này cho phép ký kết bị trì hoãn hoặc ngoại tuyến và có thể hỗ trợ các quy trình hoạt động phức tạp hơn. Trong sự cố Drift, các điều tra viên cho biết rằng tính năng tương tự dường như đã tạo ra một sự tách biệt nguy hiểm giữa thời điểm các phê duyệt được lấy và thời điểm sau đó khi những phê duyệt đó được thực hiện.

Tái cấu trúc của BlockSec đặc biệt hữu ích ở đây vì nó giải thích chiều kích tạm thời của cuộc khai thác bằng các thuật ngữ cụ thể. Công ty cho biết kẻ tấn công đã khiến hai trong số năm người ký đa chữ ký của Hội đồng An ninh ký trước các giao dịch quản trị độc hại, sau đó giữ những phê duyệt đã ký đó cho đến khi cửa sổ thực hiện được chọn. Bởi vì Hội đồng An ninh đang hoạt động như một đa chữ ký 2 trên 5 với zero timelock, kẻ tấn công đã có thể chuyển từ phê duyệt ẩn sang hành động quản trị ngay lập tức với gần như không có đệm phòng thủ khi hoạt động bắt đầu. Đây là lý do tại sao cuộc khai thác cảm thấy nghiêm trọng hơn về cấu trúc so với một lỗi hợp đồng thông thường: kẻ tấn công không cần phải phát hiện một lệnh bị hỏng trong mã nếu họ có thể thay vào đó bảo đảm các chữ ký hợp lệ mà vẫn có thể thực thi sau đó.

Bài học sâu sắc hơn là không thoải mái vì nó ngồi trong một không gian mà tiền điện tử thường không thích xem xét quá gần. Một chữ ký thường được coi là biểu hiện tối thượng của ý định, nhưng cuộc tấn công Drift có vẻ cho thấy rằng một chữ ký hợp lệ không nhất thiết có nghĩa là người ký hoàn toàn hiểu được bối cảnh tương lai mà sự ủy quyền đó sẽ được sử dụng. Khi một giao dịch hợp lệ và có thể chờ đợi vô thời hạn để thực hiện, câu hỏi an ninh thực sự không còn giới hạn ở việc ai đã ký nó; nó cũng trở thành khi nào nó có thể thực hiện, trong những điều kiện xung quanh nào, và liệu người ký thực sự nhận ra quyền lực tiềm ẩn được nhúng trong yêu cầu. Đó chính là lý do tại sao các bình luận an ninh bên ngoài mô tả sự cố này ít hơn như một sự thất bại mật mã và nhiều hơn như một sự thất bại của chính sách giao dịch và kỷ luật hoạt động.

Cách mà Sự Tiếp Quản Hành Chính Dường Như Đã Diễn Ra

Tái cấu trúc công khai được hỗ trợ tốt nhất đến từ sự kết hợp giữa các tuyên bố của Drift và phân tích kỹ thuật từ bên thứ ba. BlockSec cho biết cuộc tấn công liên quan đến việc thao túng các phê duyệt đa chữ ký và khai thác nonce bền vững, cuối cùng chuyển giao quyền kiểm soát quản trị của Hội đồng An ninh của Drift. Họ đã lưu ý rằng vào ngày 1 tháng 4, Drift đã thực hiện một lần rút tiền thử nghiệm hợp pháp từ quỹ bảo hiểm, và sau đó khoảng một phút sau, kẻ tấn công đã nộp các giao dịch tấn công đã ký trước. Thời gian đó cho thấy theo dõi thời gian thực và phán đoán hoạt động cẩn thận hơn là sự ứng biến, bởi vì kẻ tấn công dường như đã chờ đợi một hành động trên chuỗi bình thường để xác nhận rằng môi trường đang hoạt động như mong đợi trước khi di chuyển vào giai đoạn quyết định.

SecurityWeek, dựa vào phân tích bổ sung, mô tả giai đoạn đánh cắp nhìn thấy được là nhanh chóng một cách đáng kinh ngạc. Báo cáo của họ cho biết các kẻ tấn công đã chuẩn bị cơ sở hạ tầng và nhiều giao dịch dựa trên nonce trước đó, chiếm quyền kiểm soát một chìa khóa quản trị, và sau đó đã rút cạn năm kho chỉ trong vài giây. Họ cũng trích dẫn phân tích cho thấy một ví mới đã được chuẩn bị nhiều ngày trước cuộc khai thác và rằng hoạt động này bao gồm nhiều giao dịch vi mô và công cụ đã được định vị sẵn để đảm bảo cuộc tấn công có thể diễn ra nhanh chóng ngay khi quyền kiểm soát đã được lấy. Ngay cả khi cho phép thực tế rằng các công ty khác nhau có thể đo lường một chút khác nhau về các điểm trong dòng thời gian, bức tranh là nhất quán giữa các nguồn: việc rút cạn trên chuỗi không phải là khởi đầu của cuộc khai thác mà là biểu hiện cuối cùng, nén lại của một giai đoạn chuẩn bị dài hơn nhiều.

TRM Labs mở rộng dòng thời gian đó ngược lại xa hơn. Nó cho biết việc chuẩn bị trên chuỗi bắt đầu vào ngày 11 tháng 3, gần ba tuần trước khi thực hiện vào ngày 1 tháng 4, và mô tả một thiết lập phối hợp liên quan đến cơ sở hạ tầng của kẻ tấn công, sản xuất token và kỹ thuật xã hội diễn ra song song. Việc định hình đó quan trọng vì nó đưa sự cố ra khỏi danh mục khai thác cơ hội. Một chiến dịch bắt đầu từ nhiều tuần trước, sử dụng các con đường ủy quyền ẩn, và culminates trong một khoảng thời gian thực hiện hẹp không chỉ đơn thuần là có kỹ thuật; nó có kỷ luật hoạt động theo cách mà gần giống với một bộ xâm nhập có chủ đích hơn là một vụ trộm may mắn.

Câu Hỏi Gây Tranh Nhưng Quan Trọng Về Tài Sản Thế Chấp Giả và Lạm Dụng Oracle

Một trong những phần kịch tính hơn của tái cấu trúc công khai đến từ TRM và các báo cáo sau đó trích dẫn công việc pháp y bên ngoài, và nó xứng đáng được xử lý cẩn thận vì đây là phần của câu chuyện mà câu chuyện công khai chi tiết hơn nhiều so với tuyên bố ban đầu của Drift. TRM cho biết kẻ tấn công đã sản xuất một tài sản hư cấu gọi là Token CarbonVote, hoặc CVT, tạo ra một thị trường mỏng cho nó, và sau đó đã sử dụng vẻ ngoài hợp pháp được chế tạo đó để khiến các hệ thống của Drift coi nó như một tài sản thế chấp có giá trị hàng trăm triệu đô la. Trong phiên bản của TRM, kẻ tấn công sau đó đã có thể liệt kê CVT như một tài sản thế chấp hợp lệ, nâng cao các giới hạn rút tiền, gửi một lượng lớn giá trị tổng hợp đó, và thực hiện 31 lần rút tiền trong khoảng 12 phút, rút cạn tài sản thực như USDC và JLP khỏi giao thức.

SecurityWeek đã báo cáo một chuỗi tương tự, cho biết rằng các kẻ tấn công đã sử dụng chìa khóa quản trị bị thỏa hiệp ngay trước vụ cướp để tạo ra một thị trường thế chấp giả cho CVT, sửa đổi các thông số để tối đa hóa giá trị vay của nó, và vô hiệu hóa hoặc làm trung hòa hiệu quả các bộ ngắt mạch bảo vệ được thiết kế để ngăn chặn việc rút cạn kho nhanh một cách bất thường. Trong mô tả đó, cuộc khai thác không chỉ đơn thuần là một sự tiếp quản quản trị trong trừu tượng; nó là một sự tiếp quản quản trị được sử dụng để viết lại các quy tắc kinh tế của giao thức chỉ đủ lâu để chuyển đổi một thiết lập nội bộ vô giá trị thành các yêu cầu về tài sản thực.

Phần này của câu chuyện rất quan trọng vì nó thay đổi cách một người diễn giải vụ trộm. Nếu những tái cấu trúc này là đúng đáng kể, thì cuộc khai thác không chỉ liên quan đến kiểm soát truy cập và sự thỏa hiệp của người ký. Nó liên quan đến việc sử dụng quyền truy cập có đặc quyền để tạo ra một thực tế thị trường giả mạo bên trong giao thức, một thực tế mà một token được phát minh có thể nhất thời xuất hiện có giá trị đủ lớn để hỗ trợ các khoản rút tiền khổng lồ. Vì tuyên bố công khai ban đầu của Drift tập trung nhiều hơn vào các phê duyệt dựa trên nonce và sự tiếp quản của Hội đồng An ninh hơn là vào toàn bộ cơ chế thế chấp, việc đọc an toàn nhất là chuỗi thế chấp giả mạo là một phát hiện điều tra mạnh mẽ thay vì là báo cáo cuối cùng chính thức. Dù vậy, sự hội tụ giữa TRM và các báo cáo khác có nghĩa là nó không thể bị bác bỏ như một suy đoán bên lề.

Tại Sao Các Điều Tra Viên Nghi Ngờ Bắc Triều Tiên

Câu hỏi về sự quy kết quan trọng ở đây không phải vì giá trị giật gân mà vì nó giúp giải thích hình dạng của hoạt động. Elliptic cho biết họ đã xác định nhiều chỉ số liên kết cuộc khai thác với DPRK và lập luận rằng hành vi trên chuỗi, phương pháp rửa tiền và các chỉ số cấp mạng là nhất quán với các hoạt động trước đó được quy cho DPRK. Họ đã thêm rằng nếu được xác nhận, cuộc tấn công sẽ đại diện cho hành động thứ mười tám của DPRK mà họ đã theo dõi trong năm 2026 và sẽ tiếp tục những gì họ mô tả là một chiến dịch rộng lớn hơn về trộm tiền điện tử quy mô lớn mà chính phủ Hoa Kỳ đã liên kết với việc tài trợ cho các chương trình vũ khí của Bắc Triều Tiên.

TRM Labs đã đạt được kết luận tương tự từ một góc độ khác. Nó cho biết cuộc điều tra ban đầu của họ gợi ý rằng vụ hack có khả năng được thực hiện bởi các hacker Bắc Triều Tiên và đã làm nổi bật khoảng thời gian chuẩn bị lâu dài, việc thiết lập song song cơ sở hạ tầng và công cụ thao túng, và việc di chuyển nhanh chóng của các quỹ ra khỏi Solana và sang Ethereum trong vòng vài giờ. Sự kết hợp đó của sự chuẩn bị có kỷ luật, thời gian được lựa chọn cẩn thận và việc rửa tiền đa chuỗi ngay lập tức chính xác là kiểu mẫu đẩy sự quy kết ra khỏi những kẻ cơ hội tự do và về phía những người đã có một mô hình hoạt động đã được thiết lập trong các vụ trộm tiền điện tử lớn.

Cũng đáng lưu ý rằng không có nguồn công khai nào được trích dẫn ở đây tuyên bố sự quy kết dựa trên một chỉ số quyết định duy nhất. Vụ việc là tích lũy. Các điều tra viên đang dựa vào hành vi ví, các tuyến đường rửa tiền, các mẫu cơ sở hạ tầng, thời gian và sự tương đồng với các chiến dịch trước đó. Trong điều tra tiền điện tử, đó thường là những gì mà sự quy kết mạnh mẽ trông giống như: không phải một lời thú tội kịch tính hay một chìa khóa duy nhất bị lộ, mà là một cụm dày đặc các điểm tương đồng hoạt động mà trở nên khó để giải thích là ngẫu nhiên. Trong vụ Drift, sự nhất quán giữa Elliptic và TRM là điều mang lại trọng lượng thực sự cho lý thuyết về Bắc Triều Tiên.

Con Đường Rửa Tiền Sau Khi Bị Đánh Cắp

Cách mà tài sản bị đánh cắp di chuyển sau cuộc khai thác là một trong những lý do mạnh mẽ nhất mà các điều tra viên sẵn sàng nói chuyện với sự tự tin tương đối. Elliptic cho biết kẻ tấn công đã có hệ thống rút cạn thanh khoản từ nhiều kho giao thức, chuyển đổi nhiều phần của hỗn hợp tài sản bị đánh cắp thành USDC thông qua một trình tổng hợp DEX dựa trên Solana, và sau đó đã chuyển cầu số tiền sang Ethereum, nơi chúng được hoán đổi thành ETH. Elliptic cũng nhấn mạnh rằng vì vụ đánh cắp liên quan đến hơn 15 loại token trên nhiều kho, việc theo dõi toàn bộ phạm vi của cuộc khai thác yêu cầu tập hợp các tài khoản token Solana liên quan thay vì coi mỗi địa chỉ tài sản là không liên quan. Loại xử lý sau này đa tài sản, đa chuỗi đó là vùng lãnh thổ quen thuộc trong các hoạt động rửa tiền chuyên nghiệp, và đó là một lý do mà công ty đã liên kết hoạt động này với các phương pháp trước đây theo kiểu DPRK.

Mô tả của TRM phù hợp với mô hình chung đó. Nó cho biết phần lớn số tiền bị đánh cắp đã được chuyển cầu sang Ethereum trong vòng vài giờ, củng cố ý tưởng rằng các kẻ tấn công không chỉ cố gắng thoát khỏi bán kính vụ nổ ngay lập tức của hệ sinh thái Solana mà còn đang di chuyển vào một con đường rửa tiền đa chuỗi đã được chuẩn bị trước. Khi số tiền di chuyển vào giai đoạn đó, các tùy chọn phản ứng thu hẹp nhanh chóng, điều này giải thích tại sao Drift cho biết họ đã phối hợp không chỉ với các công ty an ninh mà còn với các sàn giao dịch, cầu và cơ quan thực thi pháp luật ngay lập tức sau khi cuộc khai thác trở nên công khai.

Tại Sao Đây Không Chỉ Là Một Câu Chuyện Về Hợp Đồng Thông Minh

Có một xu hướng trong tiền điện tử là giảm mọi tổn thất lớn xuống thành một vấn đề mã vì các vấn đề mã cảm thấy rõ ràng về mặt khái niệm. Chúng có thể được kiểm toán, tái tạo, vá lỗi, và đặt vào trong câu chuyện kỹ thuật an ủi rằng kỹ thuật nghiêm ngặt hơn cuối cùng sẽ giải quyết mọi thứ. Sự cố Drift kháng cự lại việc đơn giản hóa đó. Chính Drift đã nói rằng không có bằng chứng về lỗi hợp đồng thông minh và không có bằng chứng về sự thỏa hiệp của cụm từ ghi nhớ. Cơ chế được mô tả bởi các nhà điều tra thay vào đó chỉ ra một sự thất bại nhiều lớp liên quan đến sự tin tưởng của người ký, sự hiểu biết về giao dịch, thiết kế quản trị, chính sách thực thi và an ninh hoạt động xung quanh các hành động có quyền lực cao.

Điều đó quan trọng vì nó mở rộng ranh giới an ninh cho mỗi giao thức lớn. Nếu sự an toàn cuối cùng của một hệ thống không chỉ phụ thuộc vào các hợp đồng không thay đổi mà còn vào một Hội đồng An ninh, một đa chữ ký 2 trên 5, quyền quản trị không có thời gian khóa, và những người ký có thể bị tác động để phê duyệt các giao dịch bị trì hoãn mà họ không hoàn toàn hiểu, thì bề mặt tấn công thực sự rộng hơn nhiều so với kho mã. Trong thế giới đó, lỗ hổng nguy hiểm nhất có thể không phải là một lỗi chôn vùi trong logic hợp đồng thông minh mà là một quy trình quản trị mà tính hợp lệ mật mã của nó che giấu sự dễ tổn thương chiến lược của nó. Drift quan trọng chính vì nó khiến thực tế đó khó có thể bị bỏ qua.

Quy mô của Thiệt Hại và Tại Sao Sự Cố Quan Trọng Vượt Ra Ngoài Drift

Chỉ bằng những con số, cuộc khai thác ngay lập tức đã lọt vào nhóm hàng đầu của các vụ trộm tiền điện tử. TRM đã gọi đây là vụ hack DeFi lớn nhất của năm 2026 và là vụ khai thác lớn thứ hai trong lịch sử Solana, chỉ đứng sau vụ hack cầu Wormhole năm 2022. Elliptic cũng tương tự mô tả sự cố này là vụ hack DeFi lớn nhất của năm cho đến nay và báo cáo rằng tổng giá trị bị khóa của Drift đã sụp đổ mạnh mẽ sau đó. Dù bất kỳ con số chính xác nào mà một người ưa thích trong phạm vi hẹp được báo cáo công khai, quy mô là rõ ràng: đây không phải là một tổn thất trường hợp cạnh bên bị giới hạn trong một giao thức nhỏ. Đây là một sự kiện hệ thống cho một trong những nơi DeFi lớn của Solana.

Quy mô đó quan trọng vì các cuộc tấn công kiểu này tâm lý đi xuyên qua thị trường xa hơn nhiều so với những người dùng bị ảnh hưởng trực tiếp. Mỗi giao thức có một hội đồng an ninh, một tập hợp signer, một con đường quyền khẩn cấp, một miễn trừ timelock, hoặc một quy trình giao dịch bị trì hoãn giờ đây có lý do để nghiên cứu Drift một cách chi tiết. Ngay cả các giao thức trên các chuỗi khác cũng nên chú ý, bởi vì bài học cơ bản không chỉ riêng cho Solana. Nguyên thủy bị khai thác có thể là thực thi nonce bền vững, nhưng lỗ hổng rộng hơn là khoảng cách giữa sự ủy quyền chính thức và sự hiểu biết tình huống thực sự.

Điều mà Cuộc Khai Thác Drift Nói Về Giai Đoạn Tiếp Theo Của An Ninh Tiền Điện Tử

Đọc mạnh mẽ nhất về sự cố Drift là tiền điện tử đã chuyển sang một giai đoạn mà các kẻ tấn công nguy hiểm nhất không còn bị giới hạn trong việc tìm kiếm các lỗi kỹ thuật trong các giao thức. Họ cũng có thể làm việc qua sự tin tưởng của con người, thiết kế giao dịch, cấu trúc quản trị, các con đường thanh khoản đa chuỗi và chính thời gian. Nonce bền vững quan trọng ở đây vì chúng biến sự phê duyệt thành một vũ khí bị trì hoãn. Zero timelock quan trọng vì nó loại bỏ sự tạm dừng có thể đã phơi bày chuỗi hành động độc hại theo thời gian. Kỹ thuật xã hội quan trọng vì kẻ tấn công không cần phải sử dụng sức mạnh để lấy một chữ ký nếu họ có thể thay vào đó có được một chữ ký dưới những hoàn cảnh sai hoặc gây nhầm lẫn. Rửa tiền quan trọng vì vụ đánh cắp chỉ có ý nghĩa nếu giá trị có thể được chuyển nhanh chóng vào các hình thức khó bị đóng băng hơn qua các mạng khác.

Đó là lý do tại sao câu chuyện này không nên được đọc như một câu chuyện hẹp về một giao thức không may. Đây là một lời cảnh báo rằng thế hệ tiếp theo của các sự cố tiền điện tử lớn có thể ngày càng trông giống như các hoạt động lai trong đó mã, quản trị, trải nghiệm người dùng và an ninh tổ chức không còn có thể được tách biệt sạch sẽ. Cuộc điều tra của Drift quan trọng vì nó gợi ý rằng chiến trường quyết định đang chuyển từ các lỗi phần mềm cô lập sang rìa lộn xộn nơi tính hợp lệ mật mã giao thoa với phán đoán của con người. Khi điều đó trở thành bề mặt tấn công, câu hỏi không còn chỉ là liệu các hợp đồng có an toàn hay không. Nó là liệu những người được giao quyền truy cập đặc biệt có thể vẫn nhận ra khi một sự phê duyệt thông thường đã được biến thành một sự nhượng bộ chiến lược không thể đảo ngược.