Gestern stieg der TRUMP-Token um 60%, was in der Community für Aufregung sorgte. Noch beeindruckender ist, dass die schlafende Adresse, die fünf Monate lang inaktiv war, plötzlich aufwachte und in vier Chargen 700.000 USD investierte, um 2,2 Millionen Münzen zu kaufen; in nur 7 Stunden hat er 2,5 Millionen USD Gewinn gemacht, was als lehrbuchmäßiger kurzfristiger Gewinn gilt.

Ironischerweise hat Arkham die gesamte Transparenz verfolgt und die Eintrittszeit, den durchschnittlichen Kaufpreis, die Wallet-Adresse und die Herkunft der Mittel dieses Wals vollständig offengelegt, ohne etwas zurückzuhalten, und es den 380.000 Followern im Internet zur Verfügung gestellt. Er hat viel Geld verdient, aber die gesamte Strategie ist zu einer Vorlage für Copycats im Internet geworden und wurde sogar zum Ziel aller.

Das ist auch der zentrale Grund, warum ich mich kürzlich mit dem @MidnightNetwork Weißbuch beschäftigt habe – es soll genau dieses tödliche Problem des bloßen Entblößens auf der Blockchain lösen und das Datenrecht wieder dem Benutzer zurückgeben.

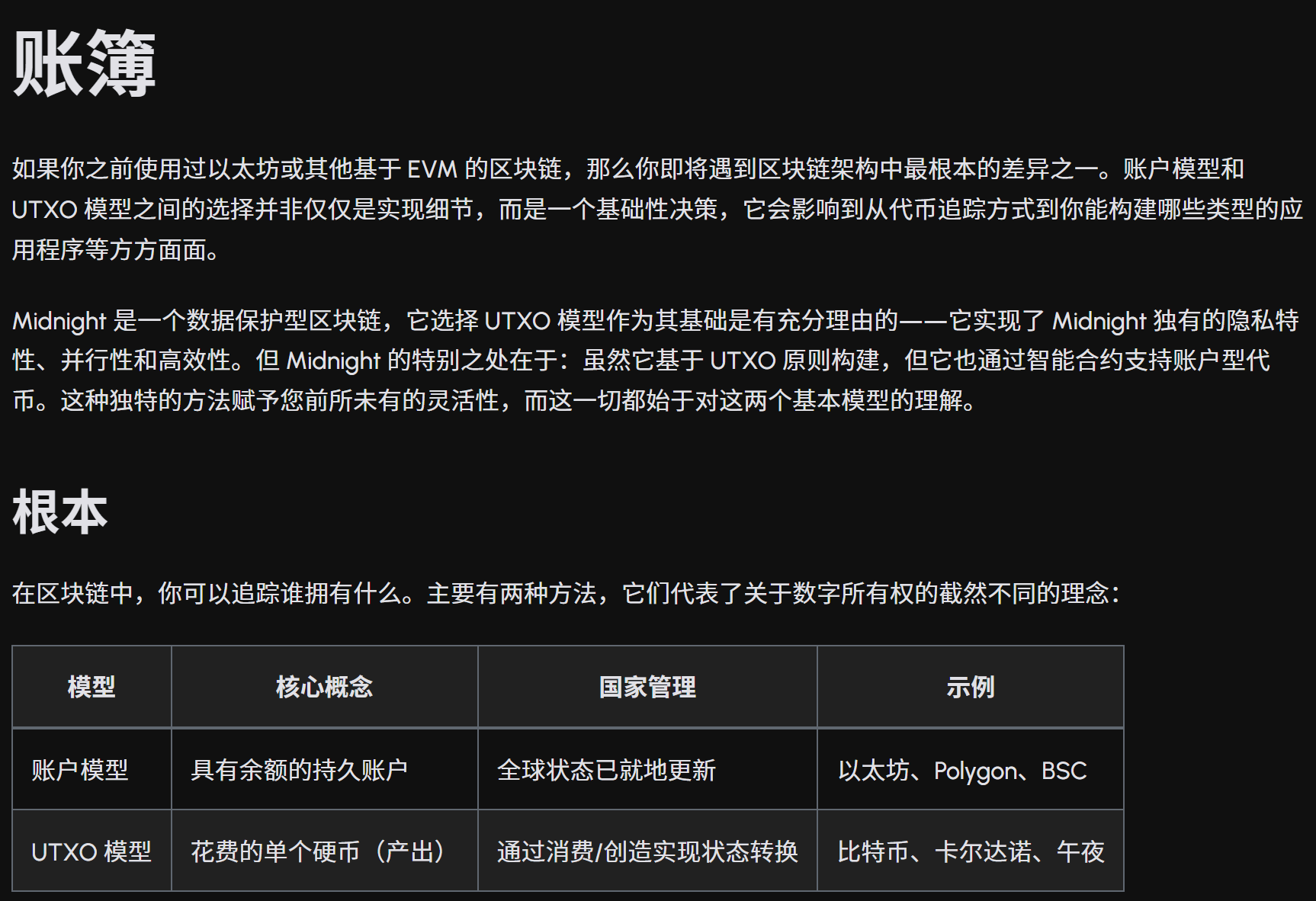

Im Midnight-Weißbuch steht ein Satz, der das Wesentliche trifft: Öffentliche Daten auf der Blockchain sind nie die Wahl des Benutzers, sondern eine auferlegte Standardregel. Die meisten Privatsphäre-Blockchains auf dem Markt setzen auf pauschale Anonymität, während Midnight den Weg der differenzierten Privatsphäre geht, wobei der Kerndurchbruch im Design der Hauptbuchstruktur liegt.

Es gibt auf derselben Blockchain zwei parallel laufende Hauptbücher: ein privates Hauptbuch und ein öffentliches Hauptbuch. Diese sind kein voneinander getrenntes, unabhängiges System, sondern ein doppeltes Statussystem, das verknüpft ist und Transaktionen in beiden Hauptbüchern ermöglicht. Entwickler können beim Bereitstellen von Verträgen bis auf einzelne Datenfelder präzise unterscheiden und die Daten in öffentliche und private Schichten unterteilen, um den Grad der Kontrolle zu maximieren.

Die private Schicht verwendet Zero-Knowledge-Beweisverschlüsselung, wobei der Schlüsselpunkt darin besteht, dass die Beweisgenerierung auf dem lokalen Gerät des Benutzers erfolgt. Die ursprünglichen Transaktionsdaten werden niemals an irgendeinen Knoten hochgeladen; der Knoten erhält nur den verschlüsselten Beweis. Selbst wenn das gesamte Netzwerk angegriffen wird, kann der Angreifer nur bedeutungslose mathematische Belege erhalten und kann die ursprünglichen Transaktionsinformationen nicht wiederherstellen, wodurch Datenlecks von vornherein verhindert werden.

Dies ist nicht absolute Anonymität, sondern die von Midnight entwickelte selektive Offenlegung, die einen wesentlichen Unterschied ausmacht. Benutzer können je nach Szenario spezifische Nachweise erstellen: einen Nachweis zur Überprüfung der Vermögenskonformität gegenüber Steuerbehörden und einen weiteren Nachweis zur Demonstration der finanziellen Stärke gegenüber Partnern. Diese beiden Nachweise beziehen sich auf unterschiedliche Teilmengen der ursprünglichen Daten, die sich nicht gegenseitig stören, und wahren sowohl die Privatsphäre als auch die Compliance-Anforderungen, indem sie sowohl Privatsphäre als auch Regulierung berücksichtigen.

Dieses Mechanismus basiert auf der selbstentwickelten Compact Smart Contract-Sprache, die auf TypeScript basiert und nativ für Zero-Knowledge-Beweis-Schaltungen geeignet ist. Bei der Kompilierung werden automatisch die Logik für Blockchain-Validierung und Off-Chain-Beweis generiert, sodass selbst Entwickler, die sich nicht mit ZK-Kryptographie auskennen, mühelos Privatsphäre-Computing-Verträge schreiben können, wodurch die Privatsphäre-Funktion von einer Nischen-Hochstufe zu einer grundlegenden Standardausstattung für alle wird und die Einstiegshürden erheblich gesenkt werden.

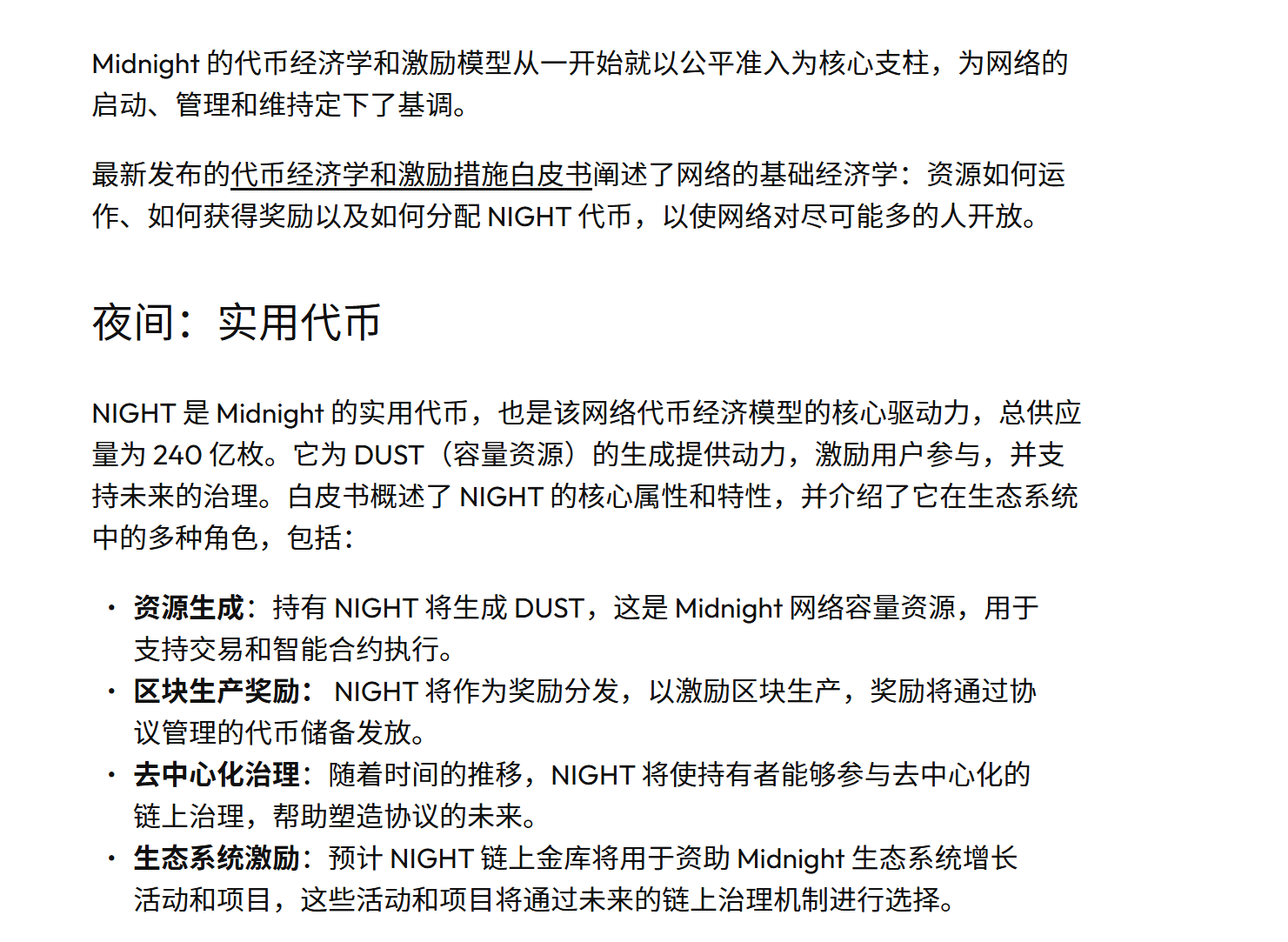

Verwechsle nicht! NIGHT und DUST haben völlig unterschiedliche Token-Positionierungen.

Viele Menschen verwechseln NIGHT und DUST, in Wirklichkeit sind die beiden jedoch klar voneinander getrennt und verfügen über völlig unabhängige Funktionen. Dieses doppelte Token-Modell löst perfekt das Branchenproblem der Schwankungen bei den Gasgebühren auf öffentlichen Blockchains.

NIGHT ist das Kernstück der Netzwerkgovernance und -anreize. Das Halten von NIGHT bedeutet Erträge; es ist keine Staking oder zusätzliche Operation erforderlich, um passiv DUST zu generieren, die Erzeugungsrate wird durch das Protokoll einheitlich festgelegt. Gleichzeitig haben $NIGHT -Inhaber Stimmrechte in der Governance, wobei die Anpassung von Protokollparametern, Upgrade-Vorschläge und andere wichtige Entscheidungen von den Inhabern getroffen werden.

DUST ist die Schicht für den Verbrauch von Netzwerkressourcen. Die Operationen des privaten Hauptbuchs sowie die Generierung und Überprüfung von Zero-Knowledge-Beweisen erfordern alle DUST. Ihre Kernregeln sind sehr streng: nicht übertragbar, nicht spekulativ, nicht horten, sondern nur durch das Halten von NIGHT passiv generiert oder durch Netzwerkincentives erhalten; sie verfügen über einen Abwertungsmechanismus, der bei Nichtnutzung mit der Zeit an Wert verliert und die reale Nutzung von Netzwerkressourcen erzwingt, um spekulative Horten von Coins zu verhindern.

Im Vergleich zum Gas-Modell mit einem einzigen Token hat DUST eine feste Rate, die nicht an den Marktpreis gebunden ist, wodurch Entwickler die Betriebskosten genau abschätzen können und das Risiko eines plötzlichen Anstiegs der Kosten durch Marktschwankungen vollständig beseitigt wird, insbesondere für langfristige Planungen in Unternehmen.

Konformer Design-Guru: Drei Ansichten balancieren Privatsphäre und Regulierung.

Das auffälligste Merkmal von Midnight ist das Design der drei Ansichten, das sowohl Privatsphäre als auch Konformität berücksichtigt und das Branchenproblem „Privatsphäre bedeutet Nicht-Konformität“ vollständig entschlüsselt.

Die drei Ansichten sind: öffentliche Ansicht, Prüferansicht, vollständige Ansicht.

Alle konformen Szenarien können als autorisierte Operationen in den entsprechenden Ansichten abgebildet werden, ohne dass alle Daten vollständig offengelegt werden müssen. Die Regulierungsbehörde kann die Konformität über die Prüferansicht überprüfen, hat jedoch keinen Zugriff auf die Kerngeschäftsdaten; Wettbewerber können nicht analysieren, da die öffentliche Schicht des privaten Hauptbuchs lediglich den Vorhandensein von Transaktionen anzeigt, ohne Details zu den Transaktionen preiszugeben, wodurch die Anlagestrategien vollständig geheim bleiben.

Ein Rückblick auf den heutigen Walfisch: Er gewann durch Glück und verlor durch Exposition. Diesmal hat er 2.500.000 gewonnen, aber Adresse und Strategie sind vollständig öffentlich. Bei der nächsten Gelegenheit werden Copy-Trading-Bots und MEV-Bots voraussichtlich zuerst auf den Zug aufspringen, und sein Vorteil wird vollständig verschwinden; erneut stark einsetzen wäre nur Selbstmord.

Wenn man auf Midnight operiert, wird nur die Transaktion angezeigt, die stattgefunden hat; Betrag, Zeit, Asset-Typ und verbundene Adressen sind alle in der privaten Schicht gesperrt, sodass Tracking-Tools wie Arkham völlig versagen. Das ermöglicht sowohl die Überprüfung der steuerlichen Konformität als auch den Schutz der Transaktionsprivatsphäre, was die richtige Haltung im Blockchain-Spiel darstellt.

Die Informationsstruktur des aktuellen Blockchain-Ökosystems ist bereits deformiert: Die frühen Anwender verlieren, strategische Akteure können gegen blinde Nachahmer nicht gewinnen, jede Bewegung wird im gesamten Netzwerk überwacht, und es gibt überhaupt keine Privatsphäre. Midnight entstand an diesem Punkt und trifft genau den Nerv der Branche; es geht nicht um leere Ideen, sondern um die Lösung praktischer Probleme.

In Anbetracht der positiven Nachrichten, dass das Hauptnetz Ende März online gehen wird, habe ich mich entschieden, fest zu halten an $NIGHT und darauf zu warten, dass diese Privatsphäre-Öffentliche Blockchain die bestehende Struktur durchbricht.