Jahrelang war "die Annahme in der realen Welt" einer der am häufigsten verwendeten Begriffe in der Krypto. Jeder Zyklus behaupten neue Projekte, dass sie Web3 mit der Realität verbinden, Institutionen an Bord holen oder die nächste Generation digitaler Systeme antreiben. Die Erzählung ist immer die gleiche: große Versprechungen, zukünftige Integrationen und eine Roadmap, die andeutet, dass die Annahme gleich um die Ecke ist. Aber wenn man genau hinsieht, sind sehr wenige dieser Systeme tatsächlich in Umgebungen implementiert, in denen Zuverlässigkeit, Prüfbarkeit und Skalierbarkeit nicht verhandelbar sind. Es gibt einen Unterschied zwischen etwas, das verfügbar ist… und etwas, das genutzt wird.

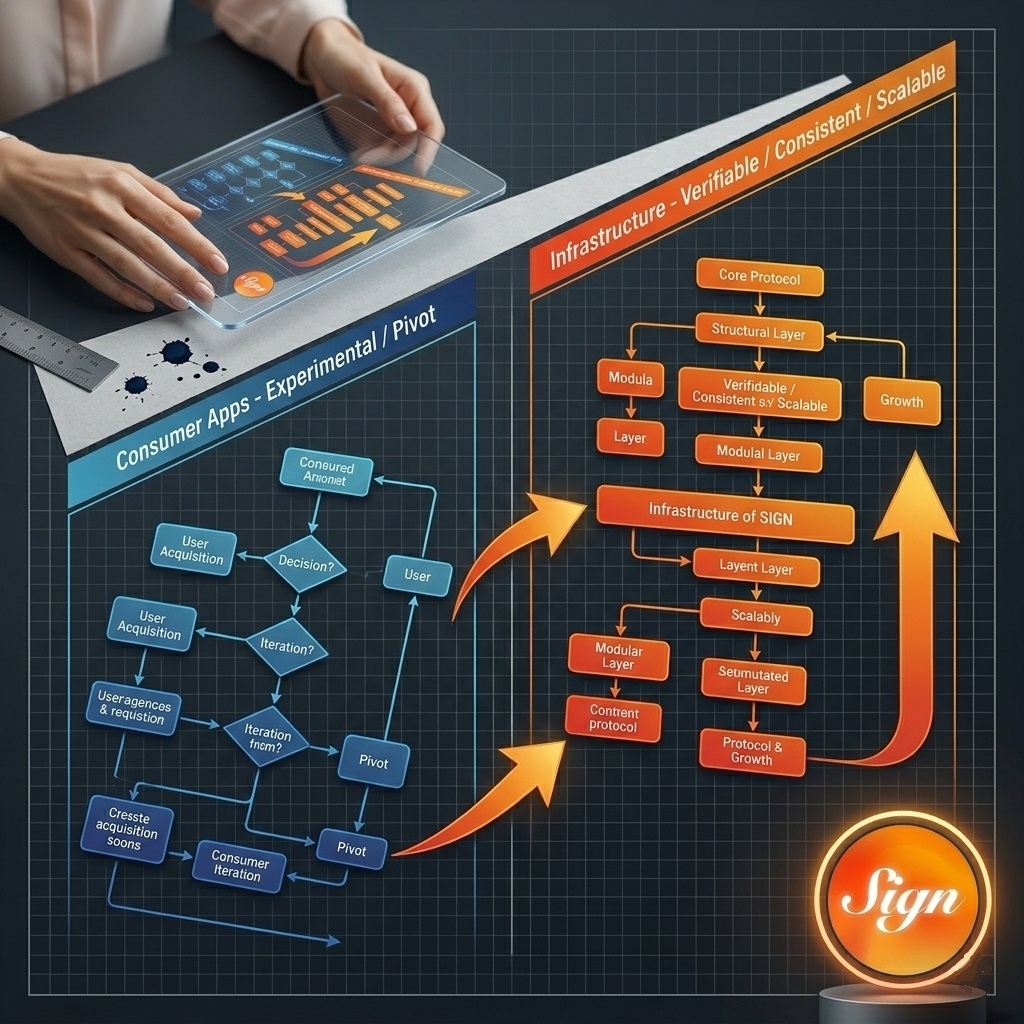

Dieser Unterschied wird offensichtlich, wenn man von Verbraucher-Apps zu Infrastruktur wechselt. Auf der Anwendungsebene ist Experimentieren akzeptabel. Produkte können iterieren, scheitern und sich neu orientieren. Aber Infrastruktur funktioniert nicht so. Sobald ein System in öffentliche Dienste, finanzielle Infrastrukturen oder Identitätsrahmen integriert ist, muss es konsistent arbeiten. Es muss verifizierbar sein. Und es muss sich an regulatorische und institutionelle Einschränkungen anpassen, die die meisten Krypto-Projekte nie erreichen.

Hier beginnt die Diskussion über Sign, sich von der typischen Erzählung zu unterscheiden.

Anstatt sich als zukünftige Lösung zu positionieren, wird Sign bereits in Systemen eingesetzt, die auf nationaler Ebene operieren. In Regionen wie den Vereinigten Arabischen Emiraten, Thailand und Sierra Leone wird das Protokoll verwendet, um verifizierbare Berechtigungen auszustellen, Aufzeichnungen zu verwalten und digitale Prozesse zu unterstützen, die sowohl Vertrauen als auch Kontrolle erfordern. Dies sind keine experimentellen Anwendungsfälle, die für Sichtbarkeit entworfen wurden. Es sind funktionale Systeme, die in Umgebungen eingebettet sind, in denen ein Scheitern keine Option ist.

Dieser Kontext verändert, wie Sie die Technologie bewerten.

Denn wenn ein System in der Produktion verwendet wird, ist der Standard anders. Es geht nicht um Potenzial. Es geht darum, ob die Infrastruktur reale Einschränkungen bewältigen kann. Daten müssen strukturiert sein. Die Verifizierung muss konsistent sein. Aufzeichnungen müssen prüfbar sein. Und das System selbst muss anpassungsfähig bleiben, während sich die Anforderungen entwickeln.

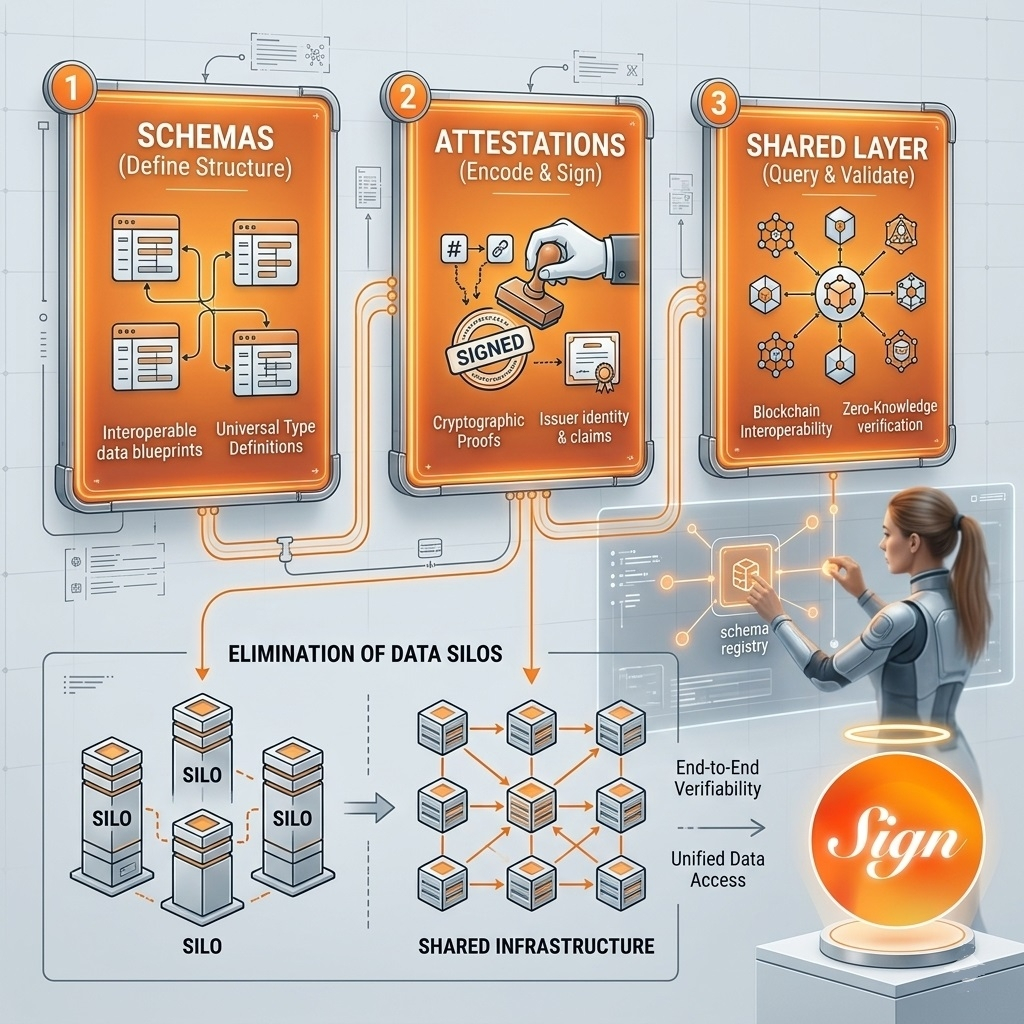

Im Kern von Signs Ansatz steht eine einfache Idee: Ansprüche sollten nicht nur existieren, sie sollten nachweisbar sein. Durch Schemas und Attestierungen verwandelt das Protokoll Aussagen in strukturierte, verifizierbare Aufzeichnungen, die über Systeme hinweg ausgegeben, referenziert und wiederverwendet werden können. Dies ist nicht nur eine Designentscheidung. Es ist eine Voraussetzung für jede Infrastruktur, die darauf abzielt, über isolierte Anwendungen hinaus zu operieren.

Denn ohne eine gemeinsame Möglichkeit, Daten auszudrücken und zu verifizieren, wird jedes System zu einem Silo.

Eine Plattform verifiziert Identität auf eine Weise. Eine andere Plattform verwendet einen anderen Standard. Ein drittes System speichert dieselben Informationen erneut, leicht modifiziert, und erwartet, dass es ohne Kontext vertraut wird. Im Laufe der Zeit schafft diese Fragmentierung Ineffizienzen, die mit der Nutzung zunehmen. Mehr Duplikation. Mehr Verifizierungsschritte. Mehr Abhängigkeit von Vermittlern zur Schlichtung von Unterschieden.

Was Sign einführt, ist eine Schicht, in der diese Ansprüche standardisiert werden können.

Schemas definieren die Struktur von Daten. Attestierungen kodieren und signieren diese Daten. Und sobald diese Elemente existieren, können sie über verschiedene Systeme hinweg abgefragt und validiert werden, ohne dass sie jedes Mal neu erstellt werden müssen. Das reduziert Redundanz und ermöglicht es Systemen, zu interagieren, ohne ständig das Vertrauen neu herstellen zu müssen.

Das Ausmaß davon beginnt sichtbar zu werden.

Das Ökosystem hat bereits Millionen von On-Chain-Attestierungen überschritten, mit Hunderttausenden von Schemas, die von Entwicklern erstellt wurden. Dies sind keine theoretischen Metriken. Sie repräsentieren tatsächliche Nutzung, bei der Daten strukturiert, ausgegeben und in Live-Umgebungen verifiziert werden. Und je mehr Systeme mit dieser Schicht integriert werden, desto mehr steigt der Wert dieser Attestierungen, denn sie werden Teil einer gemeinsamen Infrastruktur und nicht isolierter Aufzeichnungen.

Hier scheitern die meisten Diskussionen über die Akzeptanz.

Sie konzentrieren sich auf Nutzerzahlen, Transaktionszahlen oder kurzfristige Aktivitäten. Aber die Akzeptanz von Infrastruktur sieht anders aus. Sie ist zu Beginn langsamer, schwieriger zu erreichen und hat erheblich mehr Auswirkungen, sobald sie eintritt. Denn wenn Infrastruktur übernommen wird, wird sie integriert. Sie hört auf, optional zu sein, und beginnt, Teil der Funktionsweise von Systemen zu werden.

Das ist ein ganz anderes Niveau der Integration.

Es erklärt auch, warum Flexibilität wichtig ist. Sign ist nicht auf einen einzigen Ansatz für Speicherung oder Verifizierung festgelegt. Es kann Daten on-chain für globale Verifizierbarkeit verankern oder Off-Chain-Lösungen verwenden, wenn Privatsphäre, Kosten oder Skalierung dies erfordern. Dieser hybride Ansatz ist nicht nur ein technisches Merkmal. Er ermöglicht es dem System, in realen Umgebungen zu funktionieren, in denen die Einschränkungen nicht theoretisch sind.

Denn reale Systeme arbeiten nicht unter idealen Bedingungen.

Sie erfordern Kompromisse. Sie erfordern Anpassungsfähigkeit. Und sie erfordern Infrastruktur, die diese Entscheidungen unterstützen kann, ohne Interoperabilität oder Vertrauen zu brechen.

Eine weitere Schicht, die dies verstärkt, ist die Privatsphäre.

Verifizierung im großen Maßstab kann nicht von der Offenlegung sensibler Daten abhängen. Systeme müssen bestätigen, dass etwas wahr ist, ohne notwendigerweise die zugrunde liegenden Informationen preiszugeben. Hier werden Zero-Knowledge-Proofs entscheidend, da sie Verifizierung ermöglichen, ohne die Datenintegrität zu gefährden. Es ist eines der Schlüsselelemente, das es Infrastruktur wie Sign ermöglicht, in Umgebungen zu operieren, in denen sowohl Compliance als auch Privatsphäre erforderlich sind.

All dies führt zu einer anderen Schlussfolgerung als die, die die meisten Erzählungen vorantreiben.

Akzeptanz ist kein zukünftiger Meilenstein. Es ist etwas, das bereits in Systemen beobachtet werden kann, die heute funktionieren.

Und wenn ein Protokoll verwendet wird, um Berechtigungen auszustellen, Aufzeichnungen zu verwalten und digitale Prozesse auf nationaler Ebene zu unterstützen, bewegt es sich aus der Kategorie der „aufkommenden Technologie“ in etwas anderes.

Infrastruktur.

Nicht spekulativ. Nicht experimentell. Sondern operationell.

Diese Unterscheidung ist wichtiger als die meisten Menschen realisieren.

Denn sobald ein System diese Phase erreicht, ändert sich die Diskussion. Es geht nicht mehr darum, ob es verwendet wird. Es geht darum, wie weit diese Nutzung ausgeweitet werden kann und wie viele andere Systeme darauf aufbauen können.

Und hier beginnt die echte Wirkung sich zu potenzieren.