Das Ermüdendste an der Blockchain ist nicht die Offenlegung selbst, sondern dass sie als Standardmittel betrachtet wird. Viele Systeme machen die Validierung sofort zu einem "Offenlegen", wenn sie auf Schwellenwerte, Limits oder Qualifikationen stoßen: Es werden originale Materialien verlangt, um etwas zu erhalten, das genehmigt wird. Das Problem ist, dass originale Materialien, sobald sie in den Prozess eintreten, natürlich abgelagert werden – archiviert, kopiert, verknüpft, für einen zweiten Gebrauch... Du denkst, du hast nur eine Validierung abgeschlossen, aber in Wirklichkeit lieferst du Treibstoff für zukünftige Darstellungen.

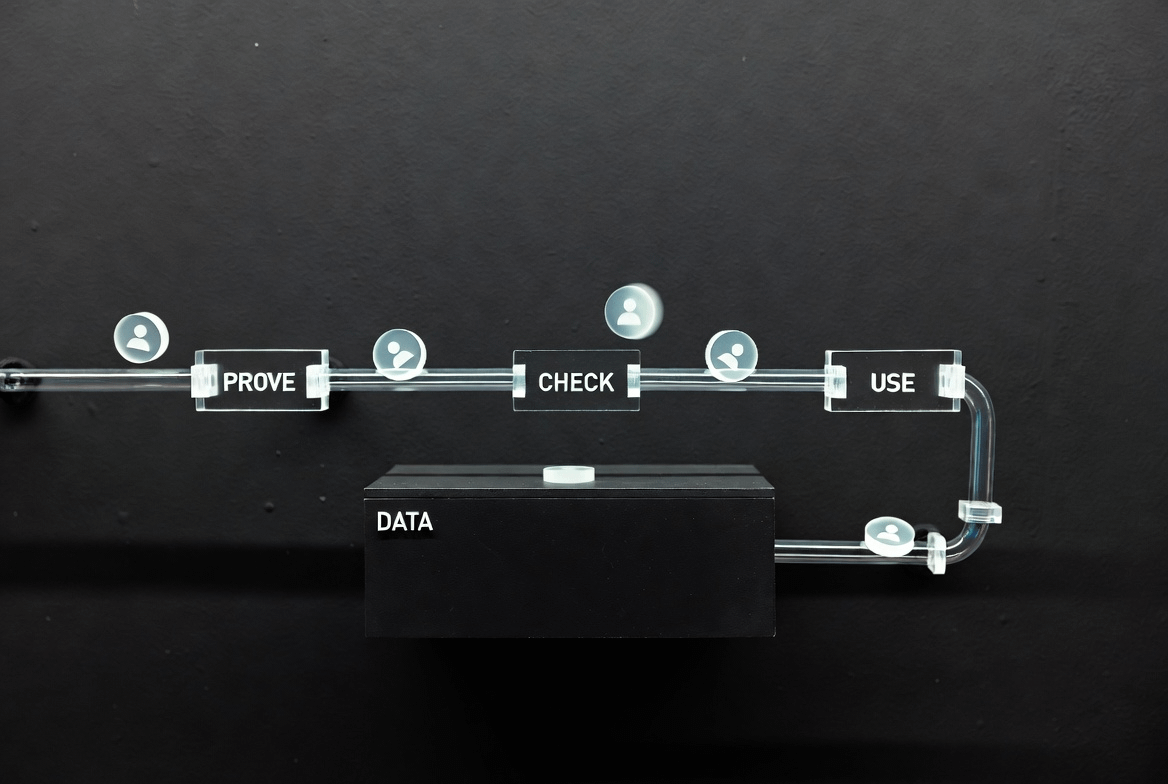

@MidnightNetwork versucht, diese Standardlogik umzukehren: Validierung kann existieren, muss aber nicht auf Kosten der Offenlegung geschehen. Die Bedeutung von ZK hier ist sehr einfach – es ermöglicht dir, zu beweisen, dass die Schlussfolgerung gültig ist, ohne dein Leben zur Überprüfung durch das System auszubreiten.

1) „Benutzbarkeit“ ist nicht Geschwindigkeit, sondern dass die Validierung nicht zur Informationsraub wird.

Was im echten Geschäft oft benötigt wird, sind die Schlussfolgerungen: qualifiziert, keine Überziehung, berechtigt, regelkonform ausgeführt. Die traditionelle Vorgehensweise auf der Blockchain besteht darin, das Original gegen Vertrauen einzutauschen; Midnight hingegen verwandelt das Vertrauen in überprüfbare Beweise. Du hast den Beweis des Beweises erbracht, aber das Original sollte möglichst nicht nach draußen gelangen.

Das macht Datenschutz nicht mehr zu einem Luxusgut und zwingt die Benutzbarkeit nicht mehr dazu, dass die Nutzer zuerst ihr Eigentum opfern.

2) Der Ort, an dem das Eigentum am leichtesten verloren geht, ist die Trägheit der Prozesse.

Viele Systeme sind nicht böse, sie sind einfach „bequem“: Um die Überprüfung zu erleichtern, speichert man ein wenig mehr; um es einfacher zu machen, lässt man es ein wenig länger; um Risiken zu vermeiden, stellt man mehr Verbindungen her. Aber sobald die Fragmente sich ansammeln, werden die Nutzer unbewusst transparent.

@MidnightNetwork Der Wert liegt darin, den „Beweis“ in alternative Wege zu verwandeln: Die externen Empfänger erhalten die Schlussfolgerung, nicht das Original. Das Original bleibt beim Nutzer oder im kontrollierten Bereich, damit das Eigentum wirklich existiert.

3) Was Token tun müssen, ist, die Beweisfähigkeit in ein langfristiges Angebot zu verwandeln.

Die Kosten für die Generierung, Validierung, die Wartung der Infrastruktur und die Unterstützung der Werkzeuge müssen langfristig einkalkuliert werden. Wenn das Netzwerk „weniger Exposition kann auch funktionieren“ zur Standarderfahrung machen will, benötigt es kontinuierliche Ressourcenangebote und die Fähigkeit zur Regelentwicklung. $NIGHT Hier ähnelt es mehr einem Netzwerkbauteil: Einerseits wird der Verbrauch durch die Nutzung getragen, andererseits werden die Kosten für Upgrades, Parameteranpassungen, Fehlerbehandlung und Korrekturmaßnahmen übernommen. Andernfalls bleibt das Projekt leicht bei „technisch korrekt, aber die Erfahrung ist schwer“, und am Ende kehren alle wieder zu den alten Wegen zurück.

4) Die härteste Prüfung ist in der Tat die Produktprüfung.

Die häufigsten Fehler bei ZK-bezogenen Lösungen sind nicht, dass sie nicht machbar sind, sondern dass sie nicht benutzbar sind: Die Integration für Entwickler ist kompliziert, die Kosten sind schwer vorherzusagen, und die Nutzerinteraktion fühlt sich an wie eine Prüfung. Wenn Midnight einen pragmatischen Ansatz verfolgen will, muss der Beweis wie ein Modul aufgerufen werden können, sodass die Nutzer die Validierung wie einen regulären Prozess abschließen können. Der Moment, in dem die Leute nicht mehr über Datenschutz diskutieren, weil „standardmäßig nicht exponiert“ wird, ist der Moment, in dem es wirklich Fuß fasst.

@MidnightNetwork Es geht nicht um Mystik, sondern um Zurückhaltung. Die Validierung von der Exponierung zu trennen, bringt den Datenschutz und das Eigentum zurück zu den Nutzern, während gleichzeitig die Dinge erledigt werden. Der Wert von $NIGHT wird letztendlich durch die Validität dieser „standardmäßigen Interaktionsweise“ überprüft.