Las direcciones criptográficas no son exactamente lo más simple de memorizar. Nadie lo hace, de hecho. A menudo solo copiamos y pegamos nuestras direcciones criptográficas para enviar y recibir fondos, y eso es todo. Sin embargo, este pequeño paso de copiar y pegar podría salir terriblemente mal si llegas a copiar una dirección que no era la que pretendías enviar fondos, sino que te confundiste porque se veía muy, muy similar y estaba en el historial de tu propia billetera. Eso es envenenamiento de direcciones.

Este tipo de ataque ocurre cuando los ciberdelincuentes crean ‘direcciones de vanidad’, que son direcciones criptográficas con un grado de personalización. Incluso hay generadores gratis en línea. Hacen que estas nuevas direcciones se parezcan lo más posible a las que están disponibles en tu historial de transacciones públicas — Bitcoin, Ethereum y Obyte son redes públicas, por ejemplo, donde cualquiera puede consultar la mayoría de las transacciones usando un explorador.

El siguiente paso es enviar cantidades insignificantes de fondos a tu billetera, ‘envenenando’ efectivamente tu historial de transacciones. Cuando más tarde copies y pegues una dirección de tu historial de transacciones para enviar fondos, podrías seleccionar por error la dirección similar del atacante, causando que tus monedas vayan a ellos en su lugar. En la mayoría de las cadenas, las transacciones cripto son irreversibles, por lo que es poco probable que recuperes tus fondos después de este descuido.

Detrás de las cámaras

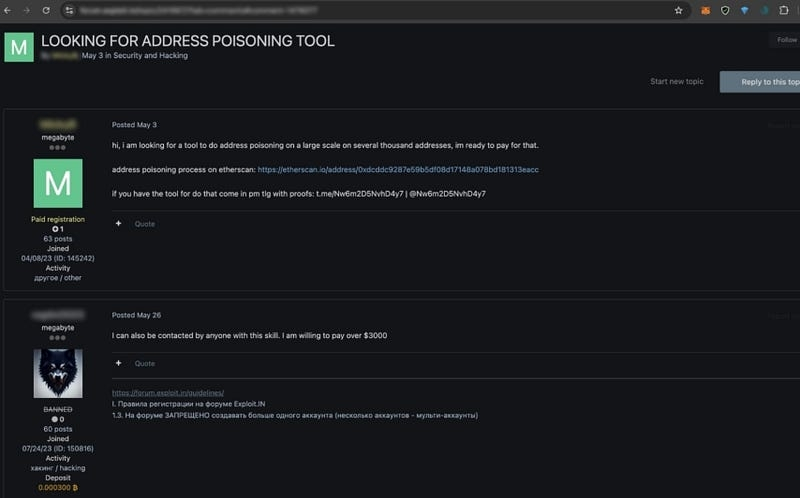

Como lo describe Chainalysis, los atacantes que llevan a cabo campañas de envenenamiento de direcciones a menudo dependen de herramientas listas para usar vendidas en mercados de la dark web. Estos kits incluyen software que crea miles de direcciones de billetera que imitan las reales, automatizando el proceso de enviar pequeñas transacciones de “polvo” a las víctimas.

Con interfaces amigables para principiantes y guías detalladas, incluso los estafadores de baja habilidad pueden lanzar campañas a gran escala. Por ejemplo, una sola campaña sembró más de 82,000 direcciones falsas de Ethereum en 2024, casi el 1% de todas las direcciones recién creadas durante ese período, apuntando a usuarios de criptomonedas experimentados con saldos de billetera más altos.

Un individuo tratando de comprar un Kit de Herramientas de Envenenamiento de Direcciones en la Darknet. Imagen de Chainalysis

Un individuo tratando de comprar un Kit de Herramientas de Envenenamiento de Direcciones en la Darknet. Imagen de Chainalysis

Un ataque de alto perfil el 3 de mayo de 2024, tuvo como objetivo a una ballena de criptomonedas desconocida, resultando en $68 millones en Bitcoin envuelto (WBTC) siendo enviado a una billetera controlada por el atacante. El atacante explotó la dependencia de la víctima en los prefijos de direcciones, creando una dirección similar lo suficientemente parecida como para confundir a la víctima en el momento de enviar fondos. Los fondos robados, brevemente valorados en $71 millones debido a cambios en el mercado, fueron parcialmente devueltos después de una serie de mensajes en cadena de la víctima, incluidos una amenaza velada. El atacante retuvo $3 millones en ganancias después de enrutar transacciones a través de múltiples billeteras intermediarias.

A pesar de una baja tasa de éxito por dirección maliciosa — solo el 0.03% recibió más de $100 — la escala de la campaña y el enfoque en víctimas de alto valor resultaron en ganancias sustanciales. Por ejemplo, los $3 millones retenidos por el estafador arriba generaron un ROI notable de más del 1,147%. Los fondos robados fueron principalmente blanqueados a través de protocolos DeFi y un intercambio centralizado (CEX) en Europa del Este. Esta campaña ejemplifica cómo el envenenamiento de direcciones puede combinar bajo esfuerzo con altas recompensas potenciales, convirtiéndola en una amenaza persistente en el espacio cripto.

Medidas Preventivas –o Evitar Direcciones

Protegerte del envenenamiento de direcciones comienza con una meticulosa atención al detalle. Siempre verifica cada carácter en una dirección de billetera antes de iniciar una transacción. Los estafadores confían en el hecho de que direcciones de aspecto similar pueden confundir fácilmente a los usuarios. En lugar de confiar en el historial de transacciones, copia las direcciones directamente de fuentes confiables, como contactos guardados, directamente de tu intercambio, o de mensajes verificados.

Algunas billeteras incluso te permiten guardar direcciones legítimas como contactos, haciendo futuras transacciones más rápidas y seguras. Las transacciones de prueba son otra salvaguarda útil — enviar primero una pequeña cantidad simbólica asegura que la dirección sea correcta antes de transferir grandes sumas. Solo asegúrate de copiar la correcta la segunda vez.

Incorporar prácticas seguras en tu rutina cripto es esencial, pero también puedes simplificar tu experiencia cripto utilizando sistemas que minimicen la dependencia de direcciones de billetera. Por ejemplo, Obyte te permite enviar fondos a través de textcoins — códigos simples y compartibles que pueden ser enviados por correo electrónico, chat, o incluso impresos.

Estos códigos (doce palabras aleatorias) hacen que la transferencia de fondos sea intuitiva y sin dirección, con instrucciones claras para reclamarlos, ya sea que seas el remitente o el receptor. Este enfoque elimina por completo el riesgo de confusión de direcciones.

Además, Obyte también te permite vincular tu billetera a tu correo electrónico, un nuevo nombre de usuario o un perfil de GitHub a través de su sistema de atestación. Una vez verificado, puedes usar estos identificadores, como @username, github/username, o simplemente dirección de correo electrónico, en lugar de direcciones crípticas, haciendo que las transacciones no solo sean más seguras, sino también mucho más amigables para el usuario.

Imagen Vectorial Destacada por Freepik

Publicada originalmente en Hackernoon

#AddressPoisoning #CryptoScamAlert #cryptowallets #CryptoAddresses #Obyte