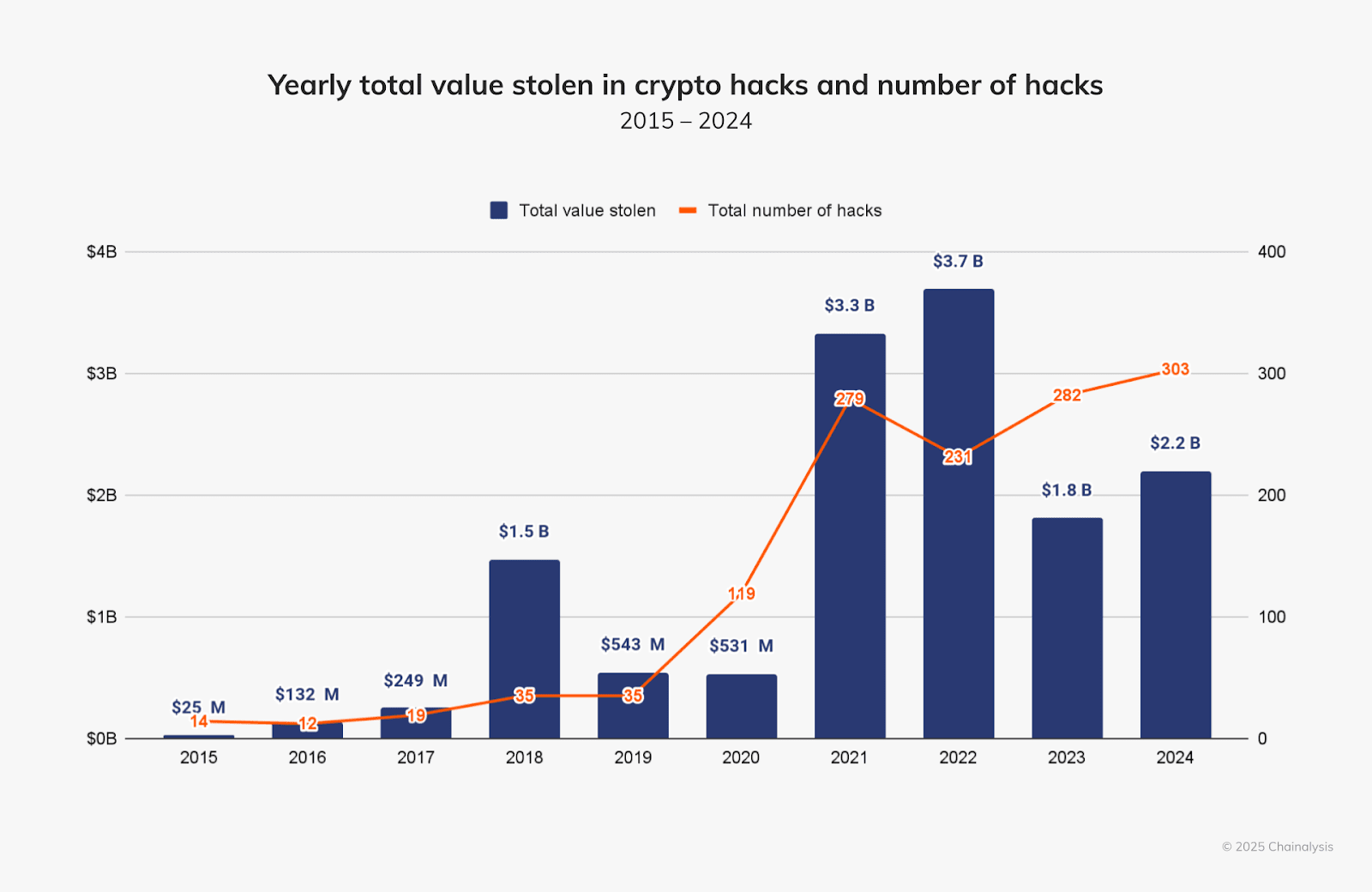

Selon Reuters, citant le dernier rapport Chainalysis, les pertes dues aux hacks de plateformes de cryptomonnaie ont atteint 2,2 milliards de dollars en 2024. C'est une augmentation de 21 % par rapport à l'année dernière, avec le nombre de violations réussies passant à 303 incidents.

Source : chainalysis

Source : chainalysis

J'ai décidé de parler à ceux qui travaillent chaque jour sur la protection des actifs numériques - hackers éthiques et experts en cybersécurité d'entreprises leaders, traders de crypto qui comprennent la sécurité par l'expérience directe, et développeurs blockchain qui créent des contrats intelligents sécurisés.

Dans ces interviews rapides, ils ont partagé leurs règles de sécurité personnelles et leurs idées - directement au but, car en matière de sécurité, il n'y a pas de place pour des mots inutiles.

James Bachini

(Développeur Blockchain, Spécialiste DeFi et Investisseur)

Règle d'or : "Si quelqu'un demande vos clés privées ou phrases secrètes — c'est à 100 % une arnaque. Aucun service ou support légitime ne les demandera jamais."

Trois étapes si vous soupçonnez une violation : "Premièrement, arrêtez immédiatement toutes les transactions et verrouillez les portefeuilles compromis. Ensuite, signalez l'incident à l'échange et aux forces de l'ordre. Et surtout, vérifiez et révoquez les autorisations suspectes via Revoke.cash, surtout si vous avez interagi avec des contrats intelligents inconnus."

Indispensable en matière de sécurité : "Un portefeuille matériel est comme un coffre-fort pour vos actifs. Ledger ou Trezor plus des portefeuilles multi-signatures pour une couche de protection supplémentaire — c'est ainsi que je stocke ma crypto. Et bien sûr, ne cliquez jamais sur des liens provenant d'e-mails ou de réseaux sociaux — tapez toujours les URL manuellement."

Comment configurer un portefeuille matériel ?

1. Sélection de l'appareil

Achetez uniquement auprès de fabricants officiels ou de revendeurs autorisés

Fabricants les plus fiables : Ledger (France), Trezor (République tchèque), SafePal (Chine), BitBox (Suisse)

2. Configuration et installation

Téléchargez le logiciel de portefeuille officiel (par exemple, Ledger Live ou Trezor Suite)

Créez un code PIN fort — c'est votre première ligne de défense

3. Étape critique — Phrase secrète

L'appareil générera une phrase secrète

Notez-le à la main (pas de photos ni de captures d'écran !)

Conservez-le dans un endroit sûr et ne le partagez jamais

Une fois configuré, vous pouvez transférer des cryptomonnaies vers et depuis votre portefeuille matériel.

Hacker Éthique

(Un spécialiste de la cybersécurité qui teste légalement les vulnérabilités des systèmes pour prévenir les véritables attaques) a demandé l'anonymat pour des raisons de sécurité

Règle d'or : "La plus grande erreur est de penser que les cyberattaques ne vous cibleront pas. Dans le monde de la crypto, c'est une hypothèse particulièrement dangereuse. J'ai vu des traders expérimentés perdre tout à cause d'une seule décision imprudente."

Trois priorités de sécurité : "Premièrement — mises à jour régulières de toutes les applications et portefeuilles. Deuxièmement — utiliser uniquement des services VPN vérifiés lors du travail avec des échanges de crypto. Et troisièmement, le plus important — ne jamais négliger l'éducation. Selon mes statistiques, plus de 60 % des attaques réussies se produisent en raison d'erreurs humaines."

Indispensable en matière de sécurité : "Assurez-vous de mettre en place une surveillance des activités suspectes sur tous vos portefeuilles. Personnellement, je reçois des notifications instantanées concernant toute tentative d'accès non autorisé."

Comment fonctionne la surveillance de l'activité du portefeuille ?

Revoke.cash est un service qui montre non seulement toutes les autorisations de contrat intelligent actives mais vous permet également de les révoquer si vous remarquez quelque chose de suspect.

Est-ce difficile à configurer ?

Non. Suivez simplement ces étapes :

Visitez le site officiel de Revoke.cash

Connectez votre portefeuille

Examinez la liste des autorisations actives

Révoquez celles qui semblent suspectes si nécessaire

Combien cela coûte-t-il ?

Le service lui-même est gratuit. Vous ne payez que les frais de gaz du réseau pour révoquer les autorisations. Pour optimiser les coûts, vous pouvez utiliser GasHawk — un service qui aide à trouver le moment le plus rentable pour les transactions.

Revoke.cash peut-il récupérer des fonds volés ?

Malheureusement, non. C'est un outil préventif. Son objectif principal est de prévenir le vol, pas de récupérer des actifs volés. C'est pourquoi il est crucial de vérifier régulièrement et de révoquer les autorisations suspectes.

Expert en cybersécurité

(Avec plus de 10 ans d'expérience dans une entreprise de premier plan (NDA)

Règle d'or : "Hygiène. Utilisez uniquement des appareils où les portefeuilles, les comptes d'échange et d'autres instruments financiers restent intacts. Ne jamais connecter des portefeuilles froids à des appareils inconnus, et ne jamais brancher des dispositifs de stockage d'origine inconnue dans votre système.

Si un appareil (y compris votre téléphone) contient des instruments financiers, il doit être sécurisé par une authentification à deux facteurs robuste (2FA) via Passcrypt, une clé de sécurité physique ou un authentificateur installé sur un appareil séparé.

Trois étapes lors d'une violation : "Premièrement, transférez immédiatement tous les fonds vers un autre portefeuille mieux sécurisé qui ne peut pas être accessible depuis l'appareil compromis.

Deuxièmement : signalez à toutes les autorités compétentes, à la police et à l'échange immédiatement. Il est crucial de commencer à suivre les fonds avant qu'ils ne soient déplacés trop loin.

Troisième action : identifiez la source de l'attaque, car une fois qu'une violation réussie a eu lieu, il est souvent trop tard. Vous ne pouvez qu'espérer que les fonds ne s'éloignent pas trop. Le voleur est déjà 'dans la porte' et dans votre portefeuille, rendant presque impossible de les arrêter.

Indispensable en matière de sécurité : "Portefeuille matériel, hygiène numérique et approche semi-paranoïaque pour protéger vos actifs."

Htrading69

(Trader de cryptomonnaies et de marchés boursiers avec 6 ans d'expérience en trading)

Règle d'or : "En 6 ans de trading actif, j'ai appris que les plus grandes pertes ne proviennent pas de mauvaises transactions, mais de compromis sur la sécurité. J'ai perdu mon premier ETH à cause d'une attaque de phishing en 2020. Depuis, ma règle d'or est de ne jamais mettre tous mes œufs dans le même panier, même si ce panier semble sécurisé."

Aperçu de la pratique de trading : "Quand je vois des écarts suspects ou une volatilité anormalement élevée sur un échange, je retire immédiatement des fonds. Ce sont souvent les premiers signaux de problèmes de sécurité de la plateforme."

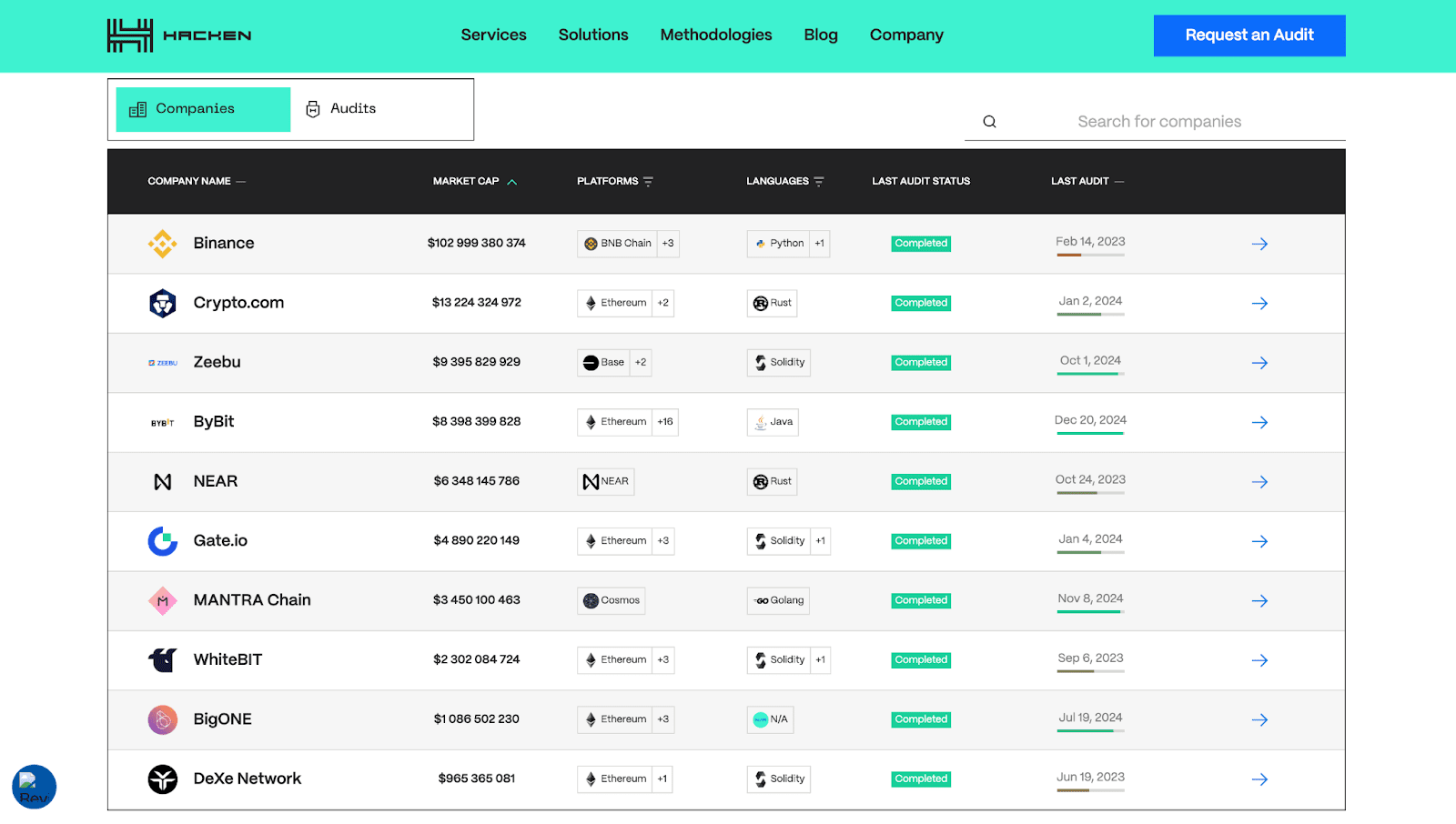

Trois astuces de vie éprouvées : "Premièrement, je vérifie toujours l'audit de sécurité de ma plateforme de trading chez Hacken ou CertiK. Deuxièmement, j'attends le temps de réponse du support — il y a eu un cas où leur réaction rapide a sauvé mon compte. Et troisièmement — je retire une partie des bénéfices vers des portefeuilles froids chaque mois, indépendamment des conditions du marché."

En parlant de sécurité des échanges.. Comment les utilisateurs peuvent-ils identifier les plateformes les plus sécurisées ?

Le principal auditeur blockchain Hacken.io fournit un classement indépendant des entreprises ayant les normes de sécurité les plus élevées. Ce classement prend en compte tout : de l'infrastructure technique et des systèmes de surveillance au temps de réponse en cas d'incident, en faisant une référence fiable lors du choix d'une plateforme de trading sécurisée.

Source : audits.hacken.io. Top 10 des entreprises ayant passé l'audit de sécurité

Source : audits.hacken.io. Top 10 des entreprises ayant passé l'audit de sécurité

Comme nous pouvons le voir, à une époque où les pertes dues aux hacks atteignent des milliards de dollars, la sécurité des actifs cryptographiques est une tâche complète nécessitant de la vigilance à tous les niveaux : du choix d'un échange fiable à l'entretien des habitudes quotidiennes des utilisateurs. Bien qu'il n'y ait pas de formule de sécurité universelle, suivre les conseils d'experts peut réduire considérablement le risque de perdre vos actifs.