L'escroquerie a volé 199 000 $ USDT via une fausse adresse de portefeuille.

La victime a utilisé l'adresse 0x6c30e44b0570475cab2af776e08af18ddf8a2a16.

Plusieurs petites attaques ont précédé la perte majeure.

Vérifiez les adresses pour éviter des fraudes similaires.

Les outils de sécurité aident à prévenir les escroqueries.

L'escroquerie crypto cible la sécurité des portefeuilles

Une escroquerie crypto récente a entraîné une perte de 199 025 $ en USDT. L'attaque a impliqué une adresse de portefeuille frauduleuse imitant une adresse précédemment utilisée. La victime, identifiée par l'adresse 0x6c30e44b0570475cab2af776e08af18ddf8a2a16, a envoyé des fonds à l'adresse d'escroquerie 0x12e...f4e8d. L'incident s'est produit le 26 juin 2025, à 04:25:11.

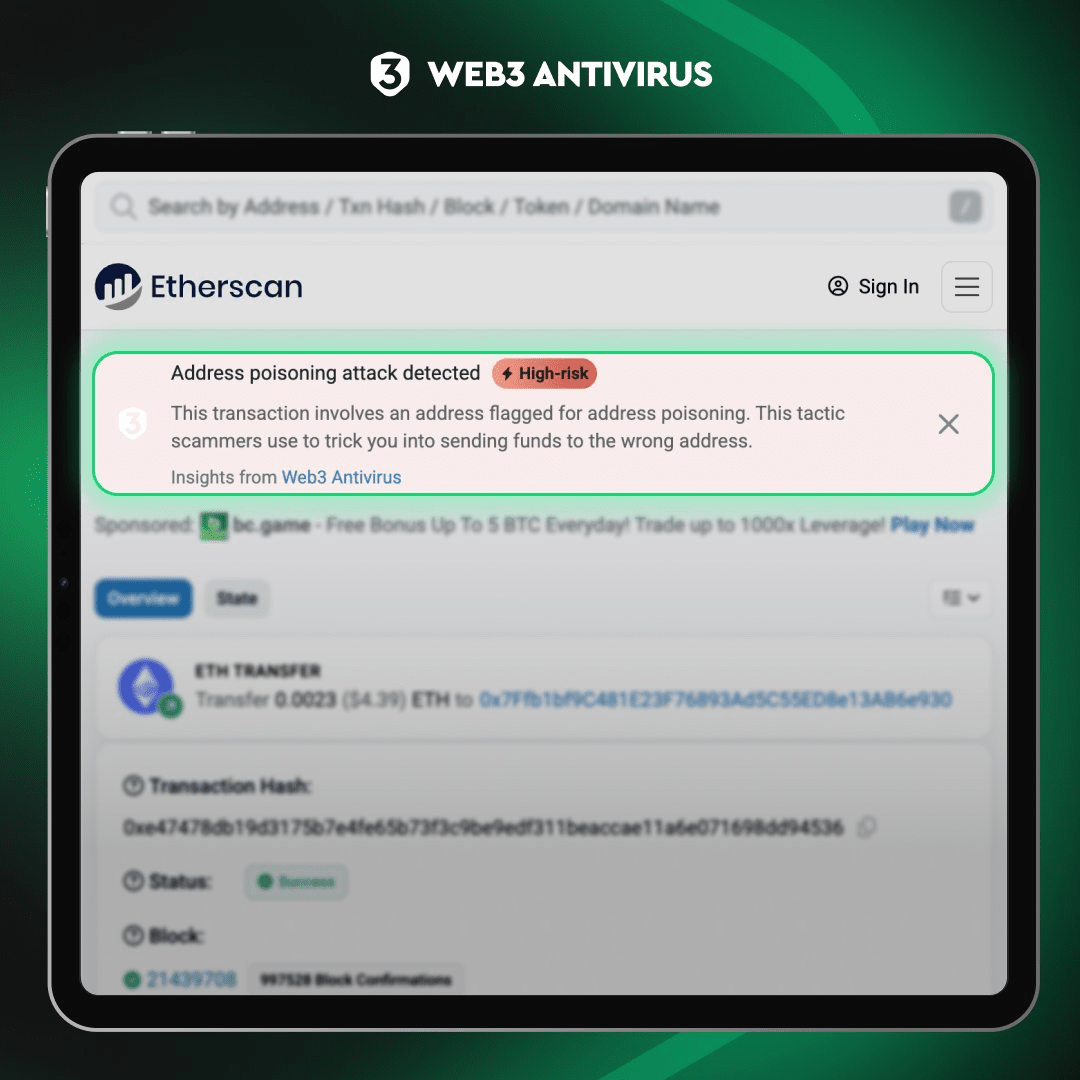

L'adresse d'escroquerie ressemblait de près à une adresse légitime, trompant l'utilisateur dans un transfert erroné. Ce type de fraude, connu sous le nom de poisonnement d'adresse, exploite la familiarité avec les transactions passées.

Détails de l'attaque révélés

Le hash de la transaction, 0x13d6b29add0979e38167e9eed3516391bc6e142bfb7364741daabe9c139, confirme le transfert. Le portefeuille de la victime a interagi avec Tether USDT avant l'incident. Un total de 199 000 USDT, d'une valeur de 199 052,48 $, a été transféré à l'adresse frauduleuse.

D'autres attaques de poisonnement ont suivi, chacune transférant des jetons ERC-20 minimes. Celles-ci se sont produites à 03:56:35, 03:19:35, 03:17:23, 03:14:47 et 03:07:23 le même jour. Chacune a été signalée comme à haut risque, indiquant un schéma d'exploitation.

« Les escrocs ont créé une adresse trompeuse pour induire l'utilisateur en erreur, entraînant une perte financière significative », a noté un rapport de sécurité.

Menace croissante de poisonnement d'adresse

Les attaques de poisonnement d'adresse ont augmenté dans l'espace crypto. Les escrocs utilisent des formats d'adresse similaires pour contourner la vigilance des utilisateurs. L'erreur de la victime souligne la nécessité d'une vérification approfondie des adresses.

Plusieurs petites transactions ont précédé la perte majeure, suggérant une stratégie délibérée. L'escroquerie a exploité la confiance de la victime dans un modèle d'adresse familier.

« Les utilisateurs doivent vérifier chaque adresse avant d'envoyer des fonds pour éviter de telles pertes », a déclaré une mise à jour de sécurité.

Réponse de la communauté

Les rapports sur l'incident se sont répandus rapidement. L'attaque souligne les vulnérabilités de la sécurité des portefeuilles. Les experts soulignent l'importance de vérifier les détails des transactions pour éviter des incidents similaires.

L'adresse de la victime montre un historique d'interactions avec USDT. Cela en a fait une cible pour les escrocs utilisant des techniques d'imitation d'adresse.

Mesures préventives

Les utilisateurs peuvent se protéger en vérifiant deux fois les adresses de portefeuille. Des outils comme les simulateurs de transaction aident à identifier les modèles suspects. Les extensions de sécurité open source offrent une détection des escroqueries en temps réel.

L'incident sert d'avertissement. Des mises à jour de sécurité régulières et la validation des adresses sont essentielles dans l'écosystème Web3.

#AddressPoisoning #CryptoScam #USDT #WalletSecurity #Web3Safety