La version sécurisée du homard est arrivée ! Reconstruction en Rust + bac à sable WASM complet, les vulnérabilités ennuyeuses d'OpenClaw sont complètement bloquées, donc plus peur d'être volé en élevant des crevettes ! Les frères, mettez à jour vers IronClaw, la sécurité est au maximum !🦞💪

Après avoir joué à OpenClaw pendant longtemps, on s'inquiète toujours : Est-ce que l'installation désordonnée des compétences va nous causer des problèmes ? Est-ce que l'écriture des prompts va divulguer la clé ? Est-ce que le canal piraté va vider notre portefeuille ?

Il y a enfin une solution hardcore —— IronClaw ! Reécrit de zéro en Rust par les développeurs, tous les outils sont intégrés dans un bac à sable WASM, les vulnérabilités fondamentales sont complètement bloquées, la sécurité décolle directement ! Plus besoin de s'inquiéter, les amateurs de crevettes sont ravis !

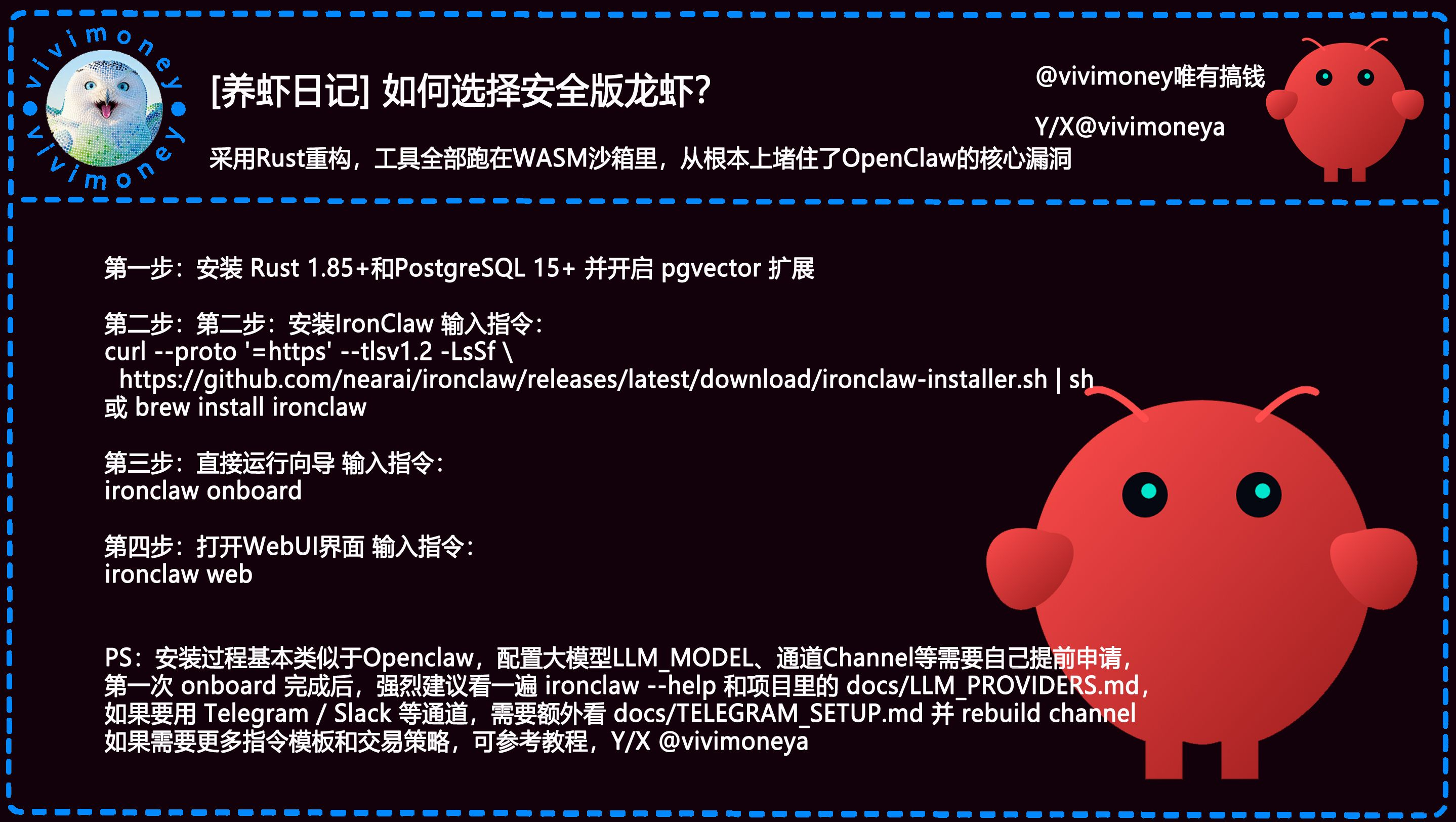

Quatre étapes super simples pour passer à la version sécurisée de la langouste, c'est parti (pratiquement le même goût que l'installation d'OpenClaw, mais beaucoup plus stable) :

1️⃣ Préparez d'abord l'environnement (Rust + PostgreSQL sont indispensables)

Installez Rust 1.85+ (rustup update stable suffit)

Installez PostgreSQL 15+, n'oubliez pas d'activer l'extension pgvector (outil de recherche par vecteur, super pour stocker des mémoires/embeddings)

Windows/Mac/Linux pris en charge, utilisez brew/apt/yum comme bon vous semble

2️⃣ Installez le corps d'IronClaw (choisissez l'une des deux méthodes)

Le script à un clic est le meilleur :

curl --proto '=https' --tlsv1.2 -LsSf https://github.com/nearai/ironclaw/releases/latest/download/ironclaw-installer.sh | sh

Ou les utilisateurs Mac directement :

brew install ironclaw

Après l'installation, entrez ironclaw --version pour vérifier, si c'est réussi, c'est vert !

3️⃣ Exécutez l'assistant d'initialisation (le premier passage est le plus crucial)

Lancez directement :

ironclaw onboard

Il va vous demander étape par étape : quel LLM_MODEL choisir (Claude/GPT/Gemini/local), quel canal utiliser (Telegram/Slack/Discord/Web), où remplir la clé API...

Une fois tout rempli, il vous crée automatiquement la base de données, configure les tables et teste le canal, c'est super idiot !

4️⃣ Démarrez l'interface WebUI, détendez-vous et jouez

ironclaw web

Ouvrez le navigateur sur localhost:port (environ 5173 ou 8080 par défaut), l'interface Web apparaît en une seconde ! Gestion des prompts, des agents, installation des compétences, tout est visualisé, fini les lignes de commande pures ~

PS : Vous devez demander à l'avance la configuration du grand modèle et du canal (comme avec OpenClaw).

Après le premier onboarding, je recommande fortement :

Exécutez ironclaw --help pour voir toutes les commandes

Consultez le fichier docs/LLM_PROVIDERS.md du projet (la liste des modèles supportés est très complète)

Si vous souhaitez utiliser des canaux comme Telegram/Slack, consultez docs/TELEGRAM_SETUP.md, modifiez la configuration puis rebâtissez le canal

Rust + WASM sandbox est vraiment génial, après l'installation, j'ai testé, peu importe comment les compétences se déplacent, elles ne peuvent pas sortir de la sandbox, c'est sécurisé à fond !

J'ai déjà transféré toute ma troupe de langoustes à IronClaw, je me sens complètement rassuré 😂

Venez aussi passer à la version sécurisée ~ faites un rapport dans les commentaires : êtes-vous toujours avec OpenClaw ou passez-vous directement à IronClaw ? Comment vous sentez-vous après avoir installé le premier ? Celui qui réussit en premier est le roi des crevettes sécurisées ! Formulaire de demande pour la communauté vivimoney langouste OpenClaw (voir lien dans les commentaires)

#JournalDeCrevettes #IronClaw #LangousteSécurisée #RustRefactoring #WASMSandbox #MiseÀNiveauOpenClaw #AIAgent #DéploiementAIlocal #ShenzhenOpenClaw #HongKongOpenClaw #OutilDautomatisation