Je reviens toujours à la même pensée. Que fait une institution financière lorsqu'elle souhaite l'efficacité d'une infrastructure partagée mais ne peut pas se permettre d'exposer les données des clients, la logique des transactions ou les contrôles internes juste pour participer ? Ce problème me semble plus réel que la plupart des débats sur la blockchain. Dans la finance régulée, la question n'est que rarement de savoir si un système peut déplacer de la valeur. La question plus difficile est de savoir s'il peut le faire sans créer un deuxième problème pour le juridique, la conformité, l'audit et les opérations à nettoyer plus tard.

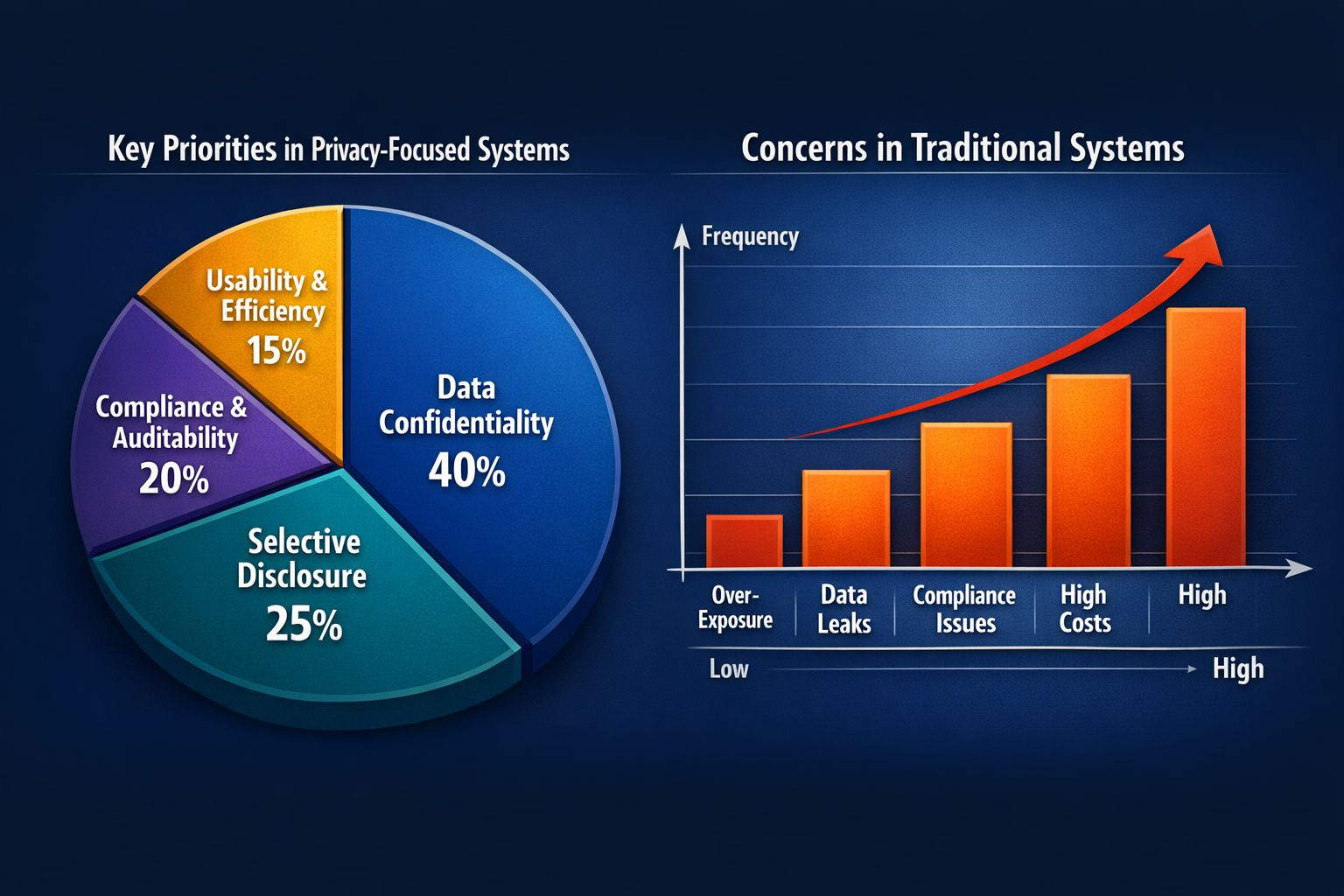

Je pense que c'est pourquoi tant de systèmes semblent encore maladroits dans la pratique. Les blockchains publiques ont été construites autour de la visibilité d'abord, avec la confidentialité ajoutée plus tard par des solutions de contournement, des couches supplémentaires ou des exceptions étroites. Cela peut convenir aux marchés ouverts et aux transferts simples. Cela semble beaucoup moins convaincant lorsque les personnes impliquées sont responsables de la confidentialité des clients, des obligations de déclaration, des contrôles de sanctions, des dossiers de règlement et du devoir de diligence de base. Dans ces contextes, « révélez juste ce qui est nécessaire lorsque demandé » semble raisonnable jusqu'à ce que vous remarquiez à quelle fréquence le système a déjà révélé trop avant que quiconque ne demande.

C'est un peu comme gérer la paie en épinglant chaque bulletin de salaire au mur du bureau, puis promettant que seules les personnes approuvées liront les bonnes parties.

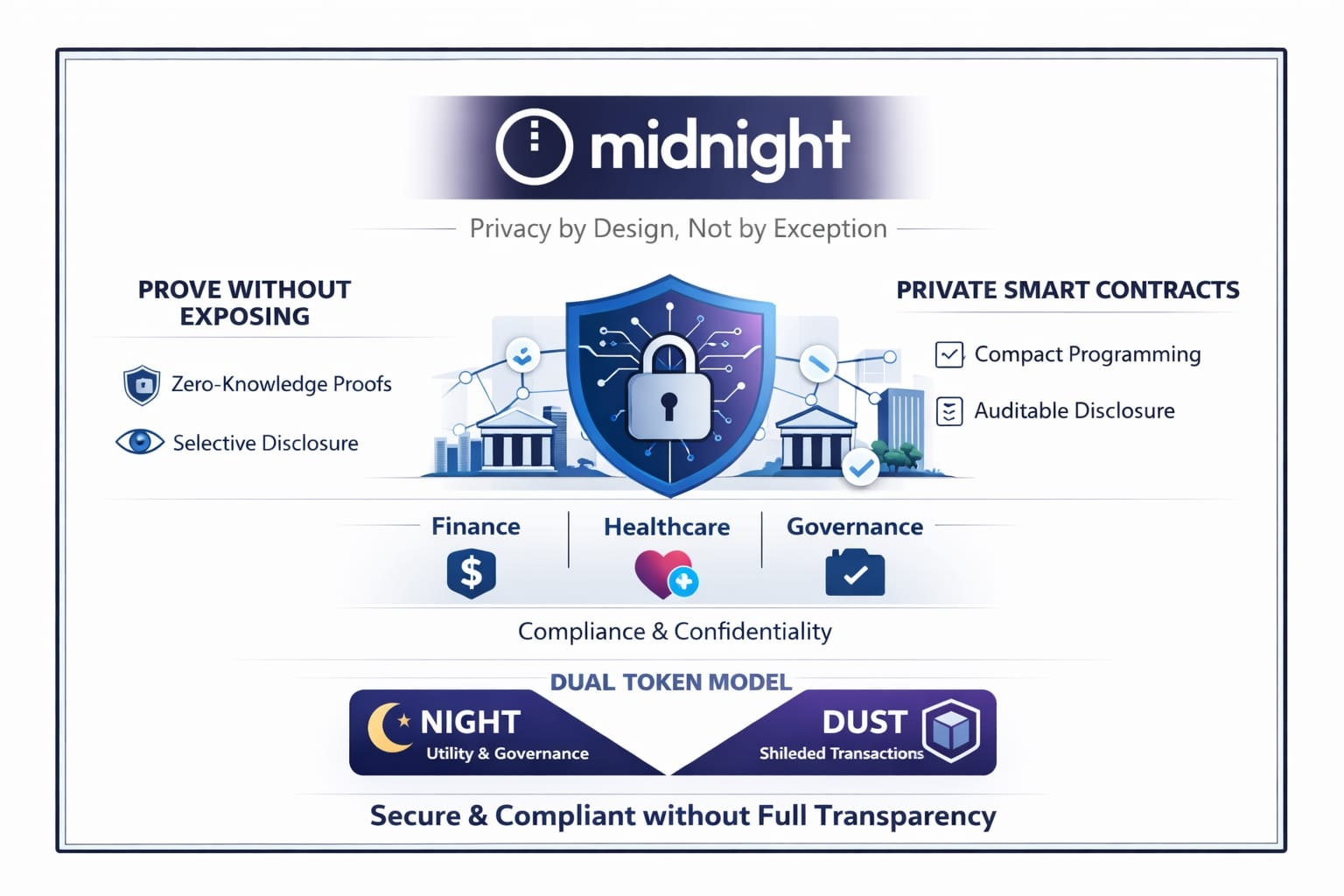

C'est le frottement que cette chaîne semble prendre au sérieux. Pas la confidentialité comme une fonctionnalité cosmétique, mais la confidentialité comme condition de départ. Le but n'est pas de tout cacher aveuglément, et pas de remplacer la responsabilité par le secret. C'est de permettre à un utilisateur, une institution ou une application de prouver que quelque chose est valide, conforme ou autorisé sans exposer toutes les données sous-jacentes à tous ceux qui touchent le réseau. Cela semble simple en une phrase, mais c'est un changement significatif dans la logique de conception. Au lieu de supposer la divulgation publique et ensuite de créer des exceptions, le protocole suppose que les informations sensibles doivent rester protégées à moins qu'il n'y ait une raison de les divulguer.

C'est là que l'approche sans connaissance est importante pour moi. Je ne le lis pas comme de la magie. Je le lis comme une réponse plus disciplinée à un problème opérationnel récurrent : comment vérifier quelque chose sans transformer la vérification en partage excessif ? La divulgation sélective semble également plus réaliste que l'ancienne approche de la vie privée tout ou rien. Une équipe de conformité peut avoir besoin de preuves qu'une règle a été satisfaite. Une contrepartie peut avoir besoin de confirmation qu'une condition a été remplie. Un auditeur peut avoir besoin d'un chemin pour inspecter les dossiers sous la bonne autorité. Aucun de ces cas ne nécessite nécessairement de mettre des données commerciales brutes, des données clients ou des métadonnées de transaction à la vue de tout le marché.

Le côté développeur est également important, bien que probablement pour une raison moins glamour. Un système de confidentialité qui est trop exotique à construire reste généralement bloqué dans la théorie. L'utilisation de Compact et un chemin de contrat intelligent plus pratique suggère que le réseau comprend que la confidentialité doit être programmable d'une manière que les gens peuvent réellement mettre en œuvre, tester et maintenir. J'ai tendance à être sceptique chaque fois que l'infrastructure prétend résoudre un problème difficile par la conception seule, mais je pense que cela aide lorsque l'ensemble d'outils essaie de réduire l'écart entre l'ambition cryptographique et l'utilisabilité opérationnelle.

La structure du jeton semble également plus pratique qu'elle n'apparaît au premier abord. Je pense que beaucoup de gens sous-estiment à quel point la conception ordinaire du réseau est déformée lorsque chaque action est directement liée à un actif volatile unique. Ici, la séparation entre NIGHT et DUST ressemble moins à une marque et plus à une tentative de séparer le capital de l'utilisation. NIGHT est plus proche de la couche économique et de gouvernance, tandis que DUST agit comme la ressource protégée qui alimente les transactions et l'exécution des contrats. Cela compte parce que l'activité privée ne devrait pas constamment divulguer des signaux à travers le comportement des frais, et parce que les institutions préfèrent généralement des coûts d'exploitation prévisibles à une exposition sans fin. Si le réseau peut rendre l'exécution plus stable tout en évitant le sentier habituel des métadonnées, ce n'est pas un petit détail. Cela fait partie de savoir si le système est utilisable ou non.

Je pense également que l'angle de conformité est plus fort lorsque la confidentialité est intégrée dans la structure plutôt que présentée comme une résistance à la surveillance. La logique ici semble plus proche de la preuve contrôlée que du camouflage général. Cette distinction est importante. Les entités réglementées n'ont pas besoin d'une chaîne qui rend les règles sans importance. Elles ont besoin d'une chaîne qui peut soutenir la confidentialité, les chemins d'audit et la divulgation limitée sans les forcer dans les habitudes de transparence par défaut des systèmes antérieurs. C'est un objectif très différent de l'ancienne idée que la transparence seule résout la confiance.

Ma limite honnête est qu'aucune de ces choses ne garantit l'adoption. Les institutions sont lentes, les régulateurs ne pensent pas tous de la même manière, et les systèmes de confidentialité échouent souvent lorsque les flux de travail réels deviennent plus complexes que l'architecture originale ne l'avait supposé.

Cependant, je peux voir qui cela pourrait réellement servir. Cela a le plus de sens pour les bâtisseurs travaillant autour de données sensibles, pour les institutions qui souhaitent une infrastructure partagée sans exposition routinière, et pour les opérateurs qui ont besoin de quelque chose de plus défendable que des registres publics avec des correctifs de confidentialité attachés. Cela pourrait fonctionner si l'équilibre entre la confidentialité, la preuve et la simplicité opérationnelle tient bon en usage réel. Cela pourrait échouer si les équipes de conformité le trouvent trop abstrait, si les développeurs le trouvent trop lourd, ou si l'équilibre entre la confidentialité et l'auditabilité devient plus difficile à maintenir à grande échelle. Si la finance réglementée sait déjà que les exceptions de confidentialité sont compliquées et coûteuses, pourquoi continuer à construire des systèmes qui traitent la confidentialité comme l'exception en premier lieu ?