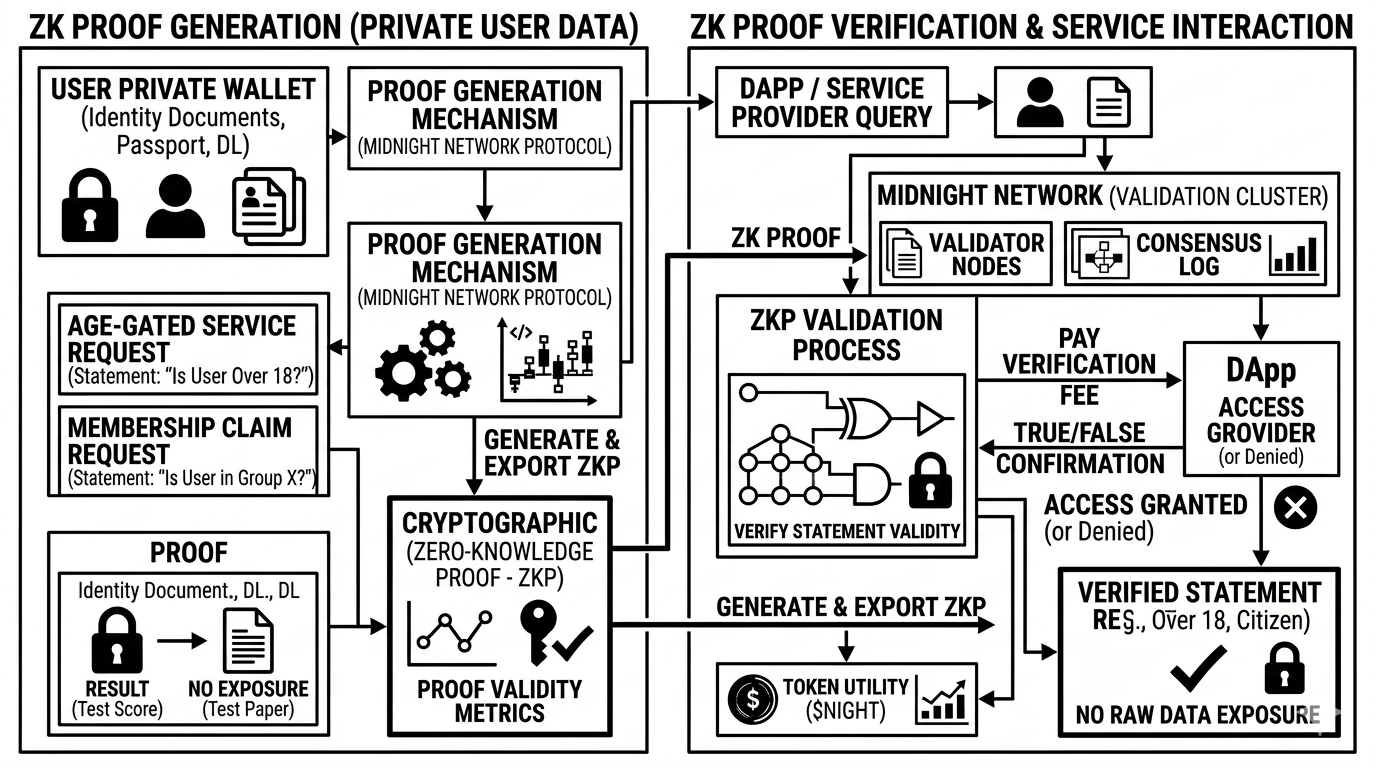

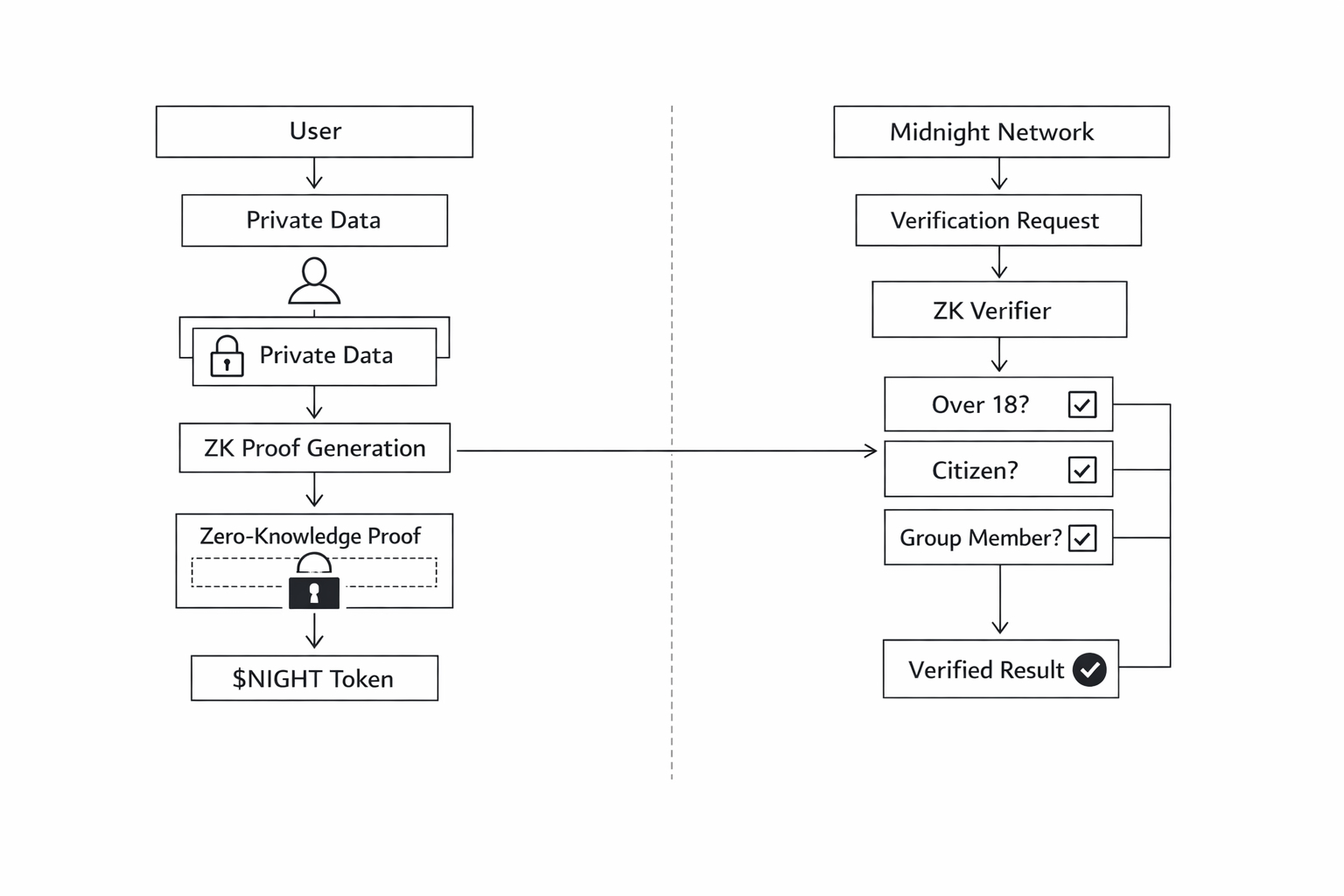

J'ai pensé à l'idée de "l'identité ZK" dernièrement, surtout dans le contexte de la @MidnightNetwork . À première vue, cela ressemble à une autre promesse technique de confidentialité, de contrôle, de meilleure sécurité. Mais quand on regarde un peu plus près, la partie intéressante n'est pas la promesse elle-même. C'est le mécanisme qui la sous-tend. Midnight essaie d'aborder l'identité d'une manière qui sépare la vérification de l'exposition. Au lieu de montrer une carte d'identité, un système peut simplement vérifier une déclaration vous concernant. Avez-vous plus de 18 ans ? Êtes-vous citoyen d'un certain pays ? Faites-vous partie d'un groupe spécifique ? Le système vérifie la véracité de la déclaration sans jamais voir le document sous-jacent.

La couche technique qui rend cela possible repose sur des preuves à connaissance nulle. En termes simples, une preuve peut confirmer qu'une déclaration est valide sans révéler les données utilisées pour la prouver. Cela change la façon dont les applications interagissent avec les informations personnelles. Aujourd'hui, la plupart des systèmes en ligne collectent beaucoup plus de données qu'ils n'en ont réellement besoin. Une plateforme pourrait seulement avoir besoin de la confirmation de l'âge, mais elle finit par stocker des documents d'identité complets. L'approche de Midnight tente d'inverser ce modèle. L'application interroge la preuve, pas les données brutes.

C'est là que le rôle du $NIGHT jeton devient plus structurel que spéculatif. Dans le réseau Midnight, NIGHT agit comme un actif utilitaire qui permet aux applications décentralisées de demander et de vérifier ces preuves. Au lieu de détenir elles-mêmes des données utilisateur sensibles, les applications interagissent avec le réseau et paient pour la vérification via le jeton. Le système, du moins en théorie, crée une frontière entre les informations d'identité et les services qui en dépendent.

Pourtant, il reste des questions pratiques ouvertes. Une infrastructure comme celle-ci dépend fortement de l'adoption par les développeurs. Si les constructeurs choisissent de concevoir des systèmes d'identité, des outils financiers ou des plateformes de certification autour de la vérification à connaissance nulle, alors le réseau devient utile. S'ils ne le font pas, la technologie reste largement théorique. Les outils de confidentialité dans la blockchain existent depuis des années, mais le défi a toujours été de les intégrer dans des applications quotidiennes sans rendre les systèmes plus lents ou plus complexes.

Midnight semble essayer de résoudre ce problème en rendant la confidentialité programmable plutôt qu'optionnelle. Si cela fonctionne, les utilisateurs pourraient interagir avec des applications où les revendications d'identité sont vérifiées discrètement en arrière-plan, sans collecte constante de données. L'idée est suffisamment simple : prouver ce qui compte, cacher tout le reste.

Un petit moment récemment a rendu ce concept plus clair pour moi. J'en discutais avec un ami Hamza qui suit également de nouveaux projets blockchain. J'ai expliqué l'idée d'identité ZK en termes simples, comment quelqu'un pourrait prouver son âge ou son appartenance sans révéler le document réel. Mon ami Hamza a fait une pause un moment et a dit quelque chose d'intéressant. Il a dit : « C'est comme montrer le résultat du test, mais pas la feuille de test. »

Cette petite analogie est restée avec moi. Ce n'est pas une explication parfaite, mais elle capture la direction que Midnight semble explorer. Que cela devienne largement utilisé dépendra moins de la théorie et plus de savoir si les développeurs décident que le système est assez pratique pour être construit.

@MidnightNetwork #night #Night $NIGHT