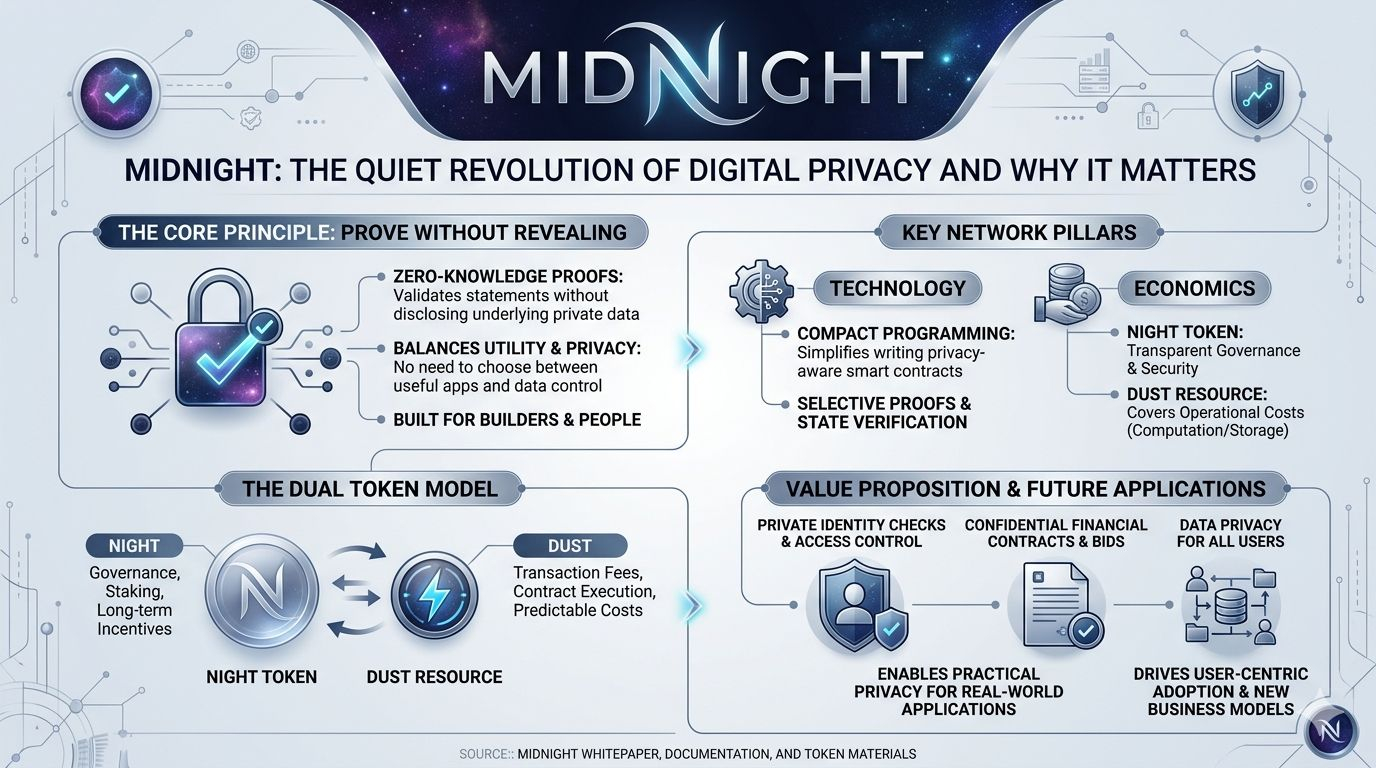

Je veux commencer par dire que c'est le genre d'idée qui change discrètement ce que nous attendons de la technologie. Midnight est un nouveau type de blockchain qui a été conçu pour que les utilisateurs et les développeurs n'aient pas à choisir entre des applications utiles et la protection de certaines données privées. Au cœur de Midnight, l'objectif est de permettre aux applications de prouver des choses sans révéler les éléments privés qui rendent ces choses vraies. Cela peut sembler simple, mais cela change beaucoup. Au lieu que chaque action soit visible par tous, Midnight permet à la vérification et à la confidentialité de coexister afin que les portefeuilles, les contrats et les services puissent protéger les identités et les secrets commerciaux tout en faisant partie d'un réseau ouvert. Il ne s'agit pas de cacher des choses pour des raisons de secret. Il s'agit de donner aux gens et aux projets le contrôle pour qu'ils puissent décider de ce qui reste privé et de ce qui est montré. Les documents techniques et le livre blanc du projet expliquent cet objectif et l'architecture qui le sous-tend.

Si vous voulez comprendre comment Midnight le fait vraiment, pensez à deux parties qui travaillent ensemble. Une partie est les mathématiques qui prouvent des déclarations sans montrer les données sous-jacentes. Ces preuves sont le lien qui maintient la confidentialité intacte tout en permettant aux autres de faire confiance au résultat. L'autre partie est l'outillage pour développeurs et le modèle de programmation qui rendent l'écriture de ces applications conscientes de la confidentialité sensée et productive. Midnight sépare la logique des contrats des lourdes infrastructures cryptographiques afin que les constructeurs puissent écrire du code conscient de la confidentialité sans devenir des experts en cryptographie. Ils ont introduit une approche de programmation compacte et des documents pour développeurs pour montrer comment les contrats doivent être conçus pour des données protégées. De cette manière, les applications peuvent demander des preuves sélectives, vérifier l'état et permettre aux utilisateurs de révéler uniquement ce qui compte quand ils choisissent de le faire. La documentation du réseau et les ressources pour développeurs parcourent ces décisions et montrent comment construire et tester des contrats intelligents privés.

Nous voyons également un design économique réfléchi qui aide le système à fonctionner dans la pratique. Midnight utilise un jeton de gouvernance natif appelé NIGHT et une ressource réseau séparée appelée DUST qui est utilisée pour payer le calcul et le stockage. NIGHT est censé être transparent et négociable tandis que DUST est le combustible opérationnel que consomment les contrats. La séparation facilite la gestion des opérations privées sans confondre la gouvernance et les frais courants. Dans la pratique, cela signifie que les détenteurs de NIGHT aident à sécuriser et à guider le réseau tandis que DUST est généré ou consommé au fur et à mesure que le réseau fonctionne. Les documents sur les jetons et les pages de jetons du projet expliquent la génération de DUST et comment le jeton NIGHT s'intègre dans la gouvernance et les incitations. Ces mécanismes sont destinés à soutenir l'activité des développeurs et à garantir que le coût de la confidentialité soit prévisible pour les utilisateurs et les services.

Pourquoi Midnight est-il apparu maintenant et où pourrait-il aller ensuite ? Si vous regardez l'écosystème autour des blockchains, vous verrez de nombreuses applications puissantes mais aussi des plaintes récurrentes concernant la fuite d'informations privées et des modèles commerciaux qui forcent la transparence de manière que les entreprises et les individus ne souhaitent pas. Midnight essaie de répondre à un besoin clair. Il souhaite permettre une confidentialité pratique pour des utilisations dans le monde réel telles que des vérifications d'identité privées, des enchères scellées, des contrats financiers confidentiels et des marchés de données contrôlés par accès. Si ces cas d'utilisation prennent de l'ampleur, nous pourrions voir une vague d'applications qui offrent une nouvelle valeur parce qu'elles protègent les choix des utilisateurs et les données propriétaires tout en permettant toujours la vérification et le règlement sur la chaîne. Cela attirerait des entreprises qui ont besoin de conformité et de confidentialité, et des utilisateurs qui veulent du contrôle sans perdre en commodité. En cours de route, le projet peut ouvrir un chemin différent pour les objets de collection, les jeux et les instruments financiers où certains détails restent privés mais les résultats restent prouvables. Le blog du projet et les mises à jour de la communauté montrent des exemples et des défis pour l'adoption, ce qui aide à peindre un tableau des étapes possibles à venir.

Parler de flux de valeur rend cela moins abstrait. La valeur circule à travers Midnight de manière familière mais avec une couche supplémentaire de confidentialité. Les personnes et les services peuvent interagir avec des contrats qui cachent des entrées sensibles mais qui mettent toujours à jour l'état partagé. Les frais sont payés avec la couche de ressources, donc les coûts sont directement liés à l'utilisation du réseau. Les décisions de gouvernance et l'allocation des incitations sont gérées par le jeton NIGHT, donc l'économie des jetons guide les choix à long terme. Les développeurs et les entreprises qui construisent des applications privées utiles attireront des utilisateurs qui ont besoin de ces protections et cette utilisation générera la consommation de ressources qui finance les opérations du réseau. Au fil du temps, l'écosystème pourrait construire des services complémentaires tels que l'attestation d'identité, des oracles de données hors chaîne qui alimentent des preuves, et des systèmes de permissions qui permettent aux entreprises de gérer des pools de liquidités privées ou des systèmes de paie ou d'enchères de manière qu'elles ne pouvaient pas faire auparavant. Si nous faisons attention à l'expérience utilisateur et au support des développeurs, cela pourrait modifier la façon dont la valeur est capturée et comment elle est partagée entre les constructeurs, les utilisateurs et les détenteurs de jetons.

Il convient de dire que ce chemin n'est pas exempt de friction. La confidentialité ajoute de la complexité pour les audits et pour les régulateurs qui se soucient de la transparence dans la finance et le commerce. L'approche de Midnight est de garder le jeton de gouvernance transparent et de fournir des outils pour la divulgation sélective afin que, lorsqu'un besoin légal apparaît, il existe des modèles pour révéler les bonnes informations sans démolir tout le modèle de confidentialité. Le défi sera de rendre ces modèles standard, audités et faciles à utiliser. Nous devrions voir une croissance lente et délibérée à mesure que les portefeuilles, les bibliothèques et les outils tiers mûrissent et que les équipes construisent des exemples clairs où la confidentialité n'est pas seulement une fonctionnalité mais un impératif pour le cas d'affaires.

Je suis également enthousiasmé par le côté humain de cette histoire, car les personnes et les équipes qui se soucient de la confidentialité auront enfin une plateforme pratique sur laquelle construire. Ce sont eux qui nous montreront les réelles possibilités. Au début, nous aurons des applications de niche qui nécessitent des entrées confidentielles. Ensuite, ces applications montreront à des publics plus larges que vous pouvez bénéficier des blockchains publiques sans renoncer au contrôle des détails privés. Ce changement ne se fera pas du jour au lendemain, mais il est significatif. Si Midnight et sa communauté continuent à fournir des outils pour développeurs, des documents clairs et des cas d'utilisation réels, nous sommes susceptibles de voir de nouvelles catégories de services et de nouveaux modèles commerciaux qui lient la confidentialité à la valeur de manière honnête.

Fermer cela semble être le début d'un nouveau chapitre plutôt que le brouillon final. Midnight offre aux constructeurs un menu de choix techniques pour la confidentialité et une structure de jeton qui sépare la gouvernance du combustible opérationnel. Cette combinaison est importante car elle permet aux équipes de concevoir des produits qui sont conformes sur le plan légal, techniquement privés et économiquement sensés en même temps. Nous sommes à un moment où la confidentialité peut devenir une partie pratique de l'architecture au lieu d'une réflexion secondaire. Si vous construisez, investissez ou suivez simplement cet espace, il vaut la peine de regarder comment les projets qui se concentrent sur des preuves sélectives et l'expérience des développeurs se transforment en outils sur lesquels les gens et les entreprises peuvent compter au quotidien. Le livre blanc, la documentation et les matériaux sur les jetons fournissent un point de départ solide pour quiconque souhaite explorer davantage.

#night @MidnightNetwork $NIGHT #DUST